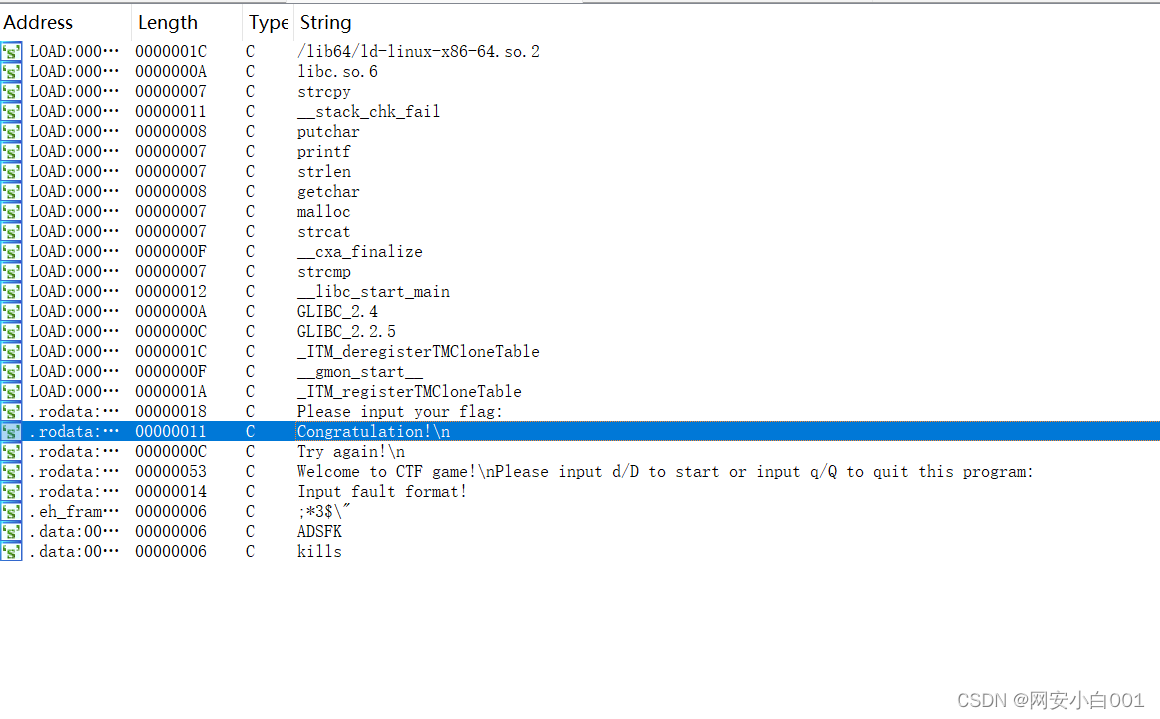

检索字符串,发现有一句Congratulation!/n,可能与正确的flag有关,对其交叉引用,找到相应的函数并反汇编查看伪代码。

unsigned __int64 Decry()

{

char v1; // [rsp+Fh] [rbp-51h]

int v2; // [rsp+10h] [rbp-50h]

int v3; // [rsp+14h] [rbp-4Ch]

int i; // [rsp+18h] [rbp-48h]

int v5; // [rsp+1Ch] [rbp-44h]

char src[8]; // [rsp+20h] [rbp-40h] BYREF

__int64 v7; // [rsp+28h] [rbp-38h]

int v8; // [rsp+30h] [rbp-30h]

__int64 v9[2]; // [rsp+40h] [rbp-20h] BYREF

int v10; // [rsp+50h] [rbp-10h]

unsigned __int64 v11; // [rsp+58h] [rbp-8h]

v11 = __readfsqword(0x28u);

*(_QWORD *)src = 0x534C43444ELL;

v7 = 0LL;

v8 = 0;

v9[0] = 0x776F646168LL;

v9[1] = 0LL;

v10 = 0;

text = (char *)join(key3, v9);

strcpy(key, key1);

strcat(key, src);

v2 = 0;

v3 = 0;

getchar();

v5 = strlen(key);

for ( i = 0; i < v5; ++i )

{

if ( key[v3 % v5] > 64 && key[v3 % v5] <= 90 )

key[i] = key[v3 % v5] + 32;

++v3;

}

printf("Please input your flag:");

while ( 1 )

{

v1 = getchar();

if ( v1 == 10 )

break;

if ( v1 == 32 )

{

++v2;

}

else

{

if ( v1 <= 96 || v1 > 122 )

{

if ( v1 > 64 && v1 <= 90 )

{

str2[v2] = (v1 - 39 - key[v3 % v5] + 97) % 26 + 97;

++v3;

}

}

else

{

str2[v2] = (v1 - 39 - key[v3 % v5] + 97) % 26 + 97;

++v3;

}

if ( !(v3 % v5) )

putchar(32);

++v2;

}

}

if ( !strcmp(text, str2) )

puts("Congratulation!\n");

else

puts("Try again!\n");

return __readfsqword(0x28u) ^ v11;

}

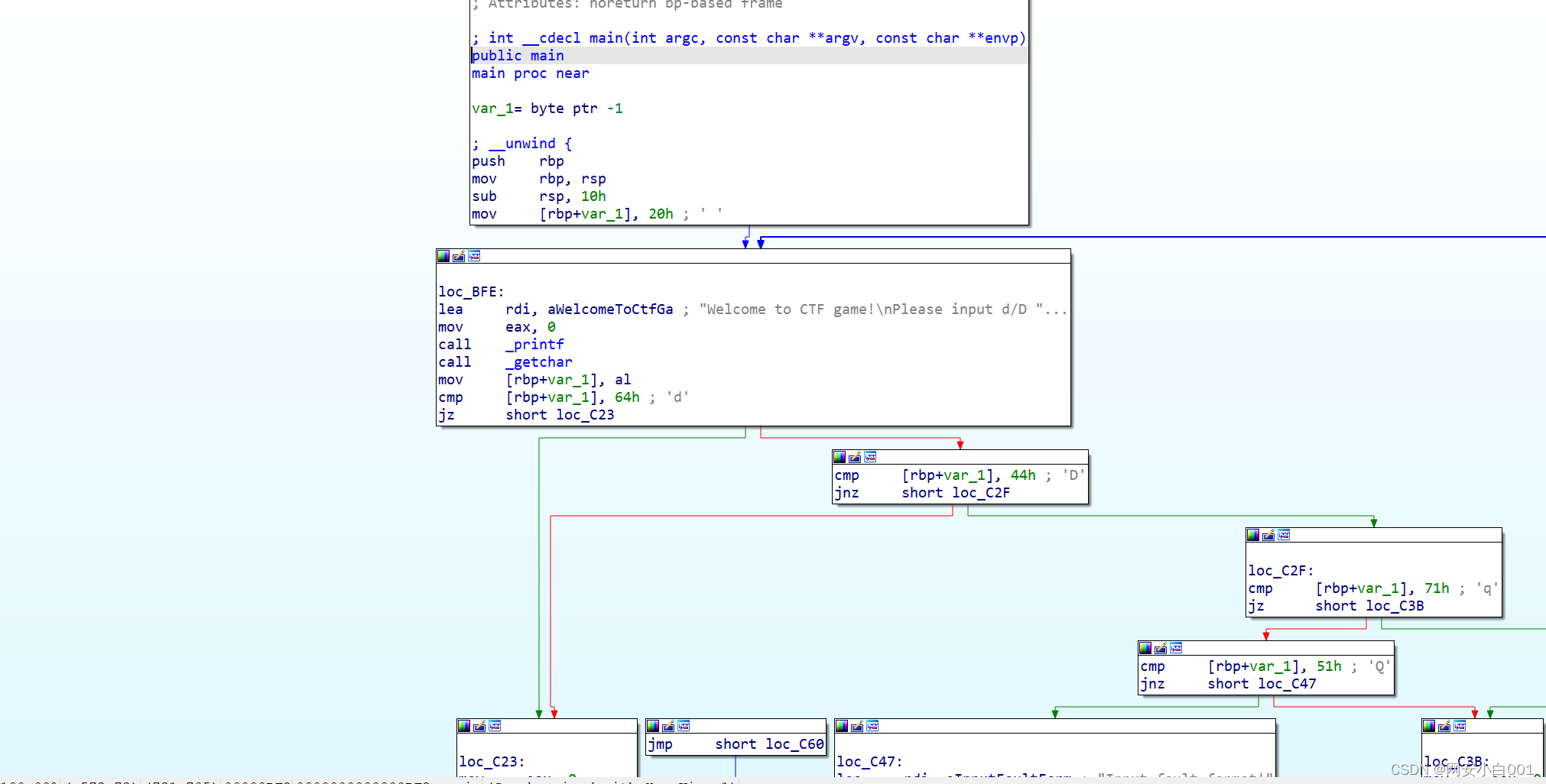

分析一下伪代码:首先定义了一个src,给它赋值为NDCLS这个字符串,src是一个四字的字符串指针。定义了一个int64类型的数组v9,一共有两个成员。将v9强制类型转化为字符串指针,与key3一并代入join函数中赋值给text,这里查看一下key3的值,发现key3为“kills”,再查看join函数的伪代码,分析一下join函数的作用。

char *__fastcall join(const char *a1, const char *a2)

{

size_t v2; // rbx

size_t v3; // rax

char *dest; // [rsp+18h] [rbp-18h]

v2 = strlen(a1);

v3 = strlen(a2);

dest = (char *)malloc(v2 + v3 + 1);

if ( !dest )

exit(1);

strcpy(dest, a1);

strcat(dest, a2);

return dest;

}

将输入的a1、a2的长度存入v2、v3,定义一个字符串指针dest,使用malloc函数为dest开辟一个大小为v2+v3+1的空间,如果dest为0则退出,将a1的值赋给dest,将a2连接在dest后面。

所以text的值为key3+v9,因为key3为kills,v9[0]为hadow,v9[1]为\0,所以text的值为killshadow

。将key1的值赋给key,key1的值为ADSFK,再将src连接到key后面,所以key的值为ADSFKNDCLS。将key的长度赋值给v5,所以v5=10。for循环10次,嵌套if结构,如果key[v3 % v5]大于64小于等于90,将key[v3 % v5] + 32的值赋给key[i],v3自增。

之后是一个while循环嵌套if语句,v1接收输入值,v1为回车时跳出循环,v1为空格时v2自增(v2初始值为0),其他情况时,若v1的值在96到122(即`到z)之间时再进行if判断,若v1的值在64到90之间(即@到Z)之间时,进行运算(v1 - 39 - key[v3 % v5] + 97) % 26 + 97并赋值给str2[v2],v3自增。如果v3 % v5为0,输出空格,v2自增。如果text与str2相等,输出"Congratulation!\n"。

这里的v1应该就是flag,求v1的值时,我们可以根据伪代码写一个python脚本。

import base64

text = 'killshadow'

key = 'adsfkndcls'

v3 = 0

v5 = len(key)

dict1 = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz"

flag = " "

for i in range(0, 10):

for char in dict1:

a = (ord(char) - 39 - ord(key[v3 % v5]) + 97) % 26 + 97

if chr(a) == text[i]:

print(char, end="")

break

v3 += 1

运行一下,解得flag为KLDQCUDFZO

第十一题JAVA逆向解密

查壳,为JAVA文件

使用JADA打开文件,找到main函数。

分析一下代码:输出字符串:Please input the flag :

使用scanner类中的next()方法将输入的字符串赋值给str。

输出字符串:Your input is :

输出str

调用string类里的toCharArray() 方法,将str转化为一个char[]数组stringArr

调用Encrypt函数

分析一下Encrypt函数的声明:

创建integer类型的数组列表Resultlist。

增强for循环,用字符串变量c遍历arr,将c+@后与32异或的值赋给result

调用valueof返回result的字符串表示形式,封装为integer类型后添加到resultlist中

1074

1074

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?