学习视频

核心

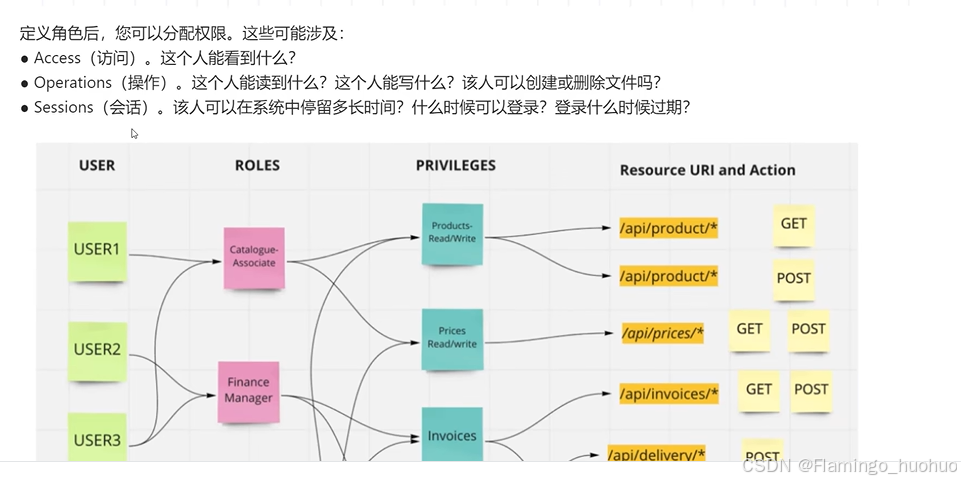

基于不同的角色管理权限,如页面访问权,按钮操作权以及会话相关的权限

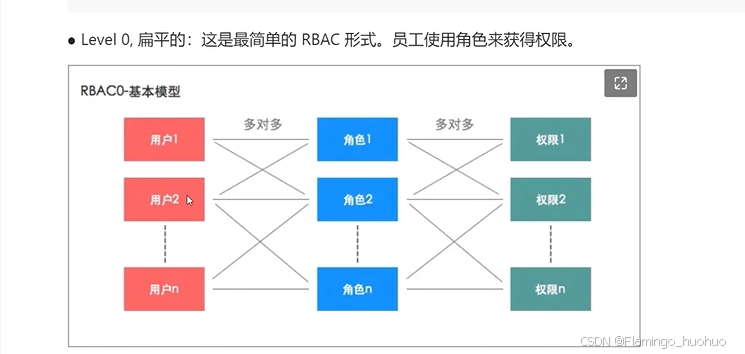

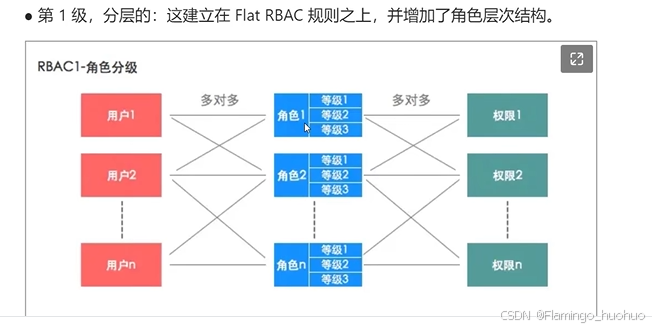

RBAC四级模型,0级基础,1级角色分层,2级角色约束,3级组合模型

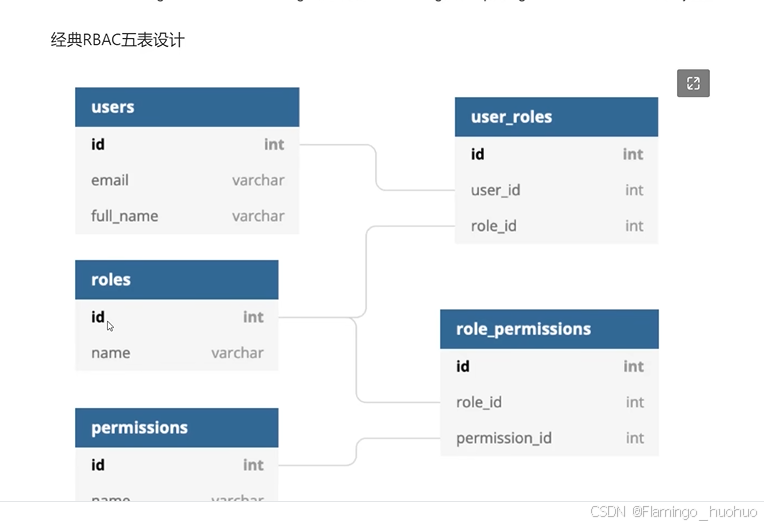

RBAC五表设计

RBAC应用:后台管理系统,电商平台等.

RBAC模型

权限分类

四级角色模型

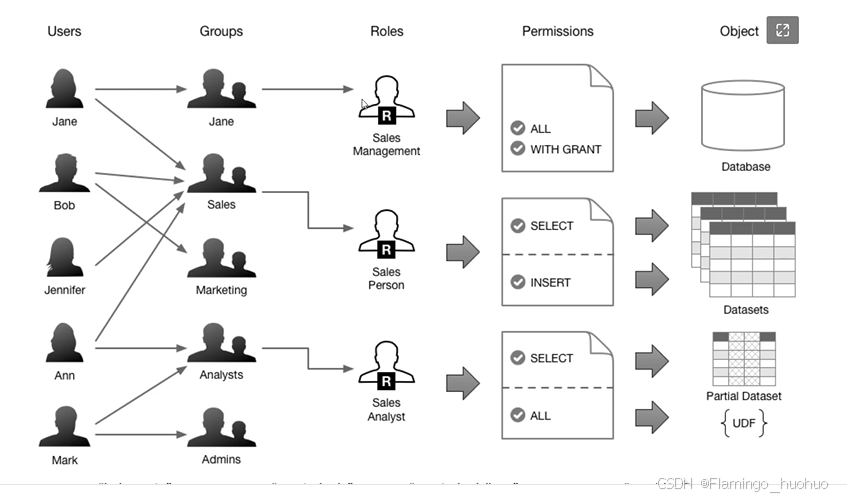

用户组才是和角色绑定的依据

RBAC五表设计

RBAC(Role-Based Access Control)详解

一、RBAC 的核心概念

RBAC(基于角色的访问控制)是一种权限管理模型,通过 角色 关联 用户 和 权限,实现灵活、可扩展的权限分配。

| 核心元素 | 说明 |

|---|---|

| 用户(User) | 系统的使用者(如员工、客户) |

| 角色(Role) | 权限的集合(如管理员、编辑、访客) |

| 权限(Permission) | 对资源的操作(如 read:file, write:article) |

| 会话(Session) | 用户激活角色后的临时权限状态 |

二、RBAC 的层级模型

-

RBAC0(基础模型)

- 用户 ↔ 角色 ↔ 权限

- 核心关系:用户分配角色,角色关联权限。

-

RBAC1(角色继承)

- 支持角色之间的继承关系(如

管理员继承编辑的权限)。

- 支持角色之间的继承关系(如

-

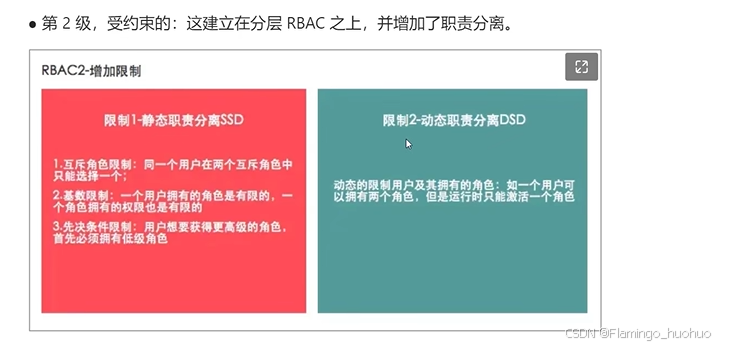

RBAC2(约束模型)

- 引入动态约束(如角色互斥、最小权限原则)。

-

RBAC3(组合模型)

- 综合 RBAC1 和 RBAC2 的功能。

三、RBAC 的设计步骤

-

定义资源与操作

- 资源: 文件、文章、订单 - 操作: 读(read)、写(write)、删除(delete) -

创建权限集合

- file:read - article:write - order:delete -

设计角色与权限映射

- 角色: 访客 → [file:read] - 角色: 编辑 → [file:read, article:write] - 角色: 管理员 → [file:read, article:write, order:delete] -

分配角色给用户

- 用户 Alice → 角色: 管理员 - 用户 Bob → 角色: 编辑

四、RBAC 的优缺点

| 优点 | 缺点 |

|---|---|

| 权限管理简单,角色可复用 | 角色爆炸(角色数量过多) |

| 动态调整用户权限(修改角色即可) | 难以处理复杂场景(如条件权限) |

| 符合最小权限原则 | 角色继承可能引入隐式权限漏洞 |

五、RBAC 实现示例(伪代码)

# 定义权限

PERMISSIONS = {

"read_file": "file:read",

"write_article": "article:write",

"delete_order": "order:delete"

}

# 定义角色与权限映射

ROLES = {

"guest": [PERMISSIONS["read_file"]],

"editor": [PERMISSIONS["read_file"], PERMISSIONS["write_article"]],

"admin": [PERMISSIONS["read_file"], PERMISSIONS["write_article"], PERMISSIONS["delete_order"]]

}

# 用户角色分配

users = {

"alice": ["admin"],

"bob": ["editor"]

}

# 检查权限

def has_permission(user, permission):

for role in users.get(user, []):

if permission in ROLES.get(role, []):

return True

return False

# 示例验证

print(has_permission("alice", "order:delete")) # True

print(has_permission("bob", "order:delete")) # False

六、RBAC 最佳实践

-

角色粒度控制

- 避免创建过多角色(如

editor-west和editor-east可合并为editor,通过其他属性区分地域)。

- 避免创建过多角色(如

-

动态权限检查

- 在代码中基于角色和上下文动态验证权限(如

允许编辑自己创建的文章)。

- 在代码中基于角色和上下文动态验证权限(如

-

审计与监控

- 定期审查角色分配的合理性。

- 记录权限使用日志,检测异常操作。

-

结合其他模型

- 复杂场景可混合使用 ABAC(属性基访问控制) 或 PBAC(策略基访问控制)。

七、RBAC 在常见场景中的应用

-

企业系统

- 角色: HR、财务、研发

- 权限: 访问薪酬数据、审批报销、查看代码库

-

电商平台

- 角色: 买家、卖家、客服

- 权限: 下单商品、管理店铺、处理退款

-

云服务

- 角色: 开发者、运维、审计员

- 权限: 部署应用、查看日志、生成合规报告

八、工具与框架推荐

| 工具 | 适用场景 |

|---|---|

| Keycloak | 开源身份和访问管理(支持 RBAC) |

| AWS IAM | 云服务的 RBAC 实现 |

| Django内置权限系统 | Web 应用的快速权限集成 |

| Casbin | 灵活的策略引擎(支持 RBAC/ABAC) |

九、总结

- RBAC 核心:通过角色解耦用户与权限,简化管理。

- 实施关键:合理设计角色、控制权限粒度、定期审计。

- 适用场景:适合权限结构清晰的中大型系统,需根据需求选择模型变体。

88

88

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?