JWT详解

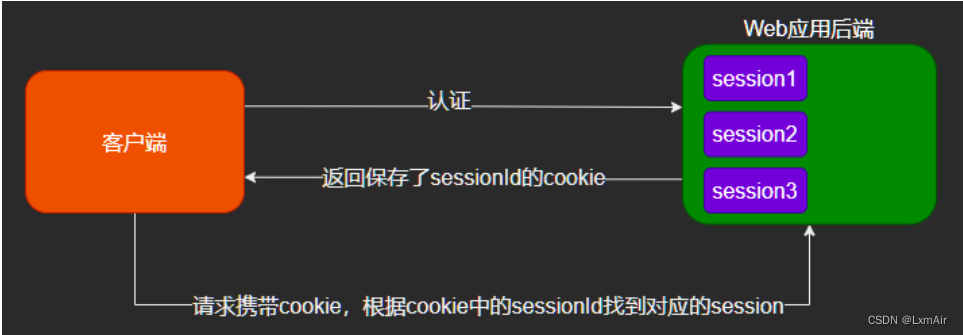

1. 回顾token验证流程:

- 1.客户端使用用户名和密码请求登录

- 2.服务端收到请求,验证用户名和密码

- 3.验证成功后,服务端会签发一个token,再把这个token返回给客户端

- 4.客户端收到token后可以把它存储起来,比如放到cookie中

- 5.客户端每次向服务端请求资源时需要携带服务端签发的token,可以在cookie或者header中携带

- 6.服务端收到请求,然后去验证客户端请求里面带着的token,如果验证成功,就向客户端返回请求数据

2. 用token进行验证的好处:

- 2.1:这种基于token的认证方式相比传统的session认证方式更节约服务器资源,并且对移动端和分布式更加友好

3.token验证的优点:

- 3.1:支持跨域访问:cookie是无法跨域的,而token由于没有用到cookie,所以跨域后不会存在信息丢失问题

- 3.2:无状态:token机制在服务端不需要存储session信息,因为token自身包含了所有登录用户的信息,所以可以减轻服务端压力

- 3.3:更适用CDN:可以通过内容分发网络请求服务端的所有资料

- 3.4:更适用于移动端:当客户端是非浏览器平台时,cookie是不被支持的,此时采用token认证方式会简单很多

- 3.5:无需考虑CSRF:由于不再依赖cookie,所以采用token认证方式不会发生CSRF,所以也就无需考虑CSRF的防御

4.传统Session认证的弊端以及问题:

- 4.1:我们知道HTTP本身是一种无状态的协议,这就意味着如果用户向我们的应用提供了用户名和密码认证,认证通过后HTTP协议不会记录下认证后的状态,下一次请求时,用户还要再一次进行认证,因为根据HTTP协议,我们并不知道是哪个用户发出的请求,所以为了让我们的应用能识别是哪个用户发出的请求,我们只能在用户首次登录成功后,在服务器存储一份用户登录的信息,这份登录信息会在响应时传递给浏览器,保存为cookie,以便下次请求时发送给我们的应用,这样我们的应用就能识别请求来自哪个用户了,这是传统的基于session认证的过程

2.JWT介绍

- 通俗地说,JWT的本质就是一个字符串,它是将用户信息保存到一个Json字符串中,然后进行编码后得到一个JWT token,并且这个JWT token带有签名信息,接收后可以校验是否被篡改,所以可以用于在各方之间安全地将信息作为Json对象传输

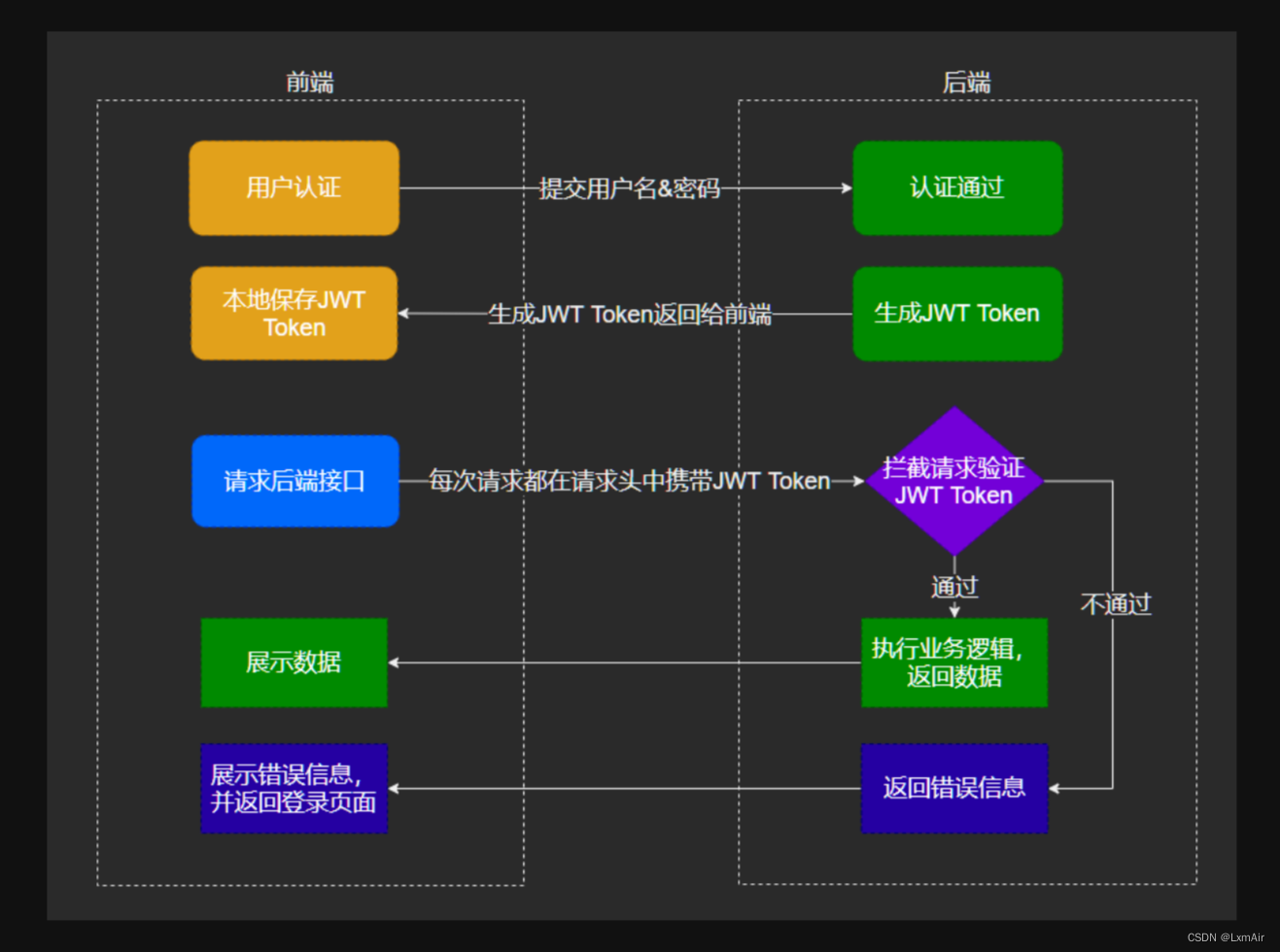

1.JWT执行流程:

- 1.首先,前端通过Web表单将用户名和密码发送到后端的接口,这个过程一般是一个POST请求。方式是通过SSL加密的传输,保证信息的安全

- 2.而JWT就是上述流程当中token的一种具体实现方式,其全称是JSON Web Token

- 3.后端核对用户名和密码成功后,将包含用户信息的数据作为JWT的Payload,将其与JWT Header分别进行Base64编码拼接后签名,形成一个JWT Token

- 4.后端将JWT Token字符串作为登录成功的结果返回给前端。前端可以将返回的结果保存在浏览器中,退出登录时删除保存的JWT Token即可

- 5.前端在每次请求时将JWT Token放入HTTP请求头中的Authorization属性中

- 6.后端检查前端传过来的JWT Token,验证其有效性,比如检查签名是否正确、是否过期、token的接收方是否是自己等等

- 7.验证通过后,后端解析出JWT Token中包含的用户信息,进行其他逻辑操作等,返回结果

2.2.对比传统的session认证方式,JWT的优势:

- 1.JWT Token数据量小,传输速度也很快

因为JWT Token是以JSON加密形式保存在客户端的,所以JWT是跨语言的,原则上任何web形式都支持

不需要在服务端保存会话信息,他呢不依赖于cookie和session,所以没有了传统session弊端,特别适用于分布式微服务 - 2.单点登录友好:使用Session进行身份认证的话,由于cookie无法跨域,难以实现单点登录。但是,使用token进行认证的话, token可以被保存在客户端的任意位置的内存中,不一定是cookie,所以不依赖cookie,不会存在这些问题

- 3.适合移动端应用:使用Session进行身份认证的话,需要保存一份信息在服务器端,而且这种方式会依赖到Cookie,所以不适合移动端

3.JWT组成:

JWT由3部分组成:标头(Header)、有效载荷(Payload)和签名(Signature)。在传输的时候,会将JWT的3部分分别进行Base64编码后用.进行连接形成最终传输的字符串

1.Header

JWT头是一个描述JWT元数据的JSON对象,alg属性表示签名使用的算法,默认为HMAC(哈希信息验证码) SHA256(写为HS256);typ属性表示令牌的类型,JWT令牌统一写为JWT。最后,使用Base64 URL算法将上述JSON对象转换为字符串保存

2.Payload

有效载荷部分,是JWT的主体内容部分,也是一个JSON对象,包含需要传递的数据。 JWT指定七个默认字段供选择

iss:发行人

exp:到期时间

sub:主题

aud:用户

nbf:在此之前不可用

iat:发布时间

jti:JWT ID用于标识该JWT

3.Signature

签名哈希部分是对上面两部分数据签名,需要使用base64编码后的header和payload数据,通过指定的算法生成哈希,以确保数据不会被篡

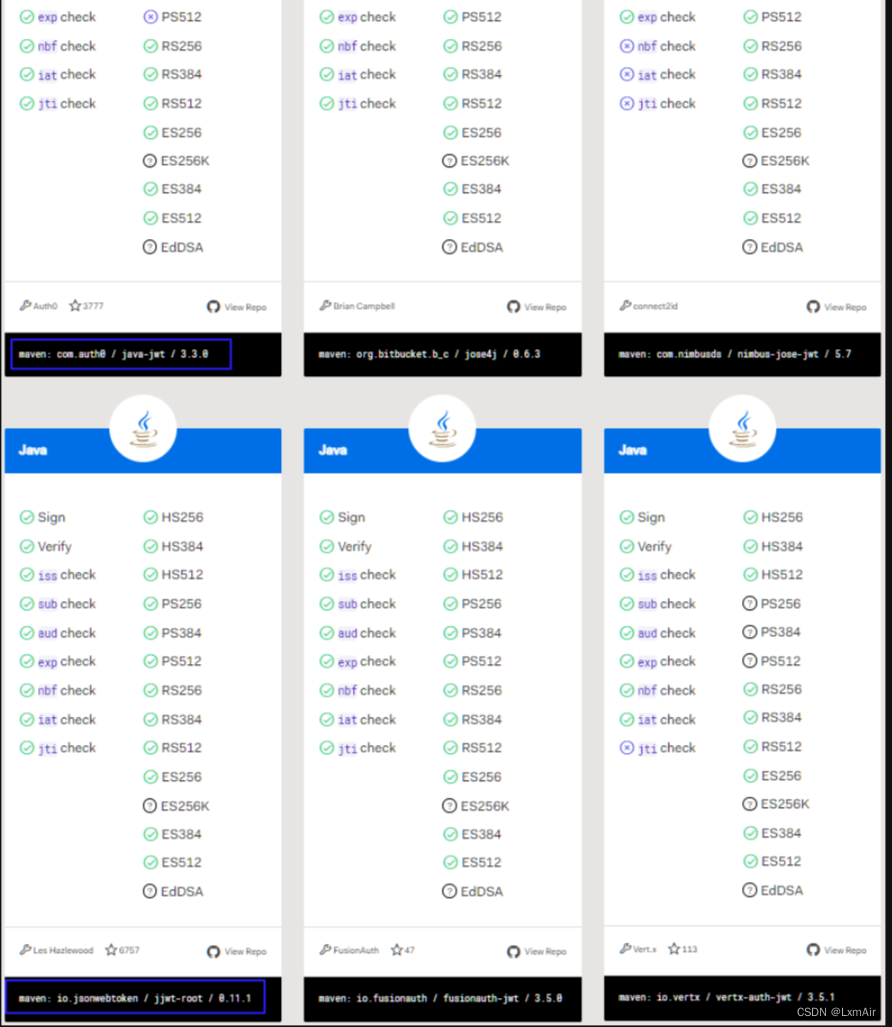

4.Java中使用JWT:

官网推荐了6个Java使用JWT的开源库,其中比较推荐使用的是java-jwt和jjwt-root

5.JWT官网地址

6.Java-jwt方式代码演示:

1.pom依赖

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.10.3</version>

</dependency>

<dependency>

<groupId>junit</groupId>

<artifactId>junit</artifactId>

<version>4.13.2</version> <!-- 请使用最新的版本 -->

<scope>test</scope>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt-api</artifactId>

<version>0.11.2</version>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt-impl</artifactId>

<version>0.11.2</version>

<scope>runtime</scope>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt-jackson</artifactId> <!-- or jjwt-gson if Gson is preferred -->

<version>0.11.2</version>

<scope>runtime</scope>

2.代码:

import com.auth0.jwt.JWT;

import com.auth0.jwt.algorithms.Algorithm;

import org.junit.Test;

import java.util.Calendar;

import java.util.HashMap;

public class JwtTest {

@Test

public void testGenerateToken(){

// 指定token过期时间 设置为60秒

Calendar calendar = Calendar.getInstance();

calendar.add(Calendar.SECOND, 60);

String token = JWT.create()

.withHeader(new HashMap()) // Header

.withClaim("userId", 19) // Payload

.withClaim("userName", "pppp")

.withExpiresAt(calendar.getTime()) // 过期时间

.sign(Algorithm.HMAC256("!34ADAS")); // 签名用的secret

System.out.println(token);

}

}

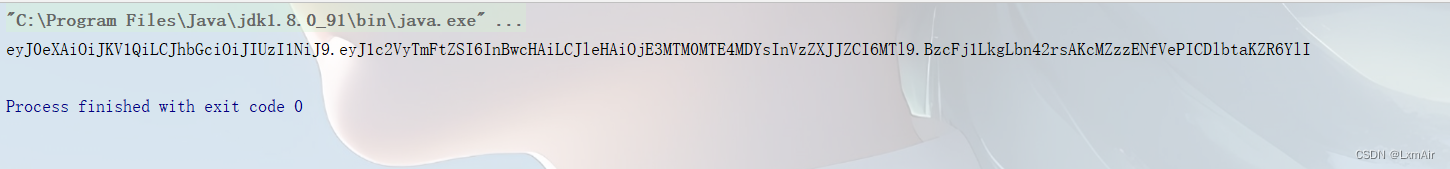

3.生成结果:

4.验证结果:

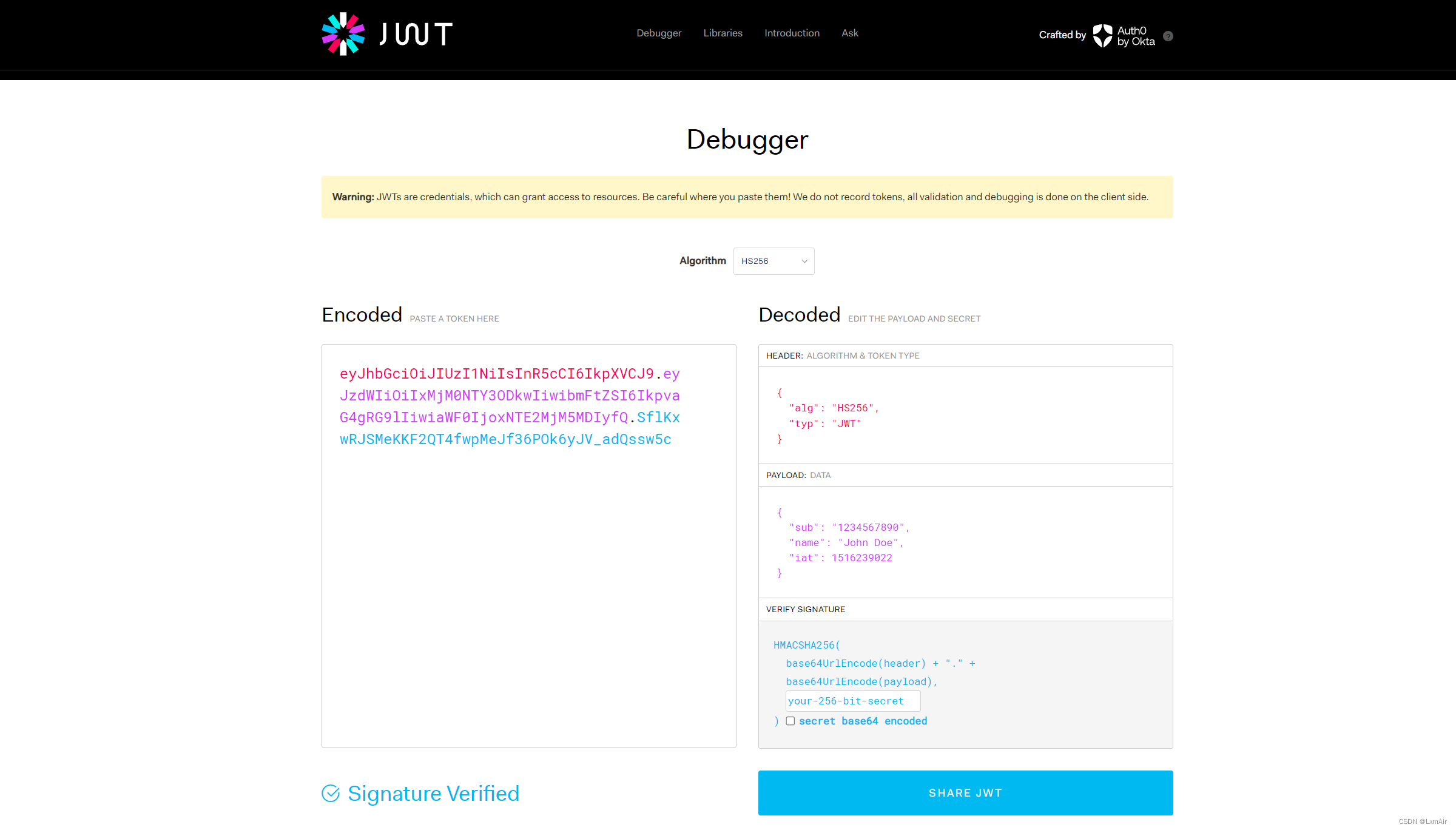

4.1:在base64解码验证:

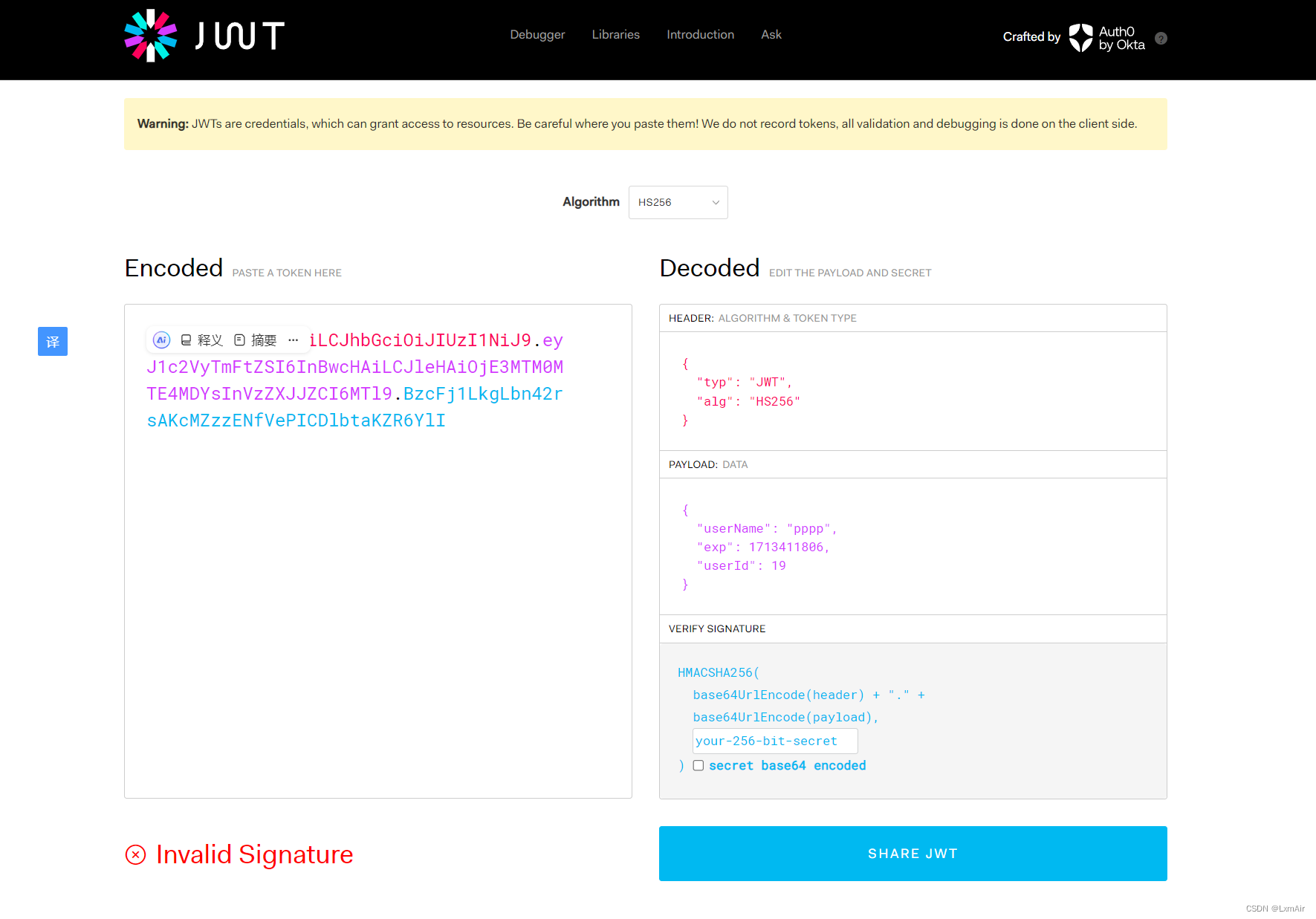

注意:在base64解码的话JWT的签名是识别为乱码的,为什么会这样是因为为了保证我们生成后的信息都在签名中,保证了我们token的信息安全

4.2:在官网验证后的结果:

本文详细介绍了JWT的工作原理,包括验证流程、优点(如跨域、无状态、适用移动端和CDN)、与传统Session认证的对比,以及在Java中使用JWT的示例。重点讨论了JWT的构成,如Header、Payload和Signature,以及如何生成和验证JWTtoken。

本文详细介绍了JWT的工作原理,包括验证流程、优点(如跨域、无状态、适用移动端和CDN)、与传统Session认证的对比,以及在Java中使用JWT的示例。重点讨论了JWT的构成,如Header、Payload和Signature,以及如何生成和验证JWTtoken。

3554

3554

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?