加密狗,作为一种硬件安全设备,广泛应用于软件保护、数据加密和许可证管理等领域。在某些特定情况下,用户可能希望复制加密狗的功能,以便在多台计算机或其他设备上使用。然而,加密狗的复制涉及到知识产权保护、合法授权和技术难度等多个方面,因此在进行复制前,必须充分了解各种方法的优缺点和适用场景。本文将详细介绍加密狗复制的几种主要方法,并附上插图以帮助理解。

一、硬件复制方法

硬件复制是最直接的方法之一,它依赖于特定的硬件工具来读取和写入加密狗内部存储芯片的数据。

1. 直接硬件复制

直接硬件复制适用于一些特定类型的加密狗,这些加密狗设备本身支持硬件复制功能。通过特定的复制工具,可以将原始加密狗中的数据复制到另一个新的加密狗中。这种方法要求原始加密狗的数据可读,并且新的加密狗设备能够支持复制的数据格式。

2. 硬件克隆

硬件克隆是一种更为复杂的硬件复制方法。它涉及打开加密狗的外壳,使用EEPROM读写器连接加密狗内部的存储芯片,读取其中的数据,然后将这些数据写入到一个新的EEPROM芯片中,并安装到一个新的硬件设备中。这种方法需要一定的硬件知识和专业设备,操作需谨慎,以避免损坏内部电路。

二、软件模拟方法

软件模拟是通过编写特定的软件程序来模拟加密狗的行为,从而实现复制加密狗的目的。这种方法不需要物理接触加密狗,但需要深入了解加密狗的工作原理和实现细节。

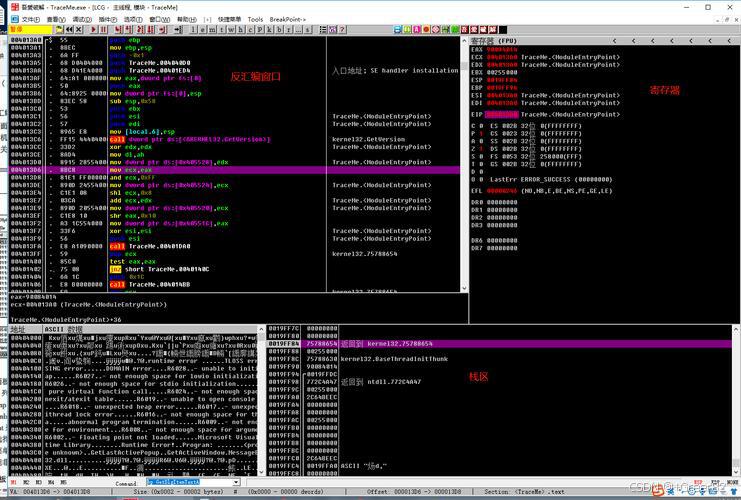

1. 驱动级仿真

驱动级仿真通过模拟加密狗的驱动程序,使用虚拟USB工具来模拟加密狗与操作系统的交互过程。这种方法使应用程序认为加密狗已经连接到计算机上,从而绕过物理加密狗的需要。

2. 应用级仿真

应用级仿真直接在应用程序中模拟加密狗的响应。这通常涉及分析目标应用程序,编写替代代码来模拟加密狗的响应,替换或修改原有加密狗检查代码,然后重新编译并运行修改后的应用程序。

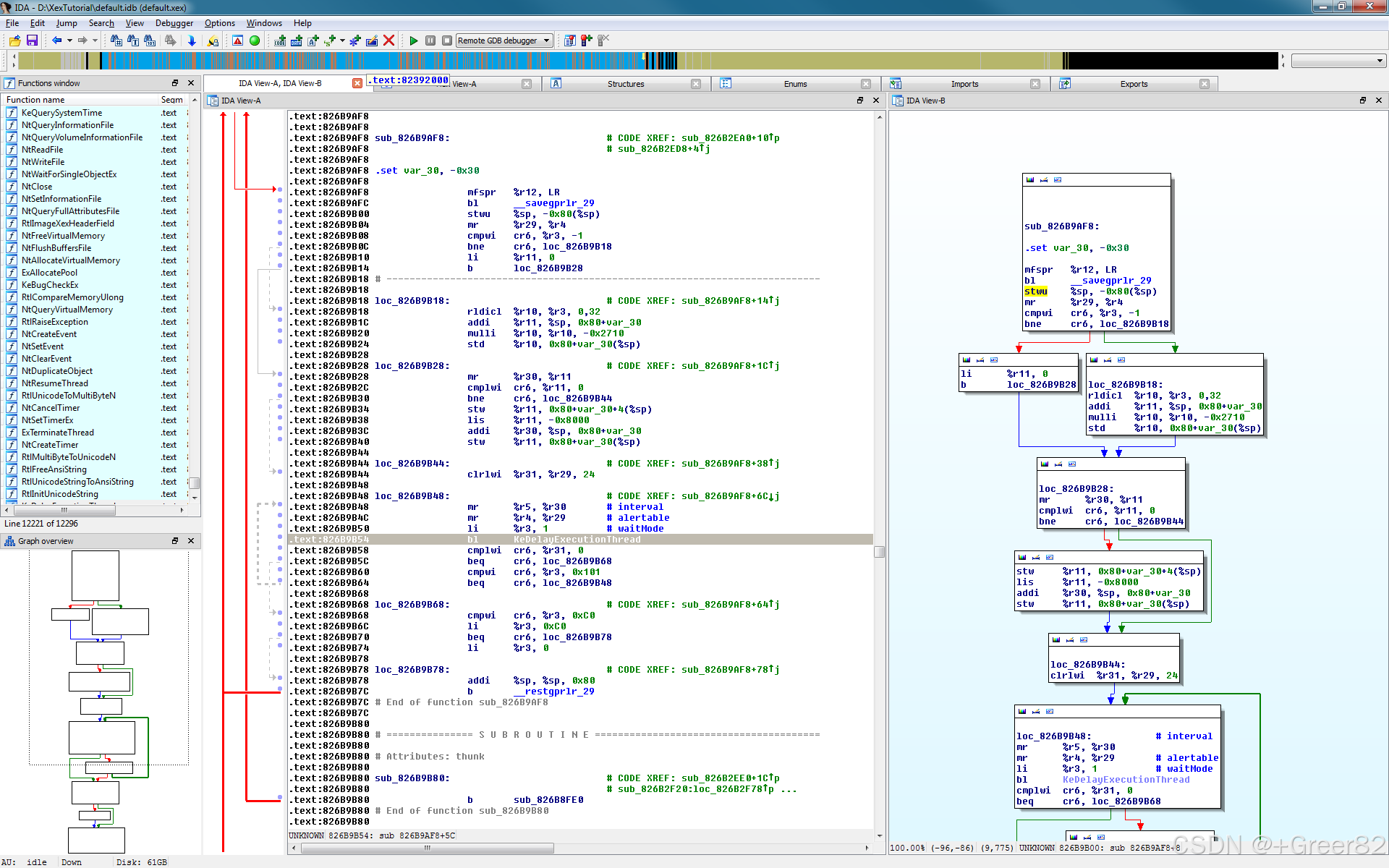

三、逆向工程方法

逆向工程是一种通过分析加密狗的硬件和软件实现来获取其算法和密钥信息的方法。这种方法需要对加密狗进行拆解和电路分析,并使用专门的逆向工程工具来分析加密狗的固件和算法。虽然这种方法可以获得最准确的数据,但技术难度极大,需要极高的专业知识和技能。

四、使用第三方工具

市面上有一些第三方工具可以帮助用户复制加密狗。这些工具通常基于逆向工程的技术,通过分析加密狗的算法和密钥信息来实现复制功能。使用这些工具需要一定的技术水平,并且无法保证复制的数据完全准确。此外,使用第三方工具可能涉及法律风险,因此在使用前务必了解相关法律法规。

五、注意事项

数据安全性:在复制过程中,必须确保原始加密狗中的数据安全,避免数据泄露和被恶意利用的风险。

技术难度:加密狗复制涉及一定的技术难度,需要专业的技术人员进行操作。

法律合规性:加密狗的复制可能涉及到知识产权和合法授权等问题,如果未经授权就复制和使用,可能会引发法律纠纷。因此,在进行加密狗复制之前,务必确保已经获得了合法授权。

软件稳定性:某些复制方法可能会影响软件的稳定性或不支持软件的升级,因此在选择复制方法时需要谨慎考虑。

综上所述,加密狗的复制是一项技术性较强的工作,需要具备一定的专业知识和技能。在进行加密狗复制之前,应该充分了解各种方法的优缺点和适用场景,并选择可靠的方案来实现复制功能。同时,应注意保护原始加密狗中的数据安全,遵守相关法律法规,并确保复制后的加密狗能够稳定、可靠地工作。

879

879

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?