dirb简介

dirb是一个基于字典的web目录扫描工具,采用递归的方式来获取更多的目录,可以查找到已知的和隐藏的目录,它还支持代理和http认证限制访问的网站在渗透测试过程中,是一个非常好用的工具。

dirb命令参数格式:

dirb <url_base> [<wordlist_file(s)>] [options]

-a 设置user-agent

-p <proxy[:port]>设置代理

-c 设置cookie

-z 添加毫秒延迟,避免洪水攻击

-o 输出结果

-X 在每个字典的后面添加一个后缀

-H 添加请求头

-i 不区分大小写搜索

dirb基本使用

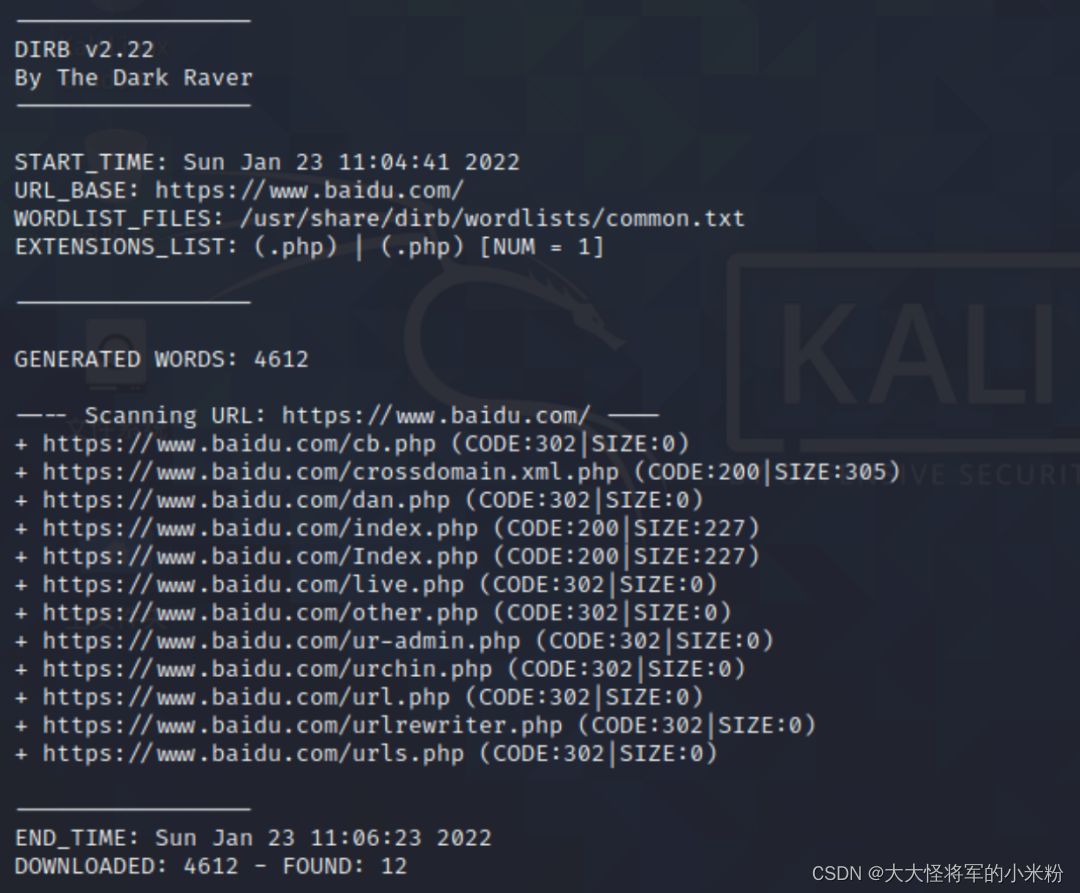

1.使用/usr/share/wordlists/dirb/big.txt 字典来扫描Web服务

dirb https://www.baidu.com /usr/share/wordlists/dirb/big.txt2.将扫描结果保存到文件中

dirb https://www.baidu.com/ -o output.txt /usr/share/wordlists/dirb/big.txt 3.列举指定后缀名目录

dirb https://www.baidu.com -X .php /usr/share/wordlists/dirb/big.txt

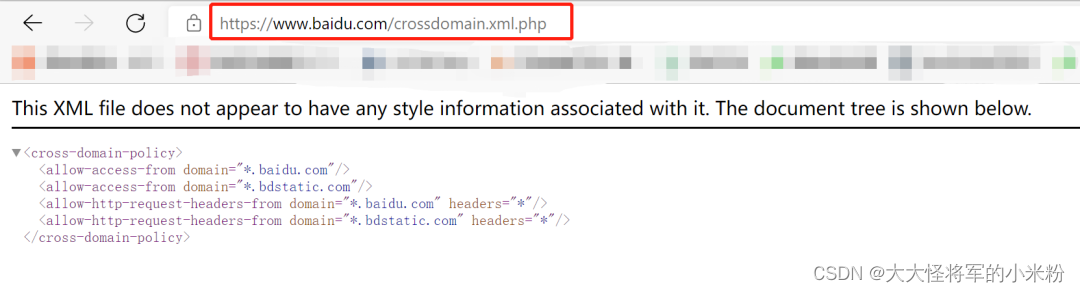

如图,一共发现12个网址。打开一个网址测试一下。

![]()

4.添加毫秒延迟,避免洪水攻击

为了避免洪水攻击,添加时间延迟,是十分必要的。单位是毫秒

dirb http://www.baidu.com/ -z 1002.dirbuster

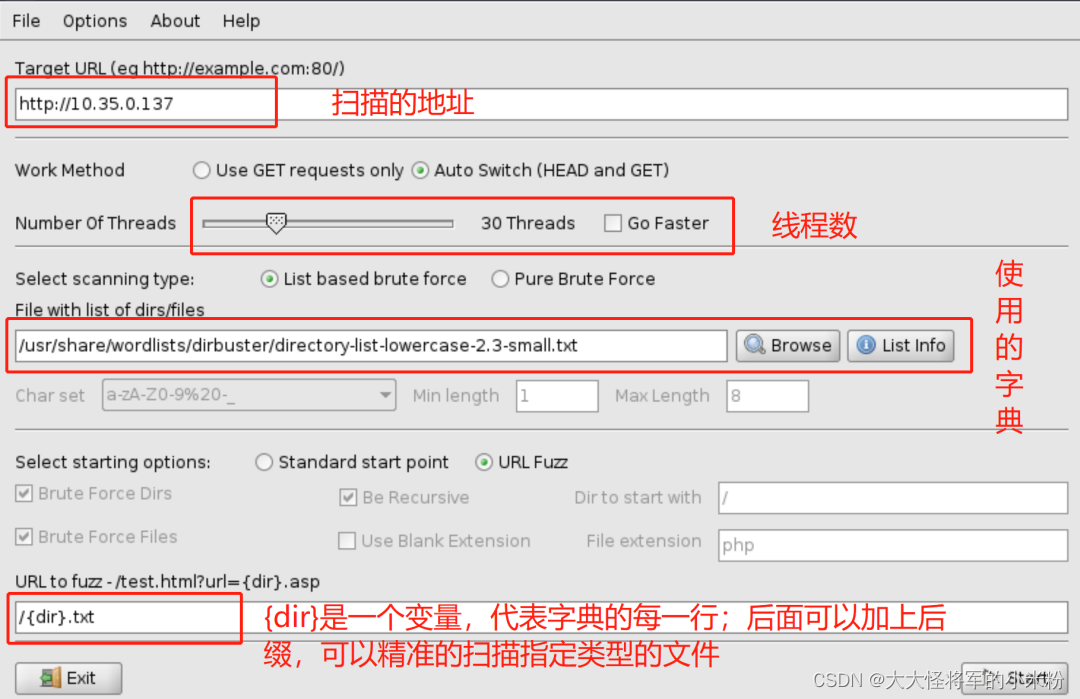

dirbuster简介

DirBuster目录扫描工具支持全部的Web目录扫描方式。它既支持网页爬虫方式扫描,也支持基于字典暴力扫描,还支持纯暴力扫描。这个软件kali系统自带有,我们可以直接使用,操作也很简单。

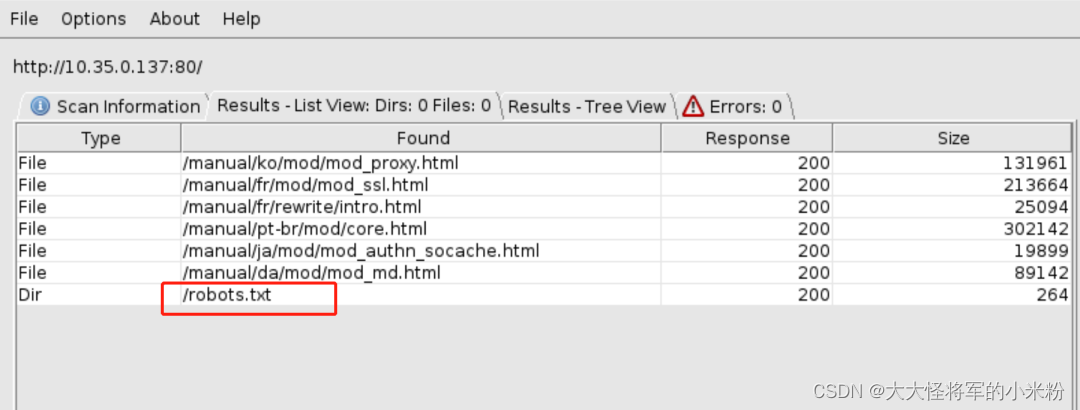

dirbuster基本使用

3.ffuf

ffuf安装

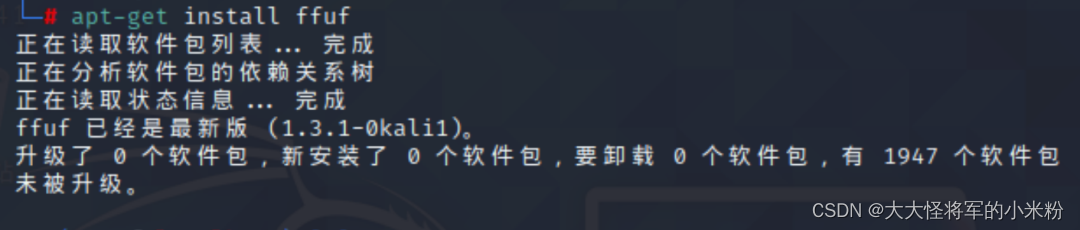

Kali Linux中使用apt-get install ffuf安装

ffuf命令参数

• -u url地址• -w 设置字典• -c 将响应状态码用颜色区分,windows下无法实现该效果。• -t 线程率,默认40• -p 请求延时: 0.1、0.2s• -ac 自动校准fuzz结果• -H Header头,格式为 “Name: Value”• -X HTTP method to use• -d POST data• -r 跟随重定向• -recursion num 递归扫描• -x 设置代理 http 或 socks5://127.0.0.1:8080• -s 不打印附加信息,简洁输出• -e 设置脚本语言 -e .asp,.php,.html,.txt等• -o 输出文本• -of 输出格式文件,支持html、json、md、csv、或者all

ffuf基本使用

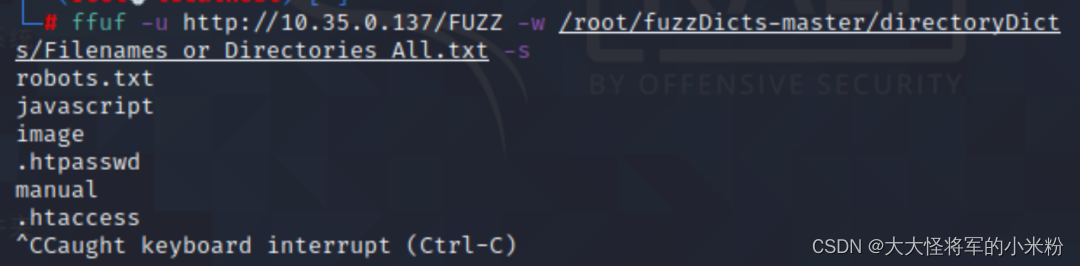

ffuf -u http://10.35.0.137/FUZZ -w /root/fuzzDicts-master/directoryDicts/Filenames_o

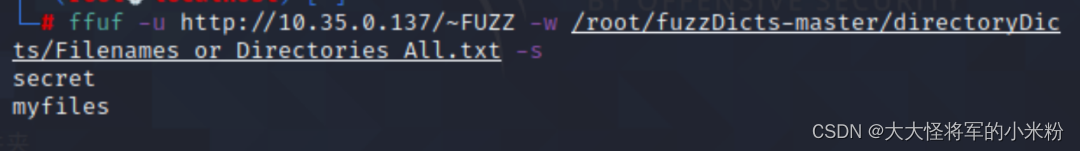

ffuf -u http://10.35.0.137/~secret/.FUZZ -w /root/fuzzDicts-master/directoryDicts/Filenames_or_Directories_All.txt -

本文介绍了dirb、dirbuster和ffuf这三个在渗透测试中常用的Web目录扫描工具,包括它们的功能、命令参数以及基本使用方法。特别提到了dirb的递归搜索和延迟功能,以及dirbuster的全面扫描能力。

本文介绍了dirb、dirbuster和ffuf这三个在渗透测试中常用的Web目录扫描工具,包括它们的功能、命令参数以及基本使用方法。特别提到了dirb的递归搜索和延迟功能,以及dirbuster的全面扫描能力。

805

805

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?