区块链域名的滥用

一、简介

加密货币凭借自己的隐密性一直为网络犯罪分子们所喜爱,近年来,加密货币除了作为非法活动的支付方式外,恶意加密货币挖掘、加密货币钱包凭证收集、勒索活动等使用日渐频繁。

区块链提供的分布式账本技术为网络犯罪分子提供了新的思路,DNS解析本身就类似电话本,将域名与其IP地址的映射关系记录并供查询,于是区块链也能实现域名解析技术,但与传统的DNS解析不同。

我们正常使用的域名所在的顶级域名(TLD)由互联网名称与数字地址分配机构(ICANN)维护,该机构负责域名的管理,如发布注册管理机构和注册商如何运营和管理TLD和域名的规则,但不能对域名进行干预性操作。域名是IT安全研究人员和执法机构的一个重要目标,通常需要注册机构强制关停一些被滥用的网站。

Namecoin是一种基于比特币代码的加密货币,通过顶级域名(TLD).bit注册和管理域名,每个注册Namecoin域名的人都是自己域名的注册商,且域名的注册不需要个人信息,不受ICANN监管。对于网络犯罪分子来说,区块链域名不受标准DNS提供商管理、不会被劫持和关闭以及良好的匿名性都是非常理想的远控基础设施性质。

二、如何访问区块链域名

-

OpenNIC DNS

将本地的默认DNS修改为OpenNIC DNS。OpenNIC DNS项目是一个开源的根DNS项目,由志愿者运营,他们捐赠了61台公共服务器。 -

代理DNS

-

浏览器插件

chrome浏览器:https://chrome.google.com/webstore/detail/blockchain-dns/hlnmiaddfabbklljanmdilbngnookdgn?utm_source=chrome-ntp-icon

firefox浏览器:https://addons.mozilla.org/zh-CN/firefox/addon/b-dns/?src=search

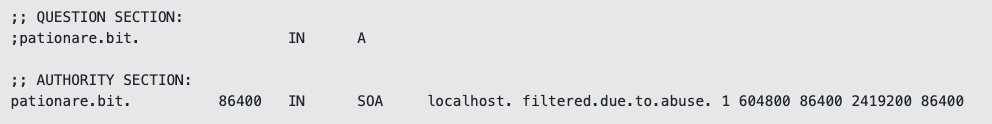

OpenNIC DNS的维护者们也在致力于避免DNS被滥用,调查发现有些OpenNIC DNS节点配置有黑名单,能够拦截对于C2区块链域名的解析请求。

但是仅有15%的DNS节点具备这样的黑名单,所以处于安全考虑,仍旧建议个人或组织禁止使用OpenNIC DNS服务器。

三、目前观察到的使用Namecoin域作为C2基础架构的恶意软件家族

-

Necurs

-

AZORult

MD5:3a3f739fceeedc38544f2c4b699674c5

首先查询C2 域名是否包含.bit字符串,如果包含,则使用硬编码在样本内部的OpenNIC DNS IP地址解析域名,其中硬编码的IP地址有:

89.18.27.34

87.98.175.85

185.121.177.53

193.183.98.154

185.121.177.177

5.9.49.12

62.113.203.99

130.255.73.90

5.135.183.146

188.165.200.156 -

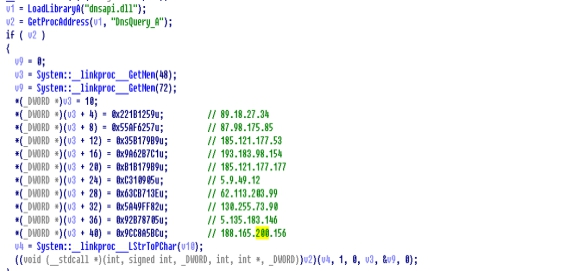

Neutrino (aka Kasidet, MWZLesson)

MD5:C102389F7A4121B09C9ACDB0155B8F70

硬编码的.bit域名:

brownsloboz[.]bit

该样本没有通过硬编码的OpenNIC DNS进行解析,而是使用DnsQuery_A API按顺序调用下列DNS服务器:

8.8.8.8(Google DNS)

sourpuss.[]net

ns1.opennameserver[.]org

freya.stelas[.]de

ns.dotbit[.]me

ns1.moderntld[.]com

ns1.rodgerbruce[.]com

ns14.ns.ph2network[.]org

newton.bambusoft[.]mx

secondary.server.edv-froehlich[.]de

philipostendorf[.]de

a.dnspod[.]com

b.dnspod[.]com

c.dnspod[.]com -

Corebot

-

SNATCH

-

Coala DDoS

-

CHESSYLITE

MD5:ECEA3030CCE05B23301B3F2DE2680ABD

硬编码的.bit域名:

Leomoon[.]bit

lookstat[.]bit

sysmonitor[.]bit

volstat[.]bit

xoonday[.]bit

OpenNIC DNS IP:

69.164.196.21

107.150.40.234

89.18.27.34

193.183.98.154

185.97.7.7

162.211.64.20

217.12.210.54

51.255.167.0

91.121.155.13

87.98.175.85 -

Emotet

-

Terdot

MD5:347c574f7d07998e321f3d35a533bd99

硬编码的IP:

185.121.177.53

185.121.177.177

45.63.25.55

111.67.16.202

142.4.204.111

142.4.205.47

31.3.135.232

62.113.203.55

37.228.151.133

144.76.133.38

尝试访问域名cyber7 [.]bit时通过硬编码的IP进行迭代,如果域名解析成功,则连接到https:// cyber7 [.] bit / blog / ajax.php下载RC4加密的数据。 -

Grandcrab Ransomware

MD5:9abe40bc867d1094c7c0551ab0a28210

通过匿名管道衍生出新的nslookup进程通过a.dnspod.com来解析以下区块链域:

Bleepingcomputer[.]bit

Nomoreransom[.]bit

esetnod32[.]bit

emsisoft[.]bit

gandcrab[.]bit -

SmokeLoader

-

Monero Miner

MD5:FA1937B188CBB7fD371984010564DB6E

使用DnsQuery_A API连接到OpenNIC DNS节点185.121.177.177,解析域名flashupd [.]bit

四、附录

参考:

https://abuse.ch/blog/dot-bit-the-next-generation-of-bulletproof-hosting/

https://www.4hou.com/technology/11170.html

1037

1037

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?