目录

前言

📅大四是整个大学期间最忙碌的时光,一边要忙着备考或实习为毕业后面临的就业升学做准备,一边要为毕业设计耗费大量精力。近几年各个学校要求的毕设项目越来越难,有不少课题是研究生级别难度的,对本科同学来说是充满挑战。为帮助大家顺利通过和节省时间与精力投入到更重要的就业和考试中去,学长分享优质的选题经验和毕设项目与技术思路。

🚀对毕设有任何疑问都可以问学长哦!

大家好,这里是海浪学长计算机毕设专题,本次分享的课题是

🎯基于信息安全的信息加密解密设计

项目背景

在数字化时代,信息的安全性和保密性变得尤为重要。随着互联网和电子通信的广泛应用,传输的数据容易受到黑客和恶意攻击的威胁。因此,基于信息安全的信息加密解密设计成为一个关键课题。该课题的意义在于设计和开发一种高效、安全的信息加密解密系统,可以保护敏感数据的隐私和完整性,确保只有授权的用户可以访问和解密信息。这样的系统对于政府、军事、金融、医疗等领域的数据保护和保密工作具有重要意义。

设计思路

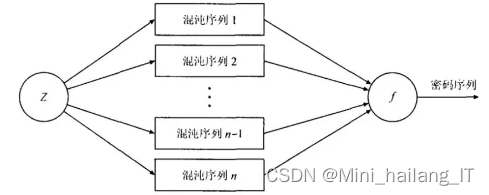

计算机文件以二进制形式读入,使用连续的4个字节作为结束符。混沌序列可以作为密码对信息进行加密,其中最简单的方法是异或加密。异或加密是对称算法,使用相同的混沌序列密码可以进行加密和解密。通过将信息与密码进行异或运算,可以生成密文并恢复原始信息。这种加密方法可以增强信息的安全性。基于异或加密的简单算法,用于加密和解密二进制文件。加密过程包括打开文件、读取字节信息、生成混沌序列、异或操作并写入密文。解密过程与加密过程类似,使用相同的混沌序列密码进行异或操作,将密文还原为原始信息。

这种算法的优点是简单快速,并且使用混沌序列作为密码增加了加密的随机性和安全性。然而,它也有一些限制,例如密钥管理和密钥长度。在实际应用中,需要考虑更复杂的加密算法和密钥管理方案来提高安全性。

强大的加密算法应该具备以下特点:

- 密钥安全性:确保密钥的机密性和完整性,防止未经授权的访问。

- 强密码学算法:采用经过广泛验证的加密算法,如AES(高级加密标准)或RSA(非对称加密算法)等。

- 数据完整性验证:通过使用消息认证码(MAC)或数字签名等技术,保护数据免受篡改。

- 密钥管理:实施安全的密钥生成、分发、存储和更新机制。

- 安全性审计:记录和监测加密系统的活动,以便发现潜在的安全漏洞或攻击。

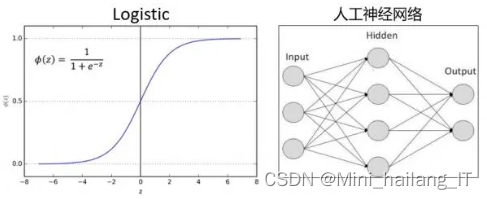

通过Logistic映射产生在[0, 1]区间上的混沌序列,然后将其值映射到[0, 255]范围内,得到适用于计算机加密的密钥序列。通过这种变换,混沌序列的值从[0, 1]区间扩展到了[0, 255]区间,使得序列的取值更适合用于处理字节类型的数据,如计算机中的二进制文件。这样,可以将混沌序列应用于加密系统,增强信息的安全性。混沌序列的变换方法如下:

- 通过Logistic映射产生在[0, 1]区间上的混沌序列{x_n, n = 1, 2, 3, ...}。

- 进行变换,将混沌序列的值映射到[0, 255]范围内。使用取整函数将每个值乘以256,即y_n = [256 * x_n]。

- 变换后得到的y_n序列的取值范围为0到255之间,可以将它用作加密系统的密钥来对计算机信息进行加密。

Logistic模型是一种常用的数学模型,通过Logistic函数将输入变量的线性组合转换为0到1之间的概率值,用于描述和预测二元结果的概率。它在二元分类问题中广泛应用,通过寻找最佳权重参数来拟合训练数据,并能对未见过的数据进行准确的预测。Logistic模型的训练过程包括数据准备、特征工程、参数初始化、前向传播、损失计算、梯度计算、参数更新和重复迭代等步骤。通过迭代优化权重参数,使模型能够拟合训练数据,最终得到Logistic模型的训练过程通常使用一种称为“最大似然估计”的方法。

模型实验

基于信息安全的信息加密解密系统时,可以遵循以下设计思路:

- 安全需求分析:首先,进行安全需求分析,确定系统所需的安全性目标和要求。考虑数据的机密性、完整性、可用性以及对抗各种攻击的能力等方面。

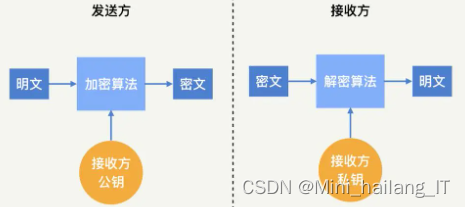

- 加密算法选择:选择适当的加密算法来实现数据的加密和解密。常见的加密算法包括对称加密算法(如AES)和非对称加密算法(如RSA)。对称加密算法适用于大量数据的加密,而非对称加密算法适用于密钥交换和数字签名等场景。

- 密钥管理:设计安全的密钥管理方案,确保密钥的生成、分发、存储和更新的安全性。密钥应该具有足够的长度和复杂性,并定期更换以减少密钥泄露的风险。

- 数据完整性验证:考虑使用消息认证码(MAC)或数字签名等技术来验证数据的完整性,以防止数据被篡改。这些技术可以确保接收到的数据在传输过程中没有被修改。

- 用户身份验证和访问控制:实现用户身份验证和访问控制机制,确保只有经过授权的用户才能访问加密和解密功能。这可以包括密码验证、双因素身份验证或基于角色的访问控制等方法。

- 安全审计和监测:建立安全审计和监测机制,记录和监控系统的活动,以便发现潜在的安全漏洞或攻击。这可以帮助及时检测和应对安全事件。

- 密钥交换和协议安全:如果系统涉及密钥交换或协议安全,应选择安全的密钥交换算法(如Diffie-Hellman)和协议(如SSL/TLS),以保护密钥在通信过程中的安全性。

1460

1460

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?