1.实验目的

(1)掌握DHCP 欺骗攻击和耗竭攻击的原理。

(2)掌握DHCP Snooping 的工作原理。

(3)掌握DHCP Snooping 的配置和调试方法。配置静态端口安全、动态端口安全和粘滞端口安全的方法。

2.实验内容

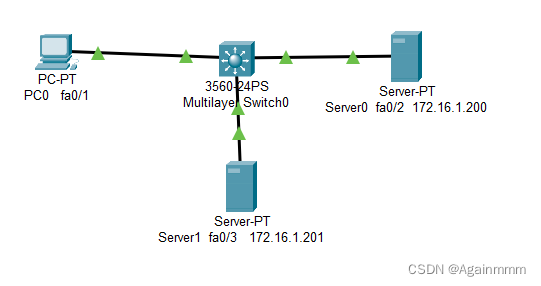

(1)按照实验拓扑搭建实验环境。

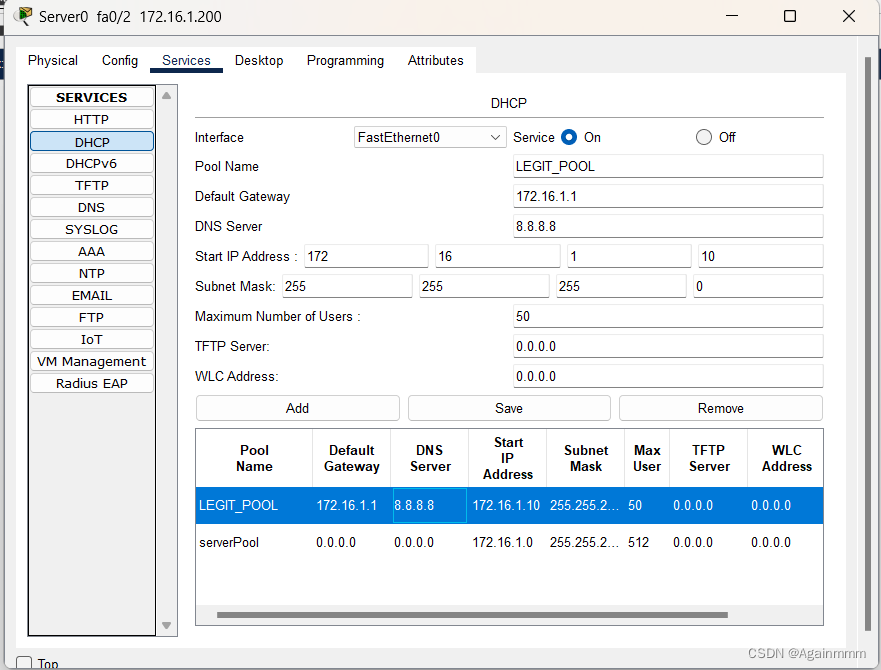

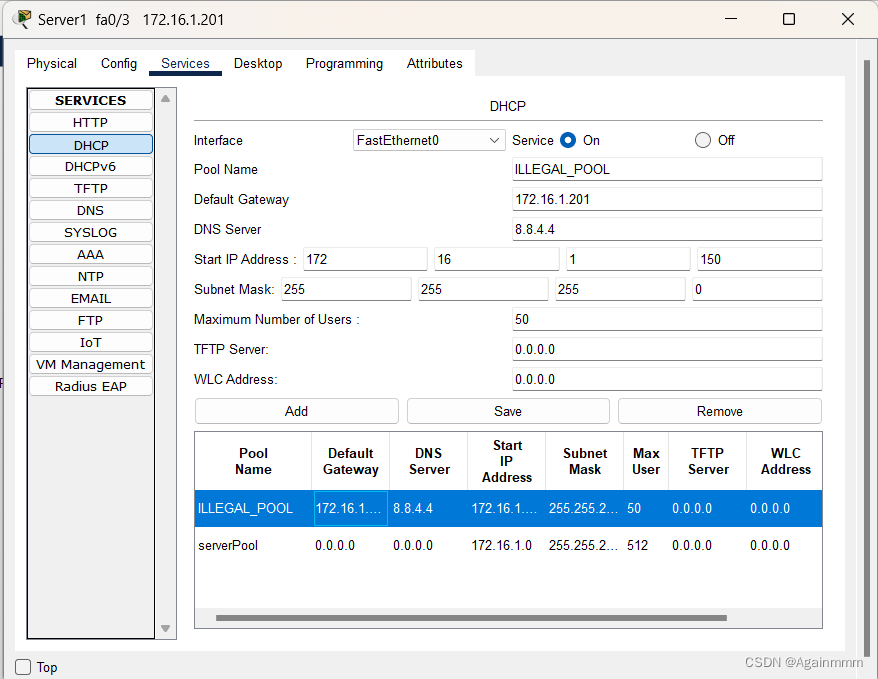

(2)配置DHCP服务器。可以参考文件《DHCP前期实验参考》使用命令进行配置,也可以通过图形化界面进行配置。

(3)配置DHCP Snooping。

(4)查看DHCP监听信息。

3.实验步骤

实验拓扑图配置步骤:

1.pc机:选择DHCP

2.server配置

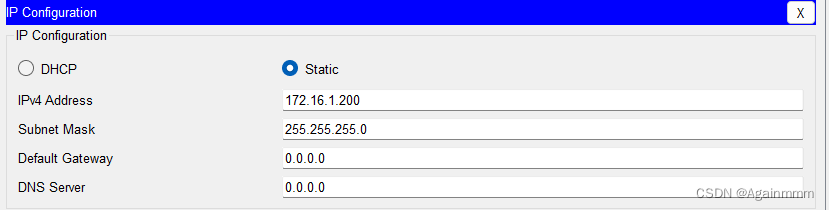

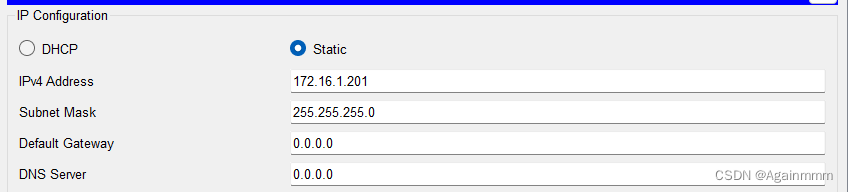

合法DHCP服务器配置

非法DHCP服务器配置

3.交换机配置

Switch> enable

Switch# configure terminal

# 启用DHCP Snooping并配置VLAN

Switch(config)# ip dhcp snooping

Switch(config)# ip dhcp snooping vlan 1

# 配置信任端口(连接合法DHCP服务器的端口)

Switch(config)# interface FastEthernet0/2

Switch(config-if)# ip dhcp snooping trust

Switch(config-if)# exit

# 配置不信任端口(连接到客户端的端口)

Switch(config)# interface FastEthernet0/1

Switch(config-if)# ip dhcp snooping limit rate 10

Switch(config-if)# exit

# 配置不信任端口(连接非法DHCP服务器的端口)

Switch(config)# interface FastEthernet0/3

Switch(config-if)# ip dhcp snooping limit rate 10

Switch(config-if)# exit

# 保存配置

Switch(config)# exit

Switch# write memory

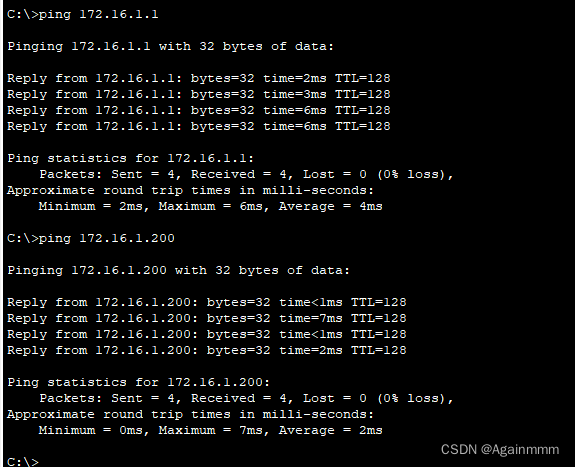

4.测试基本网络连接

ping 172.16.1.1 # Ping交换机

ping 172.16.1.200 # Ping合法DHCP服务器

5.配置

S1(config)#ip dhcp snooping //开启S1的DHCP监听功能

S1(config)#ip dhcp snooping vlan 1 //配置S1监听VLAN1上的DHCP数据包

S1(config)#ip dhcp snooping information option

//开启交换机 option 82 功能,开启 DHCP 监听后,该功能默认开启

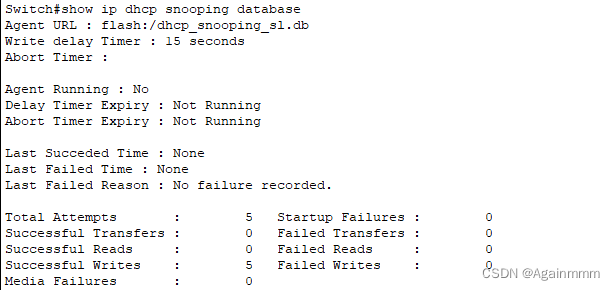

Sl(config)#ip dhcp snooping database flash:dhcp_snooping_sl.db

//将 DHCP 监听绑定表保存在 Flash 中,文件名为 dhcp_snooping_s1.db,目的是防止断电后记录丢失。如果记录很多,可以把文件保存到TFTP 或者FTP服务器上

S1(config)#ip dhcp snooping database write-delay 15//DHCP 监听绑定表发生更新后,等待15秒再写入文件,默认为 300 秒,可选范围为 15~86400 秒

S1(config)#ip dhcp snooping database timeout15 //DHCP 监听绑定表尝试写入操作失败后,重新尝试写入操作,直到 15 秒后停止尝试。默认为300秒,可选范围为0~86400秒

S1(config)#ip dhcp snooping information option allow-untrusted //配置交换机 S1 如果从不可信任端口接收到的 DHCP 数据包中带有 option 82 选项,也接收该 DHCP 数据包,默认是不接收的S1(config)#interface fastEthernet0/2

S1(confg-if)#ip dhcp snooping trust //配置可信任端口,默认交换机所有端口都是不可信任端口

S1(config-if-range)#ip dhcp snooping limit rate 5//限制接口每秒能接收的DHCP数据包数量为5个6.实验调试

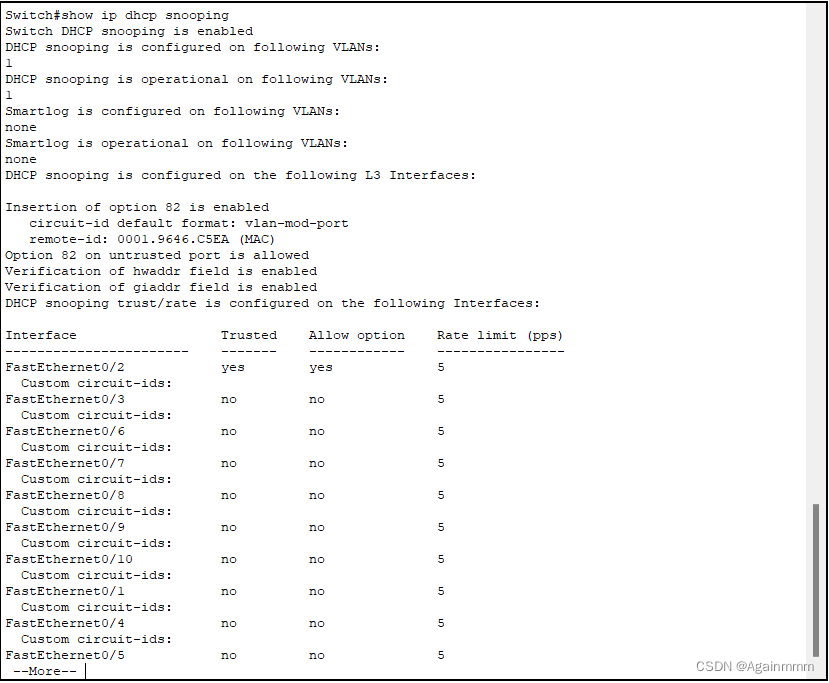

(1)查看 DHCP 监听的信息

Switch# show ip dhcp snooping

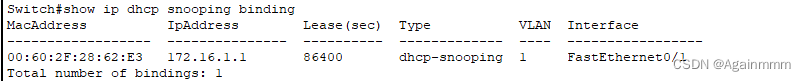

(2)查看 DHCP 监听绑定表

Switch# show ip dhcp snooping binding

(3)查看DHCP 监听数据库信息

Switch# show ip dhcp snooping database

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?