《安全公告-海康威视部分综合安防管理平台产品存在任意文件上传漏洞》

公告编号:HSRC-202306-02

公告来源:海康威视安全应急响应中心

初始发布时间:2023-06-21

更新发布时间:2023-06-25

一,产品简介

海康威视iVMS集中监控应用管理平台,是以安全防范业务应用为导向,以视频图像应用为基础手段,综合视频监控、联网报警、智能分析、运维管理等多种安全防范应用系统,构建的多业务应用综合管理平台。

二,概述:

海康威视部分综合安防管理平台历史版本由于对上传文件接口校验不足,攻击者可以将恶意文件上传到平台,导致获取服务权限或服务异常。近日,有勒索团伙利用海康威视综合安防管理平台文件上传漏洞开展大规模勒索攻击。攻击者利用该漏洞上传Webshell,并随后执行任意命令,对主机上相关文件进行加密,加密后缀为locked1。该漏洞利用成本极低,危害极高。

该漏洞非0day,海康威视已于2023年6月修复。

目前公网仍有部分资产尚未修复,建议还没处置该漏洞的客户,立即处置!

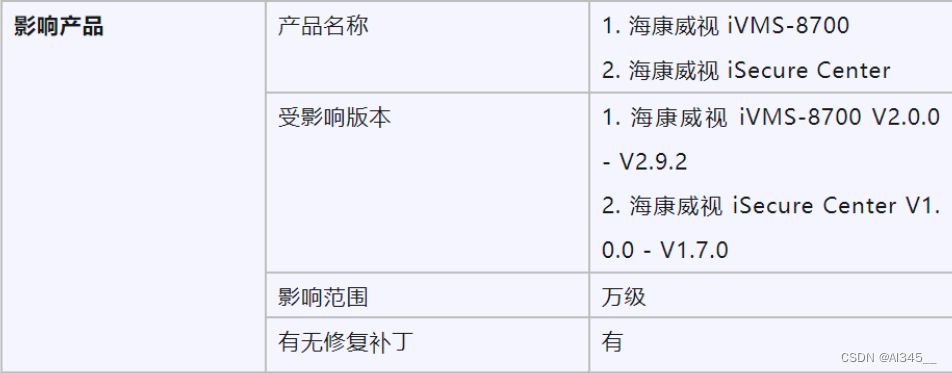

三,影响版本

受影响版本号:

iVMS-8700 V2.0.0 - V2.9.2

iSecure Center V1.0.0 - V1.7.0

四,检测工具

四,检测工具

下载链接:https://cloud.189.cn/t/3aIruqqANV7v

五,修复方案

1、官方修复方案:

及时联系官方获取更新补丁

https://www.hikvision.com/cn/support/CybersecurityCenter/SecurityNotices/2023-03/

2、临时修复方案:

在未升级的情况下,停止将相关平台开放到互联网。

3、注意勒索攻击

(1)对所有办公/生产终端设备,内部的服务器进行排查。重点关注新创建的文件,尤其是安装综合安防管理平台 Tomcat 目录下的文件是否存在Webshell文件;

(2)建立重要业务数据的定期备份机制,并做好权限隔离,防止勒索软件对备份数据进行加密;

(3)加强办公终端、生产服务器网络安全防护,加强内外网的威胁监控尤其是失陷监控,及时发现内网失陷主机;

(4)对于来源不明的软件或者文档,可以使用沙箱进行运行。

155

155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?