dvwa之Command Injection

cmd中的逻辑运算符

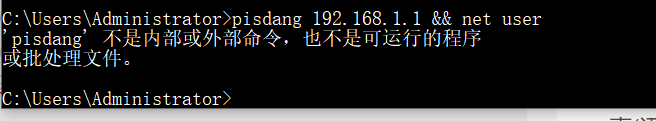

&&运算符

命令1 && 命令2 只有命令1正确执行才执行命令2,因为如果命令1为假(命令语法不对),那么也就知道&&的结果是假了没必要再执行命令2

||运算符

命令1 || 命令2 只有命令1执行失败 才 执行命令2,因为如果命令1为真(语法正确),就知道||的结果为真了,没必要在执行命令2

|运算符

“|”是管道符,表示将Command 1的输出作为Command 2的输入,并且只打印Command 2执行的结果。

low等级

low.php

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

$html .= "<pre>{$cmd}</pre>";

}

?>

代码是获取操作系统类型后,直接带入参数,执行命令后返回结果,所以随便整吧…

medium.php

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = $_REQUEST[ 'ip' ];

// Set blacklist

$substitutions = array(

'&&' => '',

';' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

$html .= "<pre>{$cmd}</pre>";

}

?>

代码中 str_replace()函数对输入的参数作了过滤,把&&和;都替换为空,但是没有过滤||,我们可以使用,让命令1语法出错,从而使得命令2得以执行

high等级

high.php

<?php

if( isset( $_POST[ 'Submit' ] ) ) {

// Get input

$target = trim($_REQUEST[ 'ip' ]);

// Set blacklist

$substitutions = array(

'&' => '',

';' => '',

'| ' => '',

'-' => '',

'$' => '',

'(' => '',

')' => '',

'`' => '',

'||' => '',

);

// Remove any of the charactars in the array (blacklist).

$target = str_replace( array_keys( $substitutions ), $substitutions, $target );

// Determine OS and execute the ping command.

if( stristr( php_uname( 's' ), 'Windows NT' ) ) {

// Windows

$cmd = shell_exec( 'ping ' . $target );

}

else {

// *nix

$cmd = shell_exec( 'ping -c 4 ' . $target );

}

// Feedback for the end user

$html .= "<pre>{$cmd}</pre>";

}

?>

黑名单里 '| '多了一个空格,所以 对‘|’并不过滤

三个等级都是 因为黑名单不完全而被绕过了,可以还用白名单的方法改进安全性

dvwa之Command Injection结束

1002

1002

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?