什么是wireshark?

wiresharek

Wireshark(前称Ethereal)是一个网络封包分析软件。网络封包分析软件的功能是检索取网络封包,并同时显示出最详细的网络封包数据。Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换。

假设您是一名网络安全工程师,需要对某公司的公司进行数据分析,分析黑客获取电脑权限进行的操作,我们本章主要以分析案例数据包进行分析关键数据。

B.pcap数据包

1.通过分析虚拟机windows 7桌面上的数据包B.pcapng,找到数据库里的flag最后一个字符是什么,将字符作为FLAG提交;

使用过滤器设置分组字节流搜索FLAG

flag:}

2.通过分析数据包B.pcapng,找到黑客扫描到的主机IP是多少放入IP作为FLAG提交;

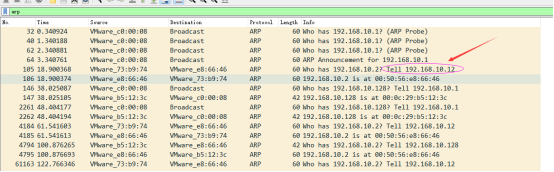

根据题目的提示因为是扫描 所以我们要知道扫描的协议是arp协议

flag:192.168.10.12

3.通过分析数据包B.pcapng,找到服务器的内核版本是多少,将该版本信息作为FLAG提交;

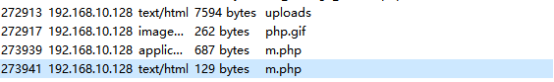

查看httpd的数据流找到 m.php 第二条

Flag : 3.10.0-123.el7.x86_64

4.通过分析数据包B.pcapng,找到黑客扫描网段的命令是什么?将该命令作为FLAG提交;

继续分析http数据流, 发现上传了一个RASscan.py 通过ba64解码获取命令

flag : RASscan.py 192.168.10.10 192.168.10.110 -t 20 > log.txt

5.通过分析数据包B.pcapng,找到黑客通过一句话木马上传的第一个文件是什么,将文件名作为FLAG提交;

继续查看http数据流继续分析找到 m.php

flag: socks.py

6.通过分析数据包B.pcapng,找到黑客从服务器上下载的文件,将文件内容作为FLAG提交;

找到m.php 最大的那个文件 然后 导出分组字节流是一个压缩包 里面是一个没有头的破损图片文

使用winhex点击编辑 点击粘贴字节 (4)个 输入png的头格式 89 50 4E 47 保存文件即可 这个时候就得到一个含flag的图片

flag:flag{asdafsv}

数据包下载 请私信博主

第一次写博客希望大家多多支持!祝大家每天开心☺!

2947

2947

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?