【玄机应急】第六章 流量特征分析-小王公司收到的钓鱼邮件

- 前言:

- 1.下载数据包文件 hacker1.pacapng,分析恶意程序访问了内嵌 URL 获取了 zip 压缩包,该 URL 是什么将该 URL作为 FLAG 提交 FLAG(形式:flag{xxxx.co.xxxx/w0ks//?YO=xxxxxxx}) (无需 http、https);

- 2.下载数据包文件 hacker1.pacapng,分析获取到的 zip 压缩包的 MD5 是什么 作为 FLAG 提交 FLAG(形式:flag{md5});

- 3.下载数据包文件 hacker1.pacapng,分析 zip 压缩包通过加载其中的 javascript 文件到另一个域名下载后续恶意程序, 该域名是什么?提交答案:flag{域名}(无需 http、https)

- 总结:

前言:

一个不错的应急平台可以练习,感谢玄机应急平台,做点笔记记录一下。

玄机应急平台:https://xj.edisec.net/

[X] 🛰:ly3260344435

[X] 🐧:3260344435

[X] BiliBili:落寞的鱼丶

[X] 公众号:鱼影安全

[X] CSDN:落寞的魚丶

[X] 知识星球:中职-高职-CTF竞赛

[X] 信息安全评估(高职)、中职网络安全、金砖比赛、世界技能大赛省选拔选拔赛培训等

欢迎师傅们交流学习~

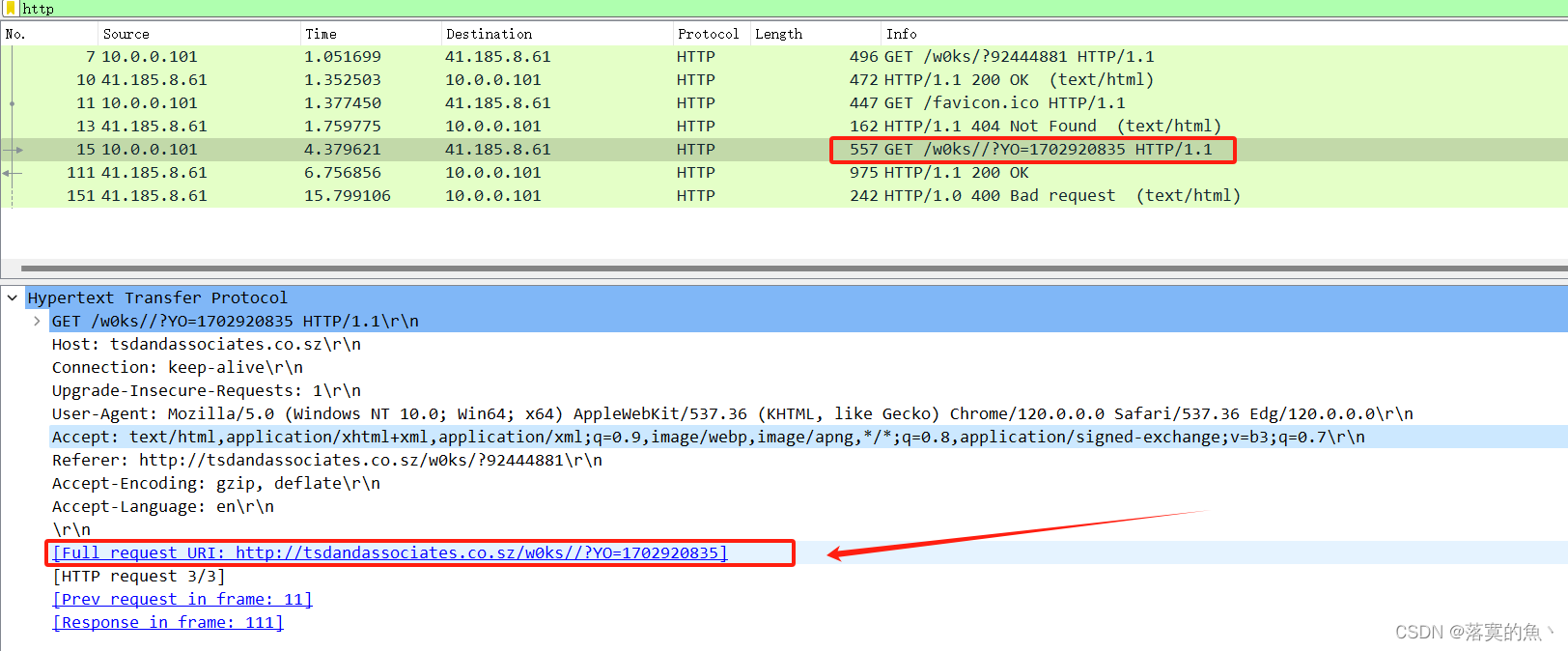

1.下载数据包文件 hacker1.pacapng,分析恶意程序访问了内嵌 URL 获取了 zip 压缩包,该 URL 是什么将该 URL作为 FLAG 提交 FLAG(形式:flag{xxxx.co.xxxx/w0ks//?YO=xxxxxxx}) (无需 http、https);

筛选HTTP协议直接看到域名url 下面详细信息有完整url提交即可。

HTTP:tsdandassociates.co.sz/w0ks//?YO=1702920835

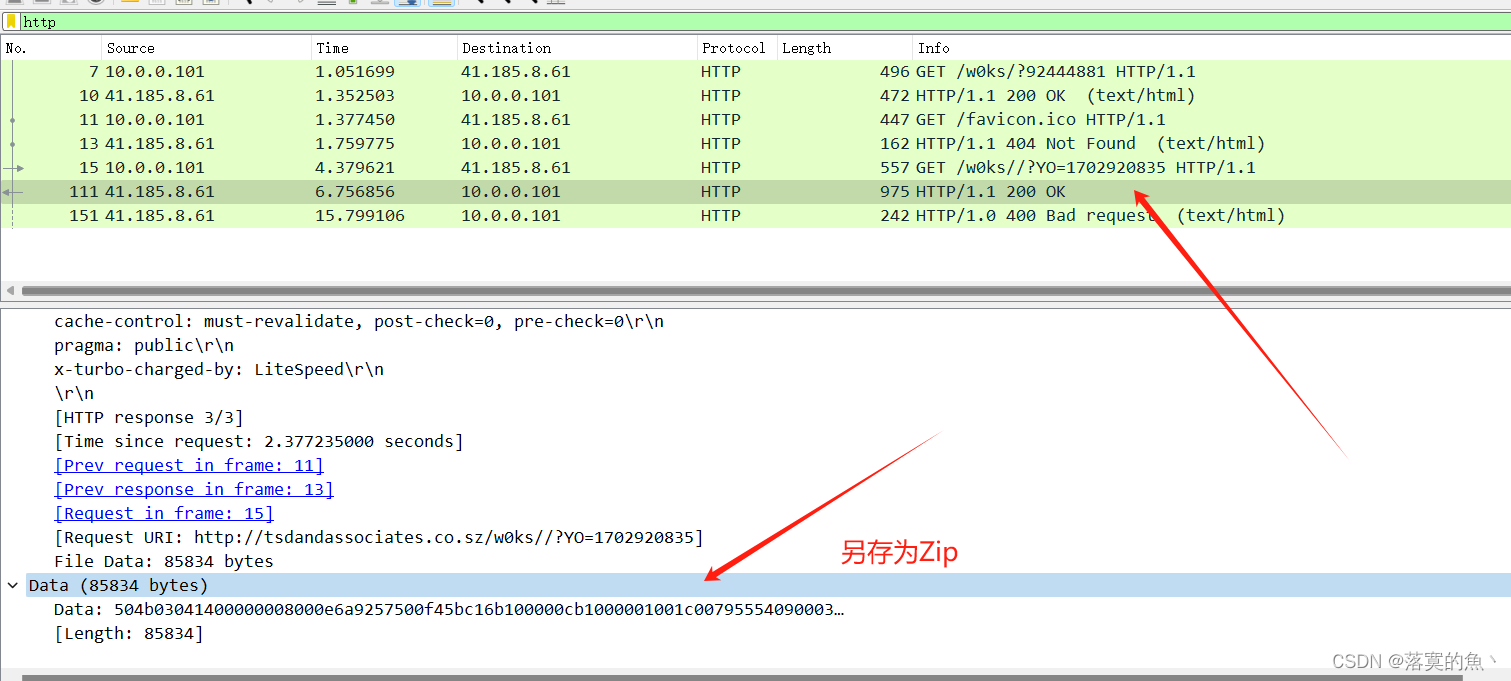

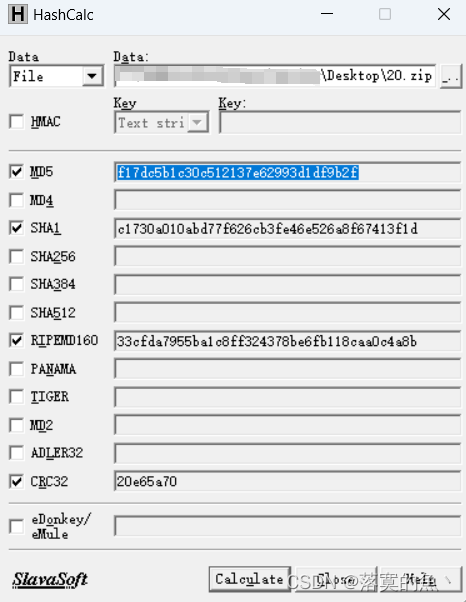

2.下载数据包文件 hacker1.pacapng,分析获取到的 zip 压缩包的 MD5 是什么 作为 FLAG 提交 FLAG(形式:flag{md5});

导出分组字节流另存为zip文件 MD5加密即可。

FLAG:f17dc5b1c30c512137e62993d1df9b2f

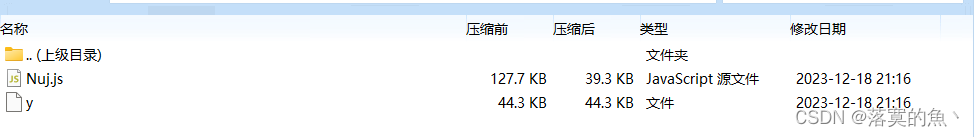

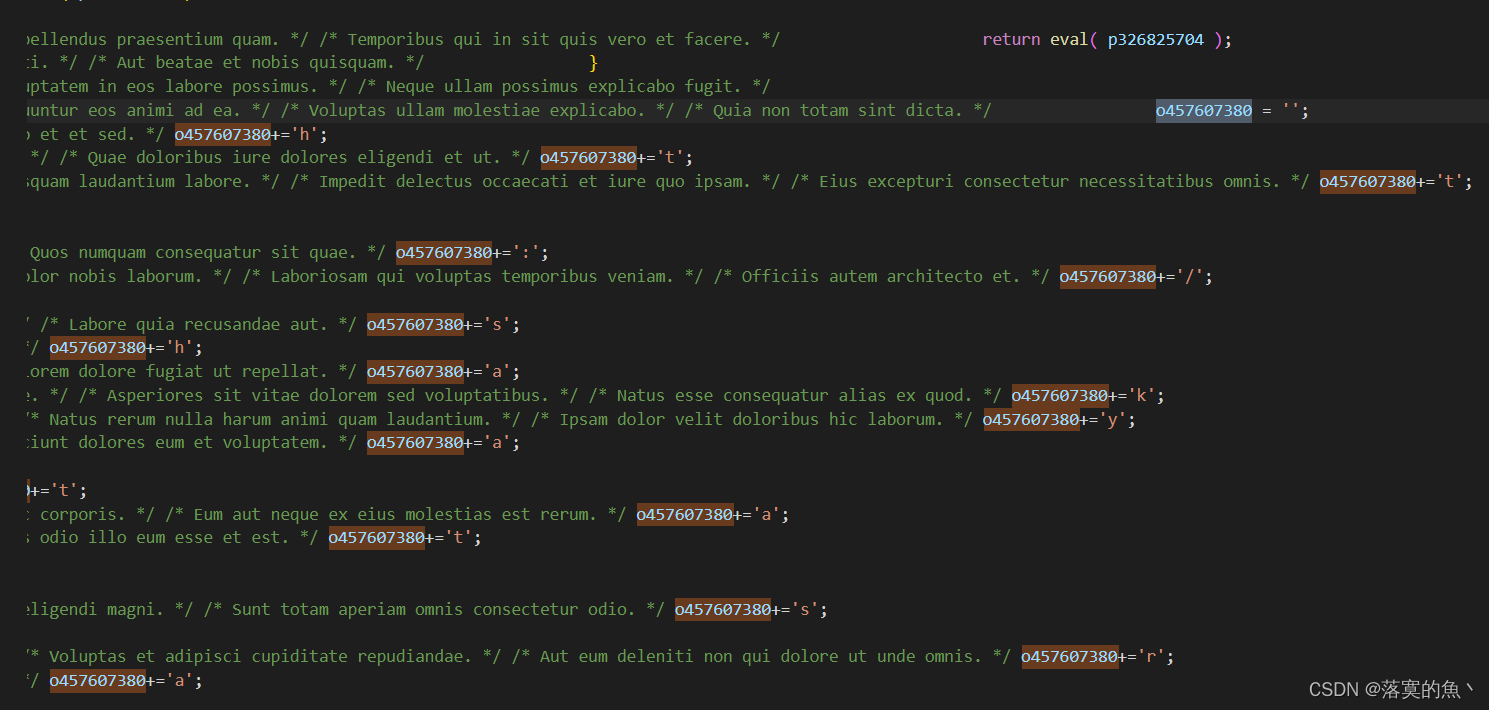

3.下载数据包文件 hacker1.pacapng,分析 zip 压缩包通过加载其中的 javascript 文件到另一个域名下载后续恶意程序, 该域名是什么?提交答案:flag{域名}(无需 http、https)

这里也很简单直接告诉我们了o457607380参数后面字母 拼接即!

FLAG:shakyastatuestrade.com

总结:

这个数据包也比较简单,知识点就涉及一个数据导出的问题然后提取重要文件信息。🆗我们下期见

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?