本篇文章适合初学ShellShock漏洞阅读,如果您已经学习过ShellShock漏洞,可以直接略过。本篇是我们悬镜安全实验室成员之一Kr0iNg's 在学习ShellShock时分享的一点心得,仅供大家参考学习。

ShellShock漏洞出现时间很早,相信很多人也对ShellShock漏洞有很多的认识了。最近又看学习了下ShellShock漏洞,自己也有一些心得想要分享。

下面我将从4个方面来分享下ShellShock

第一:什么是ShellShock漏洞

第二:漏洞原理分析

第三:漏洞复现

第四:ShellShock的修复方法

0x00 什么是ShellShock漏洞

Shellshock的原理是利用了Bash在导入环境变量函数时候的漏洞,启动Bash的时候,它不但会导入这个函数,而且也会把函数定义后面的命令执行。

在有些CGI脚本的设计中,数据是通过环境变量来传递的,这样就给了数据提供者利用Shellshock漏洞的机会。

简单来说就是由于服务器的cgi脚本调用了bash命令,由于bash版本过低,攻击者把有害数据写入环境变量,传到服务器端,触发服务器运行Bash脚本,完成攻击。

0x01 预备知识

以root权限安装4.1版本的bash

下载链接:bash4.1

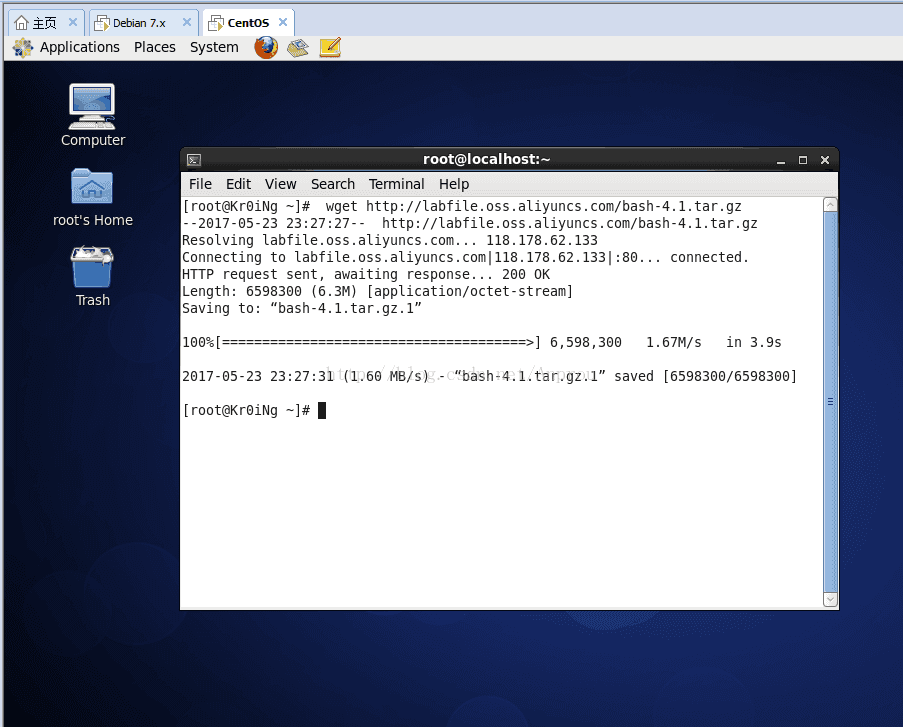

下载:

wget http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

安装:

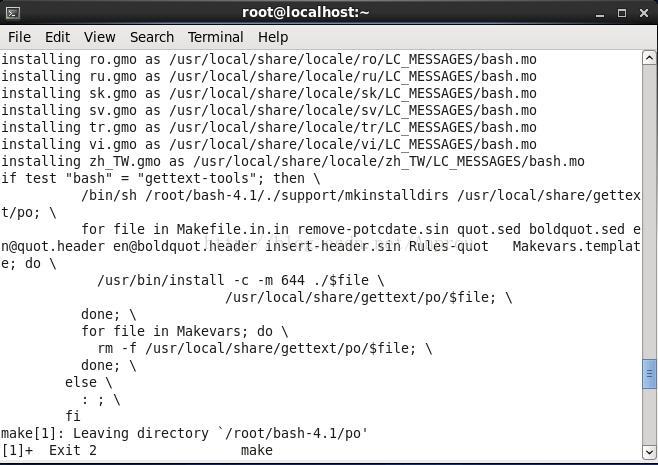

$ tar xf bash-4.1.tar.gz

$ cd bash-4.1

$ ./configure

$ make & make install

安装完成

查看bash版本号

本文详细介绍了ShellShock漏洞的原理,如何复现漏洞,并提供了修复方法。漏洞利用了Bash在导入环境变量函数时的缺陷,攻击者通过设置特定环境变量,触发任意命令执行。复现过程包括利用docker创建测试环境,通过curl或Burpsuite模拟HTTP头触发漏洞。修复方案涉及不同操作系统的Bash升级方法。

本文详细介绍了ShellShock漏洞的原理,如何复现漏洞,并提供了修复方法。漏洞利用了Bash在导入环境变量函数时的缺陷,攻击者通过设置特定环境变量,触发任意命令执行。复现过程包括利用docker创建测试环境,通过curl或Burpsuite模拟HTTP头触发漏洞。修复方案涉及不同操作系统的Bash升级方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

684

684

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?