攻防世界——web新手模式(全解)

web新手模式

一.Training-WWW-Robots

1.robots协议:它是一个网站与搜索引擎之间的一种协议,它主要是告诉爬虫它们那些可以爬那些不能爬,但这个协议并不是一个规范,所以就很鸡肋(相当于写出来让别人看看而已,没啥用)

2.进入环境后,我们啥都不用想,直接来一个robots.txt,看看网站里面有什么信息;

3.我们可以从这里观察到,它上面有一个f10g.php文件不允许我们进入,接下来我们就用好奇的金手指复制一下,然后再将robots.txt替换成f10g.php,进入界面即可得到flag;

4.输入flag即可正确。

二.PHP

前面写过可以看我之前的文章https://blog.csdn.net/AuroraMiraitowa/article/details/134344275?spm=1001.2014.3001.5501

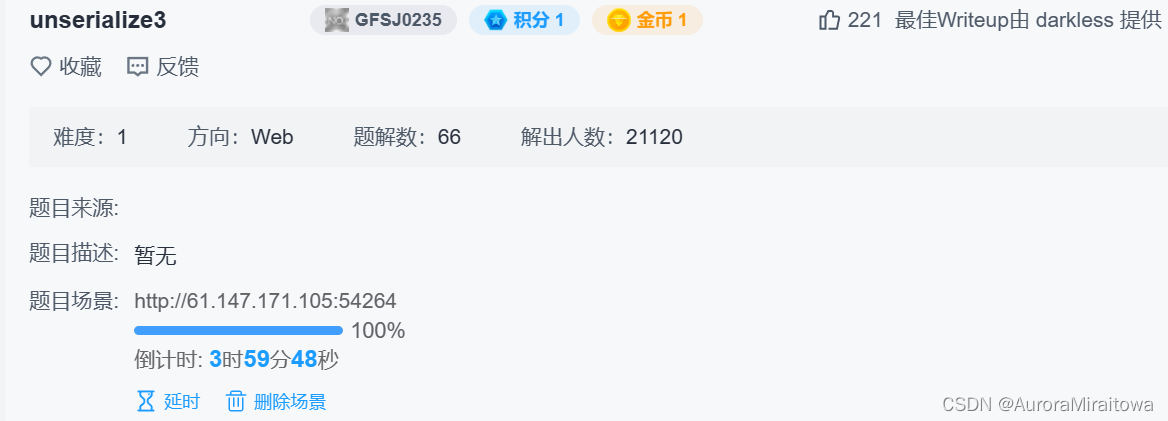

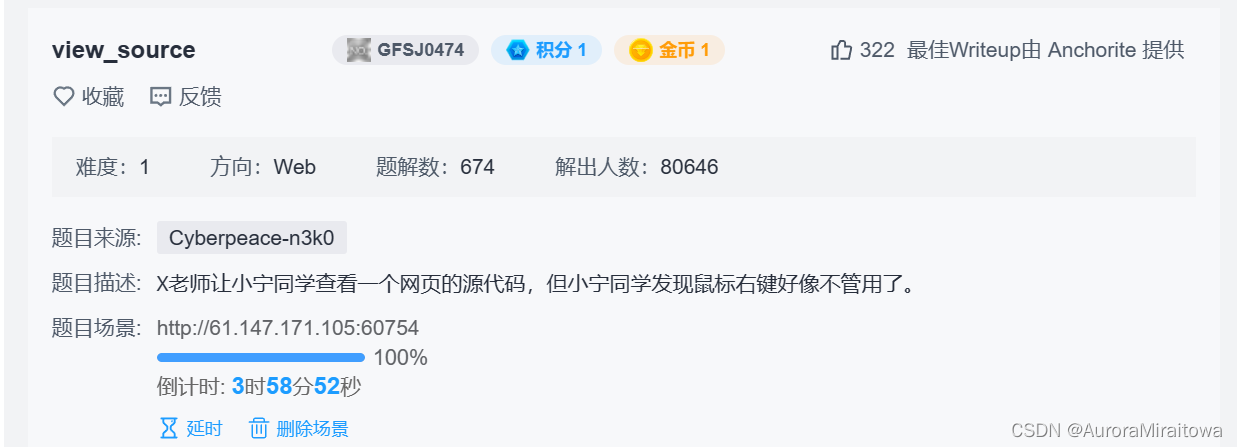

三.view_source

额,这又是一道送分题,我给各位一个建议,你打CTF时多看看源码也不错,说不定出题人意想不到的把flag给注释掉了…

这道题就是直接ctrl+u或者F12即可,没啥讲的,直接上图

输入flag即可正确

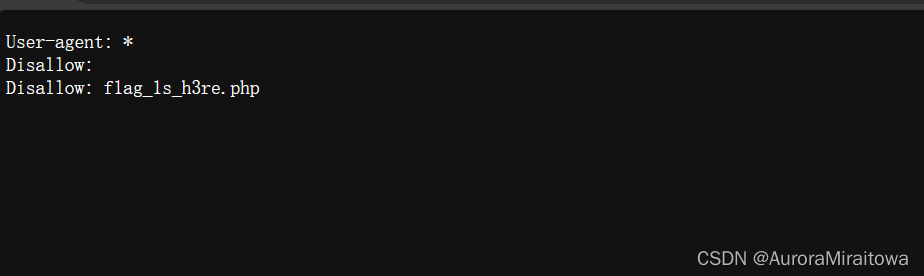

四.robots

1.获取场景后出现此情景

2.发现什么没有,这时候我们去查一下什么叫robots。

3.可以看出robots协议主要内容就是查看一个站点根目录是否存在robots.txt文件,我们尝试输入:

4.发现成功进入后它提示我们flag在f1ag_1s_h3re.php这个文件中,进入后得到flag,如图:

5.输入flag即可成功。

五.bachup

前面写过可以看我之前的文章

https://blog.csdn.net/AuroraMiraitowa/article/details/134344275?spm=1001.2014.3001.5501

六.cookie

1.题目描述:

X老师告诉小宁他在cookie里放了些东西,小宁疑惑地想:‘这是夹心饼干的意思吗?‘

2.我们先查阅资料了解什么是cookie。

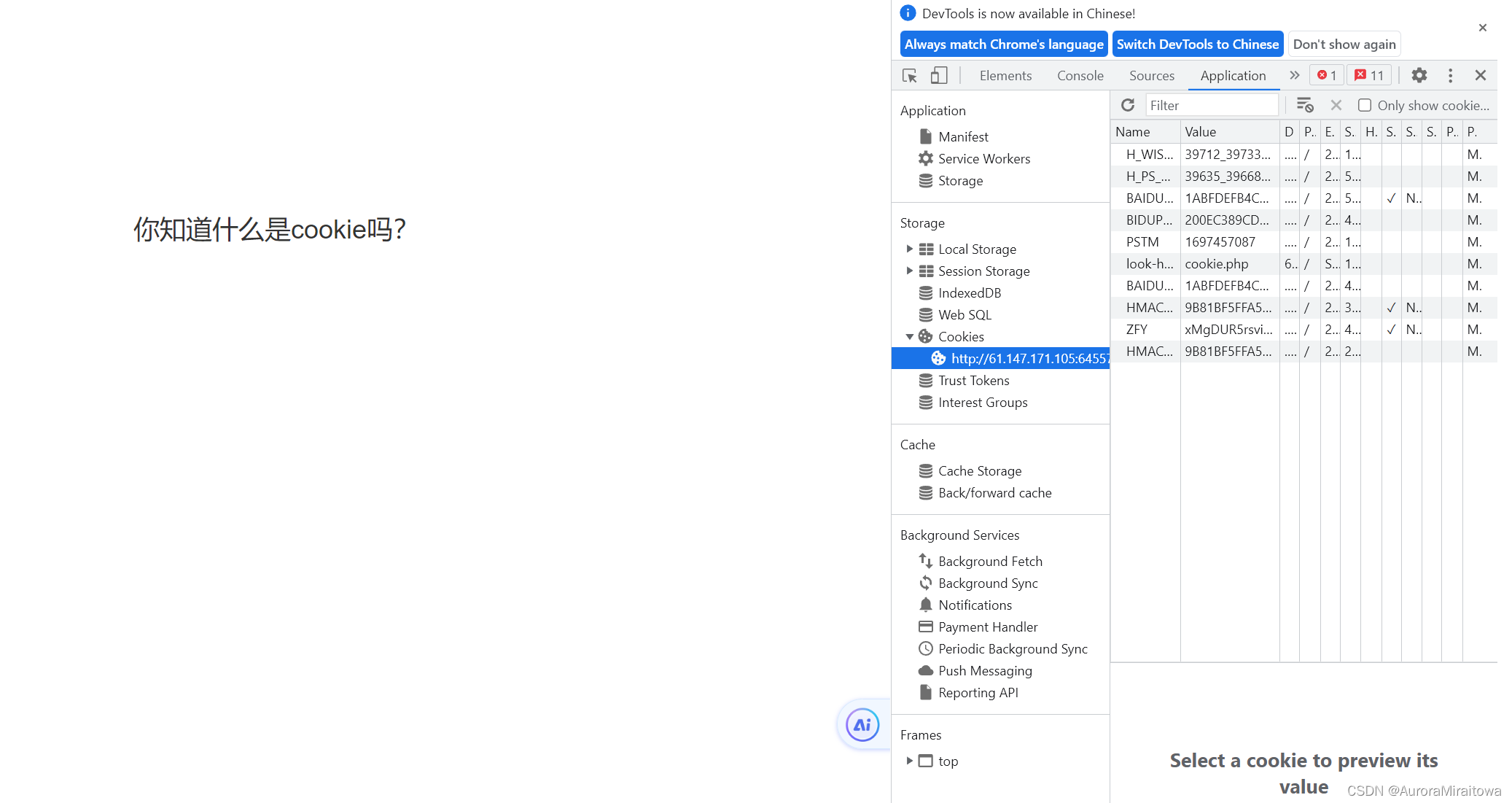

3.解题思路:

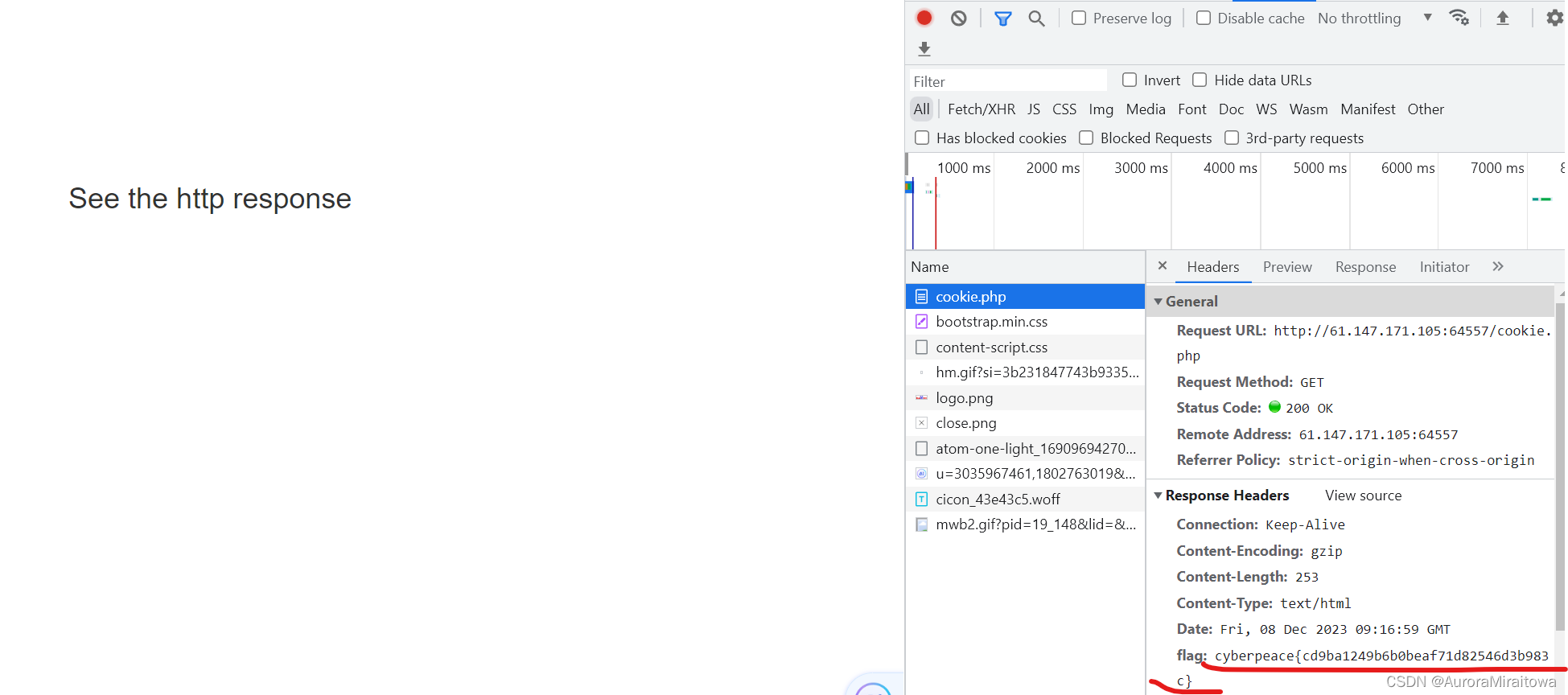

打开开发者工具,找到cookie,look here的值是cookie.php

4.则查看cookie.php,查看http响应包。

flag: cyberpeace{cd9ba1249b6b0beaf71d82546d3b983c}

七.weak-auth

前面写过可以看我之前的文章

https://blog.csdn.net/AuroraMiraitowa/article/details/134344275?spm=1001.2014.3001.5501

八.simple-php

前面写过可以看我之前的文章

https://blog.csdn.net/AuroraMiraitowa/article/details/134344275?spm=1001.2014.3001.5501

九.baby-web

前面写过可以看我之前的文章

https://blog.csdn.net/AuroraMiraitowa/article/details/134344275?spm=1001.2014.3001.5501

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?