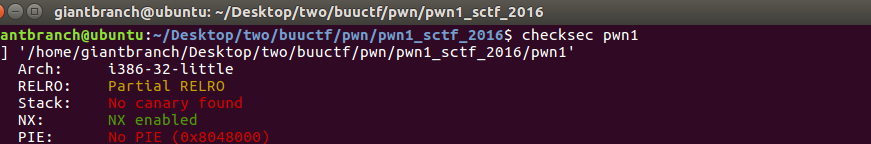

例行检查 ,开启了NX(堆栈不可执行)保护,即堆栈上不可写入

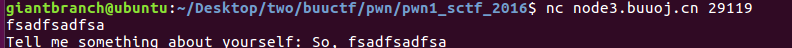

nc一下,没有什么有价值的信息

用32位IDA打开,shift+F12查看字符串,注意到了cat flag.txt,继续跟进。

函数的作用是输出flag的内容,地址flag_addr=08048F0D

跳转到主函数

12行是输入点,但是它只读入了32(0x20)长度的数据,小于0x3c,没有办法造成溢出

15行是把"you"写入V4

17行是把’I’写入v6

下面是将所有的’I’换成"you",这样就可以进行溢出了,之后覆盖返回地址为输出flag的函数地址即可

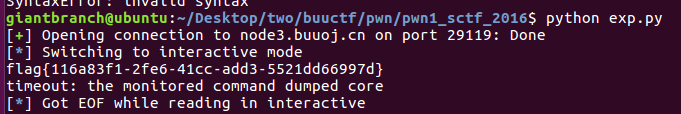

exp

flag

[BUUCTF]PWN------pwn1_sctf_2016

最新推荐文章于 2024-04-26 17:43:46 发布

5666

5666

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?