在上一篇文章“数据泄露事件背后,众多的企业级加密技术,谁能堪负重任”中,给大家分享了主流的企业数据加密技术,重点分析了基于应用透明加密(主要用于NAS和Object加密),今天接着加密话题,重点分析下加密盘方案(当然,加密盘适用于文件、对象和块)和存储控制器加密方案,加密硬盘即SED。

目前,主流的SED加密硬盘都符合FIPS政府级安全标准。但光有SED还不行,需要配置对应的FIPS密钥管理系统KMC。FIPS(如140-2 LEVEL3)安全标准的KMC也可以是独立的或集成在存储系统中(当然,独立KMC具有更好安全性),并可以支持配置2台双机热备模式的KMC。

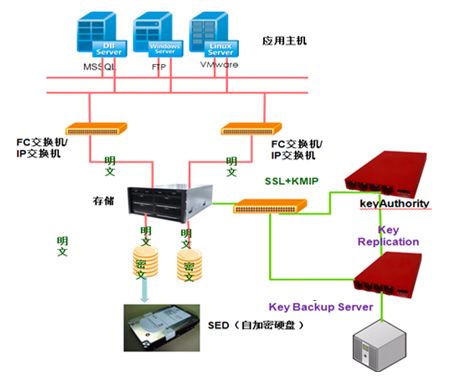

KMC(图中为KeyAuthority)管理网口与存储的管理网口相连,多台加密存储系统可共用KMC进行密钥管理,每台KMC支持上百台存储系统、百万级数量的对称密钥管理。存储阵列控制器不缓存、不静态存储数据加密密钥,作为第三方密钥管理服务器KMC和自加密盘的密钥(DEK)管理代理,只提供安全的密钥中转通道,从而保证密钥和数据的安全性。

关于KMC介绍:

KMC不影响存储性能,加解密速率达到硬盘接口线速,数据保护环节不增加时延。它以透明的方式提供全盘数据加密保护,不影响存储阵列的其它特性,镜像、快照、重删、压缩等特性可照常使用。

KMC密钥管理的核心是保证密钥的安全性、可用性。采用CS模式,第三方密钥管理服务器作为Server端,存储设备集成密钥管理Client端。密钥的产生、存储、管理、撤销、销毁等操作,由Client通过KMIP协议接口发起指令通信,Server接收指令并完成相应的操作。

密钥存储的安全性由Server保证,密钥交换过程的安全性由加密安全通道保证。存储阵列控制器不保存密钥,仅作为AES加密模块与密钥管理服务器之间的密钥交换代理。

本文详细解析了存储加密盘(SED)技术,包括FIPS标准下的SED硬盘和密钥管理系统KMC。KMC确保密钥安全,不缓存数据加密密钥,提供全盘数据加密且不影响存储性能。SED有不同加密级别,如FIPS-SED提供高级别加密。数据销毁通过更改DEK实现。NetApp的NSE和NVE加密技术也进行了介绍,NSE支持自加密盘,NVE为基于软件的控制器加密。

本文详细解析了存储加密盘(SED)技术,包括FIPS标准下的SED硬盘和密钥管理系统KMC。KMC确保密钥安全,不缓存数据加密密钥,提供全盘数据加密且不影响存储性能。SED有不同加密级别,如FIPS-SED提供高级别加密。数据销毁通过更改DEK实现。NetApp的NSE和NVE加密技术也进行了介绍,NSE支持自加密盘,NVE为基于软件的控制器加密。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1407

1407

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?