入侵者如果进入了目标主机,往往会在系统上创建一个高权限的账户,作为后门,方便以后进入系统,此时就需要对创建的账户进行隐藏,避免被系统管理员发现

1.先介绍一下在Windows系统中一般创建隐藏账户的方法:

使用的环境是windows Server 2008 R2

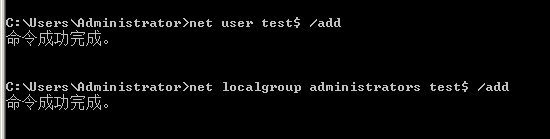

使用cmd命令:

net user username$ /add

并使用net localgroup命令将创建的隐藏账户加入管理员组

使用net user 命令查看不到刚刚创建的隐藏账户

但是在“服务器管理器”(对应windows个人系统的“计算机管理”)中的“本地用户和组”中是可以查看到的,非常容易被发现

2.通过注册表克隆用户隐藏账号

一般的系统管理员(普通用户)对计算机了解有限,如果要管理账户的话一般就是通过net user 命令和“计算机管理”来操作的,也就是说,只要net user 和“计算机管理”中隐藏了账户,一般的用户是发现不了的,下面我们来演示使隐藏账号在“计算机管理”中也隐藏的方法

首先,仍需要进行上面的操作

在运行窗口中输入“regedit”,进入注册表编辑器

注册表相当于一个数据库,用于存储系统和应用程序的设置信息 ,我们可以通过管理注册表来管理系统

SAM键中存储的是系统的账户信息,我们可以通过SAM管理账户,必须先为账号赋予权限才能打开其中的信息

进入SAM->Domains->Account键中,User键和Names键保存着账号的信息,它们是一一对应的

接下来分别将administrator账号对应的000001F4键以及隐藏账号的两个键导出为注册表文件

选择编辑administrator的000001F4文件,其中的内容如下:

将administrator的000001F4文件中的用户信息复制并将隐藏账户的000003EB文件的用户信息覆盖

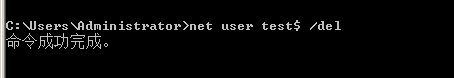

接下来用cmd命令删除隐藏账号

将隐藏账号的两个注册表文件分别导入到注册表中(直接双击),然后将三个注册表文件删除

接下来分别在cmd和“计算机管理”中查看,发现其中并没有隐藏账号

但是查看注册表中,我们创建的隐藏账号存在,既然注册表中存在那就说明该账户可以使用。

可见,这种方式通过注册表是能够发现的,但是,对于那些对计算机不够了解或者安全意识比较薄弱的用户是比较难以发现的。因此,作为计算机的管理员,对于使用注册表编辑器进行计算机的管理还是有必要学习一下

另外,还可以通过rootkit工具等方法实现账号的超级隐藏,即在注册表中也是查不到的,这里就不继续介绍了,有兴趣的可以自行了解

2662

2662

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?