预备知识

1.关于Ghidra

2019年3月6日,美国国家安全局(NSA)免费向公众开放其逆向工程工具GHIDRA,今年三月份举办的2019年RSA大会上,美国国家安全局首次公开介绍并演示了这款软件的使用,源码将于今年3月登陆代码托管平台GitHub。NSA指出,GHIDRA框架的本质,是一款适用于Windows、Mac和Linux平台的反汇编程序。它能够将可执行文件分解为汇编代码,以进行分析。对于希望深入了解恶意软件,以查看其工作原理的安全研究人员来说,反汇编工具是相当实用的。该软件采用Java来编写,因此能够在安装了Java运行时环境(JRE)的任何系统上运行。交互式GUI使得逆向工程师能够利用在各个平台上运行的功能,并支持各种处理器指令集。

实验目的

通过该实验了解NSA发布的软件安全领域的神器Ghidra的使用。

实验环境

服务器:kali,IP地址:随机分配

辅助工具:Ghidra

工具请在实验机内下载使用:http://tools.hetianlab.com/tools/ghidra.zip

实验步骤一

需要提一点,java版本11.0以上才能使用,有些小伙伴要是不能使用,可能会是这个原因。

Ghidra跨平台,这次我们在kali里尝试。Kali的麒麟配上Ghidra的龙是不是很配呢~

创建文件。

使用nano写一个hello world:

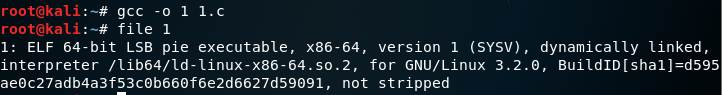

编译成名为1的文件:

启动Ghidra。

先直接告诉大家一个坑:

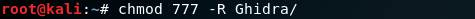

执行Ghidra的启动脚本,反编译脚本时会提示权限问题,为了方便,直接给Ghidra文件夹递归777权限。

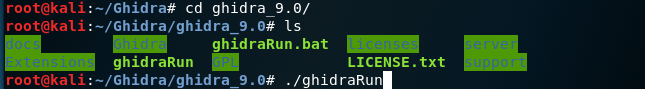

接下来进入文件夹,启动shell脚本:

就会出现欢迎界面:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

488

488

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?