1.登入靶机中的DVWA环境,安全等级调到最低,进入xss环境界面 2.打开自带的beef软件

2.打开自带的beef软件 第一次使用会提示你修改密码

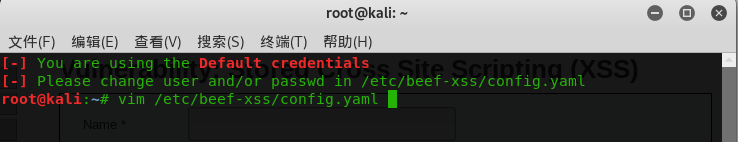

第一次使用会提示你修改密码

vim /etc/beef-xss/config.yaml打开修改,将密码修改成其他任意的内容就可以重新打开软件了。

保存退出然后重新打开软件就可以正常进入了

保存退出然后重新打开软件就可以正常进入了

登录密码就是我们刚才修改的,输入然后登录

登录密码就是我们刚才修改的,输入然后登录 3.回到终端,因为beef打开会默认开一个终端和一个浏览器界面,我们找到beff为我们打开的终端界面,找到hook这一行字眼,把后面的内容复制下来

3.回到终端,因为beef打开会默认开一个终端和一个浏览器界面,我们找到beff为我们打开的终端界面,找到hook这一行字眼,把后面的内容复制下来 复制的内容就是一个短的恶意脚本语句,回到DVWA界面,如果直接复制可能不行,这里需要用开发者工具把页面上input标签的maxlength给修改一下,具体操作是先按f12,找到左侧的选择工具

复制的内容就是一个短的恶意脚本语句,回到DVWA界面,如果直接复制可能不行,这里需要用开发者工具把页面上input标签的maxlength给修改一下,具体操作是先按f12,找到左侧的选择工具 单击一下工具,然后拖动到message的input框中单击,找到下方定位的maxlength字眼

单击一下工具,然后拖动到message的input框中单击,找到下方定位的maxlength字眼 将长度修改一下,几百都行

将长度修改一下,几百都行 回车,关闭工具,把复制的内容粘贴进去,然后修改其中的内容

回车,关闭工具,把复制的内容粘贴进去,然后修改其中的内容 吧修改成自己kali的ip地址,name随便填写,然后发送

吧修改成自己kali的ip地址,name随便填写,然后发送 输入成功会提示测试样例增加一条

输入成功会提示测试样例增加一条 4.回到beef,左侧,上线的浏览器一栏出现了我们kali的ip,因为我们正在用这个ip访问xss注入的页面,所以ip被捕捉到了

4.回到beef,左侧,上线的浏览器一栏出现了我们kali的ip,因为我们正在用这个ip访问xss注入的页面,所以ip被捕捉到了 再开一台其他机器访问一下

再开一台其他机器访问一下 等一会我们也能从beef里看到劫持的ip地址

等一会我们也能从beef里看到劫持的ip地址 5.我们控制window的IP进行一次浏览器跳转,我们点击一下windows的地址,然后点击命令选项

5.我们控制window的IP进行一次浏览器跳转,我们点击一下windows的地址,然后点击命令选项 点开browser下的hooked domain,找到重定向浏览器一栏,右侧填写的是我们想要跳转的地址

点开browser下的hooked domain,找到重定向浏览器一栏,右侧填写的是我们想要跳转的地址 这里样例可以随便填写一个

这里样例可以随便填写一个 右下角的execute开始,window会自动跳转,同时ip下线

右下角的execute开始,window会自动跳转,同时ip下线 经过测试windows10同样可以跳转

经过测试windows10同样可以跳转

利用Beef进行XSS会话劫持

最新推荐文章于 2024-03-22 16:59:00 发布

1002

1002

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?