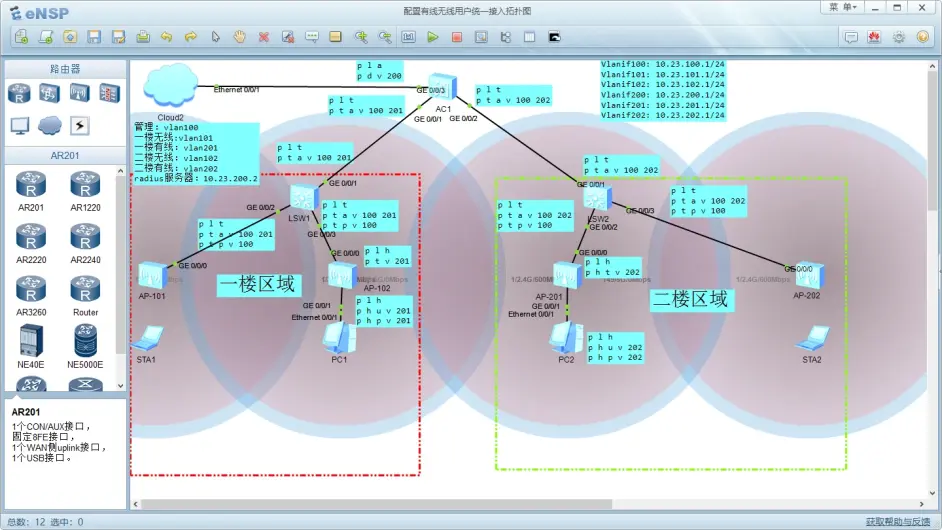

ensp做外置radius服务器有bug,通过的是假认证,所以无线设备成功获取到对应网段ip,并成功抓取radius服务报文即视为成功

组网需求:一楼二楼无线用户通过radius服务器认证,有线用户不认证。

网段规划:

管理:vlan100

一楼无线:vlan101

一楼有线:vlan201

二楼无线:vlan102

二楼有线:vlan202

radius服务器:10.23.200.2

实验工具:ensp,winradius

拓扑图:

实验设备:

AC6650 x 1

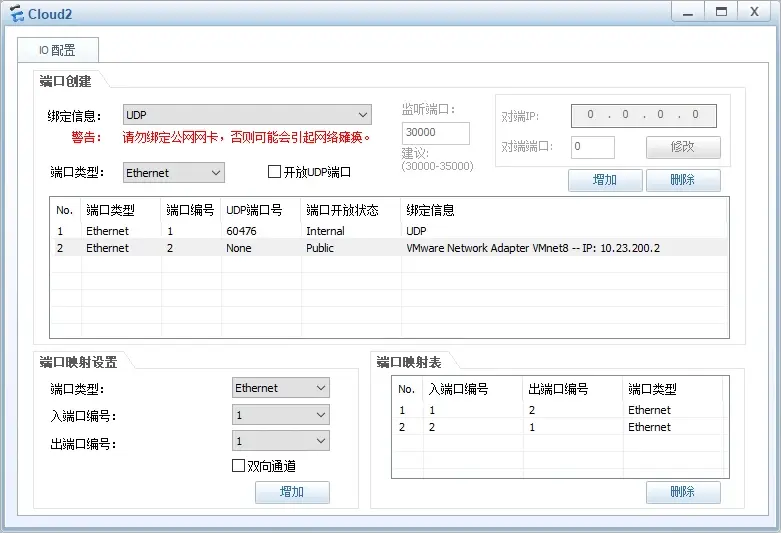

Cloud x 1

S5700 x 2

AP4030 x 4

PC x 2

STA x 2

实验配置:

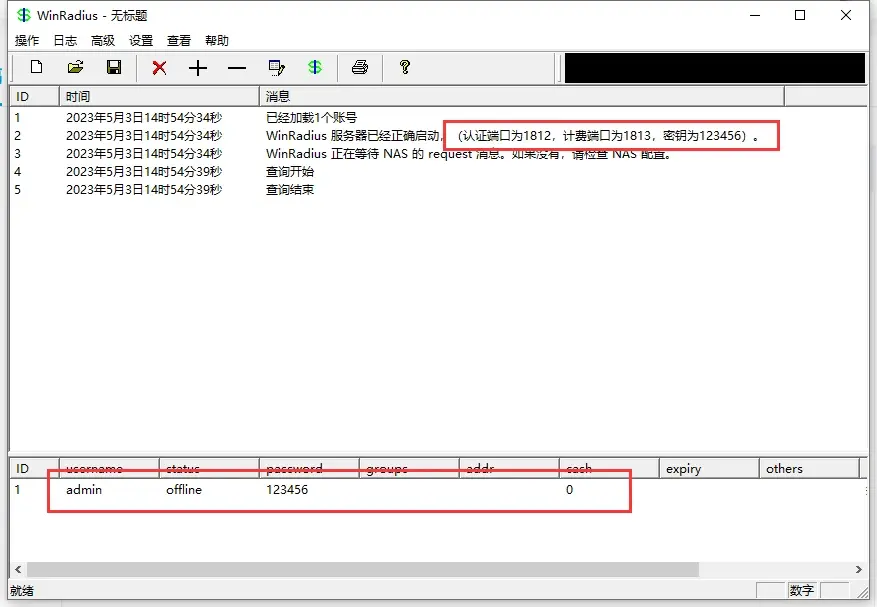

winradius服务器配置:

SW1配置:

sysname SW1

vlan batch 100 201 //创建管理vlan100,业务vlan201

undo stp enable //关闭生成树协议,只为方便抓包,可不设置

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 100 201

interface GigabitEthernet0/0/2

port link-type trunk

port trunk pvid vlan 100 //连接AP接口必须设置管理vlan的pvid,SW2同理

port trunk allow-pass vlan 100 201

interface GigabitEthernet0/0/3

port link-type trunk

port trunk pvid vlan 100

port trunk allow-pass vlan 100 201

----------------------------------------------------

SW2配置:

sysname SW2

vlan batch 100 202

undo stp enable

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 100 202

interface GigabitEthernet0/0/2

port link-type trunk

port trunk pvid vlan 100

port trunk allow-pass vlan 100 202

interface GigabitEthernet0/0/3

port link-type trunk

port trunk pvid vlan 100

port trunk allow-pass vlan 100 202

-------------------------------------------------

AC配置:

sysname AC

vlan batch 100 to 102 200 to 202

dhcp enable //AC作为dhcp服务器,在除200网段往外的所有vlanif接口上开启接口dhcp模式

端口配置:

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 100 201

interface GigabitEthernet0/0/2

port link-type trunk

port trunk allow-pass vlan 100 202

interface GigabitEthernet0/0/3

port link-type access

port default vlan 200

vlanif配置:

interface Vlanif100

ip address 10.23.100.1 255.255.255.0

dhcp select interface

interface Vlanif101

ip address 10.23.101.1 255.255.255.0

dhcp select interface

interface Vlanif102

ip address 10.23.102.1 255.255.255.0

dhcp select interface

interface Vlanif200

ip address 10.23.200.1 255.255.255.0

interface Vlanif201

ip address 10.23.201.1 255.255.255.0

dhcp select interface

interface Vlanif202

ip address 10.23.202.1 255.255.255.0

dhcp select interface

radius服务器配置:

radius-server template radius1 //创建名为radius1的RADIUS服务器模板

radius-server authentication 10.23.200.1 1812

radius-server accounting 10.23.200.1 1813

radius-server shared-key cipher 123456 //配置RADIUS服务器预共享密钥

undo radius-server user-name domain-included

radius-server authorization 10.23.200.1 shared-key cipher 123456 //配置RADIUS授权服务器的地址,共享密钥为123456,必须与认证密钥和计费密钥一致。

aaa

authentication-scheme radius1 //创建名为radius1的认证方案

authentication-mode radius

accounting-scheme radius1 //创建名为radius1的计费方案

accounting-mode radius //配置计费方案为RADIUS方式

domain radius1 //创建名为radius1的域

authentication-scheme radius1 //绑定认证方案radius1

accounting-scheme radius1 //绑定计费方案radius1

radius-server radius1 //绑定RADIUS服务器模板radius

WLAN配置:

wlan

ap-group name ap-group1

ap-group name ap-group2

创建域管理模板,在域管理模板下配置AC的国家码并在AP组下引用域管理模板。

regulatory-domain-profile name domain1

country-code cn //配置AC的国家码

ap-group name ap-group1

regulatory-domain-profile domain1

ap-group name ap-group2

regulatory-domain-profile domain1

配置AC的源接口。

capwap source interface vlanif 100

在AC上离线导入AP。

ap auth-mode mac-auth

ap-id 101 ap-mac xxxx-xxxx-xxxx (输入对应ap的mac地址)

ap-name ap-101

ap-group ap-group1 //部署在一楼的AP都加入到AP组ap-group1

ap-id 102 ap-mac xxxx-xxxx-xxxx

ap-name ap-102

ap-group ap-group1

ap-id 201 ap-mac xxxx-xxxx-xxxx

ap-name ap-201

ap-group ap-group2 //部署在二楼的AP都加入到AP组ap-group2

ap-id 202 ap-mac xxxx-xxxx-xxxx

ap-name ap-202

ap-group ap-group2

配置有线接入。

wired-port-profile name wired1

vlan pvid 201 //一楼AP下行接口用于连接PC等有线用户终端,需要配置PVID

vlan untagged 201 //一楼AP下行接口用于连接PC等有线用户终端,需要配置untagged

mode endpoint //一楼下行接口配置为endpoint模式

wired-port-profile name wired2

vlan tagged 201 //一楼AP上行接口用于连接上行网络设备,需要配置tagged

mode root //一楼ap上行接口配置为root模式

wired-port-profile name wired3

vlan pvid 202 //AP下行接口用于连接PC等有线用户终端,需要配置PVID

vlan untagged 202

mode endpoint //二楼下行接口配置为endpoint模式

wired-port-profile name wired4

vlan tagged 202

mode root //二楼ap上行接口配置为root模式

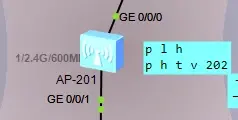

根据拓扑图,G0/0/0为上行端口,G0/0/1为下行端口

ap-id 101

wired-port-profile wired1 gigabitethernet 1 //模板1应用到g0/0/1接口

wired-port-profile wired2 gigabitethernet 0 //模板2应用到g0/0/0接口

ap-id 102

wired-port-profile wired1 gigabitethernet 1 //模板1应用到g0/0/1接口

wired-port-profile wired2 gigabitethernet 0 //模板2应用到g0/0/0接口

ap-id 201

wired-port-profile wired1 gigabitethernet 1 //模板3应用到g0/0/1接口

wired-port-profile wired2 gigabitethernet 0 //模板4应用到g0/0/0接口

ap-id 202

wired-port-profile wired1 gigabitethernet 1 //模板3应用到g0/0/1接口

wired-port-profile wired2 gigabitethernet 0 //模板4应用到g0/0/0接口

配置WLAN业务参数

创建名为“rrm1”的RRM模板

rrm-profile name rrm1

calibrate auto-channel-select disable //配置射频的信道选择模式为固定模式

calibrate auto-txpower-select disable //配置射频的功率模式为固定模式

创建名为“radio-2g”和“radio-5g”的射频模板,绑定RRM模板“rrm1”。

radio-2g-profile name radio-2g

rrm-profile rrm1

radio-5g-profile name radio-5g

rrm-profile rrm1

创建名为“wlan-security”的安全模板,并配置安全策略。

security-profile name wlan-security //仅创建模板

创建名为“wlan-ssid”的SSID模板。

ssid-profile name wlan-ssid

ssid hospital-wlan //配置SSID名称为hospital-wlan

创建名为“wlan-vap1”和“wlan-vap2”的VAP模板,配置业务数据转发模式、业务VLAN,并且引用安全模板、SSID模板、认证模板和流量模板。

vap-profile name wlan-vap1

forward-mode tunnel //配置业务转发模式为隧道转发

service-vlan vlan-id 101 //缺省情况下VLAN ID为1,修改VLAN ID为101

security-profile wlan-security

ssid-profile wlan-ssid

authentication-profile radius1

vap-profile name wlan-vap2

forward-mode tunnel //配置业务转发模式为隧道转发

service-vlan vlan-id 102 //缺省情况下VLAN ID为1,修改VLAN ID为102

security-profile wlan-security

ssid-profile wlan-ssid

authentication-profile radius1

配置AP组引用VAP模板和射频模板。

ap-group name ap-group1

vap-profile wlan-vap1 wlan 1 radio 0

vap-profile wlan-vap1 wlan 1 radio 1

radio-2g-profile radio-2g radio all[

radio-5g-profile radio-5g radio all

ap-group name ap-group2

vap-profile wlan-vap2 wlan 1 radio 0

vap-profile wlan-vap2 wlan 1 radio 1

radio-2g-profile radio-2g radio all

radio-5g-profile radio-5g radio all

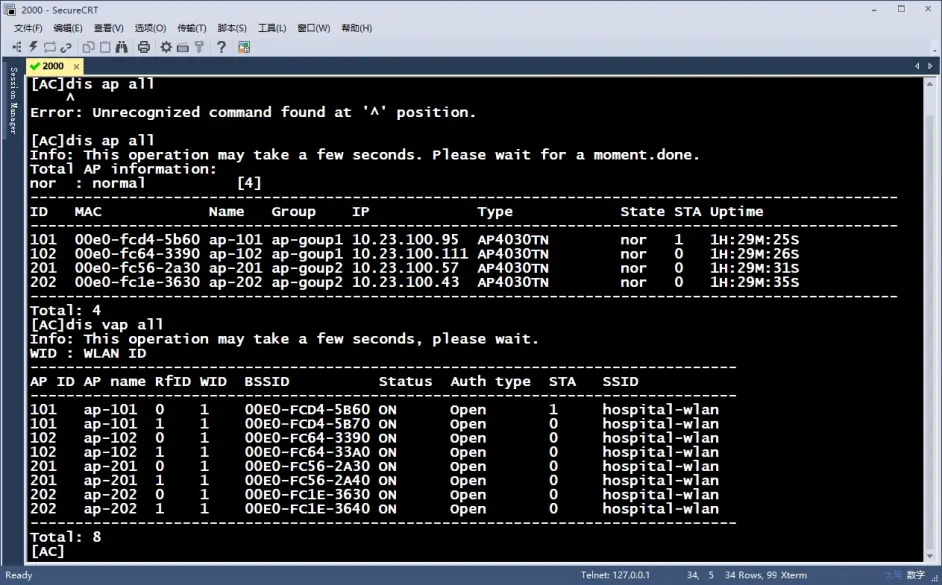

查看ap,vap列表:

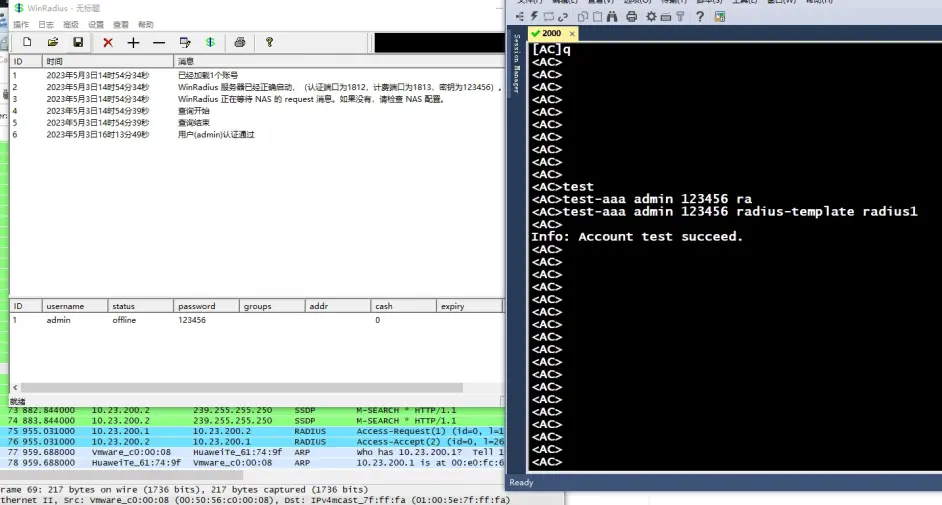

检查ac与radius服务器连通性

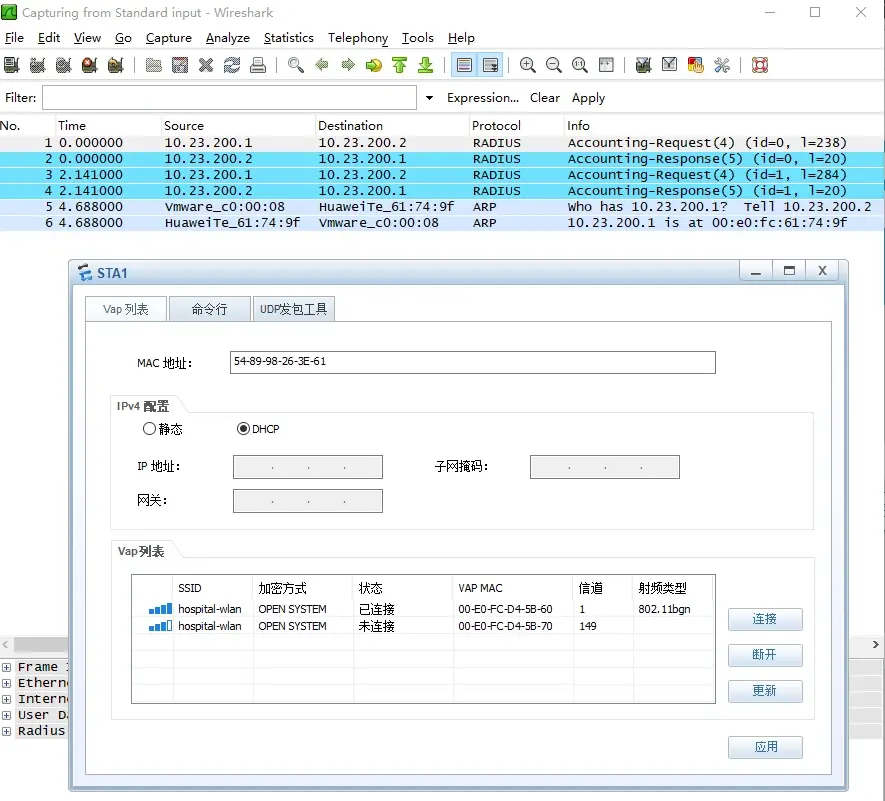

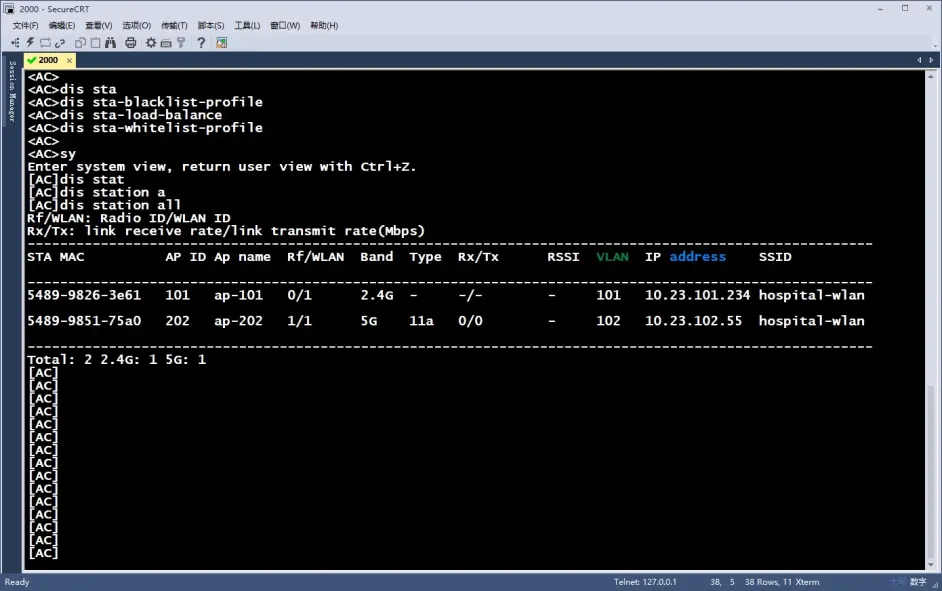

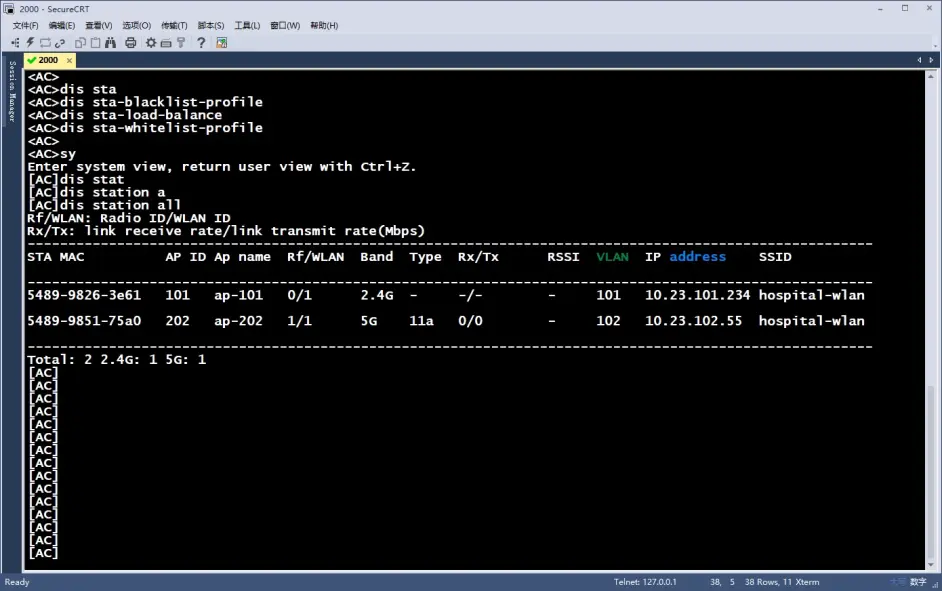

查看无线用户接入:

成功连接wlan,成功抓取radius协议报文

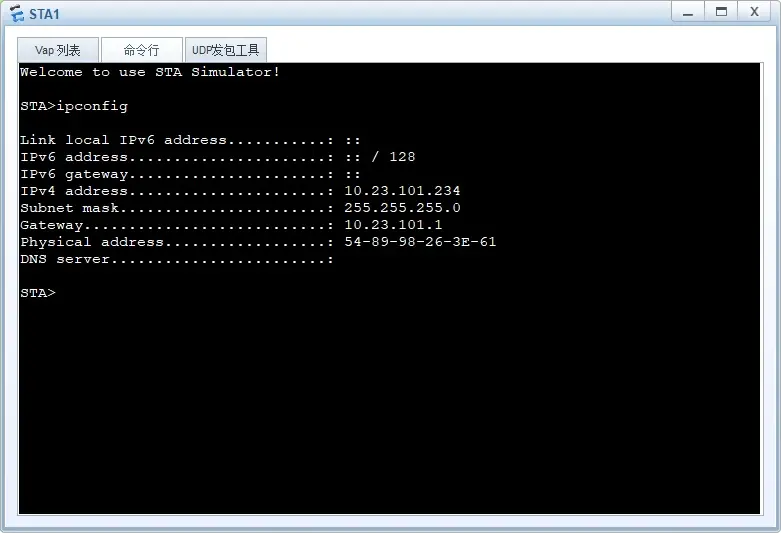

获取到101网段,符合组网规划

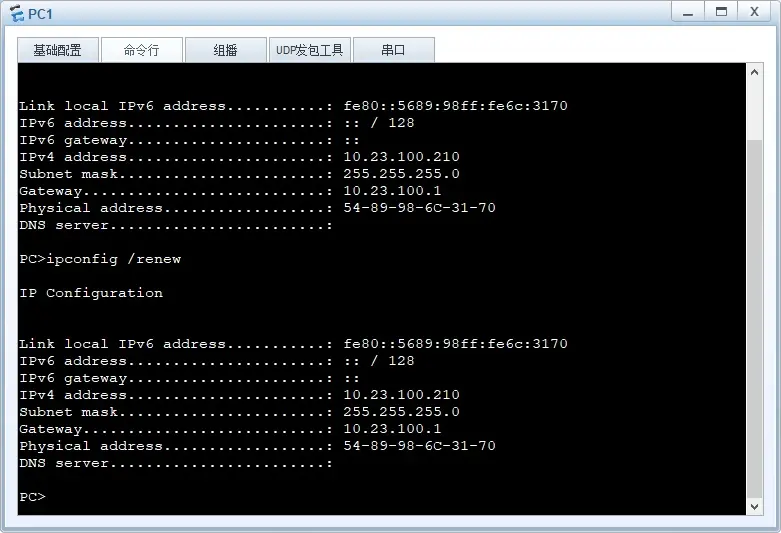

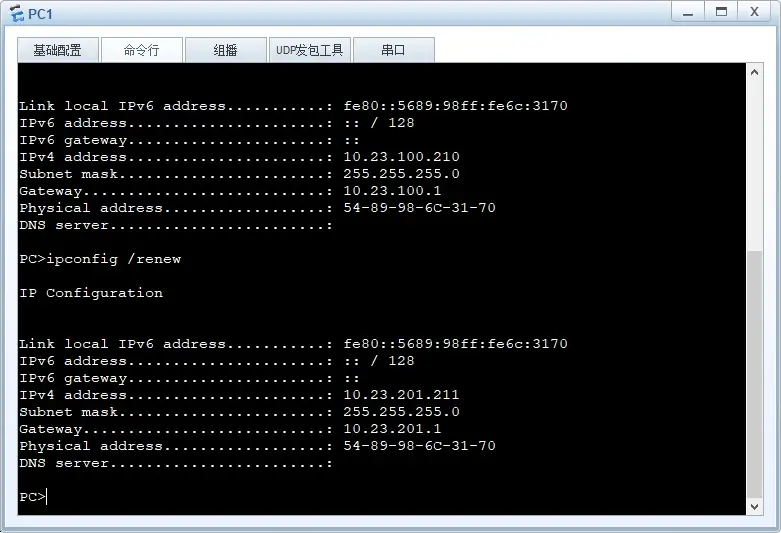

查看有线用户接入:

成功获取ip,但是属于管理vlan100内的地址,不符合组网规划

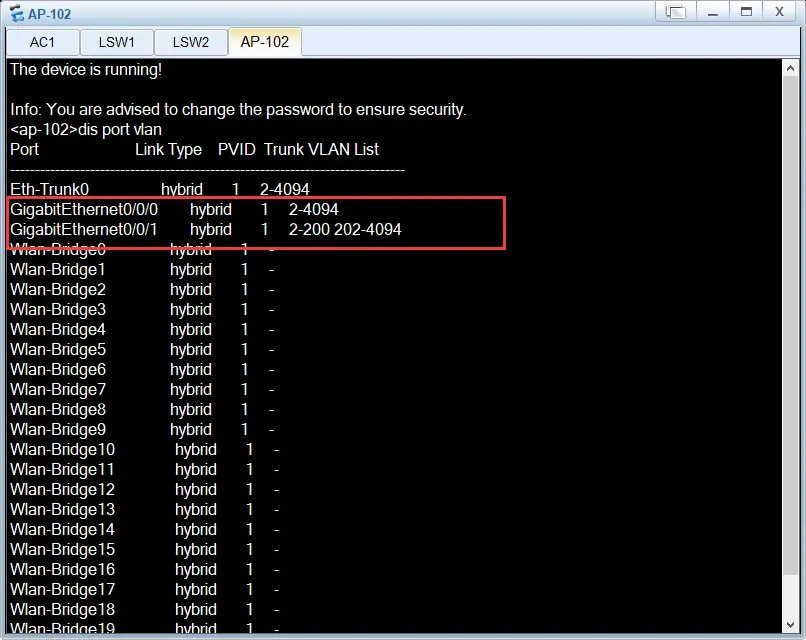

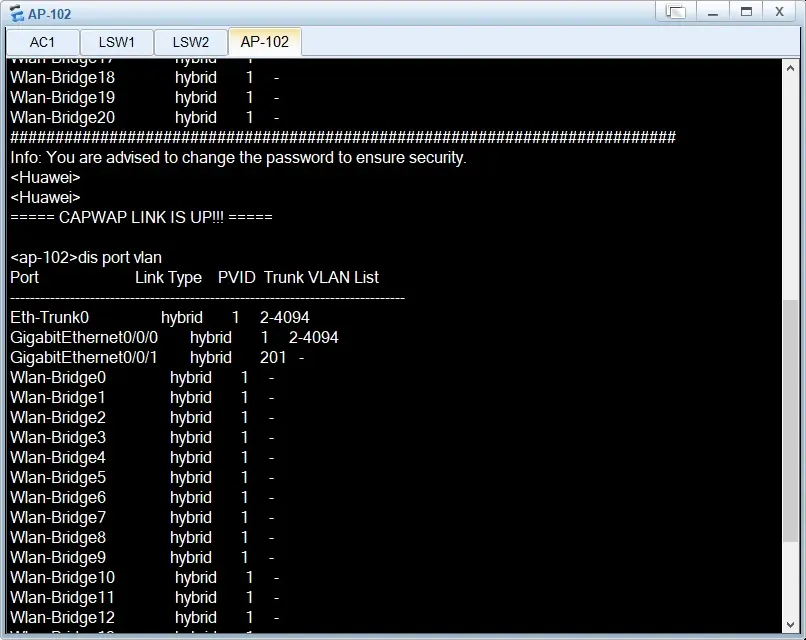

查看ap发现pvid未应用成功,重启ap重新获取配置

ap重启后检查端口属性,pvid正确设置

pc成功获取到201网段ip地址,符合组网规划

3149

3149

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?