明文密码漏洞

漏洞介绍:

明文是指未加密的信息,明文密码自然就是未加密的密码信息,而 明文密码传输、明文密码存储、密码弱加密及密码存储在攻击者能 访问的文件等都可以看作明文密码漏洞。

明文密码传输:

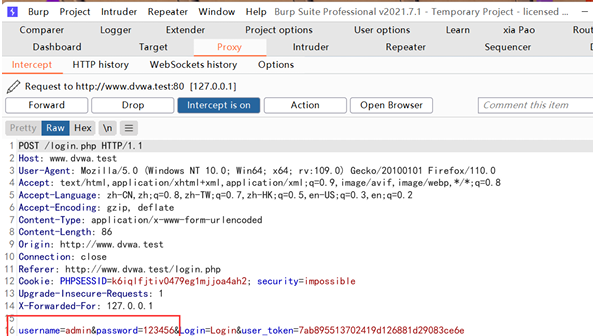

明文密码传输是指当我们在网站上输入账号与密码并单击登录时, 用Burp Suite截取登录数据包。有时候会发现输入的登录密码在传 输的时候采用的是明文密码传输,并未进行任何加密或者采用的是 类似Base64等弱编码方式(轻轻松松即可破解,相当于未加密)。若 使用HTTPS 加密传输,则可以解决这个问题。

明文密码存储:

明文密码存储是指网站的数据库里面存储的用户的密码一般是采用 MD5或者其他更复杂的加密方式加密之后的密文,但有一些网站的 数据库里面存储的却是明文。若攻击者攻陷了该类数据库,就可以 轻轻松松获取账号与密码,对后续的洗库及撞库等提供准确率很高 的数据基础。 密码弱加密方式例如上述的Base64弱编码或者维吉尼亚密码等。

漏洞危害:

密码存储一般由运维人员或者服务器管理人员负责,他们管理的账 号与密码的数量是非常庞大的,而这些账号、密码都经常会被使用 到。因此,他们一般会就将这些账号、密码保存在一个文本文件 中,一目了然。若这个文本文件未进行强加密处理而又放在了能被 攻击者访问的地方,例如存在漏洞的服务器、随身携带的U盘及私 人笔记本等,那么一旦攻击者通过技术进入上述账号、密码的存储 文件中,用户的账号、密码就泄露了。企业及个人的机密将暴露无 遗,最终损害企业及个人的利益。

漏洞验证:

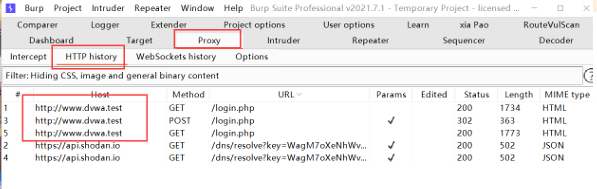

访问目标系统,发现网站使用不安全的 HTTP 方式传输网络数据

尝试用户登录并抓取数据包,测试发现网站对用户账号密码等敏感 数据使用明文传输,没有进行加密处理。

漏洞修复:

1. 按照网站的密级要求,对系统数据传输过程使用安全的 HTTPS

方式进行传输。

2. 在网站前端使用 Javascript 对账号密码、身份证等敏感数据进行

加密处理,使用md5+salt(aes/rsa等不可逆算法)加密后再进行传

输。

任意用户注册

漏洞介绍:

由于应⽤在最初设计时由于未考虑全⾯,在注册模块中程序的判断逻辑及程序的处理流程上存在缺陷,导致攻击者可以绕过程序的处理流程,从⽽达到任意⽤户注册的目的。

漏洞危害:

任意账号注册会造成什么样的危害取决于其具体业务,如薅羊毛、 拒绝服务、垃圾注册等等,因此任意账号注册需要进行一定的控制。

漏洞验证:

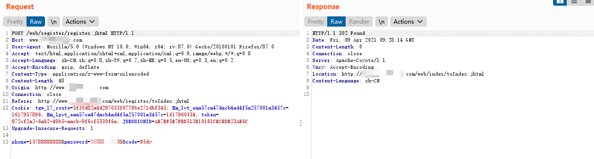

使用BurpSuite工具抓取用户注册数据包如下:

该系统使用手机号注册用户,但没有做任何注册身份限制以及手机号短信验证,导致可以注册任意手机号用户。

漏洞修复:

对新注册用户的绑定手机号进行短信身份认证,短信验证码请不要仅使用短数字,最好是以字母加数字进行组合,并且验证码需要限 定过期时间和验证错误次数,防止短信验证码被暴力破解

1062

1062

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?