一、域的概述

1.域是什么

- Windows域(Domain)是计算机网络的一种形式、Windows网络中独立运行的单位

2.内网环境

-

工作组:默认模式,人人平等,不方便管理

-

域:人人不平等,集中管理,同一管理

- 处于内网中的电脑要么处于工作组环境中,要么处于域环境中。公司中域环境使用较多,方便管理;个人PC工作组环境较多

3.域的特点

- 集中/统一管理

4.域的组成

-

域控制器: DC(Domain Controller)

老大的地位,可设置多个DC,可对同一域下的成员机进行集中管理

-

成员机(域的普通成员)

5.为什么要有域

- 公司中会有很多系统:财务系统、邮件系统、OA办公自动化系统、报销系统。每个系统登录都需要不同的账号密码,非常不方便。如果公司中有域,将这些系统加入到域环境中,只需要记一个账号即可,即DC的账号,因为DC在域中权限很高,可以管理所有的成员机。包括可以用DC对域中成员下发一些策略。做认证需要DC那通过,能不能上网也需要DC的同意。总结来说即为方便集中/统一管理。在公司中域的地位很高!

6.域的部署总览

-

部署域即创建域控制器(DC),DC中最重要的是活动目录(AD),AD中最重要的内容是组策略(GPO)

-

所以域的部署:

1)安装域控制器–就生成了域环境

2)安装了活动目录–就生成了域控制器

3)在活动目录中对组下发组策略

-

所以域的部署其实就是安装活动目录

二、域控制器

1.了解DC相关的内容

-

生成域—创建DC

- 当把一台服务器部署成域控制器(DC)后,域就生成了。(域一般用三角表示),DC就处在这个域中。

-

域的命名

- 域的命名和我们前面学的域名很类似。比如我们公司叫腾讯,那么一般给公司的域命名为tencent.com

-

成员机命名

- 域生成了,域中有DC,其他主机都还处于工作组环境中,将主机加入到域环境中,就称为了域中的成员机

- 成员机需要按公司规定统一命名规则(方便管理),命名和域名也类似:比如小周的主机加入tencent.com域中,那么我的主机名就为xiaozhou.tencent.com,和域名的主机名类似,最终定位到主机上

-

DC服务器自动部署为DNS服务器

-

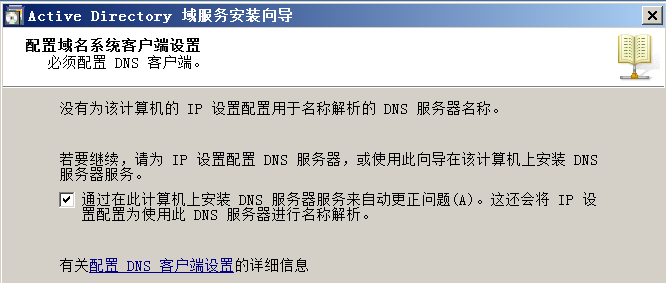

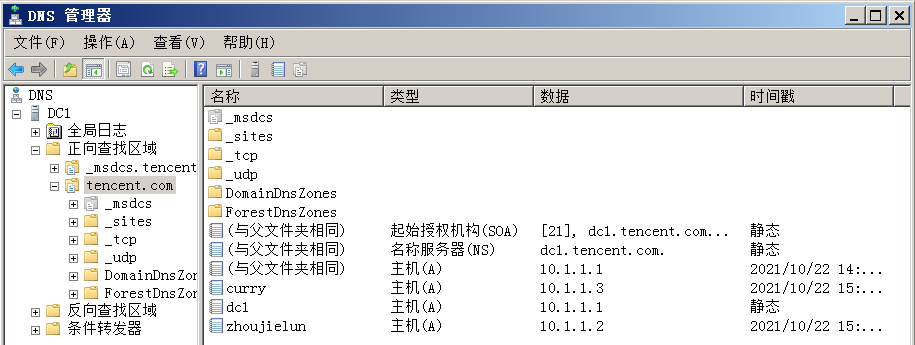

因为域的命名和成员机的命名和域名很相似,所以需要在公司内部部署DNS服务器,创建tencent.com区域,再创建主机A记录,绑定成员机的主机名、DC主机名,对应的IP地址

解析记录比如:DC.tencent.com --> 10.1.1.1 ; xiaozhou.tencent.com --> 10.1.1.66等

-

加入域的成员机需要指向公司的DNS(即DC服务器的IP)

-

而DC服务器搭建好后,DC服务器会自动将自己部署成DNS服务器,解析记录都是自动完成的

-

那么就可以在DC服务器上的DNS解析记录中查看某个员工的IP定位(DNS定位),方便管理

-

记住:如果在公司内部自己设置了一台DNS服务器,一般需要为DNS设置转发器指向运营商的DNS,这样保证用户能上网,且DNS服务器压力不会太大。前面章节介绍过原因

-

三、活动目录的部署

1.活动目录相关内容

- 创建好DC后,在DC中有一张表—活动目录AD(Active Directory)

- AD中的内容:属于公司的公共资源,记录着域中成员的用户与计算机的数据信息等。在AD中可以创建账号—域账号(不同于本地账号)

- 之所以能对域实现集中管理,就是因为AD,所以AD的特点:集中管理/统一管理

2.域账号

-

公司中的员工主机加入域后,DC服务器上的AD表上会给员工主机创建一个域账号,用域账号可以登录对应员工主机

-

域账号登录验证过程

- 在成员机上输入域账号和密码

- 由于成员机属于域环境,会去请求DC(DC是老大),所以要知道DC的IP,但是现在只知道老大的域名–DC.tencent.com,所以会先向成员机指向的DNS(其实就是DC,因为DC服务器也是DNS服务器)去请求域名解析

- DNS上有DC服务器的解析记录,于是将解析的DC服务器的IP发给成员机,于是成员机就找到了DC(登录也需要DC的同意,因为DC是域的老大)

- 将域账号和密码发给DC,DC再去自己的AD上找对应的域账号和密码,如果匹配,则验证通过,那么成员机上就可以通过域账号登录了

-

给每个公司的员工创建一个域账号,并且公司中一般只允许员工通过域账号登录,不能使用本地账号。那么很多的域账号需要根据公司的组织架构(老板,部门,子部门,不同地区的公司分部)分组,方便进行管理

-

那么此时组策略就需要出场了

3.活动目录的部署过程

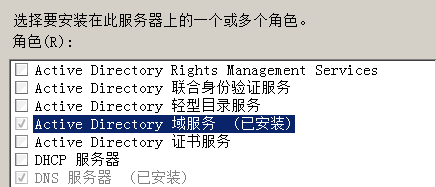

可以通过安装活动目录服务器软件:win2003插入光盘–打开光盘安装活动目录插件;win2008在右键我的电脑管理–角色–安装活动目录插件

但是这个插件安装其实不好用,因为创建DC就是创建域,而创建活动目录就创建了DC,那么我们可以选择==直接安装AD==,来实现域的部署(开始-运行-输入dcpromo,安装AD域服务)

-

开启2008虚拟机,并桥接到vmnet2

-

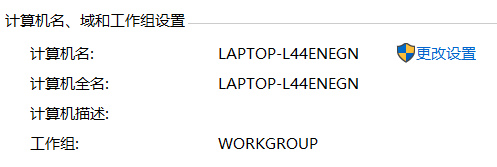

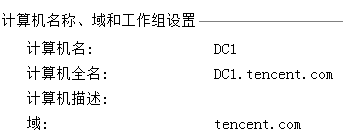

配置静态IP地址10.1.1.1/24,并且将计算机名改为好记的(一般为DC1等)

-

开始-运行-输入dcpromo,安装活动目录。

-

弹出Active Directory域服务安装向导

-

勾选DNS(创建域必须要有DNS,才可以做DNS定位,成员机才可找到DC。一般DC服务器也是DNS服务器)

-

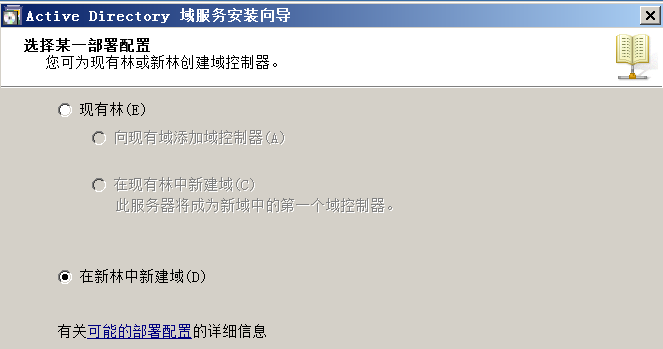

新林中新建域(具体内容详见七、域树与域林),再为域命名(tencent.com等)

-

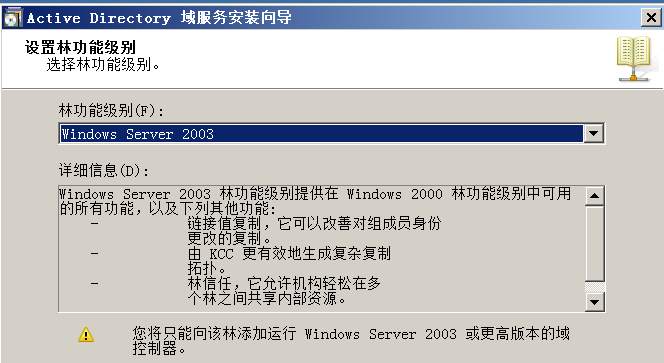

林功能级别(在该林中其他的域控制器不能低于设置的版本)

-

域功能级别(在该域中其他创建的DC不低于此版本,但是跟其他的域没关系,其他域的限定依据林功能级别)

总结:一般这两个都选2003,除非公司要求版本不低于2008,那么就选2008

-

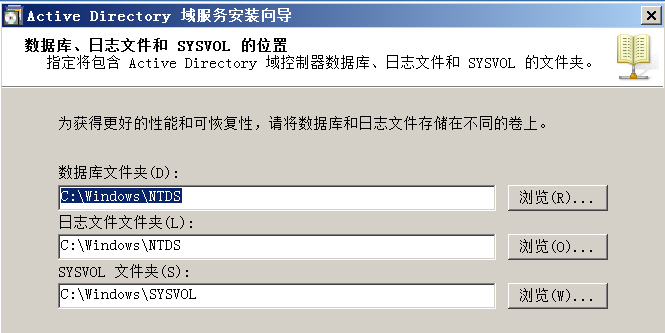

数据库文件夹、日志文件文件夹路径设置—就是活动目录所在的路径,相当于此域的一个数据库;SYSVOL文件夹路径设置—为组策略所在的路径。(不做修改即可)

-

设置目录服务还原密码—如果域出现问题,想对域控制器进行还原操作。勾选安装后重启

-

-

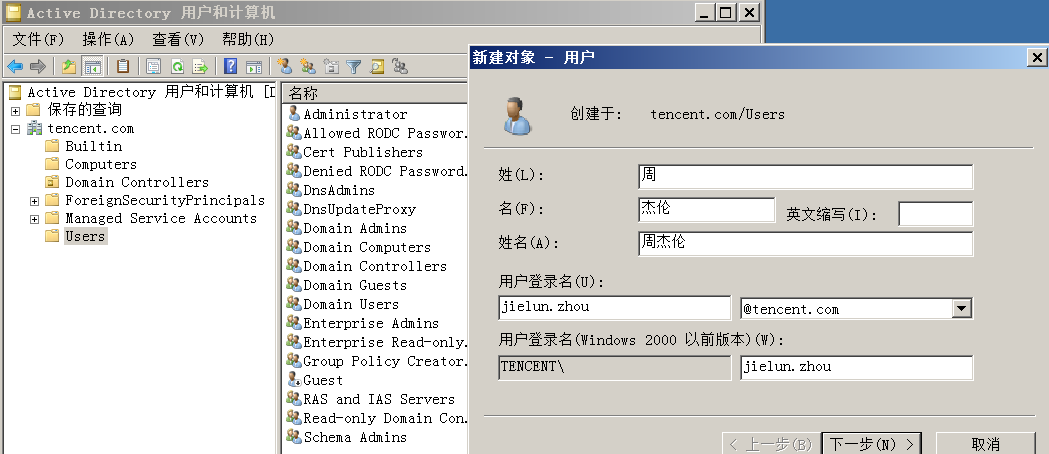

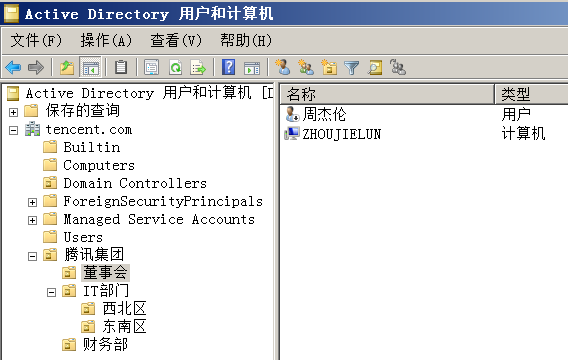

登录后在活动目录中的Users列表下新建域用户,提供给域成员登录域访问域资源;也可以根据需求将此域用户加入到不同的域组中去

- 一般用户名为员工真名的英文—比如:jielun.zhou

- 密码要满足密码复杂度

4.验证AD安装成功与否

-

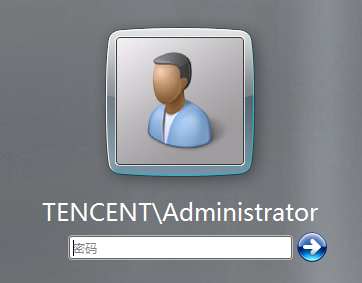

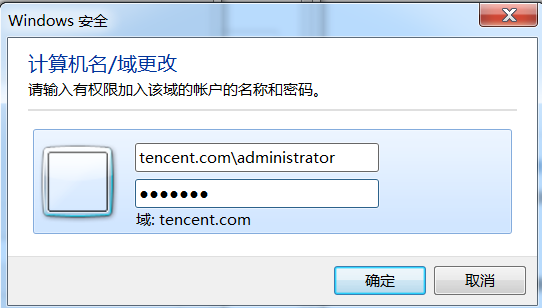

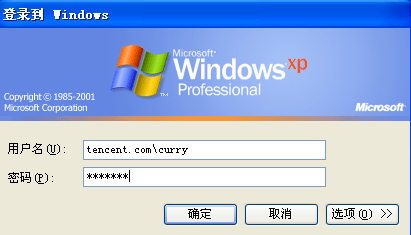

在DC上登录域(账号:tencent\Administrator;密码:原来本机此用户的密码123.com)

DC的本地管理员升级为域管理员(账户迁移到AD中记录着)

-

验证AD是否安装成功

-

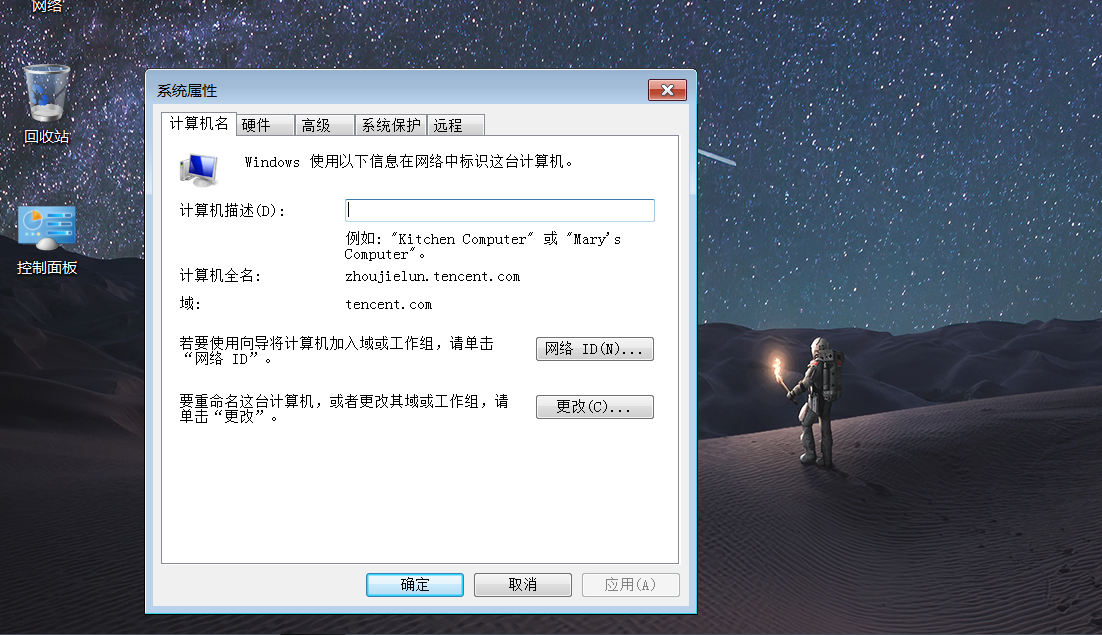

计算机右键属性-所属域

-

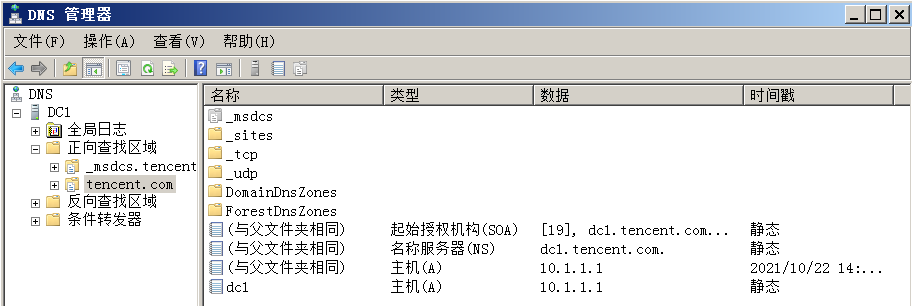

DNS服务器(即本机)中是否自动创建tencent.com区域文件及自动注册DC的域名解析记录

域名解析记录必须有一个此区域即域名的解析记录:

(与父文件夹相同) 主机(A) 10.1.1.1,这条记录就是解析tencent.com域名本身。因为后面用户主机加入这个域时要输入域名tencent.com,本地DNS会去解析tencent.com的IP,如果DNS服务器上没有此域名的解析(即上述解析记录),那么就无法将加入域的请求发给DC,所以会加入失败。一般此记录都是自动创建的。所以要检查一下是否有,没有要自己手动加上!!!

-

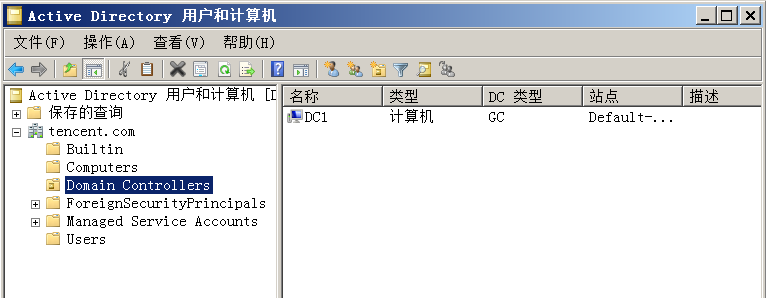

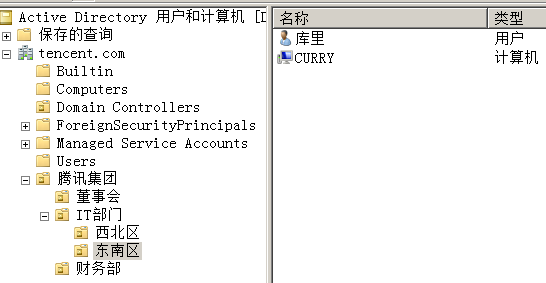

开始—管理工具—Active Directory 用户和计算机(即活动目录)

-

活动目录中的信息:

-

Computer:普通域成员机列表

-

Domain Controller:DC列表

-

Users:域账号和域组,比如:Administrator域管理员账号;Domain Admins域管理员组;Domain Users普通域用户组等

-

-

四、PC加入域

1.加入域

-

用户主机首先要和DC服务器在同一局域网

-

为用户主机手工配置IP或者公司有DHCP服务器,让DHCP服务器分配给用户主机同网段的IP地址等相关信息。并且需要让用户主机的DNS指向DC服务器的IP(DC即DNS)

-

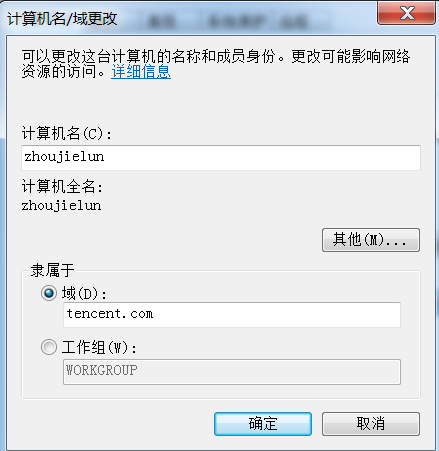

我的电脑右键–属性–计算机名–更改设置–隶属于域–输入要添加的域名(tencent.com)

-

弹出计算机更名验证—使用域管理员的账号和密码登录(使用域管理员加的域,其他人是退不出来的)

- 不能告诉这个用户域管理账户!!需要花时间去他的电脑上登录加入域

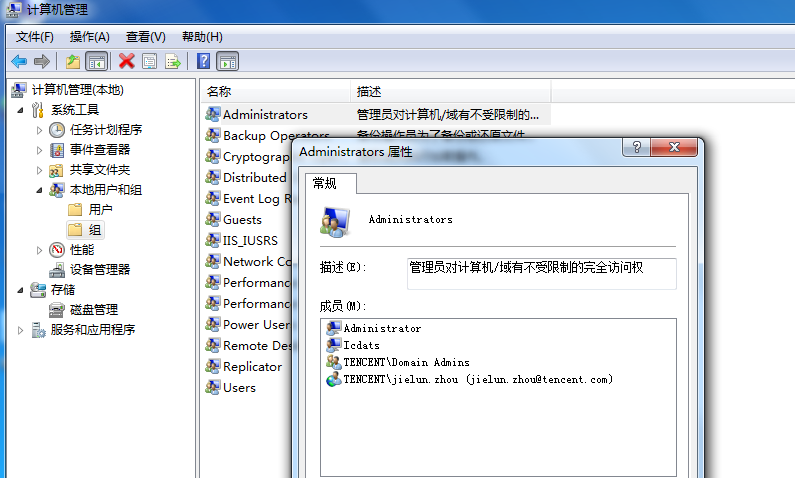

2.将域账号提升为本地管理员

因为域用户只是作为员工的PC上的一个用户而已,默认为PC上的普通用户,对本机的操作权限很小,所以需要提权。但是又不能在DC上将域用户提升为域管理员,对于域来说,域用户只是普通的用户,不能让其对域资源有管理员权限;对于员工自己的PC来说,域用户是本地的一个普通用户,如果登录域用户对自己的PC有管理员权限,需要在PC上将域用户加入到本地管理员组中

-

管理域的工作人员用域管理员用户在员工PC上登录到域,(因为此PC已经为成员机,域管理员用户对成员机有管理员权限,可以登录并且管理成员机)

-

右键我的电脑–管理–本地用户和组–将DC上为此员工新建的域用户

jielun.zhou添加到本地管理员组Administrators中

-

注销后就可以给此员工使用了,员工用普通域用户登录自己PC,对本机就有管理员权限了!

- 总结:将域用户加入到普通成员机的本地管理员组中

3.验证加入域成功

-

在DC服务器上打开活动目录,在tencent.com域中的Computer下多了刚才的域成员主机名

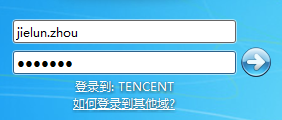

4.成员机上登录域账号

-

可以选择登录到域或者本地

-

登录域:使用DC给你的域账号登录:

tencent.com\jielun.zhou;密码如果登录界面已经选择了登录到tencent.com域,则直接输入

jielun.zhou即可

-

登录本地:选择登录到本地,win7选择切换用户选择本地(一般在公司DC会禁止用户机登录本地的)

-

五、组织单位

1.什么是组织单位(OU)

- Organizational Unit,是一个AD中的容器—用于归类域资源(域用户、域计算机、域组),下发组策略的最小单位

2.OU与组的关系

- 都是用来分类的,将不同的有关联的用户归到一个组中;但是组的目的是为了赋权限,而OU的目的是为了下发组策略,即对某个OU中的域资源(用户或计算机等)的强制限制

3.划分组织单位依据

- 如何划分组织单位:比如将公司中的IT部门成员分到一个IT组织单位中,在IT组织单位中下发组策略,对IT的所有员工生效;将财务部的人员划分到财务OU中等。

4.新建OU步骤

-

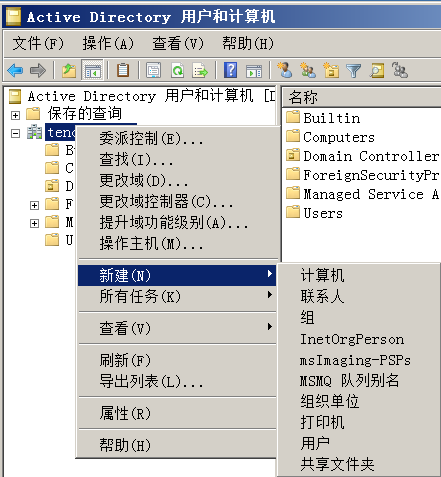

打开AD—域名右键—新建组织单位

-

组织单位的创建可以根据公司的组织架构来创立,方便管理

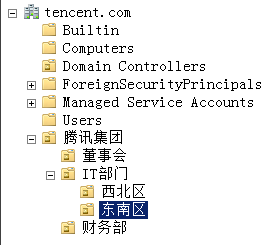

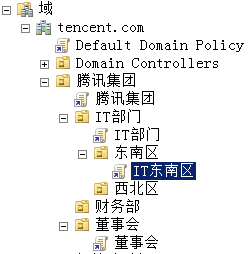

现在域下创建一个大的组织单位(针对整个公司)–在右键腾讯集团的组织单位按照组织架构来创建不同的部门OU,以此类推

-

将对应部门的员工的域用户与他们个人的电脑一同加入到对应OU中去

-

在Users中右键域用户–所有任务–移动到对应OU;再在Computers中右键成员机–所有任务–移动到对应OU中

-

六、域的组策略

1.组策略相关内容

- 在DC服务器上的AD表中的域账号,可以对它们进行分组管理,如何实现的:通过对组织单位(OU)下发组策略GPO(Group Policy Object)。

- 作用:通过组策略可以修改计算机的各种属性,如开始菜单、桌面背景、网络参数等。

- 一般通过AD和GPO合作对成员进行下发

- 组策略在域中下发后,用户的应用顺序(详见6.组策略应用顺序)

2.下发组策略原理

- 当成员机使用域账号登录后,会再向DC服务器通信(DC老大,有没有什么吩咐)

- DC会查看AD中此域账户所在的组织单位有没有设置GPO,如果有,会按照GPO的内容下发到用户机上,让用户机执行相关的操作

总结:组策略在域中,是基于OU来下发的

3.创建组策略步骤

-

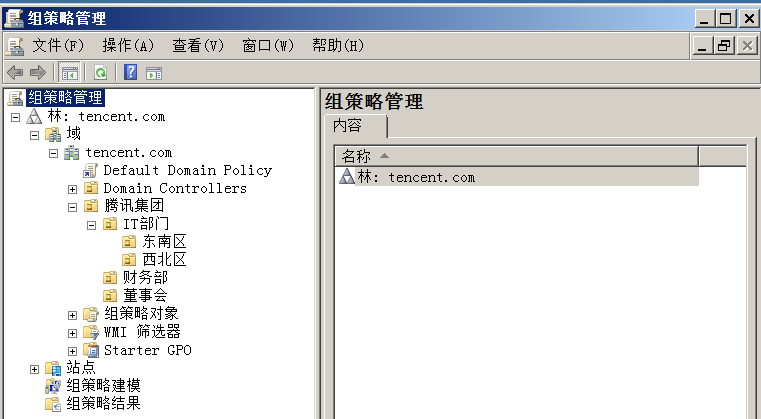

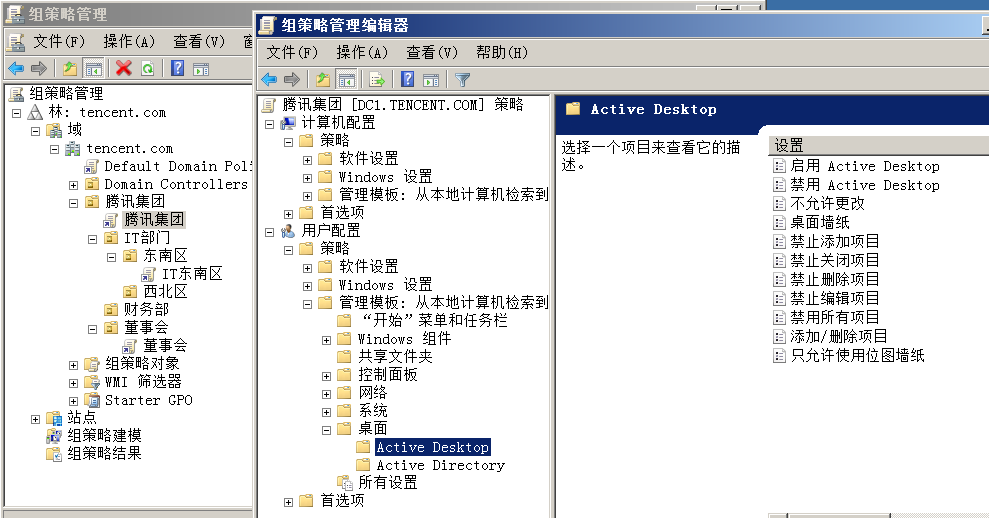

开始—管理工具—组策略管理—展开tencent.com域—可以查看到域中创建好的组织单位(OU)

说明:

- Domain Controllers组织单位中的域资源都是DC(一个公司可以设置多台DC,都在这个OU中),软件自带

- 腾讯集团组织单位:这是根据公司的组织架构自己创建的OU,展开就是属于腾讯集团OU的下级OU

- 而tencent.com域也属于一个大的组织单位,Domain Controllers和自己创建的OU都属于tencent.com组织单位的下级OU

-

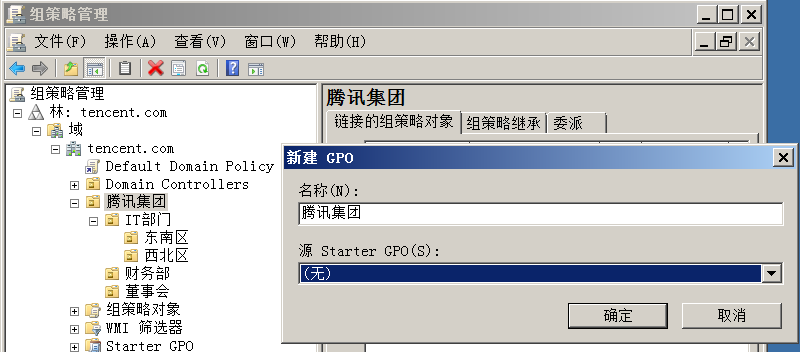

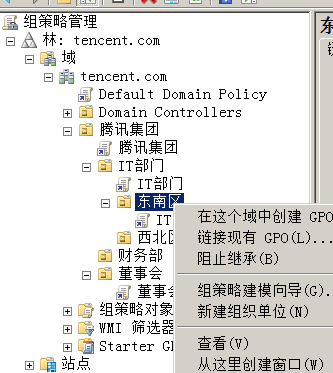

在相应的OU上右键—创建GPO—名称(最好取和OU一样的名字)

在某个OU下创建GPO,GPO对此OU下的所有域资源生效,包括此OU的下级OU

4.设置组策略内容

-

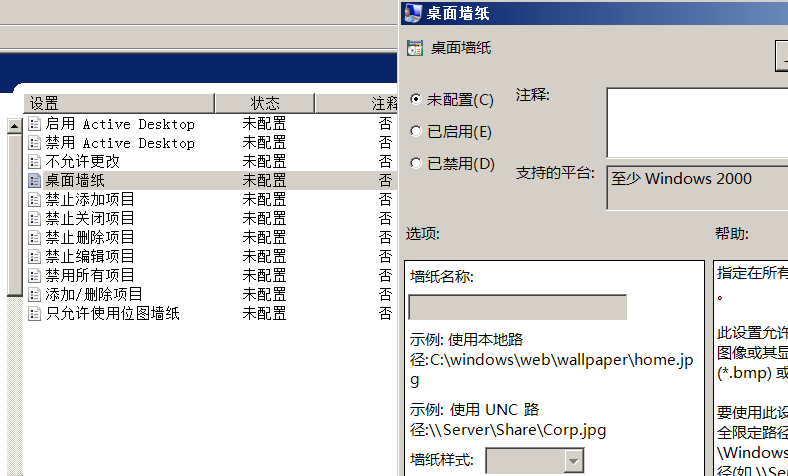

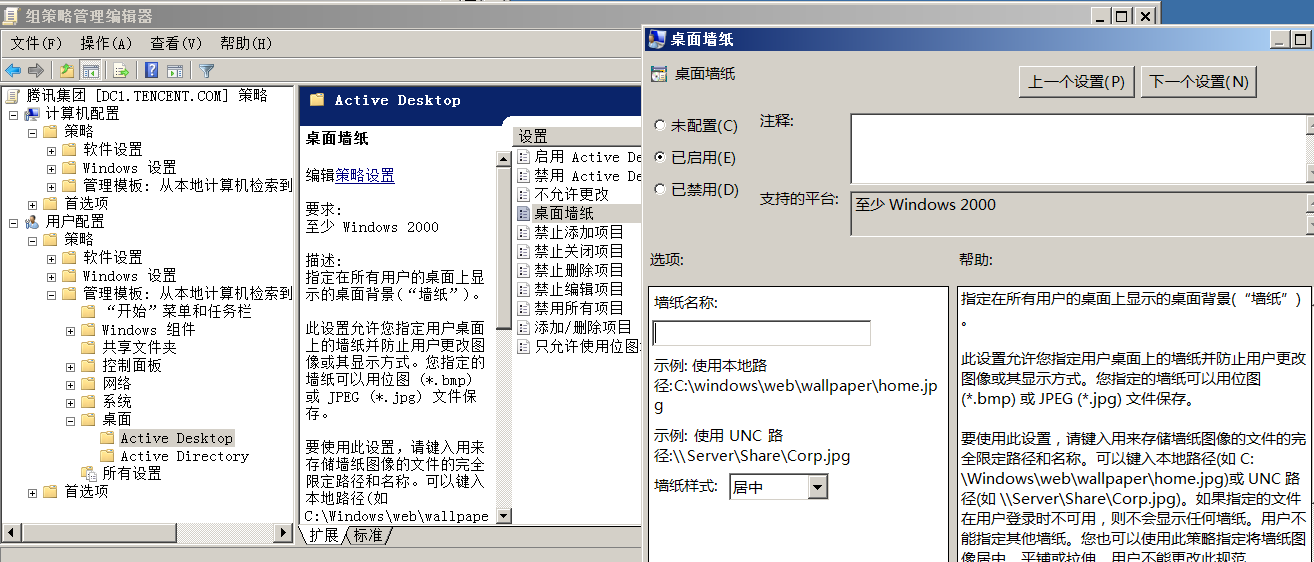

对要设置的组策略右键—编辑—进入组策略管理编辑器—选择计算机配置或用户配置(一个是对域中的计算机生效;一个是对域用户生效)

-

选择相应的策略双击—对策略的状态进行修改:①未配置,②已启用,③已禁用

-

如果此策略生效还需其他的设置,就去设置(比如桌面墙纸策略还需要在DC创建共享文件夹,放入图片)

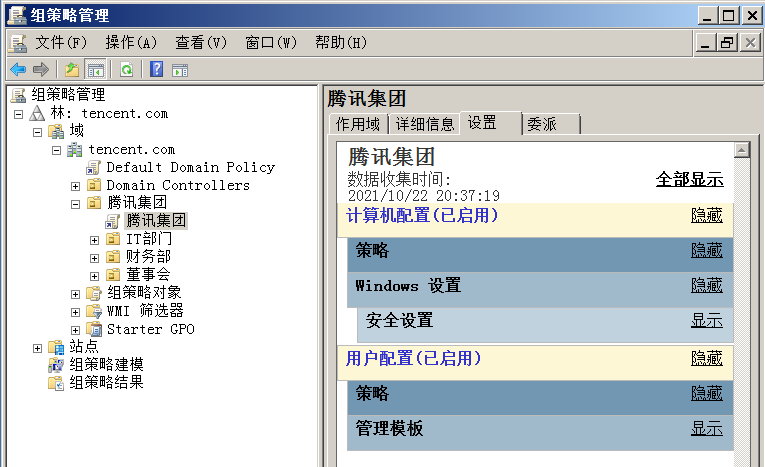

5.查看OU下GPO中的策略

-

点击想要查看的OU下的组策略–设置–添加–添加–确定–即可查看到组策略中开启了哪些策略

6.策略举例

有很多条策略,具体用法可以去百度或者看介绍,这里介绍一些简单的方便理解

1)桌面壁纸策略

-

对腾讯集团OU下的GPO右键编辑–选择下发对象(计算机或用户)—找到

桌面墙纸策略这里选择对腾讯集团下所有员工的壁纸设置为同一个,所以对腾讯集团OU的GPO编辑策略

-

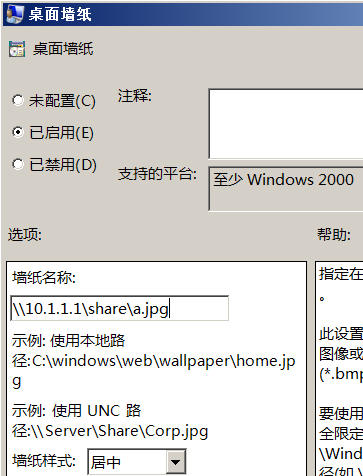

将此策略状态改为已启用

-

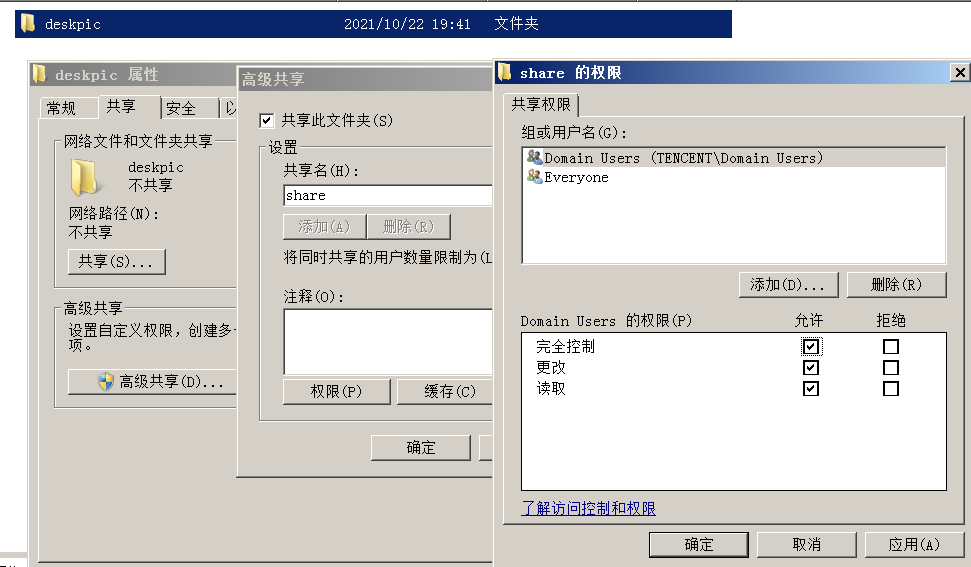

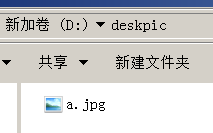

在DC上创建一个共享文件夹(方法之一)—将domain users组(普通域用户组)添加到共享权限中并设置共享权限:读取权限即可—将下发的桌面墙纸放到这个共享文件夹中。

-

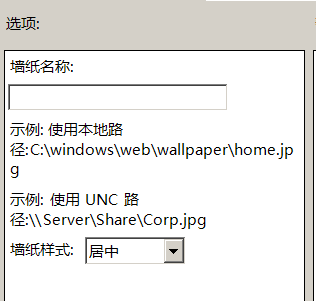

在

桌面墙纸策略的选项中将图片名称的路径设置为:\\10.1.1.1\share\a.jpg(\\DC的IP\共享文件的共享名\图片名称.后缀名)

因为当域用户或成员机收到DC下发的组策略后,需要找到并下载壁纸图片,不可能凭空出现。所以需要再通过策略中设置好的路径去访问DC的共享文件中的图片,将图片下载到本地,并根据策略将此图片作为桌面壁纸

对OU下发此策略后,处于此OU下的用户和计算机,登录或开机后会将策略中设置好的图片作为桌面壁纸

-

结果:使用域用户登录后,桌面壁纸就变成了DC中a.jpg图片

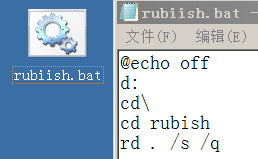

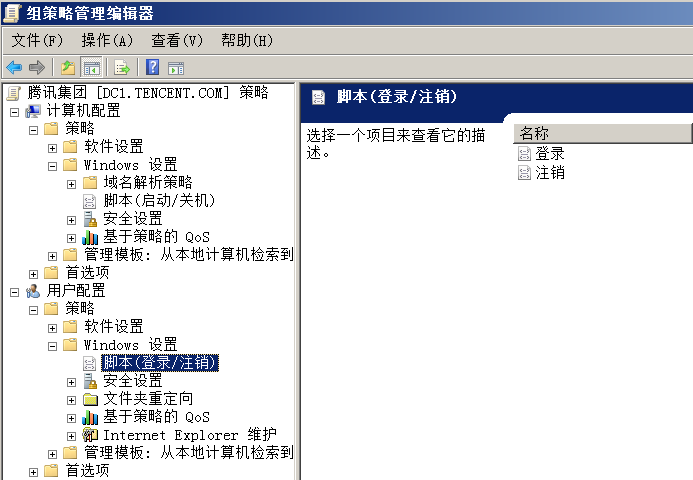

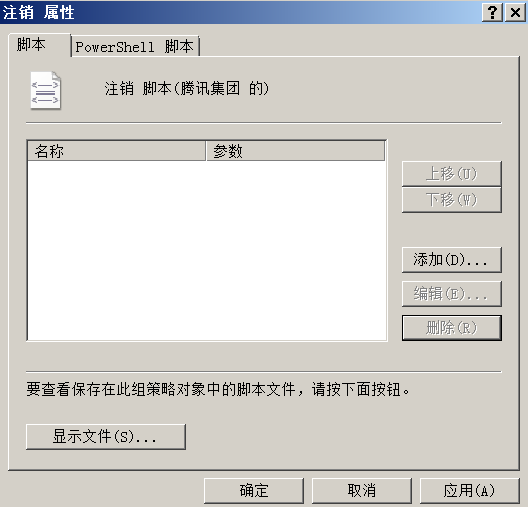

2)脚本策略

-

在DC上创建一个脚本文件(.bat)

-

在某一OU下的GPO编辑–可以选择对计算机下发脚本或者对用户下发脚本:策略–Windows设置–域名解析策略–

脚本–选择开机或关机/登录或注销–属性窗口

-

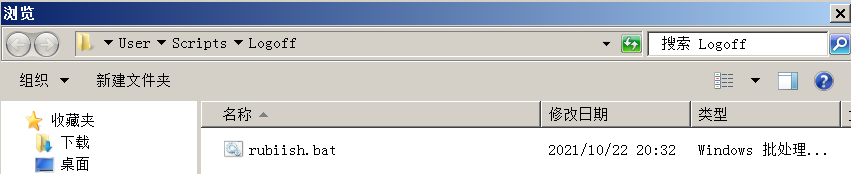

添加–浏览–弹出一个路径(此路径为自带的下发组策略共享文件)–将脚本文件复制到此路径

完整路径为:

\\tencent.com\SysVol\tencent.com\Policies\{67F19FE4-7870-4B3D-A6D7-B1C471F03524}\User\Scripts\Logoff(由开头的\\可以知道为共享文件夹) -

双击刚刚复制到共享文件夹路径中的hello.bat脚本,此脚本就添加成功了

设置计算机脚本策略会在计算机开机或关机时运行

设置用户脚本策略会在用户登录或注销域账户时运行

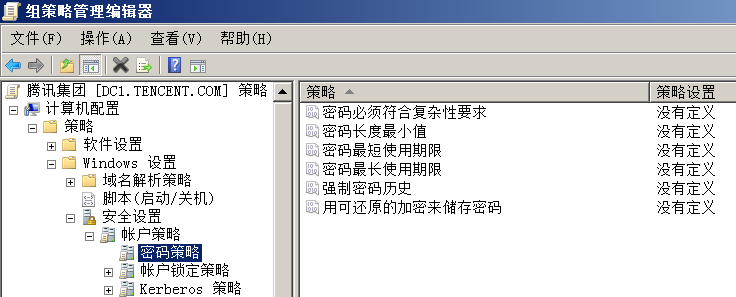

3)开机直接进入登录界面策略

-

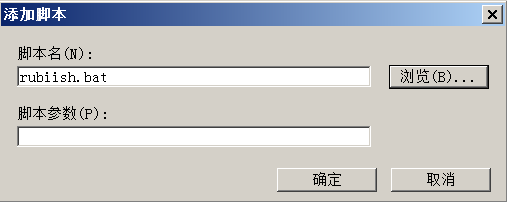

在腾讯集团OU下的GPO右键编辑–计算机配置–策略–windows设置–安全设置–本地策略–安全选项–找到一条策略:

交互式登录:无须按CTRL+ALT+DEL–双击启用

4)密码设置的相关策略

-

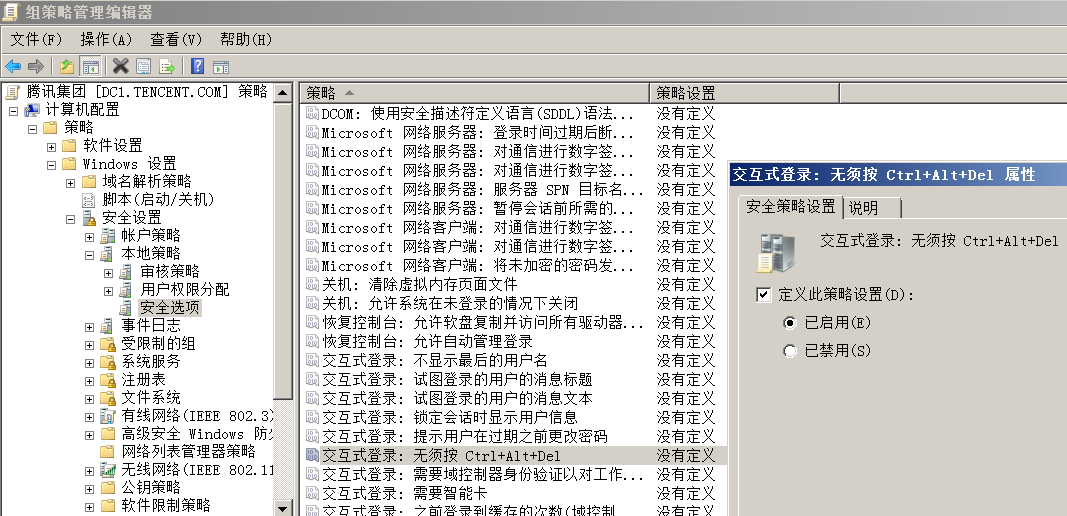

策略–windows设置–安全设置–账户策略–密码策略

-

可以选择策略:

密码必须符合复杂度,密码长度最小值,密码最长使用期限等

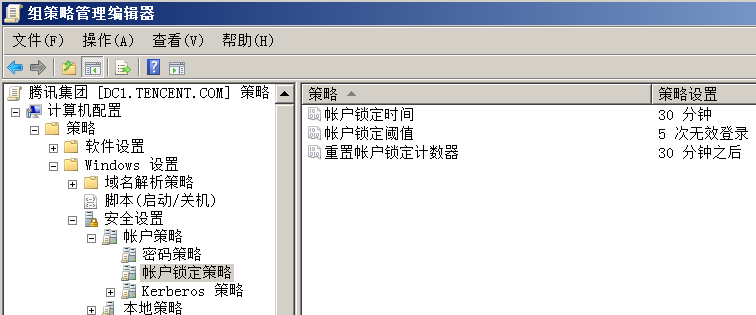

5)账户锁定策略

-

策略–windows设置–安全设置–账户策略–账户锁定策略

-

可以选择策略:

账户锁定时间,账户锁定阈值(密码错误尝试次数)等

6.组策略应用顺序

1)组策略的种类

- 本地组策略、域的总组策略、OU的组策略、站点的组策略(一般用不到)

2)用户应用组策略的顺序

-

先找用户主机上的本地组策略

-

再找站点的组策略(一般用不到可以省略)

-

再找用户所属域的总组策略

-

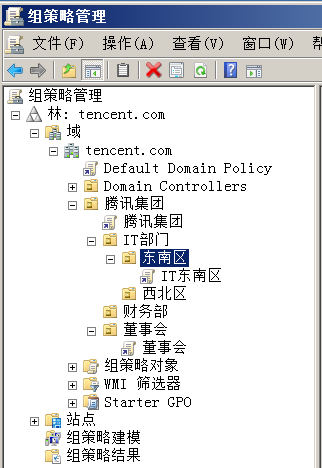

再找所在OU的组策略:OU又有上级OU和下级OU之分,一般先找上级,再找下级,一级一级的向下找

如果没有对组策略设置强制或阻止继承,不同的组策略出现冲突,最后应用的生效

处于东南区OU中的域成员或主机应用OU组策略顺序:腾讯集团GPO–>应用IT部门GPO–>应用IT东南区GPO

3)设置阻止继承或强制

-

阻止继承:此OU的上级OU的GPO对此OU没有任何影响,只应用此OU下设置的GPO

下级对上级阻止继承是点击下级OU设置阻止继承

-

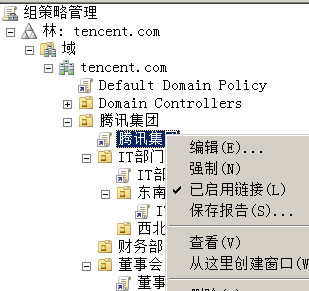

强制:此OU的下级OU的GPO无效,都应用此OU的GPO

上级对下级强制是点击上级OU的组策略设置强制

-

当上级强制和下级阻止继承同时设置,强制生效!

4)举例说明组策略应用顺序

(下发桌面墙纸组策略和运行或禁止的组策略应用情况)

-

正常情况下:LSDOU顺序

- 上级OU: 桌面:aa 运行:禁止运行

- 中级OU: 桌面:bb 运行:运行

- 下级OU: 桌面:未配置 运行:禁止

- 下级OU的用户结果: 桌面:bb 运行:禁止

未配置表示不做操作,就不会与其他的有冲突的情况,冲突的情况是不同OU中都设置了–比如运行和禁止运行策略,一个运行一个禁止运行就出现了冲突的情况。按照应用顺序LSDOU,后应用的生效

-

下级OU设置了阻止继承:

- 上级OU: 桌面:aa 运行:禁止

- 中级OU: 桌面:bb 运行:运行

- 下级OU: 桌面:未配置 运行:禁止

- 下级OU用户结果: 桌面:未配置 运行:禁止

-

上级OU设置了强制:

- 上级OU: 桌面:aa 运行:运行

- 中级OU: 桌面:bb 运行:禁止

- 下级OU: 桌面:未配置 运行:禁止

- 下级OU的用户结果: 桌面:aa 运行:运行

-

上级OU设置了强制,下级OU设置了阻止继承:

- 上级OU: 桌面:未配置 运行:运行

- 中级OU: 桌面:bb 运行:禁止

- 下级OU: 桌面:aa 运行:禁止

- 下级OU的用户结果: 桌面:未配置 运行:运行

-

中级OU设置了阻止继承:

- 上级OU: 桌面:aa 运行:运行

- 中级OU: 桌面:bb 运行:禁止

- 下级OU: 桌面:未配置 运行:禁止

- 下级OU的用户结果: 桌面:bb 运行:禁止

-

总结:

①正常情况下,在应用过程中如果出现冲突,后应用的生效

②当上级强制和下级阻止继承同时设置,强制生效!

七、域树与域林

-

一般很少用到域树和域林,因为如果公司有总部和分部,一般都会花钱从总部牵一根专线到分公司,这样主公司和分公司会形成一个大的局域网,只用在主公司设置一个域即可。但如果想省事,可以通过域树域林来管理。

-

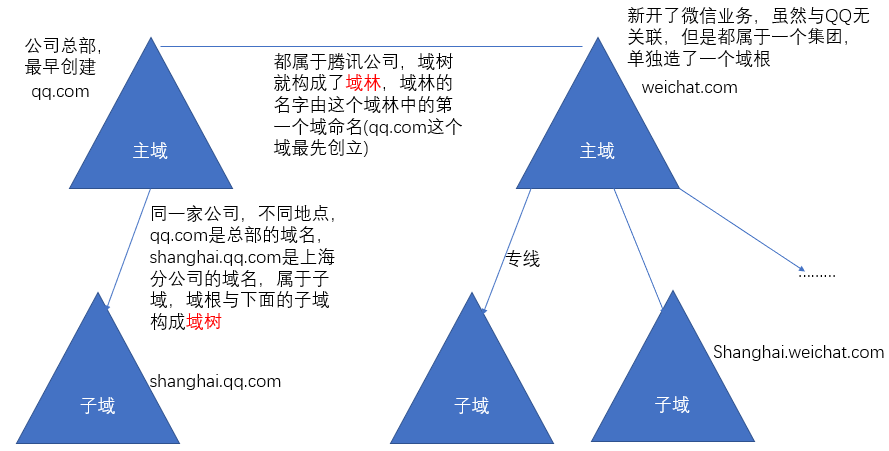

图示

-

总结:

- 域林:域根与子域构成域树

- 域林:多个域树构成域林,域林的命名为域林中的第一个域的名字

八、公司中域的好处

1.使用域账号直接访问共享文件

-

公司中部署了一台DC,在AD中创建了域账户a,给小白使用。现在公司中部署了另一台共享服务器加入域,服务器上有一个共享名为share的共享文件

-

如果在没有域环境下,小白访问这个服务器上的共享文件夹,需要在服务器上创建一个新的账户,将账号和密码给小白,小白再输入

\\共享服务器IP,然后输入账号密码进行验证,通过后才能访问,如果有很多这种需要访问的服务器,很麻烦,要记得密码和IP太多了 -

现在如果在域环境中,share共享文件夹添加域用户a,给a赋权限(无域是在服务器本地上创建多个账号,当小白输入账号时服务器是通过匹配share上设置了权限的本地账户,如果匹配到了就允许访问),现在小白通过自己的域账户a直接输入

\\共享服务器IP,共享服务器会去AD上匹配,找到域用户a和密码,通过了直接允许小白访问。小白不需要还另外记一个共享服务器给的账号和密码,共享服务器也不需要再创建额外的新的用户。简单来说:共享服务器的share共享文件夹为AD上的域用户设置权限,小白直接通过自己的域用户输入

\\共享服务器IP就可以访问到share -

除此之外共享服务器加入到域时,DC会自动将服务器的主机A记录添加到DNS中,比如共享服务器主机名为

tshare,域名为tencent.com,那么就会将有一条解析记录为:tshare.tencent.com 共享服务器的IP。那么由于域用户主机的DNS都指向DC的IP地址,所以小白可以直接通过\\tshare.tencent.com或\\tshare来访问共享服务器上的共享文件share。就不需要记繁杂的IP地址

-

-

总结:域中域用户直接通过自己的域账号输入共享服务器的域名,即可访问共享服务器上的共享文件夹。(只需记忆两个好记的信息:自己的域账号和服务器主机名或域名(比IP好记));共享服务器上的共享文件夹只需添加域用户设置权限即可,不需要再去创建额外的用户。

2.所有服务器的认证都交给DC做

- 当公司中会搭建很多web服务器:OA自动化办公网页,CRM客户管理系统,HR相关的WEB服务器。

- 如果没有域环境,公司员工想要访问这几个网页,需要记住很多的IP和密码。

- 但是现在如果有域环境,将这些web服务器与DC接轨,由于DC上的AD中记录了公司所有员工的域用户,所以可以将认证过程交给DC来做。那么所有员工登录域账号访问web服务器时,web服务器收到后将账号密码交给DC,DC去AD中匹配账号密码,通过则允许访问。且每一台web服务器都可以有自己的主机名,在域中就可以有自己唯一的域名

OA.tencent.com,CRM.tencent.com等,员工就很好记忆

- 而实现将认证交给DC来做,需要给各服务器内置LDAP协议,DC自带LDAP协议。(统一认证协议)

- 总结:这些所有的好处都体现了一点:方便集中管理。而这些功能都是DC中的AD来实现的。所以DC能实现统一集中管理的是因为有AD

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?