实验准备:

- 皮卡丘靶场—SQL Injection—数值型注入(GET)

实验步骤:

-

当输入一个数据库里存在的用户名时候,会出现相关邮箱和id:

-

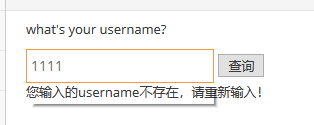

当输入一个不存在的字符串时,没有任何信息:

-

查看其URL,发现请求实在URL中提交的,是一个GET请求:

http://localhost/pikaqiu.cn/vul/sqli/sqli_str.php?name=1111&submit=%E6%9F%A5%E8%AF%A2 -

猜想数据库查询语句:

select id, email from table where username = ‘XXX’; -

如果在输入框中输入’kobe or 1=1’,看不到效果,因为默认会把‘kobe or 1=1’ 当成是一个字符串;

-

构建payload:闭合正常查询语句的单引号’,再

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8909

8909

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?