防火墙基本知识、工作原理及工作模式

1 防火墙概述

1.1 基本概念

- 定义:是一路款具备安全防护功能的网络设备。

- 本职工作:在三层和四层上将需要保护的网络与不可信任的网络进行隔离,隐藏信息并进行安全防护。

1.2 与路由器对比

- 路由器是三层设备,防火墙是四层设备;

- 都需要配置IP;

- 虽然路由器能完成的功能防火墙都能完成,但是防火墙的本职工作是为了隔离网络,不是路由。

- 区别:路由器默认情况下不过滤数据,写ACL表是为限制数据包;防火墙默认情况下过滤所有数据,写ACL表是为了放行。

1.3 防火墙的基本功能

- 访问控制:最为重要。

- 攻击防护:主要针对三层和四层的攻击,对五层攻击能力有限。

- 冗余设计

- 路由、交换

- 日志记录

- 虚拟专网VPN

- NAT

1.4 衡量防火墙性能的5大指标

- 吞吐量:在不丢包的情况下,单位时间内通过的数据包数量。越高越好。

- 时延:数据包第一个比特进入防火墙到最后一个比特从防火墙输出的时间间隔。越低越好,尤其是视频通话等。

- 丢包率:通过防火墙传送时所丢失数据包数量总所发送数据包的比率。可能存在误杀。

- 并发连接数:防火墙能够同时处理的点对点连接的最大数量,即待机量大小。一般控制在商品说明数值的一半以下较合适。

- 新建连接数:在不丢包的情况下,每秒可以建立的最大连接数。

2 区域隔离

2.1 区域概念

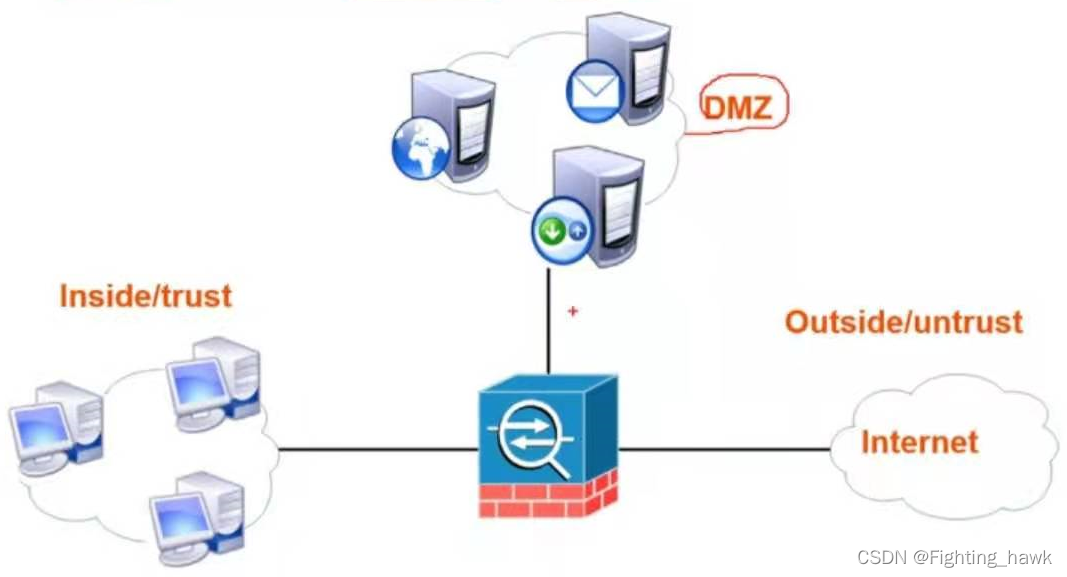

- 内部区域:也称为inside、trust区域。一般是员工以及存放最机密数据。

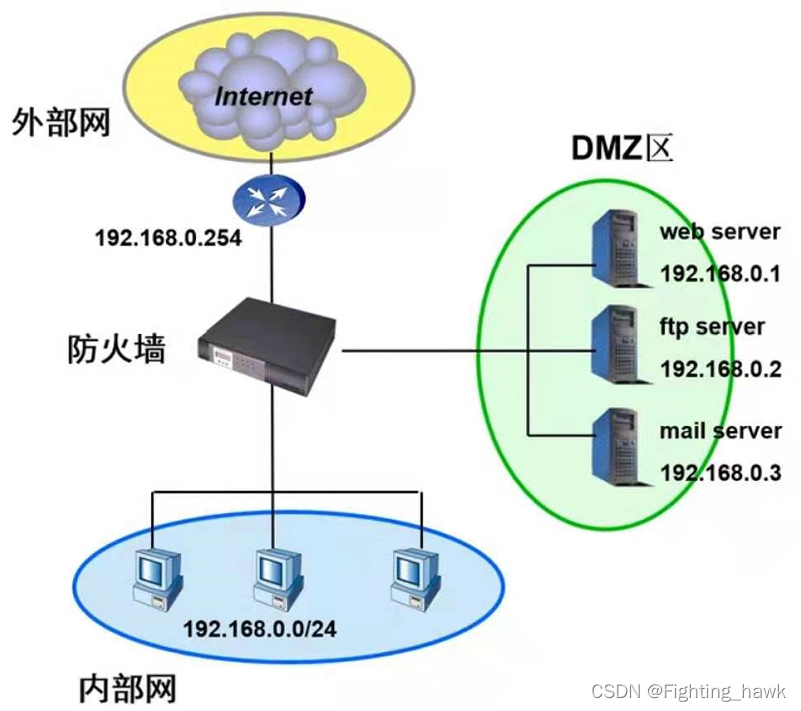

- DMZ区域:称为隔离区,也称为“非军事化区/停火区”。用于存放对外服务的设备资源,如邮件服务器、网页服务器、上传下载服务器。

- 外部区域:也称为outside、untrust区域。

2.2 隔离思路

- 一般写策略是针对区域到区域,常见策略是从内网到外网全部放行,从内网到隔离区域全部放行,从服务器到外网全部放行,其余放行个别放行。比如想让内网的网页服务器提供给外网使用,则对外网到网页服务器80端口放行。

- 一般禁止从隔离区到内网取写策略。

- 可以做到单向访问,比如从内网到外网数据全部放行,内网主机可以自由访问外网并接受外网回包,但是外网无法主动访问内网。其中接受回包的过程可能会中毒。

3 防火墙的分类

3.1 分类

- 按防火墙形态分类

- 软件防火墙:系统自带、360、电脑管家等。

- 硬件防火墙

- 按技术实现分类

- 包过滤防火墙

- 状态检测包过滤防火墙:主流

- 应用(代理)防火墙

- WAF防火墙 :仅能部署在网页服务器的外侧。

- 应用层防火墙:次主流

- 防火墙附带服务:

- IDS入侵检测系统

- IPS入侵防御系统:一般没有区域、方向的概念,以牺牲性能来完成对来往每个帧应用层数据的检查。

3.2 单机与网络防火墙对比

- 单机防火墙是网络防火墙的有益补充,但不能代替网络防火墙为内部网络提供强大的保护功能。

| 项目 | 单机防火墙 | 网络防火墙 |

|---|---|---|

| 产品形态 | 软件 | 硬件或者软件 |

| 安装点 | 单台独立的host | 网络边界处 |

| 安全策略 | 分散在各个安全点 | 对整个网络有效 |

| 保护范围 | 单台主机 | 一个网段 |

| 管理方式 | 分散管理 | 集中管理 |

| 功能 | 功能单一 | 功能复制、多样 |

| 管理人员 | 普通计算机用户 | 专业网管人员 |

| 安全措施 | 单点安全措施 | 全局安全措施 |

3.3 防火墙的发展历程

- 包过滤防火墙:最早的防火墙技术之一,功能简单,配置复杂。

- 应用网关/应用代理防火墙:最早的防火墙技术之二,连接效率低、速度慢。(代理防火墙相当于传话筒,对外代理内网员工或服务器,对内代理外部访问人员)

- 状态检测防火墙:现代主流防火墙,速度快,配置方便,功能较多。

- DPI防火墙(Deep Packet Inspection)未来防火墙的发展方向,能够高速地对第七层数据进行检测。

4 状态检测防火墙工作原理

- 公司部署状态检测防火墙,隔离内外网,配置策略允许由内外区域访问外网区域的所有数据通行。

- 内网主机第一次访问外网主机,生成数据帧发到防火墙,防火墙检查自身策略ACL表、检查路由表、检查NAT表、检查VPN表(内网访问内网可能还要ARP广播得到MAC地址),最后将数据发送到外网主机。

- 在上述过程中,当防火墙从内网主机收到数据帧开始,生成访问状态,从哪个IP访问哪个IP,哪个端口访问哪个端口,有无放行,路由到哪个接口,进行哪些地址转换、包头封装等等。

- 当第二个帧来到防火墙时,防火墙先进行状态匹配,如命中,则按该状态直接封装转发,如未命中则按步骤二处理。

- 当外网主机对内网主机回包时,防火墙先进行状态匹配,如命中,则按该状态直接封装转发,如未命中(可能是IP或端口号被修改),则丢弃(因为策略没有配置该方向)。

- 当最后一个帧发送完毕后,在一段时间内如果没有继续访问,状态将消失。

- 顺序:数据帧到达防火墙→匹配状态→策略→路由等。

5 防火墙的工作模式及部署类型

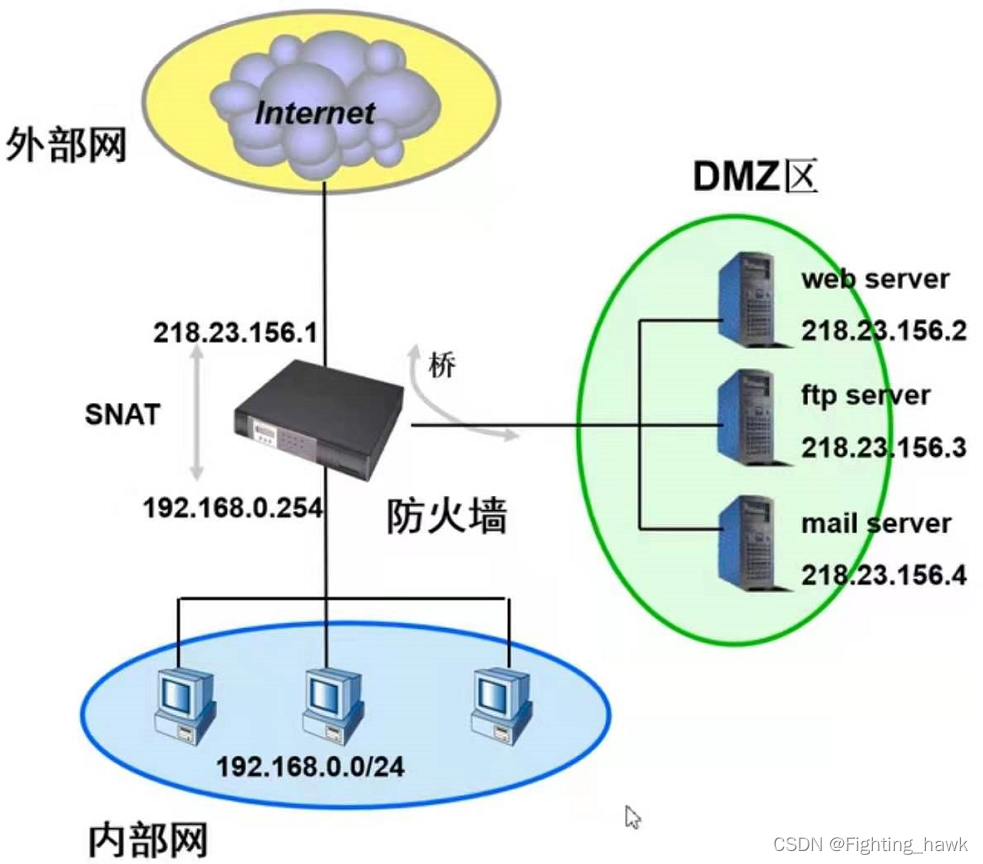

5.1 透明模式/桥模式

- 防火墙部署如下图,工作在一个网段内部,将该网段隔离成三个区域。

- 防火墙接口虽然工作在2层模式,但仍然会对数据包进行策略隔离。

- 适用情况:一般用于用户网络已经建设完毕,网络功能基本已经实现的情况下,用户需要加装防火墙以实现安全区域隔离的要求。

- 一般将网络分为内部区、外部区、隔离区。

5.2 路由模式/NAT模式

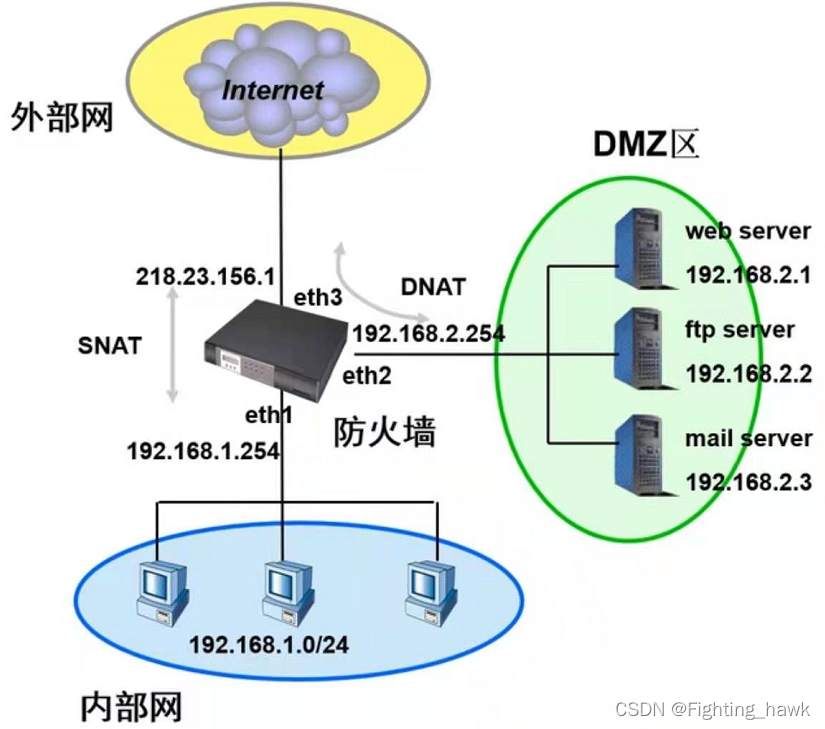

- PAT是对内外网通信时进行地址转换的过程,对于内网访问外网的过程,是对源IP地址进行转换,在防火墙和Linus中也称为SNAT;对于外网访问内网的,是对目标IP地址进行转换,在防火墙和Linus中也称为DNAT。

- 防火墙接口工作在3层模式。

5.3 混杂模式

- 除了完成本职工作外,与核心交换机类似,部分工作在3层接口部分工作在2层接口。

- 当隔离区与内网区为同一网段时,防火墙连接外网接口作为3层接口,虚拟IP接口为网关?另外两个接口为2层接口。

- 当隔离区域外网均为公有IP地址时,如下图,防火墙连接外网与隔离区的接口为2层接口,连接内网的接口为3层接口(网关),虚拟IP接口为公有IP地址。

6 总结

- 了解防火墙的基本概念;

- 了解防护墙与路由器的特点对比;

- 了解防火墙的5大衡量指标;

- 掌握防火墙的本职工作与基本功能;

- 掌握三大区域及隔离总体思路;

- 了解防火墙的分类方式及分类结果;

- 了解单机防火墙与网络防火墙的差异对比;

- 了解防火墙的发展历程;

- 掌握状态检测防火墙的工作原理;

- 掌握防火墙三种工作模式并理解其在各模式中起到的作用。

3885

3885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?