基本介绍

Order by注入是指存在注入的可控制参数位置位于order by子句后,例如:

select * from goods order by $_GET['order']注入思考

这里以Less-46为例对order by注入做研究分析

SQL语句刻画

直接访问Less-46后提示需要传递数字型的sort参数:

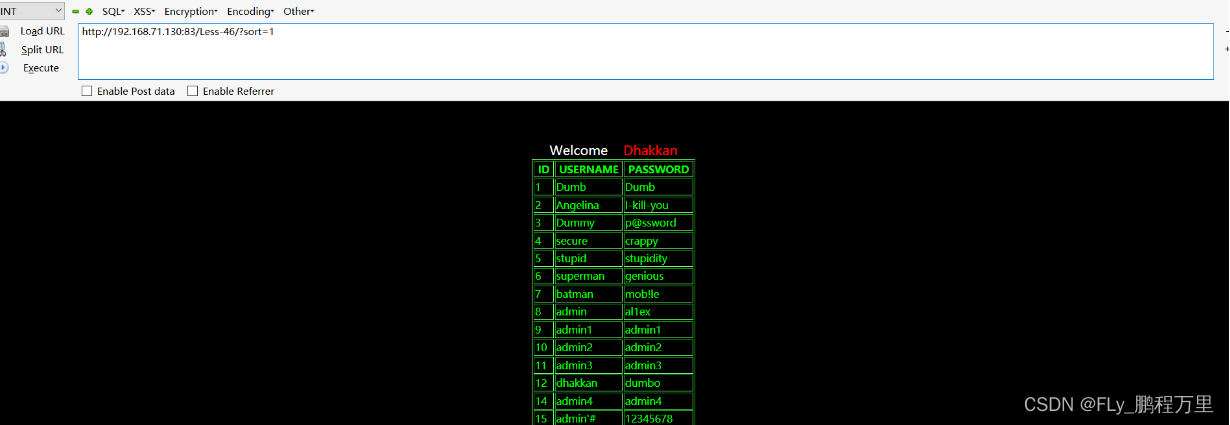

随后构造/?sort=1进行访问,给出一张排序的表格

http://192.168.71.130:83/Less-46/?sort=1

在这里我们首先需要猜测一下数据库后台的SQL语句格式,将1改换为2之后再次请求发现数据没变,数据的排序发生了变化:

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?