问51:什么是漏洞利用?

答:漏洞利用是指利用系统中已知的漏洞来获取未经授权的访问权限。

问52:什么是黑客社交工程?

答:黑客社交工程是一种攻击技术,旨在通过欺骗、误导或诱骗人员来获取未经授权的访问权限。

问53:什么是SQL注入攻击?如何防止它?

答:SQL注入攻击是一种攻击方式,通过向应用程序输入恶意的SQL语句来获取或修改数据库中的数据。防止SQL注入攻击的最佳方法是使用参数化查询或存储过程。

问54:什么是跨站点脚本攻击(XSS)?如何防止它?

答:跨站点脚本攻击是一种攻击方式,攻击者利用应用程序中的漏洞,将恶意脚本注入到网页中,从而获取用户的敏感信息。防止XSS攻击的最佳方法是对输入进行过滤和验证,以确保不允许任何未经授权的脚本注入。

问55:什么是跨站点请求伪造(CSRF)攻击?如何防止它?

答:跨站点请求伪造攻击是一种攻击方式,攻击者利用用户已经登录的会话,向应用程序发送恶意请求。防止CSRF攻击的最佳方法是使用令牌验证来确保请求来源于预期的用户。

问56:什么是JSON注入攻击?如何防止它?

答:JSON注入攻击是一种攻击方式,攻击者通过注入恶意JSON数据来获取敏感信息或执行恶意操作。防止JSON注入攻击的最佳方法是对JSON数据进行过滤和转义,以及使用安全的编程语言和库。

问57:什么是DOM XSS攻击?如何防止它?

答:DOM XSS攻击是一种攻击方式,攻击者通过修改DOM元素来执行恶意操作。防止DOM XSS攻击的最佳方法是使用安全的编程语言和库,并对用户输入进行过滤和转义。

问58:什么是点击劫持攻击?如何防止它?

答:点击劫持攻击是一种攻击方式,通过将恶意网页放在目标网站的上层,欺骗用户点击了看似无害的按钮或链接,实际上是触发了恶意操作。防止点击劫持攻击的最佳方法是使用X-Frame-Options标头来防止网页被嵌入到其他网页中。

问59:什么是文件包含攻击?如何防止它?

答:文件包含攻击是一种攻击方式,攻击者通过应用程序中的漏洞,将恶意代码注入到应用程序中,从而执行恶意操作。防止文件包含攻击的最佳方法是确保不允许用户控制的输入作为文件名或路径传递给应用程序。

问60:什么是命令注入攻击?如何防止它?

答:命令注入攻击是一种攻击方式,攻击者通过应用程序中的漏洞,将恶意命令注入到系统中,从而获取敏感信息或执行恶意操作。防止命令注入攻击的最佳方法是使用参数化命令或使用安全的API。

问61:什么是会话劫持攻击?如何防止它?

答:会话劫持攻击是一种攻击方式,攻击者通过窃取用户的会话ID,来获取用户的敏感信息或执行恶意操作。防止会话劫持攻击的最佳方法是使用HTTPS协议来加密通信,并使用安全的会话管理方法。

问62:什么是端口扫描?如何检测它?

答:端口扫描是一种攻击方式,攻击者通过扫描目标系统的端口,来确定哪些服务正在运行。检测端口扫描的最佳方法是使用入侵检测系统(IDS)或入侵防御系统(IPS)。

问63:什么是缓冲区溢出攻击?如何防止它?

答:缓冲区溢出攻击是一种攻击方式,攻击者通过向应用程序输入超过缓冲区容量的数据,来覆盖内存中的其他数据或执行恶意代码。防止缓冲区溢出攻击的最佳方法是使用安全的编程语言或库,并确保输入数据被正确验证和限制。

问64:什么是网络钓鱼?如何防止它?

答:网络钓鱼是一种攻击方式,攻击者通过伪造合法网站或电子邮件,欺骗用户输入敏感信息,从而获取用户的账号和密码。防止网络钓鱼的最佳方法是通过教育用户如何识别和避免网络钓鱼攻击。

问65:什么是逆向工程?如何防止它?

答:逆向工程是一种攻击方式,攻击者通过分析应用程序的代码和结构,来获取敏感信息或执行恶意操作。防止逆向工程的最佳方法是使用加密和混淆技术来保护代码和数据。

问66:什么是DDoS攻击?如何防止它?

答:DDoS攻击是一种攻击方式,攻击者通过向目标系统发送大量的流量,来使系统无法正常工作。防止DDoS攻击的最佳方法是使用防火墙、负载均衡器和CDN等技术来分散流量。

问67:什么是密码破解攻击?如何防止它?

答:密码破解攻击是一种攻击方式,攻击者通过尝试不同的密码组合,来获取用户的账号和密码。防止密码破解攻击的最佳方法是使用强密码策略、多因素身份验证和限制登录尝试次数等措施。

问68:什么是端点安全?如何保护端点安全?

答:端点安全是指保护终端设备上的数据和应用程序免受攻击的能力。保护端点安全的最佳方法是使用安全的操作系统、应用程序和防病毒软件,并进行定期更新和维护。

问69:什么是身份验证和授权?如何保护身份验证和授权?

答:身份验证是确认用户身份的过程,授权是确定用户可以访问哪些资源的过程。保护身份验证和授权的最佳方法是使用安全的身份验证和授权方法,并进行定期更新和维护。

问70:什么是安全漏洞评估?如何进行安全漏洞评估?

答:安全漏洞评估是一种评估系统中存在的安全漏洞和脆弱性的过程。进行安全漏洞评估的最佳方法是使用安全工具和技术,如漏洞扫描、渗透测试和代码审查等。

问71:什么是网络钓鱼?如何避免成为网络钓鱼的受害者?

答:网络钓鱼是一种欺骗手段,通过伪装成合法的机构或个人来获取用户的敏感信息。避免成为网络钓鱼的受害者,应该警惕不明来源的电子邮件或链接,并确保在访问任何网站或输入任何敏感信息之前,先验证其真实性。

问72:如何保护自己的密码免受黑客攻击?

答:保护密码的最佳方法是使用强密码,并定期更改密码。此外,使用密码管理器可以帮助您管理和保护您的密码。

问73:什么是DDoS攻击?如何防止DDoS攻击?

答:DDoS攻击是一种通过向目标网络发送大量流量来使其瘫痪的攻击。防止DDoS攻击的方法包括使用防火墙、负载均衡器和DDoS防护服务等。

问74:什么是恶意软件?如何避免感染恶意软件?

答:恶意软件是一种恶意程序,旨在损害计算机系统或窃取敏感信息。避免感染恶意软件的最佳方法是使用安全的防病毒软件,并避免下载来自不可信来源的文件或程序。

问75:什么是网络漏洞?如何修补网络漏洞?

答:网络漏洞是指计算机系统中存在的安全漏洞,黑客可以利用这些漏洞入侵系统。修补网络漏洞的方法包括定期更新软件和操作系统、使用防火墙和入侵检测系统等。

问76:什么是加密?为什么加密对网络安全很重要?

答:加密是一种将数据转换为无法理解的形式的技术,以保护数据的机密性和完整性。加密对网络安全很重要,因为它可以防止黑客窃取敏感信息或篡改数据。

问77:什么是网络安全政策?为什么制定网络安全政策很重要?

答:网络安全政策是一组规则和措施,旨在保护计算机系统和数据免受黑客攻击和其他安全威胁。制定网络安全政策很重要,因为它可以帮助组织识别和管理风险,并确保员工了解和遵守最佳实践。

问78:什么是黑客?如何保护自己免受黑客攻击?

答:黑客是一种通过非法手段入侵计算机系统的人。保护自己免受黑客攻击的方法包括使用强密码、定期更新软件和操作系统、使用防病毒软件和防火墙等。

问79:什么是多重身份验证?为什么多重身份验证对网络安全很重要?

答:多重身份验证是一种需要用户提供两个或多个身份验证因素才能访问系统或应用程序的技术。多重身份验证对网络安全很重要,因为它可以防止黑客通过窃取单一身份验证因素来入侵系统。

问80:什么是网络安全审计?为什么进行网络安全审计很重要?

答:网络安全审计是一种评估计算机系统和网络安全的过程。进行网络安全审计很重要,因为它可以帮助组织发现和修复安全漏洞,并确保符合法规和最佳实践。

问81:什么是网络安全培训?为什么进行网络安全培训很重要?

答:网络安全培训是一种教育员工如何保护计算机系统和数据免受黑客攻击和其他安全威胁的过程。进行网络安全培训很重要,因为它可以帮助员工识别和管理风险,并确保他们了解和遵守最佳实践。

问82:什么是防火墙?为什么防火墙对网络安全很重要?

答:防火墙是一种网络安全设备,可以监控和控制网络流量。防火墙对网络安全很重要,因为它可以阻止未经授权的访问和恶意流量进入网络。

问83:什么是安全漏洞扫描?为什么进行安全漏洞扫描很重要?

答:安全漏洞扫描是一种评估计算机系统和网络安全的过程,可以发现潜在的安全漏洞。进行安全漏洞扫描很重要,因为它可以帮助组织识别和修复安全漏洞,从而减少黑客攻击的风险。

问84:什么是入侵检测系统?为什么入侵检测系统对网络安全很重要?

答:入侵检测系统是一种网络安全设备,可以监控网络流量并检测潜在的入侵行为。入侵检测系统对网络安全很重要,因为它可以帮助组织及时发现和应对入侵行为。

问85:什么是数据备份?为什么数据备份对网络安全很重要?

答:数据备份是一种将数据复制到另一个位置以保护数据免受损坏或丢失的过程。数据备份对网络安全很重要,因为它可以确保在发生安全事件或灾难时,组织可以恢复数据并继续运营。

问86:什么是网络安全威胁情报?为什么网络安全威胁情报对网络安全很重要?

答:网络安全威胁情报是指有关潜在网络安全威胁的信息,包括黑客活动、恶意软件和漏洞等。网络安全威胁情报对网络安全很重要,因为它可以帮助组织及时了解和应对潜在的安全威胁,有效地减少安全事件的风险。

问87:渗透测试中的常见工具Wireshark有什么作用?

答:Wireshark是一种网络协议分析工具,可用于捕获和分析网络数据包,以发现网络中的安全问题。

问88:渗透测试中的常见工具Nessus有什么作用?

答:Nessus是一种漏洞扫描工具,可用于发现系统中存在的已知漏洞,并提供修复建议。

问89:渗透测试中的常见工具Aircrack-ng有什么作用?

答:Aircrack-ng是一种无线网络安全工具,可用于破解无线网络的加密密码。

问90:渗透测试中的常见工具John the Ripper有什么作用?

答:John the Ripper是一种密码破解工具,可用于破解加密的密码文件。

问91:什么是漏洞评估?

答:漏洞评估是一种安全测试方法,旨在评估系统中存在的安全漏洞的风险和影响。

问92:渗透测试中的常见技术有哪些?

答:渗透测试中的常见技术包括端口扫描、漏洞扫描、漏洞利用、社交工程、无线网络攻击等。

问93:什么是渗透测试报告?

答:渗透测试报告是一份详细的文档,描述了渗透测试的结果和发现的漏洞,并提供了修复建议。

问94:渗透测试报告中应包含哪些内容?

答:渗透测试报告中应包含漏洞的描述、风险评估、漏洞利用的步骤、修复建议等内容。

问95:什么是漏洞利用框架?

答:漏洞利用框架是一种工具,可用于自动化执行漏洞利用过程,以获取未经授权的访问权限。

问96:渗透测试中的常见漏洞利用框架有哪些?

答:渗透测试中的常见漏洞利用框架包括Metasploit、Canvas、Core Impact等。

问97:什么是反向Shell?

答:反向Shell是一种网络连接,允许攻击者通过目标系统与自己的计算机进行交互,以获取未经授权的访问权限。

问98:渗透测试中的常见反向Shell有哪些?

答:渗透测试中的常见反向Shell包括Netcat、Meterpreter等。

问99:什么是漏洞管理?

答:漏洞管理是一种安全管理方法,旨在跟踪和管理系统中存在的安全漏洞,并提供修复建议。

问100:渗透测试中的常见漏洞管理工具有哪些?

答:渗透测试中的常见漏洞管理工具包括Nessus、OpenVAS、QualysGuard等。

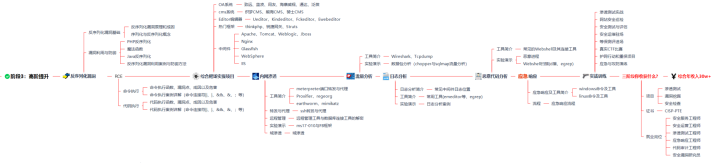

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-D4E9MJ4S-1692236714902)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-D4E9MJ4S-1692236714902)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

阶段一:基础入门

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Ch43MU4V-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Ch43MU4V-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完即可年薪15w+

阶段二:技术进阶(到了这一步你才算入门)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8RCvbhGx-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8RCvbhGx-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Z2jTzHgF-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Z2jTzHgF-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-981TYMMA-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-981TYMMA-1692236714903)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里****网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

同学们可以扫描下方二维码获取哦!

350

350

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?