所有工具仅能在取得足够合法授权的企业安全建设中使用,在使用所有工具过程中,您应确保自己所有行为符合当地的法律法规。如您在使用所有工具的过程中存在任何非法行为,您将自行承担所有后果,所有工具所有开发者和所有贡献者不承担任何法律及连带责任。除非您已充分阅读、完全理解并接受本协议所有条款,否则,请您不要安装并使用以下所有工具。您的使用行为或者您以其他任何明示或者默示方式表示接受本协议的,即视为您已阅读并同意本协议的约束。

重点提醒:本项目工具来源于互联网,是否含带木马及后门请自行甄别!!

1本项目所有内容,仅供学习和研究使用,请勿使用项目的技术手段用于非法用途,任何人造成的任何负面影响,与本人无关.

2本文档所有内容、新闻皆不代表本人态度、立场,如果有建议或方案,欢迎提交 issues

3不会收取任何广告费用,展示的所有工具链接与本人无任何利害关系

Web渗透

综合扫描类

1.外网

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| afrog | https://github.com/zan8in/afrog | afrog 是一款快速、稳定的高性能漏洞扫描器。 |

| xray | https://github.com/chaitin/xray | 一款完善的安全评估工具,支持常见 web 安全问题扫描 |

| nuclei | https://github.com/projectdiscovery/nuclei | Nuclei使用零误报的定制模板对主机进行批量快速扫描。 |

| nacs | https://github.com/u21h2/nacs | 事件驱动的渗透测试扫描器 |

| pocsuite3 | https://github.com/knownsec/pocsuite3 | pocsuite3是由知道创宇404团队开发的开源远程漏洞测试框架。 |

| scan4all | https://github.com/GhostTroops/scan4all | 集成 vscan、nuclei、ksubdomain、subfinder进行扫描 |

| goon | https://github.com/i11us0ry/goon | goon,集合了fscan和kscan等优秀工具功能的扫描爆破工具。 |

| vscan | https://github.com/veo/vscan | 开源、轻量、快速、跨平台 的网站漏洞扫描工具,帮助您快速检测网站安全隐患。 |

| Railgun | https://github.com/lz520520/railgun | Railgun为一款GUI界面的渗透工具,目前集成了端口扫描、端口爆破、web指纹扫描、漏洞扫描、漏洞利用以及编码转换功能,后续会持续更新。 |

| yakit | https://github.com/yaklang/yakit | 单兵作战神器 |

| goby | https://gobysec.net/ | 新一代网络安全技术,通过为目标建立完整的资产数据库,实现快速的安全应急。 |

| POC-bomber | https://github.com/tr0uble-mAker/POC-bomber | 利用大量高威胁poc/exp快速获取目标权限,用于渗透和红队快速打点 |

| vulmap | https://github.com/zhzyker/vulmap | Vulmap 是一款 web 漏洞扫描和验证工具 |

| kscan | https://github.com/lcvvvv/kscan | Kscan是一款纯go开发的全方位扫描器,具备端口扫描、协议检测、指纹识别,暴力破解等功能。 |

| ez | https://github.com/m-sec-org/EZ https://msec.nsfocus.com/ | 必须要尊重一下,能出社区版已经非常不错了! |

2.内网

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| fscan | https://github.com/shadow1ng/fscan | 一款内网综合扫描工具,方便一键自动化、全方位漏扫扫描。 |

| Template | https://github.com/1n7erface/Template | 下一代RedTeam启发式内网扫描 |

| SweetBabyScan | https://github.com/inbug-team/SweetBabyScan | 轻量级内网资产探测漏洞扫描工具 |

| Fvuln | https://github.com/d3ckx1/Fvuln | F-vuln是为了自己工作方便专门编写的一款自动化工具 |

| dismap | https://github.com/zhzyker/dismap | 快速识别 Web 指纹信息,定位资产类型。 |

| Tscanplus | https://github.com/TideSec/Tscanplus | 一款综合性网络安全检测和运维工具,旨在快速资产发现、识别、检测,构建基础资产信息库,协助甲方安全团队或者安全运维人员有效侦察和检索资产,发现存在的薄弱点和攻击面。 |

| FscanSnipaste | https://github.com/He1za1/FscanSnipaste | 攻防时内网fs大保健后,一大堆打印机、FTP等,重复截图效率太低,可自动截图 |

信息搜集类

指纹扫描

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| TideFinger_Go | https://github.com/TideSec/TideFinger_Go | TideFinger指纹识别工具,可对web和主机指纹进行识别探测 |

| Ehole | https://github.com/EdgeSecurityTeam/EHole | EHole(棱洞)3.0 重构版-红队重点攻击系统指纹探测工具 |

| Finder | https://github.com/EASY233/Finger | 一款红队在大量的资产中存活探测与重点攻击系统指纹探测工具 |

| 潮汐指纹识别 | http://finger.tidesec.net/ | 潮汐指纹识别 |

| WhatWeb | https://github.com/urbanadventurer/WhatWeb | 网站指纹识别工具 |

| cdncheck | https://github.com/projectdiscovery/cdncheck | 一款用于渗透中检测网站CDN/WAF/云的工具 |

资产发现

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| ARL | https://github.com/TophantTechnology/ARL | ARL资产侦察灯塔系统旨在快速侦察与目标关联的互联网资产,构建基础资产信息库。 |

| 棱镜X | https://prismx.io/ | 棱镜X · 单兵渗透平台 |

| ARL-Finder-ADD | https://github.com/loecho-sec/ARL-Finger-ADD | 灯塔(最新版)指纹添加脚本! |

| fofa_viewer | https://github.com/wgpsec/fofa_viewer | Fofa Viewer 是一个用 JavaFX 编写的用户友好的 FOFA 客户端 |

| ThunderSearch | https://github.com/xzajyjs/ThunderSearch | 支持Fofa、Shodan、Hunter、Zoomeye、Quake网络空间搜索引擎】闪电搜索器 |

| ENScan_GO | https://github.com/wgpsec/ENScan_GO | 一款基于各大企业信息API的工具,解决在遇到的各种针对国内企业信息收集难题 |

| fofax | https://github.com/xiecat/fofax | fofax是一款基于API的命令行查询工具 |

| fofaEX | https://github.com/10cks/fofaEX | 基于 FOFA 的 java 客户端/红队工具 |

| nemo_go | https://github.com/hanc00l/nemo_go | Nemo是用来进行自动化信息收集的一个简单平台 |

| ShuiZe | https://github.com/0x727/ShuiZe_0x727 | 信息收集自动化工具 |

| Slack | https://github.com/qiwentaidi/Slack | 一款Go Wails实现的GUI工具,功能涵盖网站扫描、端口扫描、企业信息收集、子域名暴破、空间引擎搜索、CDN识别等 |

| Google 搜索语法生成器 | http://www.php1nf0.top/google/google.php | Google 搜索语法生成器 |

子域名收集

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| Layer | https://github.com/euphrat1ca/LayerDomainFinder | Layer子域名挖掘机 |

| OneForAll | https://github.com/shmilylty/OneForAll | OneForAll是一款功能强大的子域收集工具 |

| subdomain | https://rapiddns.io/subdomain | 在线子域名爆破工具 |

| subfinder | https://github.com/projectdiscovery/subfinder | 快速被动子域枚举工具 |

| dnsub | https://github.com/yunxu1/dnsub | dnsub一款好用且强大的子域名扫描工具 |

| 在线-子域名爆破 | http://z.zcjun.com/ | 二级域名挖掘 |

| Hosts_scan | https://github.com/fofapro/Hosts_scan | 一个用于IP和域名碰撞匹配访问的小工具 |

| hostscan | https://github.com/cckuailong/hostscan | 自动化Host碰撞工具,帮助红队快速扩展网络边界,获取更多目标点 |

目录扫描

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| dirsearch | https://github.com/maurosoria/dirsearch | 目录扫描 |

| dirsearch_bypass403 | https://github.com/lemonlove7/dirsearch_bypass403 | 目录扫描+JS文件中提取URL和子域+403状态绕过+指纹识别 |

| feroxbuster | https://github.com/epi052/feroxbuster | 递归目录扫描 |

| gobuster | https://github.com/OJ/gobuster | 基于go的快读目录扫描工具 |

| ffuf | https://github.com/ffuf/ffuf | 模糊性测试,目录爆破工具 |

| 御剑后台扫描工具珍藏版 | https://www.fujieace.com/hacker/tools/yujian.html | 图形化界面版爆破工具 |

| dirb | kali自带 | 目录扫描 |

| ihoneyBakFileScan_Modify | https://github.com/VMsec/ihoneyBakFileScan_Modify | 备份文件扫描器 |

端口扫描

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| nmap | https://nmap.org/download | 全能型扫描端口神器 |

| naabu | https://github.com/projectdiscovery/naabu | 用 Go 编写的快速端口扫描器,专注于可靠性和简单性。 |

| TXPortMap | https://github.com/4dogs-cn/TXPortMap | 端口扫描工具 |

| masscan | https://github.com/robertdavidgraham/masscan | 速度号称最快的端口扫描工具 |

| scaninfo | https://github.com/redtoolskobe/scaninfo | 快速扫描端口工具 |

| 在线扫描端口工具1 | http://coolaf.com/tool/port | 在线扫描端口1 |

| 在线扫描端口工具2 | https://tool.cc/port/ | 在线扫描端口2 |

Burp插件

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| TsojanScan | https://github.com/Tsojan/TsojanScan | 一个集成的BurpSuite漏洞探测插件 |

| ShiroScan | https://github.com/sv3nbeast/ShiroScan | Shiro<=1.2.4反序列化,一键检测工具 |

| FastjsonScan | https://github.com/a1phaboy/FastjsonScan | Fastjson扫描器,可识别版本、依赖库、autoType状态等 |

| knife | https://github.com/bit4woo/knife | 添加一些右键菜单让burp用起来更顺畅 |

| HaE | https://github.com/gh0stkey/HaE | HaE 请求高亮标记与信息提取的辅助型 BurpSuite 插件 |

| captcha-killer-modified | https://github.com/f0ng/captcha-killer-modified | 验证码识别 |

| BurpCrypto | https://github.com/whwlsfb/BurpCrypto | 支持多种加密算法或直接执行JS代码的用于爆破前端加密的BurpSuite插件 |

| autoDecoder | https://github.com/f0ng/autoDecoder | Burp插件,根据自定义来达到对数据包的处理(适用于加解密、爆破等) |

| AutoRepeater | https://github.com/nccgroup/AutoRepeater | 自动发送请求 |

| jsEncrypter | https://github.com/c0ny1/jsEncrypter | 一个用于前端加密Fuzz的Burp Suite插件 |

| APIKit | https://github.com/API-Security/APIKit | 可以主动/被动扫描发现应用泄露的API文档 |

| RouteVulScan | https://github.com/F6JO/RouteVulScan | 递归式被动检测脆弱路径的burp插件 |

| json-web-tokens | https://github.com/portswigger/json-web-tokens(burp商店可下载) | JWT测试 |

| Log4j2Scan | https://github.com/whwlsfb/Log4j2Scan | 被动扫描Log4j2漏洞CVE-2021-44228的BurpSuite插件 |

| burp-awesome-tls | https://github.com/sleeyax/burp-awesome-tls | 绕过WAF,欺骗任何浏览器。 |

| ViewStateDecoder | https://github.com/raise-isayan/ViewStateDecoder | Burpsuite 扩展。支持 ASP.NET ViewStateDecoder |

| chunked-coding-converter | https://github.com/c0ny1/chunked-coding-converter | 添加脏数据和延时分块传输 |

| xia_sql | https://github.com/smxiazi/xia_sql | xia SQL (瞎注) burp 插件 ,在每个参数后面填加一个单引号,两个单引号,一个简单的判断注入小插件。 |

浏览器插件

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| SwitchyOmega | https://github.com/FelisCatus/SwitchyOmega(扩展商店自行下载) | SwitchyOmega 浏览器的代理插件 |

| heimdallr | 扩展商店自行下载 | 检测蜜罐网站 |

| multi-elasticsearch-head | 扩展商店自行下载 | 连接elasticsearch |

| FindSomething | 扩展商店自行下载 | 网页源代码进行搜集敏感信息 |

| X-Forwarded-For Header | 扩展商店自行下载 | 添加xff头 |

| Wappalyzer | 扩展商店自行下载 | 识别网站特征 |

| User-Agent Switcher and Manager | 扩展商店自行下载 | 修改网站UA头 |

| uBlock Origin Lite | 扩展商店自行下载 | 防止弹窗,垃圾广告等 |

| Cookie-Editor | 扩展商店自行下载 | 伪造cookie |

| HackerBar | https://github.com/HackerBar-Sec/HackerBar | 一款匿名的资产查询工具 |

| Hackbar | 由于版本收费,需自行获取! | HackBar 是一种安全审计工具,可让您更轻松地对网站进行渗透测试 |

| superSearchPlus | https://github.com/dark-kingA/superSearchPlus | 聚合型信息收集插件,支持综合查询,资产测绘查询,信息收集 敏感信息提取 js资源扫描 目录扫描 vue组件扫描 |

钓鱼工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| swaks | https://github.com/jetmore/swaks(kali自带) | Swaks 是一个功能强大、灵活、可编写脚本、面向事务的 SMTP 测试工具 |

| gophish | https://github.com/gophish/gophish | 可以自行在线模板、发送诱骗广告等功能的钓鱼系统 |

| mip22 | https://github.com/makdosx/mip22 | MIP22 是一种高级网络钓鱼工具 ,拥有83种钓鱼自带页面 |

| SocialFish | https://github.com/UndeadSec/SocialFish | 强大的钓鱼工具 |

| winrar利用工具 | https://github.com/b1tg/CVE-2023-38831-winrar-exploit | CVE-2023-38831 winrar 漏洞利用生成器 |

| wps-rce | https://github.com/ba0gu0/wps-rce | WPS Office RCE 0day |

漏洞利用类

综合漏洞扫描工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| Hyacinth | https://github.com/pureqh/Hyacinth | 一款java漏洞集合工具 |

| NaturalTeeth | https://github.com/ddwGeGe/NaturalTeeth | 一款漏洞利用小工具 |

| 0Day_2023 | https://github.com/SunSkyZRT/2023HW-0Day-vulnerability-detection | 2023HWPoc利用工具 |

| Apt_t00ls | https://github.com/White-hua/Apt_t00ls | 高危漏洞利用工具 |

| OA-EXPTOOL | https://github.com/LittleBear4/OA-EXPTOOL | OA综合利用工具,集合将近20款OA漏洞批量扫描 |

| MYExploit | https://github.com/achuna33/MYExploit | OAExploit一款基于产品的一键扫描工具。 |

| 用友NC系列漏洞检测利用工具 | https://github.com/wgpsec/YongYouNcTool/ | 用友NC系列漏洞检测利用工具,支持一键检测、命令执行回显、文件落地、一键打入内存马、文件读取等 |

| LiqunKit | 需自行获取,暂不提供链接 | 一款漏洞利用工具 |

| Ingram | https://github.com/jorhelp/Ingram | 网络摄像头漏洞扫描工具 |

| 0x7eTeamTools | https://github.com/0x7eTeam/0x7eTeamTools | 自己去github上看吧 |

中间件/应用/接口漏洞利用工具

| 漏洞组件 | 工具名称 | 下载地址 | 工具描述 |

|---|---|---|---|

| Apache | Apache_Penetration_Tool | https://github.com/wangfly-me/Apache_Penetration_Tool | CVE-2021-41773&CVE-2021-42013图形化漏洞 检测利用工具 |

| Apereo CAS | Cas_Exploit | https://gitee.com/keyboxdzd/Cas_Exploit | 4.1.X和4.2.X存在反序列化漏洞 |

| Apache Dubbo | dubbo扫描工具 | https://github.com/YYHYlh/Dubbo-Scan | Apache Dubbo 漏洞检测工具 |

| GeoServer | GeoServer sql注入漏洞 | https://github.com/win3zz/CVE-2023-25157 | sql注入漏洞 CVE-2023-25157 |

| gitlab | gitlab任意文件读取 | https://github.com/thewhiteh4t/cve-2020-10977 | GitLab 12.9.0 Arbitrary File Read |

| gitlab远程命令执行 | https://github.com/Al1ex/CVE-2021-22205 | CVE-2021-22205 | |

| jboss | jboss反序列化工具 | https://github.com/s0k/Deserialize | jboss反序列化工具 |

| 未授权/弱口令检测 | https://github.com/rambleZzz/jmxbfGUI | 未授权/弱口令检测 | |

| jboss漏洞检测工具 | https://github.com/Ye4r/JbossExploit | jboss漏洞检测工具 | |

| Jenkins | Jenkins 远程代码执行漏洞 | https://github.com/vulhub/CVE-2017-1000353/ | CVE-2017-1000353 (远程代码执行) |

| Jenkins 远程代码执行漏洞 | https://github.com/orangetw/awesome-jenkins-rce-2019 | CVE-2018-1000861(远程代码执行) | |

| minio | 敏感信息泄露 | https://github.com/MzzdToT/CVE-2023-28432 | 敏感信息泄露 |

| nacos | 综合利用工具 | https://github.com/charonlight/NacosExploitGUI | 综合利用工具 |

| 反序列化工具 | https://github.com/c0olw/NacosRce | 反序列化工具 | |

| Apache RocketMQ | 远程漏洞执行 | https://github.com/SuperZero/CVE-2023-33246 | CVE-2023-33246 |

| shiro | shiro550工具 | https://github.com/j1anFen/shiro_attack | shiro550 |

| https://github.com/SummerSec/ShiroAttack2 | |||

| https://www.aliyundrive.com/s/ALnnGVKfFT9 | |||

| https://github.com/feihong-cs/ShiroExploit-Deprecated/ | |||

| springboot | SpringExploit | https://github.com/SummerSec/SpringExploit | 综合利用工具 |

| spring gateway远程执行代码 | https://github.com/SummerSec | 内存马大杀器(CVE-2022-22947) | |

| SBSCAN | https://github.com/sule01u/SBSCAN | SBSCAN是一款专注于spring框架的渗透测试工具 | |

| thinkphp | 利用工具 | https://github.com/zangcc/Aazhen-RexHa | thinkphp自动化检查器 |

| https://github.com/Lotus6/ThinkphpGUI | |||

| https://github.com/safe6Sec/ThinkPHPLogScan | |||

| https://github.com/bewhale/thinkphp_gui_tools | |||

| tomcat | ApacheTomcatScanner | https://github.com/p0dalirius/ApacheTomcatScanner | tomcat测试工具 |

| Vcenter | VcenterKiller | https://github.com/Schira4396/VcenterKiller | 一款针对Vcenter的综合利用工具 |

| VcenterKit | https://github.com/W01fh4cker/VcenterKit | Vcenter综合渗透利用工具包 | |

| Weblogic | WeblogicTool | https://github.com/KimJun1010/WeblogicTool | WeblogicTool,GUI漏洞利用工具 |

| WeblogicExploit-GUI | https://github.com/sp4zcmd/WeblogicExploit-GUI | Weblogic漏洞利用图形化工具 | |

| webpack | Packer-Fuzzer-Plus | https://github.com/BigYoungs/Packer-Fuzzer-Plus | 一款针对Webpack等前端打包工具所构造的网站进行快速、高效安全检测的扫描工具 |

| Packer-Fuzzer | https://github.com/rtcatc/Packer-Fuzzer | 一款针对Webpack等前端打包工具所构造的网站进行快速、高效安全检测的扫描工具 | |

| URLFinder | https://github.com/pingc0y/URLFinder | 全面提取网站页面的接口 | |

| wordpress | wpscan | kali里自带 | wordpress扫描神器 |

| wsdl | SoapUI | https://www.soapui.org/ | 接口测试神器 |

| wsdler | burp商店下载 | 接口测试 | |

| ReadyAPI | 自行获取 | 接口测试 | |

| K8s | k8sUnauthorizedAccessScanner | https://github.com/b0bac/k8sUnauthorizedAccessScanner | kubernetes未授权访问漏洞扫描 |

| redis | RedisWriteFile | https://github.com/r35tart/RedisWriteFile | 通过 Redis 主从写出无损文件 |

| redis-dump-go | https://github.com/yannh/redis-dump-go | 备份和恢复Redis服务器 - FAST | |

| Apache Solr | solr_rce | https://github.com/jas502n/solr_rce | Solr RCE 利用工具 |

| 金蝶Apusic应用服务器 | Kingdee_Apusic_AppServer_Upload_File_Poc | https://github.com/MD-SEC/MDPOCS/blob/main/Kingdee_Apusic_AppServer_Upload_File_Poc.py | 金蝶Apusic应用服务器deployApp接口任意文件上传 |

| jenkins | Jenkins_Credentials_Crack | https://github.com/rabbitmask/Jenkins_Credentials_Crack | jenkins解密工具 |

信息泄露利用工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| Aliyun-.AK.Tools | https://github.com/mrknow001/aliyun-accesskey-Tools | 阿里云accesskey利用工具(图形界面) |

| cf | 需自行获取,暂不提供下载 | 云资产利用工具 |

| cloudTools | https://github.com/dark-kingA/cloudTools | 云资产管理工具 目前工具定位是云安全相关工具 |

| API-T00L | https://github.com/pykiller/API-T00L | 飞书,钉钉,企业微信api接口利用 |

| API-Explorer | https://github.com/mrknow001/API-Explorer | 小程序、公众号、企业微信、飞书、钉钉等泄露secert后利用工具 |

| oss-stinger | https://github.com/9bie/oss-stinger | 利用腾讯云oss,来转发http流量 可以用来cs/msf上线等 |

| GitHack | https://github.com/lijiejie/GitHack | GitHack是一个.git泄露利用脚本,通过泄露的.git文件夹下的文件,重建还原工程源代码 |

| heapdump_tool | https://www.aliyundrive.com/s/GapNjP3a9Rx | 敏感信息查询工具 |

| JDumpSpider-1.0-SNAPSHOT-full | https://github.com/whwlsfb/JDumpSpider | HeapDump敏感信息提取工具 |

| swagger-exp | https://github.com/lijiejie/swagger-exp | 尝试swagger所有接口 |

| swagger-hack | https://github.com/jayus0821/swagger-hack | 自动化爬取并自动测试所有swagger接口 |

| ds_store_exp | https://github.com/lijiejie/ds_store_exp | .DS_store文件泄露利用工具 |

| dvcs-ripper | https://github.com/kost/dvcs-ripper.git | .cvs源代码泄露利用工具 |

| svnExploit | https://github.com/admintony/svnExploit | SvnExploit支持SVN源代码泄露全版本Dump源码 |

| git-dumper | https://github.com/arthaud/git-dumper | git-dumper 从网站转储git存储库的工具 |

| dumpall | https://github.com/0xHJK/dumpall | 一款信息泄漏利用工具,适用于.git/.svn/.DS_Store泄漏和目录列出 |

| badsecrets | https://github.com/blacklanternsecurity/badsecrets | 用于检测多个 Web 框架中的已知机密的库 例如 JWT Viewstate Django_SignedCookies |

| Wx_SessionKey_crypt | https://pan.baidu.com/s/1Dv7xDn-1bOrwf1bSYRj51g?pwd=53z7 | 微信小程序session_key解密 |

| ClassHound | https://github.com/LandGrey/ClassHound | 利用任意文件下载漏洞循环下载反编译 Class 文件获得网站 Java 源代码 |

数据库利用工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| MDUT | https://github.com/SafeGroceryStore/MDUT | MDUT 数据库利用工具 |

| Databasetools | https://github.com/Hel10-Web/Databasetools | 一款用Go语言编写的数据库自动化提权工具 |

| SharpSQLTools | https://github.com/uknowsec/SharpSQLTools | sqlserver利用工具 |

| mssqlproxy | https://github.com/blackarrowsec/mssqlproxy | 通过套接字重用通过受损的 Microsoft SQL Server 在受限环境中执行横向移动 |

| ODAT | https://github.com/quentinhardy/odat | ODAT:Oracle 数据库攻击工具 |

| Another Redis Desktop Manager | https://goanother.com/cn/ | redis连接工具 |

| redis-rogue-getshell | https://github.com/vulhub/redis-rogue-getshell | redis主从复制工具 |

| RedisEXP | https://github.com/yuyan-sec/RedisEXP | redis命令利用工具 |

| LDAP Browser | https://ldapbrowserwindows.com/ | ldap连接 |

| oracleshell | https://github.com/jas502n/oracleShell | oracle 数据库命令执行 测试工具 |

| DataMiner | https://github.com/wjlab/DataMiner/ | 数据库自动取样工具 |

| SQLDownload | https://github.com/z-bool/SQLDownload | 内网大型数据拖库解决方案,隧道不稳定时将内网数据库保存为csv格式文件 |

社工/常规字典制作/收集

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| Dictionary-Of-Pentesting | https://github.com/insightglacier/Dictionary-Of-Pentesting | 渗透测试、SRC漏洞挖掘、爆破、Fuzzing等字典收集项目 |

| fuzzDicts | https://github.com/TheKingOfDuck/fuzzDicts | 字典,一个就够了 |

| S-BlastingDictionary | https://github.com/shadowabi/S-BlastingDictionary | 自己搜集的爆破字典,包括常用用户名、密码弱口令、SQL万能密码等 |

| SecLists | https://github.com/danielmiessler/SecLists | 安全评估期间使用的多种类型列表的集合 |

| BaiLu-SED-Tool | https://github.com/z3r023/BaiLu-SED-Tool | 白鹿社工字典生成器,灵活与易用兼顾。 |

| Fdict | https://github.com/ccc-f/Fdict | 一款面向企业的渗透测试字典生成工具。 |

| PwdBUD | https://github.com/sry309/PwdBUD | 一款SRC密码生成工具,尝试top字典无果后,可以根据域名、公司名等因素来生成特定的字典 |

| pydictor | https://github.com/LandGrey/pydictor | 一个强大而有用的黑客字典构建器,用于暴力攻击 |

| SocialEngineeringDictionaryGenerator | https://github.com/zgjx6/SocialEngineeringDictionaryGenerator | 社会工程学密码生成器,是一个利用个人信息生成密码的工具 |

| UserNameDictTools | https://github.com/abc123info/UserNameDictTools/ | 用户名密码字典生成工具(将中文汉字姓名转成14种格式的拼音 |

常用漏洞利用工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| sqlmap | https://github.com/sqlmapproject/sqlmap | sql注入神器!没有之一 |

| Codex验证码后台爆破 | https://pan.baidu.com/s/112zaGL_-hlXsspKvzAn5Ug?pwd=32wb 提取码:32wb | 后台识别验证码爆破神器! |

| tplmap | https://github.com/epinna/tplmap | SSTI模板注入测试 |

| jwt_tool | https://github.com/ticarpi/jwt_tool | 用于测试、调整和破解 JSON Web 令牌的工具包 |

| jwt_hack | https://github.com/hahwul/jwt-hack | jwt-hack 是用于对 JWT 进行黑客攻击/安全测试的工具。 |

| blasting | https://github.com/gubeihc/blasting | web前端爆破神器!自动识别验证码 |

| sslscan | https://github.com/rbsec/sslscan | sslscan 测试启用了 SSL/TLS 的服务以发现支持的密码套件 |

| cheetah | https://github.com/shmilylty/cheetah | cheetah是一款基于字典的webshell密码爆破工具 |

| SmallProxyPool | https://github.com/Ggasdfg321/SmallProxyPool | 一个免费高质量的小代理池,解决一些站点有WAF的情况下,进行目录扫描或者字典爆破 |

| Gofreeproxy | https://github.com/ja9er/Gofreeproxy | 动态代理小工具 |

爆破利用工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| hydra | kali自带 https://github.com/vanhauser-thc/thc-hydra | 爆破神器,什么都能爆 |

| hashcat | https://github.com/hashcat/hashcat | 解hash,什么密码都会 |

| john | kali自带 https://github.com/openwall/john | john 自己领会吧 |

| phpMyAdmin暴力破解 | https://github.com/kracer127/HackTools/tree/main/%E6%9A%B4%E5%8A%9B%E7%A0%B4%E8%A7%A3%E7%9B%B8%E5%85%B3 | 专注于phpMyAdmin暴力破解 |

| AttackTomcat | https://github.com/tpt11fb/AttackTomcat | Tomcat常见漏洞GUI利用工具 专注于tomcat弱口令爆破 |

| 超级弱口令测试工具 | https://github.com/shack2/SNETCracker | 超级弱口令检查工具是一款Windows平台的弱口令审计工具 |

| PortBrute | https://github.com/awake1t/PortBrute | 一款跨平台小巧的端口爆破工具,支持爆破FTP/SSH/SMB/MSSQL/MYSQL/POSTGRESQL/MONGOD |

| Boom | https://github.com/Fly-Playgroud/Boom | Boom 是一款基于无头浏览器的智能 Web 弱口令(后台密码)爆破\检测工具 |

反序列化利用工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| ysuserial | https://github.com/frohoff/ysoserial | 用于生成利用不安全的 Java 对象反序列化的 有效负载 |

| JNDIExploit | https://github.com/WhiteHSBG/JNDIExploit | 对ysuserial进行了修改,很强 |

| ysuserial修改版 | https://github.com/Y4er/ysoserial | ysoserial修改版 |

| marshalsec | https://github.com/mbechler/marshalsec | jndi基础工具 |

内存马注入工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| JundeadShell | https://github.com/0x00007c00/JundeadShell | Java内存马注入工具 |

| TomcatMemShell | https://github.com/ce-automne/TomcatMemShell | 拿来即用的Tomcat7/8/9/10版本Listener/Filter/Servlet内存马 |

| msmap | https://github.com/hosch3n/msmap | Memory WebShell Generator |

| RMI_Inj_MemShell | https://github.com/novysodope/RMI_Inj_MemShell | rmi打内存马工具,适用于目标用不了ldap的情况 |

| JavaAgentTools | https://github.com/ethushiroha/JavaAgentTools | 用Java agent实现内存马等功能 |

| vagent | https://github.com/veo/vagent | 多功能 java agent 内存马 |

探活工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| bscan | https://github.com/broken5/bscan | bscan探测存活工具,很实用 |

反连平台

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| revsuit | https://github.com/Li4n0/revsuit | RevSuit 是一款灵活并且强大的反连平台。目前支持 HTTP、DNS、RMI、LDAP、MySQL 和 FTP 协议。 |

| dnslog | http://dnslog.cn/ | 在线反连平台 |

| Ceye | http://ceye.io/ | 在线反连平台 |

| DigPm | https://dig.pm/ | 在线反连平台 |

内网渗透类

webshell管理/插件工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| Godzilla | https://github.com/BeichenDream/Godzilla | 哥斯拉 |

| Behinder | https://github.com/rebeyond/Behinder | “冰蝎”动态二进制加密网站管理客户端 |

| antSword | https://github.com/AntSwordProject/antSword | 中国蚁剑是一款开源的跨平台网站管理工具 |

| Cknife | https://github.com/Chora10/Cknife | 跨平台版中国菜刀 |

| Webshell_Generate | https://github.com/cseroad/Webshell_Generate | 用于生成各类免杀webshell |

| java-memshell-generator | https://github.com/pen4uin/java-memshell-generator-release | 一款支持高度自定义的 Java 内存马生成工具 |

| XG_NTAI | https://github.com/xiaogang000/XG_NTAI | 一键免杀冰蝎、哥斯拉等webshell的php、jsp木马文件 |

| vshell | https://github.com/veo/vshell | vshell 是一款go编写的主机管理工具 |

| 天蝎权限管理工具 | https://github.com/shack2/skyscorpion | 天蝎权限管理工具基于冰蝎加密流量进行WebShell通信管理 |

| as_bypass_php_disable_functions | https://github.com/Medicean/as_bypass_php_disable_functions | antsword bypass PHP disable_functions 蚁剑版 |

| as_plugin_godofhacker | https://github.com/virink/as_plugin_godofhacker | 黑客神器,谁用谁知道!蚁剑版 |

| as_webshell_venom | https://github.com/yzddmr6/as_webshell_venom | 免杀webshell无限生成工具蚁剑版 |

| As-Exploits | https://github.com/yzddmr6/As-Exploits | 中国蚁剑后渗透框架 |

| codeExec | https://github.com/1ucky7/GodzillaPluge-codeExec | Godzilla插件 |

| GodzillaPlugin-Suo5-MemProxy | https://github.com/TonyNPham/GodzillaPlugin-Suo5-MemProxy | 一款高性能 HTTP 内存代理 |

| MeterSphere-plugin-Backdoor | https://github.com/wafinfo/MeterSphere-plugin-Backdoor | 支持注入内存马和Bypass WAF |

c2管理工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| C2ReverseProxy | https://github.com/Daybr4ak/C2ReverseProxy | 一款可以在不出网的环境下进行反向代理及cs上线的工具 |

| hoaxshell | https://github.com/t3l3machus/hoaxshell | 该工具易于使用,它生成自己的 PowerShell 有效负载并支持加密 (ssl)。 |

| oss-stinger | https://github.com/9bie/oss-stinger | 利用oss实现http转发/cobalt strike上线 |

提权项目

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| traitor | https://github.com/liamg/traitor | Linux自动提权 |

| hacking8 | https://i.hacking8.com/tiquan/ | 在线提权建议 |

| PEASS-ng | https://github.com/carlospolop/PEASS-ng | PEASS-权限提升令人敬畏的脚本套件 |

| kernelpop | https://github.com/spencerdodd/kernelpop | kernel privilege escalation enumeration and exploitation framework |

| linux-exploit-suggester | https://github.com/The-Z-Labs/linux-exploit-suggester | Linux privilege escalation auditing tool |

| windows提权集合 | https://github.com/SecWiki/windows-kernel-exploits | windows-kernel-exploits Windows平台提权漏洞集合 |

| CoercedPotato | https://github.com/hackvens/CoercedPotato | 通过在Windows 10、Windows 11和Server 2022上滥用SeImpersonatePrivilege特权可以从LOCAL/NETWORK SERVICE提升为SYSTEM。 |

| dll_hijack | https://github.com/JKme/sb_kiddie-/tree/master/hacking_win/dll_hijack | dll劫持工具 |

内网收集工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| netspy | https://github.com/shmilylty/netspy | 一款快速探测内网可达网段工具(深信服深蓝实验室天威战队强力驱动) |

| searchall | https://github.com/Naturehi666/searchall | 强大的敏感信息搜索工具 |

| SharpHostInfo | https://github.com/shmilylty/SharpHostInfo | SharpHostInfo是一款快速探测内网主机信息工具 |

| Ladon | https://github.com/k8gege/Ladon | Ladon大型内网渗透工具 |

| Pillager | https://github.com/qwqdanchun/Pillager | Pillager是一个适用于后渗透期间的信息收集工具 |

横向移动/cs插件工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| impacket | https://github.com/fortra/impacket | 横向impacket工具包 |

| impacket-gui | https://github.com/yutianqaq/impacket-gui | 横向impacket工具包图形化 |

| wmiexec-Pro | https://github.com/XiaoliChan/wmiexec-Pro | 基于impacket的免杀横向渗透远程命令执行工具(推荐)。 |

| WMIHACKER | https://github.com/rootclay/WMIHACKER | WMIHACKER是一款免杀横向渗透远程命令执行工具。 |

| OLa | https://github.com/d3ckx1/OLa | cs插件 |

| Erebus | https://github.com/DeEpinGh0st/Erebus | CobaltStrike后渗透测试插件 |

| PoolPartyBof | https://github.com/0xEr3bus/PoolPartyBof | cs插件 进程注入 |

| PoolParty | https://github.com/SafeBreach-Labs/PoolParty | 进程注入 exe版 |

| Viper | https://github.com/FunnyWolf/Viper | Redteam operation platform with webui 图形化红队行动辅助平台 |

| evil-winrm | https://github.com/Hackplayers/evil-winrm | 用于黑客攻击/渗透测试的终极 WinRM shell |

| CrossC2 | https://github.com/gloxec/CrossC2 | CrossC2 是一个可以通过生成linux载荷直接上线linux或Mac主机的插件 |

域渗透工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| SchTask_0x727 | https://github.com/0x727/ShuiYing_0x727 | 检测域环境内,域机器的本地管理组成员是否存在弱口令和通用口令,对域用户的权限分配以及域内委派查询 |

| BloodHoundBloodHound | https://github.com/BloodHoundAD/BloodHound | 一个强大的内网域渗透分析工具 |

密码提取工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| searchall | https://github.com/Naturehi666/searchall | 强大的敏感信息搜索工具 |

| mimikatz | https://github.com/gentilkiwi/mimikatz | Mimikatz Windows 密码抓取神器 |

| SharpDecryptPwd | https://github.com/RowTeam/SharpDecryptPwd | 用于读取常用程序密码,如Navicat、TeamViewer、FileZilla、WinSCP等 |

| SharpXDecrypt | https://github.com/JDArmy/SharpXDecrypt | Xshell密码解密工具 |

| HackBrowserData | https://github.com/moonD4rk/HackBrowserData/ | 解密浏览器数据(密码 |

| TeamViewer | https://github.com/wafinfo/TeamViewer | TeamViewer:Bypass杀软 获取 Teamview 密码的工具 |

| SharpWxDump | https://github.com/AdminTest0/SharpWxDump | 微信客户端取证,可获取用户个人信息(昵称/账号/手机/邮箱/数据库密钥(用来解密聊天记录)) |

| fakelogonscreen | https://github.com/bitsadmin/fakelogonscreen | FakeLogonScreen 是一个伪造 Windows 登录屏幕以获取用户密码的实用程序。 |

隧道代理工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| proxifier | https://www.proxifier.com/ | 全平台代理工具,支持多种socks协议 |

| frp | https://github.com/fatedier/frp | 专注于内网穿透的高性能的反向代理应用 |

| nps | https://github.com/ehang-io/nps | 轻量级、高性能、功能强大的内网穿透代理服务器 |

| Neo-reGeorg | https://github.com/L-codes/Neo-reGeorg | 正向代理神器 |

| ew | https://github.com/idlefire/ew | 代理神器 |

| iox | https://github.com/EddieIvan01/iox | Tool for port forwarding & intranet proxy |

| Venom | https://github.com/Dliv3/Venom | Venom - A Multi-hop Proxy for Penetration Testers |

| goproxy | https://github.com/snail007/goproxy | goproxy 一款轻量级、功能强大、高性能的多种代理工具 |

| BounceBack | https://github.com/D00Movenok/BounceBack | BounceBack 是一个功能强大、高度可定制和可配置的反向代理,具有 WAF 功能,可将您的 C2/网络钓鱼/等基础设施隐藏起来 |

| proxychains | kali自带 | linux代理神器 |

免杀工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| BypassAntiVirus | https://github.com/TideSec/BypassAntiVirus | 远控免杀系列文章及配套工具 |

| anti-av | https://github.com/alphaSeclab/anti-av | 杀软和免杀有关的资料 |

| AV_Evasion_Tool | https://github.com/1y0n/AV_Evasion_Tool | 掩日 - 免杀执行器生成工具 |

| ScareCrow | https://github.com/optiv/ScareCrow | 自动化生成 EDR 软件 Bypass Payload 的工具,一键化签名免杀 |

| AniYa | https://github.com/piiperxyz/AniYa | 免杀框架 |

| shellcodeloader | https://github.com/knownsec/shellcodeloader | shellcode加载器 |

| Themida | 需要自己去找资源 | 加壳工具 |

| SigThief | https://github.com/secretsquirrel/SigThief | 签名工具 |

| ShellQMaker | https://github.com/SecurityAnalysts01/ShellcodeLoader/tree/1ff79fb9e1b9ad4934da88d9db82494d81a851c0 | 超实用免杀 |

| RealBlindingEDR | https://github.com/myzxcg/RealBlindingEDR | 利用带有签名驱动程序的任意地址读/写实现:完全盲目或终止或永久关闭 AV/EDR。 |

| Qianji | https://github.com/Pizz33/Qianji | 千机-红队免杀木马自动生成器 |

| CreateUser | https://pan.quark.cn/s/7284c9c2c393#/list/share | 免杀360创建windows用户工具 |

| reshacker | 自行获取 | 主要用于替换图标 |

| upx | https://github.com/upx/upx | UPX - 用于扩展的终极打包器 |

| Webshell-loader | https://github.com/INotGreen/Webshell-loader | ASPX内存执行shellcode,绕过Windows Defender(AV/EDR) |

维持权限工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| CobaltStrike_CNA | https://github.com/yanghaoi/CobaltStrike_CNA | 使用多种WinAPI进行权限维持的 CobaltStrike脚本 |

| HackerPermKeeper | https://github.com/RuoJi6/HackerPermKeeper | linux权限维持工具 |

| DynastyPersist | https://github.com/Trevohack/DynastyPersist | linux权限维持工具 |

数据恢复工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| R-Studio | https://pan.baidu.com/s/1gA-AtF2DJemFQepk-PZgSw?pwd=9gk4 | windows数据恢复工具 |

APP渗透

反编译/签名工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| ApkIDE( apk改之理3.3.5少月增强版 ) | 百度自行获取 | 反编译打包工具 |

| Apktool | https://github.com/iBotPeaches/Apktool | 反编译打包工具,神器 |

| ApkToolAid | 百度自行获取 | apk签名工具 |

| APKSign | 百度自行获取 | apk签名工具 |

| 安卓修改大师 | http://www.apkeditor.cn/ | 安卓修改大师可以让您轻松将任何APK安装包进行反编译,脱壳,抓包等操作 |

| AndroidKiller | 百度自行获取 | 安卓应用逆向工具 |

| jadx | https://github.com/skylot/jadx | 反编译神器 |

| dex2jar | https://github.com/pxb1988/dex2jar | 使用 android .dex 和 java .class 文件的工具 |

| smali.jar baksmali.jar | https://bitbucket.org/JesusFreke/smali/downloads/?tab=downloads | 实现批量jar和Smail之间的互转 |

| jd-gui | https://github.com/java-decompiler/jd-gui | 图形化反编译java代码工具 |

| dnSpy | https://github.com/dnSpy/dnSpy | .NET 调试器和程序集编辑器 |

hook工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| frida | https://github.com/frida/frida | hook神器,不过多解释,用就完了 |

| app算法助手 | 手机app | hook工具 |

静态扫描工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| AppInfoScanner | https://github.com/kelvinBen/AppInfoScanner | 一款适用于以HW行动/红队/渗透测试团队为场景的移动端(Android、iOS、WEB、H5、静态网站)信息收集扫描工具 |

| APKHunt | https://github.com/Cyber-Buddy/APKHunt | APKHunt 是一款基于 OWASP MASVS 框架的 Android 应用程序综合静态代码分析工具。 |

| AndroBugs_Framework | https://github.com/AndroBugs/AndroBugs_Framework | AndroBugs Framework 是一款高效的 Android 漏洞扫描器 |

| apkleaks | https://github.com/dwisiswant0/apkleaks | 扫描APK文件中的URI、端点和机密。 |

| qark | https://github.com/linkedin/qark | 用于查找多个与安全相关的 Android 应用程序漏洞的工具 |

| Drozer | https://github.com/WithSecureLabs/drozer | Android 安全评估框架 |

| Mobile-Security-Framework-MobSF | https://github.com/MobSF/Mobile-Security-Framework-MobSF | 移动安全框架 (MobSF) 是一个自动化的一体化移动应用程序 (Android/iOS/Windows) 渗透测试、恶意软件分析和安全评估框架,能够执行静态和动态分析。 |

查壳/apk信息工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| AppMessenger | https://github.com/sulab999/AppMessenger | 一款适用于以APP病毒分析、APP漏洞挖掘、APP开发、HW行动/红队/渗透测试团队为场景的移动端(Android、iOS)辅助分析工具 |

脱壳工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| BlackDex | https://github.com/CodingGay/BlackDex | 脱壳工具 |

| frida-unpack | https://github.com/dstmath/frida-unpack | 基于Frida的脱壳工具 |

抓包工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| charles | https://charlesapp.cn/ | 一个HTTP代理服务器,HTTP监视器,反转代理服务器 |

| fiddle | https://www.telerik.com/fiddler | 抓包工具 |

| postern | 手机app | 手机抓包工具 |

| HttpCanary(小黄鸟抓包工具) | 手机app | 手机抓包工具 |

| proxifier | 百度自行下载 | 全局流量代理神器 |

| okhttp_find | https://github.com/siyujie/okhttp_find | 配合frida进行抓包 |

模拟器工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| 雷电模拟器 | https://www.ldmnq.com/ | 模拟器 |

| 夜神模拟器 | https://www.yeshen.com/ | 模拟器 |

| VMOS Pro | 手机app | 手机模拟器 |

常用/环境工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| MT管理器 | 手机app | 查看手机文件,签名 |

| adb.exe | adb.exe(模拟器自带) | 手机与电脑调式工具 |

| Xposed框架 | 模拟器安装 Xposed | Xposed 框架是一款可以在不修改 APK 的情况下影响程序运行(修改系统)的框架服务 |

| 太极xposed框架 | 百度自行 | 太极root框架是一款可以打开手机更多权限的工具,这款软件它是一种框架研磨,可以直接使用,不需要根部,而且非常稳定,易于使用。 |

应急响应

流量分析工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| tlsdump | https://github.com/tlsdump/tlsdump | dump 传输层安全数据,无需证书 |

溯源分析工具

| 工具名称 | 下载地址 | 工具描述 |

|---|---|---|

| GitSG-M | https://pan.baidu.com/s/1Net0lPutDRKg8gCShygmJw?pwd=w2qp | 可以根据github寻找号主邮箱 |

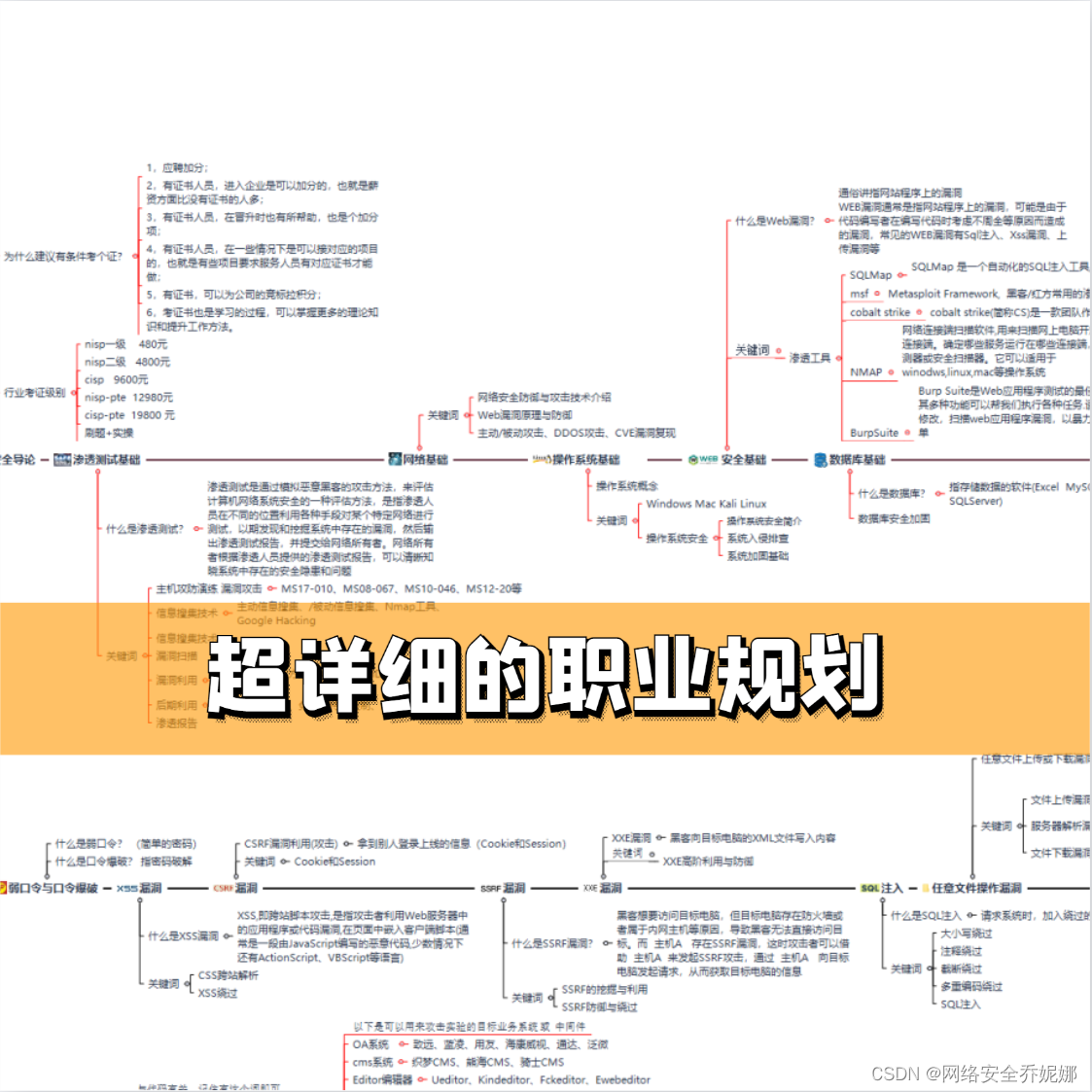

网络安全学习路线

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

或者扫描下方csdn官方合作二维码获取哦!

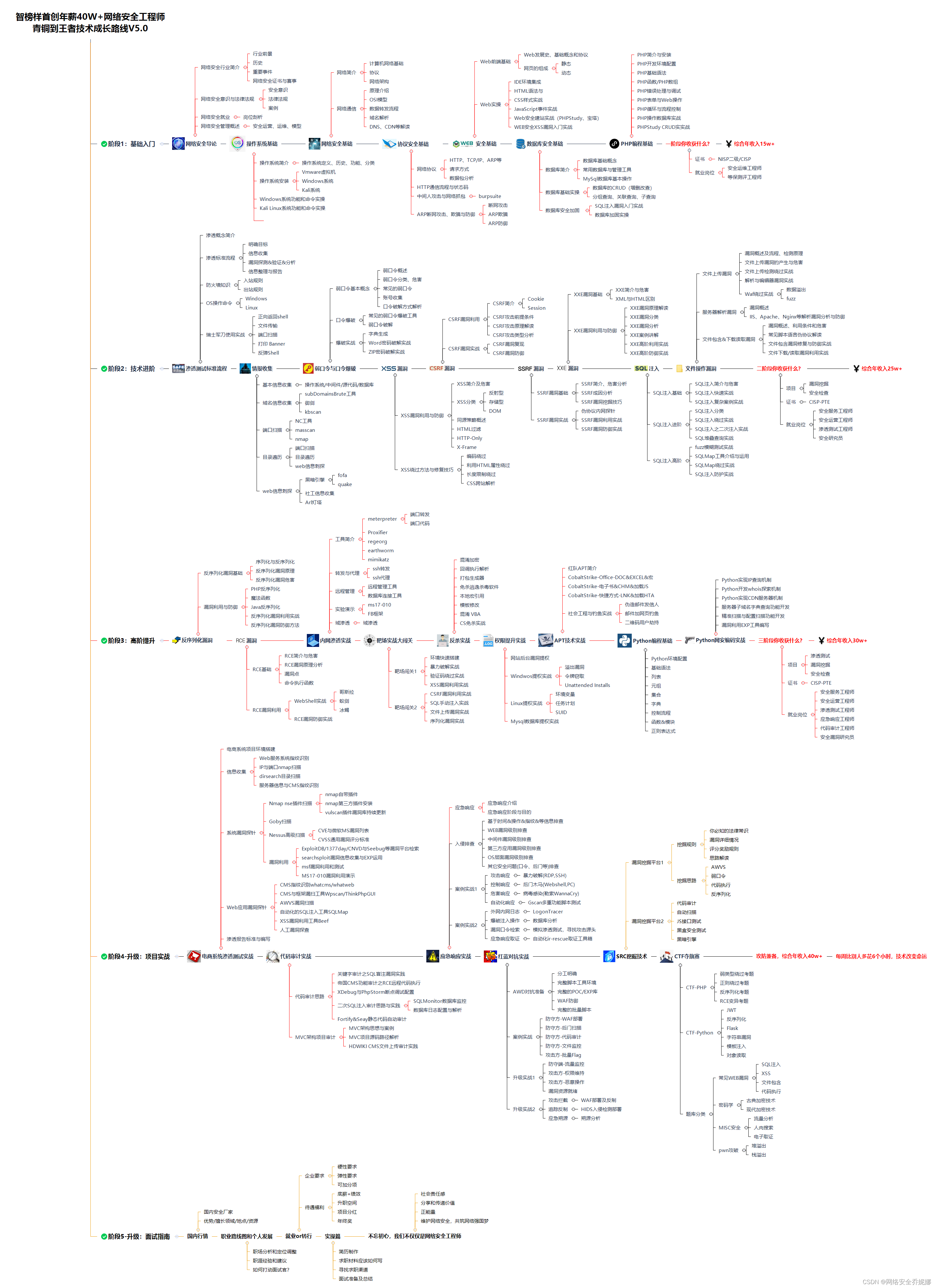

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

阶段一:基础入门

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完年薪15w+没有问题

阶段二:技术进阶(到了这一步你才算入门)

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

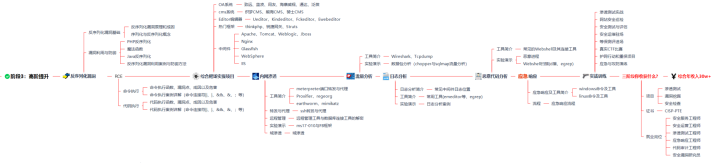

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

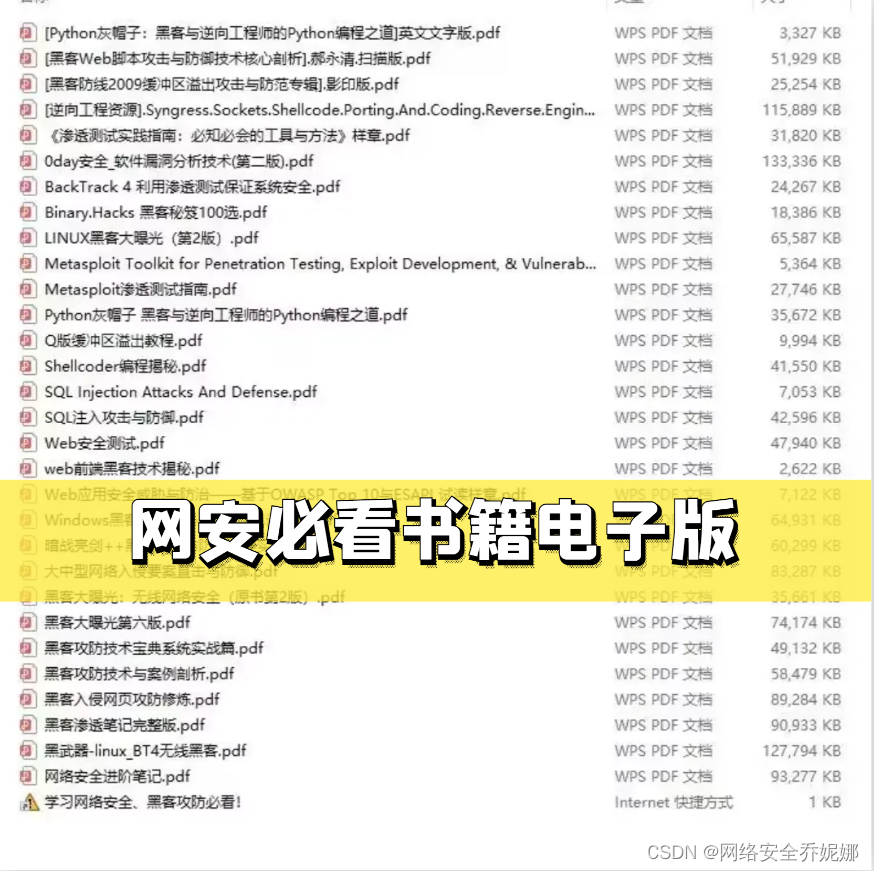

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容可在文章后方领取。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

或者扫描下方csdn官方合作二维码获取哦!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?