一、配置nto时间服务器,确保客户端主机和服务器主机同步时间

1、NTP是网络时间同步协议,就是用来同步网络中各个计算机的时间的协议。

2、NTP服务端配置

(1)检查系统是否安装了NTP包(Linux一般自带NTP4.2),没有安装我们直接使用yum命令在线安装: yum install ntp

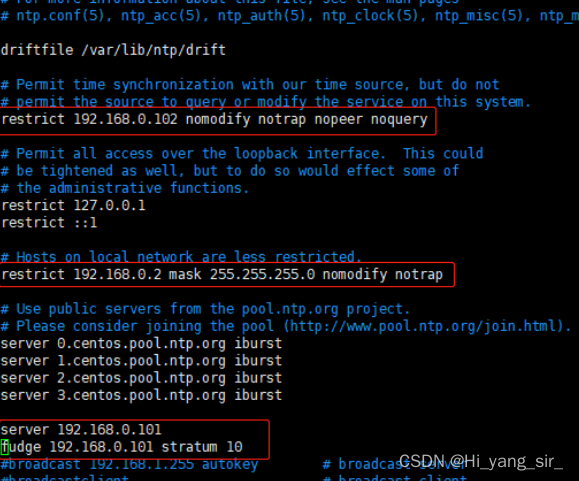

(2)NTP服务端配置文件编辑: vim /etc/ntp.conf

3、服务端配置(192.168.1.210)

vim /etc/ntp.conf

restrict 192.168.1.210 nomodify notrap nopeer noquery //当前节点IP地址

restrict 192.168.1.210 mask 255.255.255.0 nomodify notrap //集群所在网段的网关 (Gateway),子网掩码(Genmask)

# 在server部分添加以下部分,并注释掉server 0 ~ n

server 127.127.1.0

fudge 127.127.1.0 stratum 10

4、客户端配置(192.168.1.211)

vim /etc/ntp.conf

restrict 192.168.1.211 nomodify notrap nopeer noquery //当前节点IP地址

restrict 192.168.1.211 mask 255.255.255.0 nomodify notrap //集群所在网段的网关(Gateway),子网掩码(Genmask)

# 在server部分添加如下语句,将server指向主节点。

server 192.168.1.210

fudge 192.168.1.210 stratum 10

5、验证并配置定时任务

验证

分开开启服务端及客户端的ntp服务,并配置开机自启

service ntpd startchkconfig ntpd on

客户端运行如下命令,与服务端实现同步

ntpdate -u 192.168.0.101

2、配置ssh免密登录,可以通过公钥方式进行远程连接

对称密钥:

加密和解密用的同一密钥(安全性较低,执行效率较高)---数据传输

非对称密钥:

公钥--数据加密 私钥--数据解密(安全性较高,执行效率较低)---握手阶段

ssh连接的原理过程:

1.版本协商阶段:客户端向服务端发起TCP初始连接请求,客户端收到服务端的请求,建立连接,向客户端发送报文,客户端收到报文后,解析该数据包,决定使用谁的版本协议号;之后,客户端回应服务端决定使用的版本号,服务器比较客户端发送的版本号,决定是否一起工作,协商成功后进入密钥算法协商阶段,否则断开TCP连接

2.服务器传送公钥给客户端: 接收到客户端的要求后,服务器便将第一个步骤取得的公钥传送给客户端使用 (此时应是明码传送,反正公钥本来就是给大家使用的)

3.客户端记录并比对服务器的公钥数据及随机计算自己的公私钥: 若客户端第一次连接到此服务器,则会将服务器的公钥记录到客户端的用户家目录内的 ~/.ssh/known_hosts 。若是已经记录过该服务器的公钥,则客户端会去比对此次接收到的与之前的记录是否有差异。若接受此公钥, 则开始计算客户端自己的公私钥

4.回传客户端的公钥到服务器端: 用户将自己的公钥传送给服务器。此时服务器:具有服务器的私钥与客户端的公钥,而客户端则是: 具有服务器的公钥以及客户端自己的私钥,你会看到,在此次联机的服务器与客户端的密钥系统 (公钥+私钥) 并不一样,所以才称为非对称加密系统

5.开始双向加解密: (1)服务器到客户端:服务器传送数据时,拿用户的公钥加密后送出。客户端接收后,用自己的私钥解密 (2)客户端到服务器:客户端传送数据时,拿服务器的公钥加密后送出。服务器接收后,用服务器的私钥解密,这样就能保证通信安全

二、配置两台主机的远程连接实现免密登陆

主机A:192.168.114.145

主机B:192.168.114.145

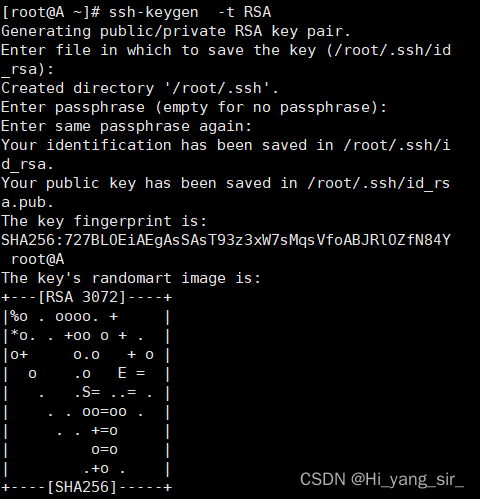

第一步:生成密钥对

在A机下产生密钥:ssh-keygen -t RSA -b 4096,一直按enter

[root@A ~]# ssh-keygen -t RSA

检查是否产生密钥对:

id_rsa 私钥

id_rsa.pub 公钥

[root@A ~]# cd /root/.ssh/

[root@A .ssh]# ll

total 8

-rw-------. 1 root root 2590 Oct 15 04:43 id_rsa

-rw-r--r--. 1 root root 560 Oct 15 04:43 id_rsa.pub

第二步:发送公钥到要连接的另一个主机

[root@A .ssh]# ssh-copy-id -i 192.168.114.145

第三步:到主机B上查看是否产生authorized_keys的文件

第四步:测试

从主机A连接主机B

[root@A .ssh]# ssh 192.168.114.145

190

190

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?